- Помічники штучного інтелекту зберігають контент, ідентифікатори, дані про використання, місцезнаходження та дані про пристрої, а в певних випадках перевіряють людиною.

- Існують ризики протягом усього життєвого циклу (вживання, навчання, логічний висновок та застосування), включаючи швидке введення та витік.

- GDPR, Закон про штучний інтелект та такі фреймворки, як NIST AI RMF, вимагають прозорості, мінімізації та контролю, пропорційного ризику.

- Налаштуйте активність, дозволи та автоматичне видалення; захистіть конфіденційні дані, використовуйте 2FA та перегляньте політики й постачальників.

Штучний інтелект за рекордно короткий час перетворився з обіцянки на рутину, і разом з ним виникли дуже конкретні сумніви: Які дані збирають помічники зі штучним інтелектом?Як вони їх використовують і що ми можемо зробити для захисту нашої інформації. Якщо ви використовуєте чат-боти, помічники браузера або генеративні моделі, варто якомога швидше взяти під контроль свою конфіденційність.

Окрім того, що ці системи є надзвичайно корисними інструментами, вони також працюють з великомасштабними даними. Обсяг, походження та обробка цієї інформації Вони створюють нові ризики: від виведення особистих рис до випадкового розкриття конфіденційного контенту. Тут ви детально та без зайвих тлумачень знайдете, що вони фіксують, чому вони це роблять, що говорить закон, і Як захистити свої облікові записи та свою активністьДавайте дізнаємося все про Які дані збирають помічники зі штучним інтелектом та як захистити вашу конфіденційність.

Які дані насправді збирають помічники зі штучним інтелектом?

Сучасні асистенти обробляють набагато більше, ніж просто ваші запитання. Контактна інформація, ідентифікатори, використання та контент Зазвичай вони входять до стандартних категорій. Йдеться про ім’я та електронну пошту, а також про IP-адреси, інформацію про пристрій, журнали взаємодії, помилки та, звичайно ж, про контент, який ви створюєте або завантажуєте (повідомлення, файли, зображення чи публічні посилання).

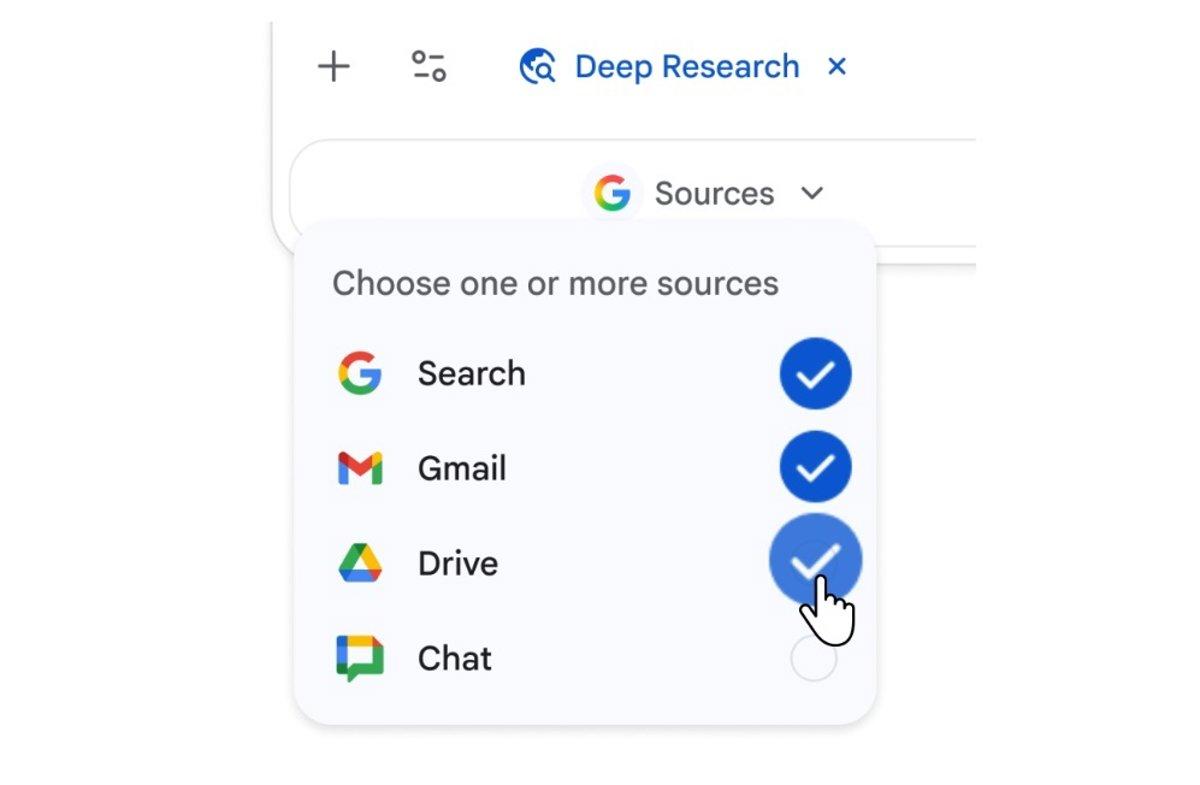

В екосистемі Google, політика конфіденційності Gemini точно описує, що саме збирається. інформація з підключених програм (наприклад, історія пошуку або YouTube, контекст Chrome), дані пристрою та браузера (тип, налаштування, ідентифікатори), показники продуктивності та налагодження, а також навіть системні дозволи на мобільних пристроях (такі як доступ до контактів, журналів викликів і повідомлень або екранного контенту), коли користувач їх авторизує.

Вони також мають справу дані про місцезнаходження (приблизне місцезнаходження пристрою, IP-адреса або адреси, збережені в обліковому записі) та деталі підписки, якщо ви користуєтеся платними планами. Крім того, зберігаються такі дані: власний контент, який генерують моделі (текст, код, аудіо, зображення чи резюме), що є ключовим для розуміння того сліду, який ви залишаєте під час взаємодії з цими інструментами.

Слід зазначити, що збір даних не обмежується лише навчанням: Учасники можуть записувати активність у режимі реального часу Під час використання (наприклад, коли ви покладаєтеся на розширення або плагіни) це включає телеметрію та події програм. Це пояснює, чому контроль дозволів та перегляд налаштувань активності є критично важливими.

Для чого вони використовують ці дані та хто може їх бачити?

Компанії часто посилаються на широкі та повторювані цілі: Для надання, підтримки та покращення послуг, персоналізації досвіду та розробки нових функційщоб спілкуватися з вами, вимірювати продуктивність і захищати користувача й платформу. Все це також поширюється на технології машинного навчання та самі генеративні моделі.

Делікатною частиною процесу є перевірка людиноюРізні постачальники визнають, що внутрішній персонал або постачальники послуг переглядають зразки взаємодії для покращення безпеки та якості. Звідси й постійна рекомендація: уникайте включення конфіденційної інформації, яку ви не хочете, щоб хтось бачив, або яка могла б бути використана для уточнення моделей.

У відомих політиках деякі сервіси вказують, що вони не передають певні дані для рекламних цілей, хоча Так, вони можуть надавати інформацію владі. згідно з вимогами законодавства. Інші, за своєю природою, поділитися з рекламодавцями або партнерами ідентифікатори та агреговані сигнали для аналітики та сегментації, відкриваючи шлях до профілювання.

Лікування також включає, зберігання протягом визначених періодівНаприклад, деякі постачальники встановлюють період автоматичного видалення за замовчуванням 18 місяців (з можливістю налаштування на 3, 36 або безстроковий період) та зберігають перевірені розмови довше з міркувань якості та безпеки. Рекомендується переглянути періоди зберігання та активувати автоматичне видалення, якщо ви хочете мінімізувати свій цифровий слід.

Ризики конфіденційності протягом життєвого циклу ШІ

Конфіденційність поставлена на карту не в окремій точці, а в усьому ланцюжку: прийом даних, навчання, логічний висновок та рівень застосуванняПід час масового збору даних конфіденційні дані можуть бути ненавмисно включені без належної згоди; під час навчання легко перевищити початкові очікування щодо використання; а під час логічного висновку моделі можуть зробити висновок про особистісні риси починаючи з, здавалося б, тривіальних сигналів; а в застосунку API або веб-інтерфейси є привабливими цілями для зловмисників.

З генеративними системами ризики множаться (наприклад, Іграшки зі штучним інтелектом). Набори даних, отримані з Інтернету без явного дозволу Вони можуть містити особисту інформацію, а деякі шкідливі підказки (впровадження підказок) мають на меті маніпулювати моделлю для фільтрації конфіденційного контенту або виконання небезпечних інструкцій. З іншого боку, багато користувачів Вони вставляють конфіденційні дані не враховуючи, що їх можна зберігати або використовувати для коригування майбутніх версій моделі.

Академічні дослідження виявили конкретні проблеми. Нещодавній аналіз щодо помічники браузера Воно виявило поширені практики відстеження та профілювання, що передавали контент пошуку, конфіденційні дані форм та IP-адреси на сервери провайдера. Крім того, було продемонстровано здатність визначати вік, стать, дохід та інтереси, при цьому персоналізація зберігалася протягом різних сеансів; у цьому дослідженні, Лише один сервіс не показав жодних доказів профілювання.

Історія інцидентів нагадує нам, що ризик не є теоретичним: порушення безпеки Вони розкрили історії чатів або метадані користувачів, а зловмисники вже використовують методи моделювання для вилучення навчальної інформації. Що ще гірше, Автоматизація конвеєрів зі штучним інтелектом Це ускладнює виявлення проблем із конфіденційністю, якщо захисні заходи не розроблені з самого початку.

Що кажуть закони та нормативні акти?

Більшість країн вже мають Правила конфіденційності чинні, і хоча не всі вони стосуються лише штучного інтелекту, вони застосовуються до будь-якої системи, яка обробляє персональні дані. У Європі RGPD Це вимагає законності, прозорості, мінімізації, обмеження цілей та безпеки; крім того, Закон про ШІ Європейський закон запроваджує категорії ризику, забороняє практики з високим рівнем впливу (такі як соціальний бал громадськість) та встановлює суворі вимоги до систем високого ризику.

У США такі державні правила, як CCPA або закон Техасу Вони надають права доступу, видалення та відмови від продажу даних, тоді як такі ініціативи, як закон штату Юта Вони вимагають чітких сповіщень під час взаємодії користувача з генеративними системами. Ці нормативні шари співіснують із соціальними очікуваннями: опитування громадської думки показують, що помітна недовіра до відповідального використання даних компаніями, а також розбіжність між самосприйняттям користувачів та їхньою фактичною поведінкою (наприклад, прийняття політик без їх ознайомлення).

Для управління наземними ризиками, рамки NIST (AI RMF) Він пропонує чотири постійні функції: Управління (відповідальна політика та нагляд), Карта (розуміння контексту та впливу), Вимірювання (оцінка та моніторинг ризиків за допомогою метрик) та Управління (визначення пріоритетів та пом'якшення). Цей підхід допомагає адаптувати елементи керування відповідно до рівня ризику системи.

Хто колекціонує найбільше: рентген найпопулярніших чат-ботів

Нещодавні порівняння розміщують різних помічників у спектрі колекцій. Gemini від Google очолює рейтинг збираючи найбільшу кількість унікальних точок даних у різних категоріях (включаючи мобільні контакти, якщо надано дозволи), що рідко зустрічається у інших конкурентів.

У середньому діапазоні рішення включають такі, як Клод, Copilot, DeepSeek, ChatGPT та Perplexity, з десятьма-тринадцятьма типами даних, що варіюють поєднання контактів, місцезнаходження, ідентифікаторів, контенту, історії, діагнозів, використання та покупок. Грек Він розташований у нижній частині з більш обмеженим набором сигналів.

Також є відмінності в подальше використанняЗадокументовано, що деякі сервіси надають певні ідентифікатори (наприклад, зашифровані електронні листи) та сигнали для сегментації рекламодавцям і бізнес-партнерам, тоді як інші заявляють, що не використовують дані для рекламних цілей і не продають їх, хоча й залишають за собою право відповідати на юридичні запити або використовувати їх для покращити систему, якщо користувач не запросить видалення.

З точки зору кінцевого користувача, це перекладається в одну чітку пораду: Перегляньте політики кожного постачальникаНалаштуйте дозволи програми та свідомо вирішуйте, яку інформацію ви надаєте в кожному контексті, особливо якщо ви збираєтеся завантажувати файли або ділитися конфіденційним контентом.

Основні найкращі практики для захисту вашої конфіденційності

Перш за все, ретельно налаштуйте параметри для кожного помічника. Дослідіть, що зберігається, як довго та для якої мети.і увімкніть автоматичне видалення, якщо доступно. Періодично переглядайте політики, оскільки вони часто змінюються та можуть містити нові параметри керування.

Уникайте спільного використання особисті та конфіденційні дані У ваших підказках: жодних паролів, номерів кредитних карток, медичних записів чи внутрішніх документів компанії. Якщо вам потрібно обробляти конфіденційну інформацію, розгляньте механізми анонімізації, закрите середовище або локальні рішення. посилене управління.

Захистіть свої облікові записи за допомогою надійних паролів та двоетапна аутентифікація (2FA)Несанкціонований доступ до вашого облікового запису розкриває історію переглядів, завантажені файли та налаштування, що може бути використано для дуже правдоподібних атак соціальної інженерії або для незаконного продажу даних.

Якщо платформа це дозволяє, вимкнути історію чату Або використовуйте тимчасові методи. Цей простий захід зменшує ваш ризик у разі порушення, як показали минулі інциденти, пов’язані з популярними сервісами штучного інтелекту.

Не довіряйте сліпо відповідям. Моделі можуть галюцинувати, бути упередженим або бути маніпульованим шляхом зловмисного впровадження запиту, що призводить до помилкових інструкцій, неправдивих даних або вилучення конфіденційної інформації. У юридичних, медичних або фінансових питаннях, на відміну від офіційні джерела.

Будьте надзвичайно обережні з посилання, файли та код що надається штучним інтелектом. Можливо, там є шкідливий контент або навмисно впроваджені вразливості (отруєння даних). Перевіряйте URL-адреси перед натисканням і скануйте файли за допомогою надійних рішень безпеки.

Недовіра розширення та плагіни сумнівного походження. Існує море доповнень на основі штучного інтелекту, і не всі вони надійні; встановлюйте лише необхідні з перевірених джерел, щоб мінімізувати ризик зараження шкідливим програмним забезпеченням.

У корпоративній сфері впорядкуйте процес впровадження. Визначте Політики управління, специфічні для штучного інтелектуВін обмежує збір даних необхідним, вимагає інформованої згоди, проводить аудит постачальників та наборів даних (ланцюжка поставок) та впроваджує технічні засоби контролю (такі як DLP, моніторинг трафіку до додатків штучного інтелекту тощо). детальний контроль доступу).

Усвідомлення є частиною щита: сформуйте свою команду у ризиках, пов’язаних зі штучним інтелектом, передовому фішингу та етичному використанні. Галузеві ініціативи, що поширюють інформацію про інциденти, пов’язані зі штучним інтелектом, такі як ті, що ініціюються спеціалізованими організаціями, сприяють постійному навчанню та покращенню захисту.

Налаштування конфіденційності та активності в Google Gemini

Якщо ви користуєтеся послугами Gemini, увійдіть до свого облікового запису та поставте позначку «Активність у додатках GeminiТам ви можете переглядати та видаляти взаємодії, змінювати період автоматичного видалення (за замовчуванням 18 місяців, можна налаштувати на 3 або 36 місяців або безстроковий) та вирішувати, чи використовувати їх для… покращити ШІ Google.

Важливо знати, що навіть якщо збереження вимкнено, Ваші розмови використовуються для відповіді та підтримувати безпеку системи за підтримки фахівців-людей. Перевірені розмови (та пов’язані з ними дані, такі як мова, тип пристрою або приблизне місцезнаходження) можуть зберігатися. до трьох років.

На мобільному телефоні, Перевірте дозволи програмиРозташування, мікрофон, камера, контакти або доступ до екранного контенту. Якщо ви покладаєтеся на функції диктування або голосової активації, пам’ятайте, що система може бути активована помилково звуками, схожими на ключове слово; залежно від налаштувань, ці фрагменти можуть використовувати для покращення моделей та зменшити небажані активації.

Якщо ви підключаєте Gemini до інших додатків (Google або сторонніх розробників), пам’ятайте, що кожен з них обробляє дані відповідно до власних правил. їхня власна політикаУ таких функціях, як Canvas, творець програми може бачити та зберігати те, чим ви ділитеся, а будь-хто з публічним посиланням може переглядати або редагувати ці дані: діліться лише з перевіреними програмами.

У регіонах, де це можливо, може бути здійснено оновлення до певних можливостей Імпорт історії дзвінків і повідомлень З вашої активності в Інтернеті та програмах до активності, пов’язаної з Gemini, для покращення пропозицій (наприклад, контактів). Якщо ви цього не хочете, налаштуйте елементи керування, перш ніж продовжити.

Масове використання, регулювання та тенденція «тіньового ШІ»

Усиновлення є надзвичайно поширеним: нещодавні звіти свідчать про те, що Переважна більшість організацій вже впроваджують моделі штучного інтелектуНавіть попри це, багатьом командам бракує достатньої зрілості в галузі безпеки та управління, особливо в секторах зі суворими правилами або великими обсягами конфіденційних даних.

Дослідження в бізнес-секторі виявляють недоліки: дуже високий відсоток організацій в Іспанії Він не готовий захищати середовища на базі штучного інтелектуі більшості бракує основних практик для захисту хмарних моделей, потоків даних та інфраструктури. Паралельно з цим посилюються регуляторні заходи та виникають нові загрози. штрафи за невиконання GDPR та місцевих нормативних актів.

Тим часом, феномен тіньовий ШІ Це зростає: працівники використовують зовнішніх помічників або особисті облікові записи для робочих завдань, розкриваючи внутрішні дані без контролю безпеки чи договорів з постачальниками. Ефективною відповіддю є не заборона всього, а забезпечити безпечне використання у контрольованому середовищі, із затвердженими платформами та моніторингом потоку інформації.

Щодо споживачів, основні постачальники коригують свою політику. Нещодавні зміни пояснюють, наприклад, як діяльність з Gemini для «покращення послуг»пропонуючи такі опції, як тимчасова розмова та елементи керування активністю й налаштуванням. Водночас месенджери наголошують на тому, що Особисті чати залишаються недоступними штучному інтелекту за замовчуванням, хоча вони радять не надсилати штучному інтелекту інформацію, яку ви не хочете, щоб компанія знала.

Існують також державні виправні установи: послуги передача файлів Вони уточнили, що не використовують користувацький контент для навчання моделей та не продають його третім сторонам, після того, як висловили занепокоєння щодо змін умов. Цей соціальний та правовий тиск спонукає їх бути чіткішими та зрозумілішими. надайте користувачеві більше контролю.

Дивлячись у майбутнє, технологічні компанії досліджують шляхи зменшити залежність від конфіденційних данихСамовдосконалені моделі, кращі процесори та генерація синтетичних даних. Ці досягнення обіцяють зменшити дефіцит даних та проблеми зі згодою, хоча експерти попереджають про нові ризики, якщо ШІ прискорить власні можливості та буде застосований у таких сферах, як кібервторгнення або маніпуляції.

Штучний інтелект є одночасно захистом і загрозою. Платформи безпеки вже інтегрують моделі для виявляти та реагувати швидше, тоді як зловмисники використовують LLM для перекональний фішинг та діпфейкиЦе перетягування каната вимагає постійних інвестицій у технічний контроль, оцінку постачальників, постійний аудит та постійні оновлення обладнання.

Помічники штучного інтелекту збирають різноманітні сигнали про вас, від контенту, який ви вводите, до даних про пристрій, використання та місцезнаходження. Деяка з цієї інформації може бути перевірена людьми або передана третім сторонам, залежно від сервісу. Якщо ви хочете використовувати штучний інтелект, не ставлячи під загрозу свою конфіденційність, поєднуйте точне налаштування (історія, дозволи, автоматичне видалення), операційну обачність (не поширюйте конфіденційні дані, перевіряйте посилання та файли, обмежуйте розширення файлів), захист доступу (надійні паролі та 2FA) та активний моніторинг змін політик та нових функцій, які можуть вплинути на вашу конфіденційність. як використовуються та зберігаються ваші дані.

Захоплювався технікою з дитинства. Я люблю бути в курсі подій у секторі та, перш за все, повідомляти про це. Ось чому я вже багато років присвячую комунікації на веб-сайтах технологій і відеоігор. Ви можете знайти, як я пишу про Android, Windows, MacOS, iOS, Nintendo або будь-яку іншу пов’язану тему, яка спадає вам на думку.