- Oddiy arxitektura va zamonaviy shifrlash: har bir tengdosh kalitlari va marshrutlash uchun AllowedIPs.

- Linuxda tez o'rnatish va ish stoli va mobil uchun rasmiy ilovalar.

- Rouming va past kechikish bilan IPsec/OpenVPN uchun yuqori unumdorlik.

Agar siz qidirayotgan bo'lsangiz VPN bu tez, xavfsiz va o'rnatish oson, WireGuard Bu bugungi kunda foydalanishingiz mumkin bo'lgan eng yaxshisidir. Minimalist dizayn va zamonaviy kriptografiya bilan u uy foydalanuvchilari, mutaxassislar va korporativ muhitlar uchun ham kompyuterlarda, ham mobil qurilmalar va routerlarda juda mos keladi.

Ushbu amaliy qo'llanmada siz asoslardan tortib, hamma narsani topasiz Murakkab konfiguratsiya: Linux (Ubuntu/Debian/CentOS) da oʻrnatish, kalitlar, server va mijoz fayllari, IP yoʻnaltirish, NAT/Xavfsizlik devori, Windows/macOS/Android/iOS ilovalari, split tunneling, ishlash, muammolarni bartaraf etish va OPNsense, pfSense, QNAP, Mikrotik yoki Teltonika kabi platformalar bilan moslik.

WireGuard nima va nima uchun uni tanlaysiz?

WireGuard yaratish uchun moʻljallangan ochiq kodli VPN protokoli va dasturiy taʼminotdir UDP orqali L3 shifrlangan tunnellar. kabi zamonaviy algoritmlarga tayanib, soddaligi, ishlashi va past kechikishi tufayli OpenVPN yoki IPsec bilan solishtirganda ajralib turadi. Curve25519, ChaCha20-Poly1305, BLAKE2, SipHash24 va HKDF.

Uning kod bazasi juda kichik (atrofida minglab qatorlar), bu auditlarni osonlashtiradi, hujum yuzasini kamaytiradi va texnik xizmat ko'rsatishni yaxshilaydi. Bundan tashqari, u Linux yadrosiga integratsiyalangan bo'lib, imkon beradi yuqori transfer stavkalari va hatto oddiy uskunada ham tezkor javob.

Bu ko'p platformali: rasmiy ilovalar mavjud Windows, macOS, Linux, Android va iOS, va OPNsense kabi marshrutizator/xavfsizlik devoriga yo'naltirilgan tizimlarni qo'llab-quvvatlash. U FreeBSD, OpenBSD va NAS kabi muhitlar va virtualizatsiya platformalari uchun ham mavjud.

Ichkarida qanday ishlaydi

WireGuard tengdoshlar o'rtasida shifrlangan tunnel o'rnatadi (tengdoshlar) tugmalar yordamida aniqlanadi. Har bir qurilma kalit juftligini (shaxsiy/ommaviy) hosil qiladi va faqat uning kalitini ulashadi ochiq kalit boshqa uchi bilan; u yerdan barcha trafik shifrlanadi va autentifikatsiya qilinadi.

Direktiv Ruxsat berilgan IPlar Chiquvchi marshrutni (tunnel orqali qanday trafik o'tishi kerak) va paket shifrini muvaffaqiyatli hal qilgandan so'ng masofaviy tengdosh qabul qiladigan joriy manbalar ro'yxatini belgilaydi. Ushbu yondashuv sifatida tanilgan Kriptokey marshrutlash va transport siyosatini ancha soddalashtiradi.

WireGuard bilan juda yaxshi rouming- Agar mijozingizning IP manzili o'zgarsa (masalan, siz Wi-Fi-dan 4G/5G-ga o'tsangiz), seans shaffof va juda tez qayta tiklanadi. Bundan tashqari, qo'llab-quvvatlaydi o'ldirish kaliti VPN ishlamay qolsa, tunneldan trafikni blokirovka qilish.

Linuxda o'rnatish: Ubuntu/Debian/CentOS

Ubuntu-da WireGuard rasmiy reposlarda mavjud. Paketlarni yangilang va keyin modul va asboblarni olish uchun dasturiy ta'minotni o'rnating. wg va wg-tezkor.

apt update && apt upgrade -y

apt install wireguard -y

modprobe wireguardDebian stabilida, agar kerak bo'lsa, tavsiya etilgan usulga rioya qilgan holda, beqaror filial repolariga ishonishingiz mumkin. ishlab chiqarishda g'amxo'rlik:

sudo sh -c 'echo deb https://deb.debian.org/debian/ unstable main > /etc/apt/sources.list.d/unstable.list'

sudo sh -c 'printf "Package: *\nPin: release a=unstable\nPin-Priority: 90\n" > /etc/apt/preferences.d/limit-unstable'

sudo apt update

sudo apt install wireguardCentOS 8.3 da oqim o'xshash: agar kerak bo'lsa, siz EPEL/ElRepo reposlarini faollashtirasiz va keyin paketni o'rnatasiz. WireGuard va tegishli modullar.

Kalit avlodi

Har bir tengdoshning o'zi bo'lishi kerak shaxsiy/ommaviy kalitlar juftligi. Ruxsatlarni cheklash va server va mijozlar uchun kalitlarni yaratish uchun umaskni qo'llang.

umask 077

wg genkey | tee privatekey | wg pubkey > publickeyHar bir qurilmada takrorlang. Hech qachon baham ko'rmang shaxsiy kalit va ikkalasini ham xavfsiz saqlang. Agar xohlasangiz, masalan, turli nomlar bilan fayllar yarating xususiy kalit serveri y ommaviy server kaliti.

Serverni sozlash

Asosiy faylni yarating /etc/wireguard/wg0.conf. VPN quyi tarmog'ini (haqiqiy LANda ishlatilmaydi), UDP portini tayinlang va blok qo'shing [Tengdosh] vakolatli mijoz uchun.

[Interface]

Address = 10.0.0.1/24

ListenPort = 51820

PrivateKey = <clave_privada_servidor>

# Cliente 1

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 10.0.0.2/32Siz, masalan, boshqa quyi tarmoqdan ham foydalanishingiz mumkin 192.168.2.0/24, va bir nechta tengdoshlari bilan o'sadi. Tezkor joylashtirish uchun undan foydalanish odatiy holdir wg-tezkor wgN.conf fayllari bilan.

Mijozning konfiguratsiyasi

Mijozda, masalan, fayl yarating wg0-client.conf, shaxsiy kaliti, tunnel manzili, ixtiyoriy DNS va serverning umumiy so'nggi nuqtasi va porti bilan.

[Interface]

PrivateKey = <clave_privada_cliente>

Address = 10.0.0.2/24

DNS = 8.8.8.8

[Peer]

PublicKey = <clave_publica_servidor>

Endpoint = <ip_publica_servidor>:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25Agar qo'ysangiz Ruxsat berilgan IPlar = 0.0.0.0/0 Barcha trafik VPN orqali o'tadi; Agar siz faqat ma'lum server tarmoqlariga kirishni istasangiz, uni kerakli pastki tarmoqlar bilan cheklang va siz kamaytirasiz kechikish va iste'mol.

Serverda IP yo'naltirish va NAT

Mijozlar server orqali Internetga kirishlari uchun yo'naltirishni yoqing. O'zgarishlarni tezda qo'llang sysctl.

echo 'net.ipv4.ip_forward=1' >> /etc/sysctl.conf

echo 'net.ipv6.conf.all.forwarding=1' >> /etc/sysctl.conf

sysctl -pVPN quyi tarmog'i uchun IPtables bilan NATni sozlang, WAN interfeysini o'rnating (masalan, eth0):

iptables -t nat -A POSTROUTING -s 10.0.0.0/24 -o eth0 -j MASQUERADEUni barqaror qiling tegishli paketlar va saqlash qoidalari bilan tizimni qayta ishga tushirishda qo'llaniladi.

apt install -y iptables-persistent netfilter-persistent

netfilter-persistent saveIshga tushirish va tekshirish

Interfeysni oching va xizmatni tizim bilan boshlash uchun yoqing. Ushbu qadam virtual interfeysni yaratadi va qo'shadi yo'nalishlar zarur.

systemctl start wg-quick@wg0

systemctl enable wg-quick@wg0

wgcon wg Siz tengdoshlar, kalitlar, transferlar va oxirgi qoʻl siqish vaqtlarini koʻrasiz. Agar xavfsizlik devori siyosati cheklangan bo'lsa, interfeys orqali kirishga ruxsat bering. wg0 va xizmatning UDP porti:

iptables -I INPUT 1 -i wg0 -j ACCEPT

Rasmiy ilovalar: Windows, macOS, Android va iOS

Ish stolida siz a import qilishingiz mumkin .conf fayli. Mobil qurilmalarda ilova a dan interfeys yaratish imkonini beradi QR kodi konfiguratsiyani o'z ichiga oladi; texnik bo'lmagan mijozlar uchun juda qulay.

Agar sizning maqsadingiz kabi o'z-o'zidan joylashtirilgan xizmatlarni oshkor qilish bo'lsa Plex/Radarr/Sonarr VPN orqali WireGuard quyi tarmog'ida IP-larni tayinlang va mijoz ushbu tarmoqqa ulanishi uchun AllowedIP-larni sozlang; Agar barcha kirishlar orqali tashqariga qo'shimcha portlarni ochishingiz shart emas tunnel.

Avzalliklar va kamchiliklar

WireGuard juda tez va sodda, lekin foydalanish holatiga qarab uning cheklovlari va o'ziga xos xususiyatlarini hisobga olish muhimdir. Bu erda eng ko'p muvozanatli sharh tegishli.

| Afzalliklar | Kamchiliklari |

|---|---|

| Aniq va qisqa konfiguratsiya, avtomatlashtirish uchun ideal | Mahalliy trafikni chalkashtirishni o'z ichiga olmaydi |

| Hatto yuqori unumdorlik va past kechikish mobil | Ba'zi eski muhitlarda kengaytirilgan variantlar kamroq |

| Zamonaviy kriptografiya va uni osonlashtiradigan kichik kod audit | Maxfiylik: IP/ommaviy kalitlar assotsiatsiyasi siyosatlarga qarab sezgir boʻlishi mumkin |

| Mijozlarda uzluksiz rouming va o'chirish tugmasi mavjud | Uchinchi tomon muvofiqligi har doim ham bir xil emas |

Split tunnel: faqat kerakli narsani yo'naltirish

Split tunnel sizga VPN orqali faqat kerakli trafikni yuborish imkonini beradi. Bilan Ruxsat berilgan IPlar Bir yoki bir nechta pastki tarmoqqa toʻliq yoki tanlab yoʻnaltirishni oʻzingiz hal qilasiz.

# Redirección completa de Internet

[Peer]

AllowedIPs = 0.0.0.0/0# Solo acceder a recursos de la LAN 192.168.1.0/24 por la VPN

[Peer]

AllowedIPs = 192.168.1.0/24Filtrlangan teskari split tunnellash kabi variantlar mavjud URL yoki dastur bo'yicha (maxsus kengaytmalar/mijozlar orqali), garchi WireGuard-da mahalliy asos IP va prefikslar tomonidan boshqariladi.

Muvofiqlik va ekotizim

WireGuard Linux yadrosi uchun tug'ilgan, ammo bugungi kunda shunday o'zaro faoliyat platformaOPNsense uni tabiiy ravishda birlashtiradi; pfSense tekshiruvlar uchun vaqtincha to'xtatildi va keyinchalik versiyaga qarab ixtiyoriy paket sifatida taqdim etildi.

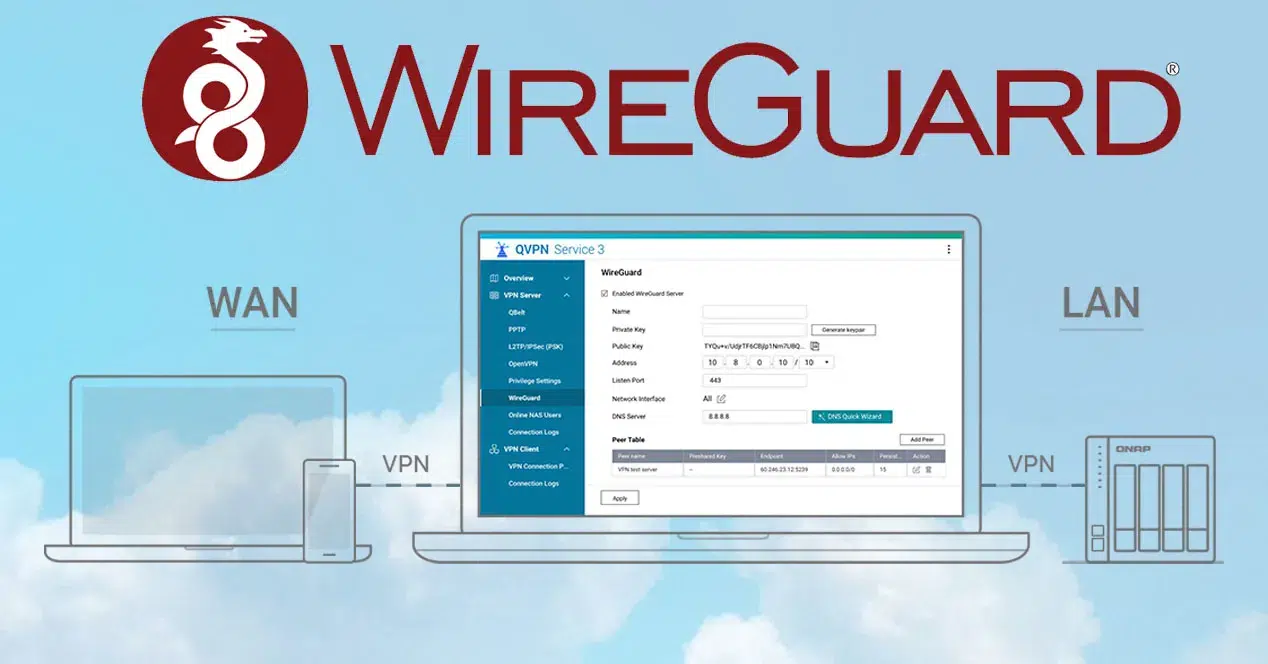

QNAP kabi NAS-da siz uni QVPN yoki virtual mashinalar orqali 10 GbE NIC-lardan foydalanib o'rnatishingiz mumkin. yuqori tezliklarMikroTik router platalari RouterOS 7.x dan beri WireGuard qo'llab-quvvatlashini o'z ichiga olgan; dastlabki iteratsiyalarida u beta-versiyada edi va ishlab chiqarish uchun tavsiya etilmaydi, lekin u qurilmalar va hatto oxirgi mijozlar o'rtasida P2P tunnellariga ruxsat beradi.

Teltonika kabi ishlab chiqaruvchilar WireGuard-ni routerlariga qo'shish uchun paketga ega; Agar sizga uskunalar kerak bo'lsa, ularni sotib olishingiz mumkin shop.davantel.com va o'rnatish uchun ishlab chiqaruvchining ko'rsatmalariga amal qiling paketlar qo'shimcha.

Ishlash va kechikish

Minimalist dizayni va samarali algoritmlarni tanlash tufayli WireGuard juda yuqori tezlikka erishadi va past kechikishlar, odatda L2TP/IPsec va OpenVPN dan ustundir. Kuchli uskunaga ega mahalliy testlarda haqiqiy stavka ko'pincha muqobillardan ikki baravar ko'p bo'lib, uni ideal qiladi oqim, o'yin yoki VoIP.

Korporativ amalga oshirish va masofaviy ishlash

Korxonada WireGuard ofislar o'rtasida tunnellar yaratish, xodimlarga masofaviy kirish va ular o'rtasida xavfsiz ulanishlar uchun javob beradi. CPD va bulut (masalan, zaxira nusxalari uchun). Uning ixcham sintaksisi versiya yaratish va avtomatlashtirishni osonlashtiradi.

U oraliq yechimlardan foydalangan holda LDAP/AD kabi kataloglar bilan birlashadi va IDS/IPS yoki NAC platformalari bilan birga yashashi mumkin. Ommabop variant PacketFence (ochiq manba), bu sizga BYODga kirish va nazorat qilishdan oldin uskunaning holatini tekshirish imkonini beradi.

Windows/macOS: Eslatmalar va maslahatlar

Rasmiy Windows ilovasi odatda muammosiz ishlaydi, ammo Windows 10 ning ba'zi versiyalarida foydalanishda muammolar mavjud edi Ruxsat berilgan IPlar = 0.0.0.0/0 yo'nalishdagi ziddiyatlar tufayli. Vaqtinchalik muqobil sifatida, ba'zi foydalanuvchilar TunSafe kabi WireGuard-ga asoslangan mijozlarni tanlashadi yoki AllowedIP-larni ma'lum pastki tarmoqlarga cheklaydi.

Misol kalitlari bilan Debian Tez boshlash qo'llanmasi

Server va mijoz uchun kalitlarni yarating /etc/wireguard/ va wg0 interfeysini yarating. VPN IP manzillari mahalliy tarmoq yoki mijozlaringizdagi boshqa IP-larga mos kelmasligiga ishonch hosil qiling.

cd /etc/wireguard/

wg genkey | tee claveprivadaservidor | wg pubkey > clavepublicaservidor

wg genkey | tee claveprivadacliente1 | wg pubkey > clavepublicacliente1192.168.2.0/24 quyi tarmoq va 51820 portga ega wg0.conf serveri. Avtomatlashtirishni istasangiz PostUp/PostDown-ni yoqing NAT interfeysni ko'tarish/tushirishda iptables bilan.

[Interface]

Address = 192.168.2.1/24

PrivateKey = <clave_privada_servidor>

ListenPort = 51820

#PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

#PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 0.0.0.0/0192.168.2.2 manzili bo'lgan mijoz, serverning umumiy so'nggi nuqtasiga ishora qiladi va saqlovchi oraliq NAT mavjud bo'lsa, ixtiyoriy.

[Interface]

PrivateKey = <clave_privada_cliente1>

Address = 192.168.2.2/32

[Peer]

PublicKey = <clave_publica_servidor>

AllowedIPs = 0.0.0.0/0

Endpoint = <ip_publica_servidor>:51820

#PersistentKeepalive = 25Interfeysni torting va MTU, marshrut belgilari va fwmark va marshrutlash siyosati qoidalari. wg-tezkor chiqishi va holatini ko'rib chiqing wg ko'rsatish.

Mikrotik: RouterOS 7.x o'rtasidagi tunnel

MikroTik WireGuard-ni RouterOS 7.x-dan beri qo'llab-quvvatlaydi. Har bir routerda WireGuard interfeysini yarating, uni qo'llang va u avtomatik ravishda yaratiladi. kalitlari. IP-larni Ether2-ga WAN sifatida va sim himoyasi1-ni tunnel interfeysi sifatida belgilang.

Mijoz tomonida serverning umumiy kalitini kesib o'tish orqali tengdoshlarni sozlang va aksincha, Ruxsat berilgan manzil/ruxsat berilgan IP-larni aniqlang (masalan, 0.0.0.0/0 agar siz tunnel orqali biron-bir manba/maqsadga ruxsat bermoqchi bo'lsangiz) va masofaviy so'nggi nuqtani uning porti bilan o'rnating. Masofaviy tunnel IP-ga ping yuborish buni tasdiqlaydi qo'l siqish.

Agar siz uyali telefonlar yoki kompyuterlarni Mikrotik tunneliga ulagan bo'lsangiz, ruxsat etilgan tarmoqlarni kerak bo'lgandan ko'proq ochmaslik uchun nozik sozlang; WireGuard sizning ma'lumotlaringiz asosida paketlar oqimini belgilaydi Kriptokey marshrutlash, shuning uchun kelib chiqish va manzillarni moslashtirish muhimdir.

Kriptografiya ishlatilgan

WireGuard zamonaviy to'plamidan foydalanadi: shovqin ramka sifatida, ECDH uchun Curve25519, Poly1305 bilan autentifikatsiya qilingan simmetrik shifrlash uchun ChaCha20, xeshlash uchun BLAKE2, xesh jadvallari uchun SipHash24 va hosila olish uchun HKDF kalitlariAgar algoritm eskirgan bo'lsa, protokol muammosiz ko'chish uchun versiyaga kiritilishi mumkin.

Mobil telefonning afzalliklari va kamchiliklari

Uni smartfonlarda ishlatish xavfsiz ko'rish imkonini beradi Umumiy Wi‑Fi, internet provayderingizdan trafikni yashiring va NAS, uy avtomatizatsiyasi yoki oʻyin oʻyinlariga kirish uchun uy tarmogʻingizga ulaning. iOS/Android-da tarmoqlarni almashtirish tunnelni buzmaydi, bu esa tajribani yaxshilaydi.

Kamchiliklari sifatida siz to'g'ridan-to'g'ri chiqish bilan solishtirganda biroz tezlikni yo'qotasiz va ko'proq kechikasiz va siz doimo serverning ishlashiga bog'liqsiz. mavjud. Biroq, IPsec/OpenVPN bilan solishtirganda, jazo odatda pastroq bo'ladi.

WireGuard soddalik, tezlik va haqiqiy xavfsizlikni muloyim o‘rganish chizig‘i bilan birlashtiradi: uni o‘rnating, kalitlarni yarating, AllowedIP-larni belgilang va siz ishlashga tayyorsiz. IP yo'naltirishni, yaxshi amalga oshirilgan NATni, QR kodli rasmiy ilovalarni va OPNsense, Mikrotik yoki Teltonika kabi ekotizimlar bilan moslikni qo'shing. zamonaviy VPN deyarli har qanday stsenariy uchun, jamoat tarmoqlarini himoya qilishdan tortib shtab-kvartirani ulash va uy xizmatlariga bosh og'rig'isiz kirishgacha.

Turli raqamli ommaviy axborot vositalarida o'n yildan ortiq tajribaga ega texnologiya va internet masalalariga ixtisoslashgan muharrir. Men elektron tijorat, aloqa, onlayn marketing va reklama kompaniyalarida muharrir va kontent yaratuvchisi sifatida ishlaganman. Iqtisodiyot, moliya va boshqa sohalar veb-saytlarida ham yozganman. Mening ishim ham mening ishtiyoqim. Endi mening maqolalarim orqali Tecnobits, Men hayotimizni yaxshilash uchun har kuni texnologiya olami bizga taqdim etayotgan barcha yangiliklar va yangi imkoniyatlarni o‘rganishga harakat qilaman.