- LLMNR שטעלט מענטשן אויס צו ספּופינג און העש קאַפּטשער; דיסייבאַלינג עס ראַדוסאַז ינסיידער ריסקס.

- גרינג דיסייבאַלינג: GPO/רעגיסטרי אויף ווינדאָוז און רעדאַקטירן systemd-רעסאָלווד אויף לינוקס.

- קאמפלעמענטירט מיטן בלאקירן אדער דיאקטיוויזירן NBT-NS און וועריפיקאציע דורך רעגיסטרי/טראפיק.

דער LLMNR פּראָטאָקאָל איז אַ באַקאַנט פּנים אין מייקראָסאָפֿט סביבות. אין נעטוואָרקס וואו ווינדאָוז איז דער הויפּטשטיצע, איז עס אַקטיוויזירט דורך דיפאָלט, און כאָטש עס האָט אַמאָל געמאַכט זינען, איז עס היינט אָפט מער אַ קאָפּווייטיק ווי אַ הילף. דעריבער איז עס אַ גוטע געדאַנק צו וויסן ווי עס צו נוצן. ווי אזוי צו דיאַקטיווירן LLMNR ספּעציעל אויב מיר נוצן אַ עפנטלעכע WiFi נעץ.

איידער איר מאַכט קיין באַשלוסן, איז עס אַ גוטע געדאַנק צו פֿאַרשטיין וואָס עס טוט און פאַרוואָס עס איז רעקאָמענדירט צו דיאַקטיווירן עס. די גוטע נייעס איז אז עס איז גרינג צו דיאַקטיווירן. אויף ביידע ווינדאָוס (אַרייַנגערעכנט ווינדאָוס סערווער) און לינוקס, אָדער דורך פּאָליטיקס, רעגיסטרי, ינטון, אָדער דורך טונינג systemd-resolved.

וואָס איז LLMNR און ווי אַרבעט עס?

LLMNR איז די אַקראַנים פֿאַר לינק-לאקאלע מולטיקאַסט נאָמען רעזאָלוציעאיר צוועק איז אויפלעזן האָסטנעמען אין דעם לאָקאַלן סעגמענט אָן זיך פֿאַרלאָזן אויף אַ DNS סערווערמיט אנדערע ווערטער, אויב אַ מאַשין קען נישט אויפלעזן אַ נאָמען דורך DNS, קען זי פּרובירן צו פרעגן די געגנט ניצנדיק מולטיקאַסט צו זען אויב עמעצער "כאפט דעם רמז".

די מעכאניזם ניצט דעם פּאָרט ודפּ 5355 און איז דיזיינד צו אַרבעטן אין דער לאָקאַלער נעץ. די אָנפֿרעג ווערט געשיקט דורך מולטיקאַסט צום נאנטן נעץ, און יעדער קאמפיוטער וואס "דערקענט" דעם נאמען קען ענטפערן דורך זאגן "דאס בין איך." דאס איז א שנעלער און פשוטער צוגאנג פאר קליינע אדער אימפראוויזירטע סביבות וואו DNS איז נישט געווען פאראן אדער האט נישט געמאכט קיין זין צו קאנפיגורירן.

אין פּראַקטיק, די LLMNR אָנפֿרעג פֿאָרט צום לאָקאַלן סעגמענט, און דעוויסעס וואָס הערן צו יענעם טראַפֿיק קענען ענטפֿערן אויב זיי גלויבן אַז זיי זענען די ריכטיקע דעסטינאַציע. איר פארנעם איז באגרענעצט צו דער לאקאלער לינק, און דעריבער זיין נאמען און זיין רופֿונג אַלס אַ "פּאַטש" ווען עס איז נישטאָ קיין פֿאָרמעלע נאָמען סערוויס אויפֿן נעץ.

פֿאַר יאָרן, ספּעציעל אין קלענערע נעטוואָרקס אָדער אַד-האָק דיפּלוימאַנץ, האָט עס זיך אַרויסגעוויזן נוצלעך. היינטצוטאג, מיט פארשפרייטן און ביליגן DNS, דער באַניץ פאַל איז אַזוי שטאַרק פֿאַרענגערט געוואָרן אַז עס מאַכט כּמעט שטענדיק זינען אויסצולעשן LLMNR און לעבן מער פרידלעך.

איז די LLMNR טאַקע נייטיק? ריזיקעס און קאָנטעקסט

די מיליאָן דאָלאַר פֿראַגע: זאָל איך עס אַראָפּנעמען אָדער לאָזן? אין אַ היים־סביבה, איז די מערסט געוויינטלעכע ענטפֿער "יאָ, פֿילט זיך פֿרײַ עס אַראָפּצונעמען." אין אַ פירמע איז עס באַקוועם צו באַשטעטיקן די ווירקונגאויב די סביבה'ס DNS איז ריכטיק אויפגעשטעלט און זוכענישן ארבעטן, גיט LLMNR גארנישט און שטעלט אויף אומנייטיקע ריזיקעס.

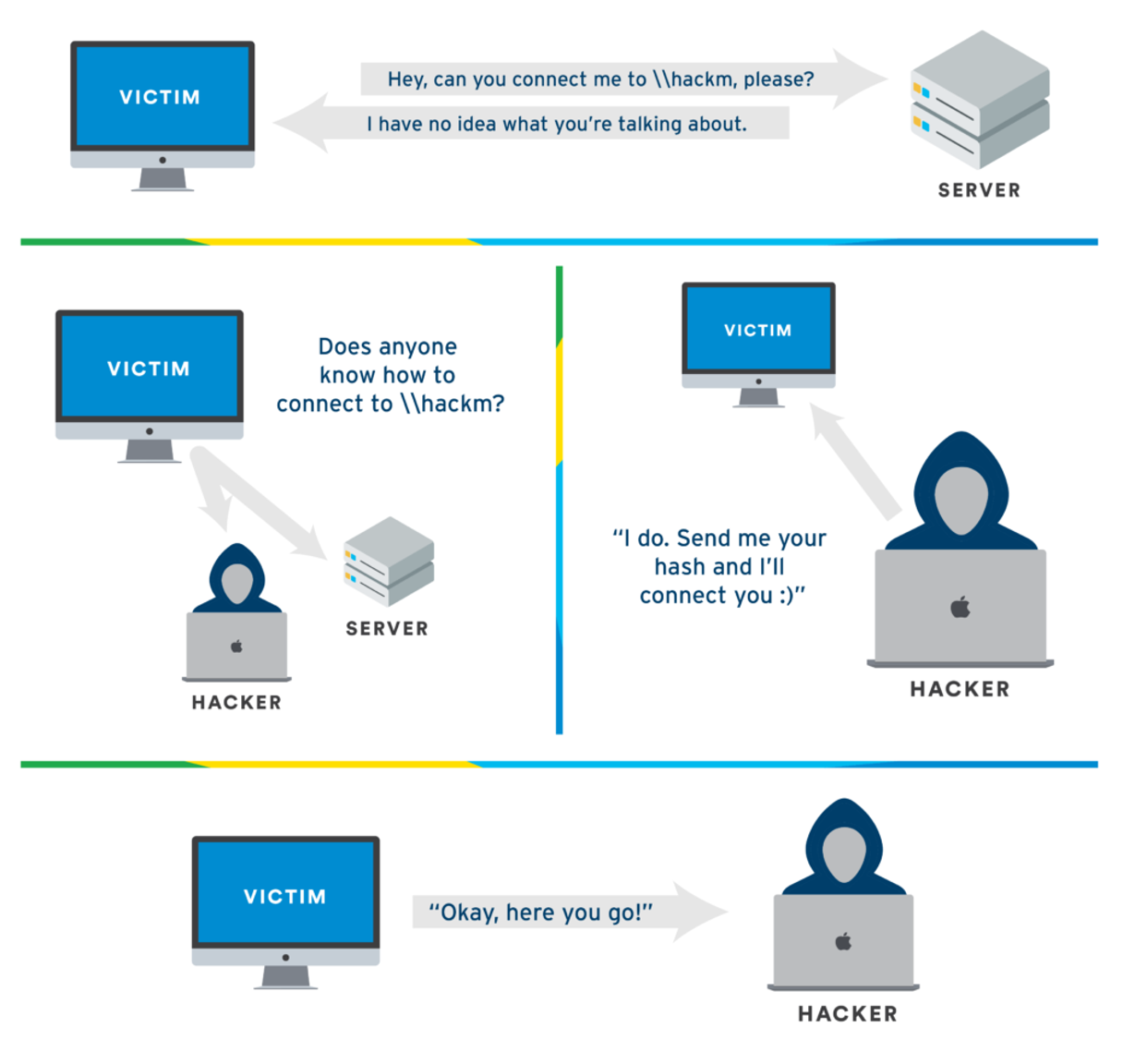

די ביגאַסט פּראָבלעם איז אַז LLMNR נעמט נישט אריין שוץ קעגן נאכמאכןאַן אַטאַקירער אויף אייער אייגענעם סובנעט קען "אימפּערסאָנאַזשירן" די ציל-אַפּאַראַט און רעאַגירן פרי אָדער פּרעפֿערענציעל, רידערעקטינג די פֿאַרבינדונג און שאַפן כאַאָס. דאָס איז אַ קלאַסישער אַלטמאָדישער "מענטש-אין-מיטן" (MitM) אַטאַקע סצענאַר.

אלס אן אנאלאגיע, דערמאנט עס דעם Wi-Fi WEP סטאנדארט, וואס איז געבוירן געווארן אן קיין באטראכט פון מאדערנע אטאקעס און איז געווארן פארעלטערט. עפּעס ענלעכס פּאַסירט מיט LLMNRעס איז געווען נוצלעך אין דער פארגאנגענהייט, אבער היינט איז עס אן אפענע טיר צו פארפירעריי אויב מען לאזט עס לעבעדיג אויף קארפאראטיווע נעטוואורקס.

דערצו, אין די הענט פון א קעגנער מיט די ריכטיגע מכשירים, קענען זיי צווינגען אייערע קאמפיוטערס צו "זינגען" סענסיטיווע אינפארמאציע ווי NTLMv2 העשיז ווען זיי מיינען אז זיי רעדן צו א לעגיטימען סערווער. אַמאָל דער אַטאַקער באַקומט די האַשיז, קענען פרובירן זיי צו קראקן—מיט פארשידענע ערפאלגן לויט פאליסיס און פאסווארט קאמפלעקסיטעט—פארגרעסערנדיג דעם ריזיקע פון אן עכטער איינדרינגונג.

ווען זאָל מען אויסלעשן LLMNR?

אין דער גרויסער מערהייט פון מאָדערנע דיפּלוימאַנץ, קענט איר עס דיאַקטיווירן אָן צו ברעכן עפּעס. אויב אייערע קליענטן לייזן שטענדיק אויס דורך DNS און אויב איר פֿאַרלאָזט זיך נישט אויף "מאַגיש" אויף דער לאָקאַלער נעץ, איז LLMNR איבעריק. נאָך אַלץ, וואַלידירט אין קריטישע סביבות איידער איר שטופּט די פּאָליטיק צו דער גאַנצער אָרגאַניזאַציע.

האַלט אין זינען אַז די באַשלוס איז נישט נאָר טעכניש: עס ראַדוסירט אויך דיין אָפּעראַציאָנעלן און קאָנפאָרמאַנס ריזיקע. דיאַקטיווירן LLMNR איז אַ פּשוטע, מעסטבאַרע און השפּעהדיקע פֿאַרהאַרטונג קאָנטראָל., פּונקט וואָס יעדע פֿאַרשטענדלעכע זיכערהייט־פֿרעמווערק פֿאָדערט.

דיאַקטיווירן LLMNR אין ווינדאָוז

דאָ זענען די הויפּט אָפּציעס וואָס זענען פאַראַן צו דיאַקטיווירן LLMNR אין Windows:

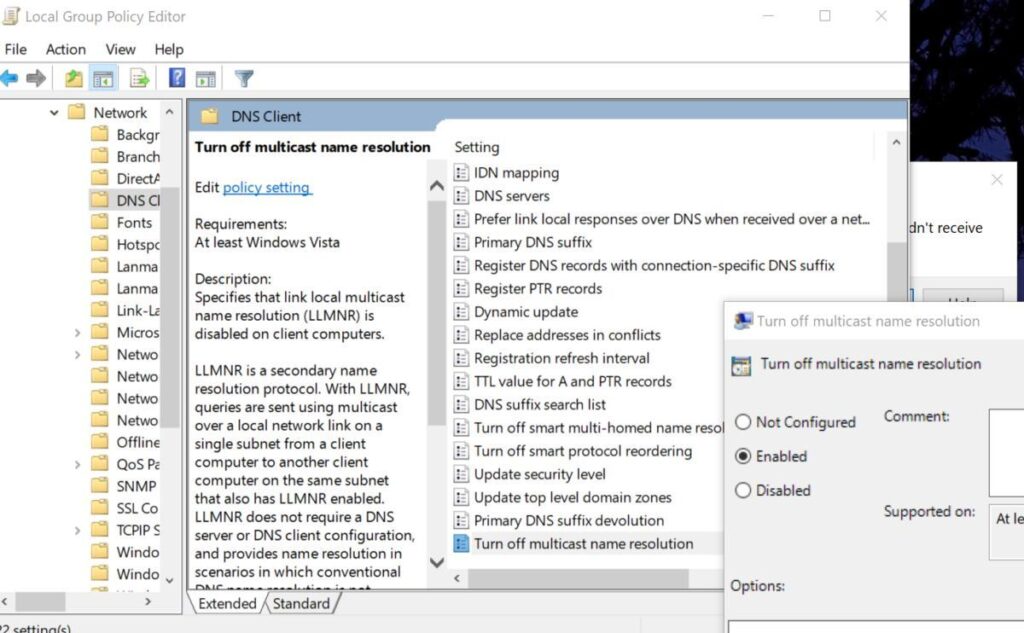

אָפּציע 1: לאָקאַלער גרופע פּאָליטיק רעדאַקטאָר (gpedit.msc)

אויף זעלבשטענדיקע קאָמפּיוטערס אדער פֿאַר שנעלע טעסטינג, קענט איר נוצן דעם לאָקאַלן גרופּע פּאָליטיק רעדאַקטאָר. דריק WIN + R, שרייב gpedit.msc און אַקסעפּטירן צו עפֿענען עס.

דערנאך, גיי דורך: קאָמפּיוטער קאָנפיגוראַציע > אַדמיניסטראַטיווע טעמפּלאַטן > נעץאין עטלעכע אויסגאבעס, דערשיינט די סעטינג אונטער דנס קליענט. זוכט דעם איינטראג "דיסייבאַל מולטיקאַסט נאָמען רעזאָלוציע" (דער נאמען קען אביסל זיין אנדערש) און שטעלט די פאליסי צו "ענייבלד".

אין ווינדאָוס 10 ווערט דער טעקסט געוויינטלעך געלייענט ווי "דיסייבאַל מולטיקאַסט נאָמען רעזאָלוציע." אנװענדן אדער אָננעמען די ענדערונג און ריסטאַרט דיין קאָמפּיוטער. צו זיכער מאַכן אַז די מאַנשאַפֿט-זייַט סעטטינגס ווערן ריכטיק אָנגעווענדט.

אָפּציע 2: ווינדאָוז רעגיסטרי

אויב איר בעפארצוגט צו גיין גלייך צום פונקט אדער דארפט א סקריפּטאַבאַל מעטאָד, קענט איר שאַפֿן דעם פּאָליטיק ווערט אין די רעגיסטרי. עפֿענען CMD אדער פּאָווערשעלל מיט אַדמיניסטראַטאָר פּערמישאַנז און אויספירן:

REG ADD "HKLM\Software\Policies\Microsoft\Windows NT\DNSClient" /f

REG ADD "HKLM\Software\Policies\Microsoft\Windows NT\DNSClient" /v "EnableMulticast" /t REG_DWORD /d 0 /fמיט דעם, וועט LLMNR ווערן דיאַקטיווירט אויף דער פּאָליטיק מדרגה. ריסטאַרט דעם קאָמפּיוטער צו פֿאַרמאַכן דעם ציקל און פאַרהיטן פּראָצעסן מיט אַ פריערדיקן צושטאַנד פון בלייבן אין זכּרון.

דיסייבאַל LLMNR מיט GPO אין אַ דאָמעין

נאך א וועג צו דיאקטיוויזירן LLMNR איז צו אנװענדן די ענדערונג צענטראל פון א דאמעין קאנטראלער דורך עפענען די גרופע פאליסי מענעדזשמענט קאנסאל. שאַפֿן אַ נײַעם GPO (למשל, "MY-GPO") און רעדאַגירן עס.

אין דעם רעדאַקטאָר, פֿאָלגט דעם וועג: קאָמפּיוטער קאָנפיגוראַציע > אַדמיניסטראַטיווע טעמפּלאַטן > נעץ > DNS קליענט. אַקטיווירן די "דיסייבאַל מולטיקאַסט נאָמען רעזאָלוציע" פּאָליטיק און שליסט דעם רעדאַקטאָר צו ראַטעווען. דערנאָך, פֿאַרבינדט דעם GPO צום פּאַסיקן OU און צווינגט די פּאָליטיק רעפרעש אָדער וואַרט אויף נאָרמאַלע רעפּליקאַציע.

געטאָן. איר האָט איצט אַ דאָמעין פּאָליטיק וואָס קאָנסיסטענט שניידט LLMNR. געדענקט אַז די גענויע נאָמענקלאַטור פון דער אַדזשאַסטמענט קען זיין אַנדערש. אַ ביסל צווישן ווערסיעס פון ווינדאָוז סערווער, אָבער די לאָקאַציע איז ווי אנגעוויזן.

אינטון: "געווענדט" אבער gpedit ווייזט "נישט קאנפיגורירט"

א געוויינטלעכע פראגע: איר שטופט א קאנפיגוראציע פראפיל פון אינטון, עס זאגט אייך אז עס איז ריכטיג אנגעווענדעט געווארן, און ווען איר עפנט gpedit, זעט איר די סעטינג אלס "נישט קאנפיגורירט". דאָס מיינט נישט אַז עס איז נישט אַקטיוו.אינטון לייגט אן סעטינגס דורך CSP/רעגיסטרי וואס ווערן נישט שטענדיג אפגעשפיגלט אין דעם לאקאלן עדיטאר אלס "קאנפיגורירט".

דער פאַרלעסלעכער וועג צו קאָנטראָלירן דאָס איז צו באַראַטן זיך מיטן פּאָליטיק לאָג: אויב עס עקזיסטירט און איז גלייך צו 0, דער ווערט אַקטיווירן מולטיקאַסט אויף HKLM\סאָפטווער\פּאָליטיקעס\מייקראָסאָפֿט\ווינדאָוס NT\DNSClient, LLMNR איז אויסגעלאשן אפילו ווען gpedit ווייזט "נישט קאנפיגורירט".

אויב איר ווילט דאָס זיכער מאַכן דורך אַ סקריפּט (נוציק ווי Remediation אין Intune), דאָ איז אַ פּשוט PowerShell סקריפּט צו שאַפֿן דעם ווערט און עס וועריפיצירן:

New-Item -Path "HKLM:\Software\Policies\Microsoft\Windows NT\DNSClient" -Force | Out-Null

New-ItemProperty -Path "HKLM:\Software\Policies\Microsoft\Windows NT\DNSClient" -Name "EnableMulticast" -PropertyType DWord -Value 0 -Force | Out-Null

(Get-ItemProperty -Path "HKLM:\Software\Policies\Microsoft\Windows NT\DNSClient").EnableMulticastדאָס דעקט דעם פאַל וואו Intune זאָגט אַז עס איז געווען אַפּליצירט, אָבער איר ווילט מאַקסימום זיכערקייט אָדער צו טראָובלעשווטן "שווינדלערישע" דעוויסעס. צו אויספארשן אין גרויסן, קאמבינירט דעם סקריפט מיט אייער אינווענטאר געצייג אדער מיט Intune/Defender פאר ענדפוינט באריכטן.

דיאַקטיווירן LLMNR אויף לינוקס (systemd-רעזאָלווד)

אויף דיסטריביושאַנז ווי ובונטו אדער דעביאַן וואָס נוצן systemd-resolved, קענט איר "הרגענען" LLMNR גלייך. רעדאַקטירן די רעזאָלוטאָר סעטטינגס אַזוי:

sudo nano /etc/systemd/resolved.confאין דער טעקע, שטעלט איין דעם קארעספאנדירנדיקן פאראמעטער אזוי אז עס איז אומדייטיג. פֿאַר בייַשפּיל:

[Resolve]

LLMNR=noראַטעווען און ריסטאַרט דעם סערוויס אָדער קאָמפּיוטער: ריסטאַרטינג די סערוויס איז געוויינטלעך גענוג, כאָטש אַ ריבוט איז אויך גילטיק אויב עס איז מער באַקוועם פֿאַר אײַך.

sudo systemctl restart systemd-resolvedמיט דעם, וועט systemd-resolved אויפהערן ניצן LLMNR. אויב איר ניצט אן אנדער רעזאָלוציע לייזונג (אדער אנדערע דיסטראָס), טשעק זייער דאָקומענטאַציע: דער מוסטער איז נישט צו אַנדערש און עס איז שטענדיק דאָ אַן עקוויוואַלענט "סוויטש".

וועגן NBT‑NS און ווינדאָוס פיירוואַל

דיאַקטיווירן LLMNR איז האַלב די שלאַכט. רעספּאָנדער און ענלעכע מכשירים נוצן אויך אויס NetBIOS Name Service (NBT‑NS), וואָס אַרבעט איבער קלאַסישע נעטביאָס פּאָרטן (UDP 137/138 און TCP 139). דאָס ברענגט אַרויף די קשיא וואָס פילע מענטשן פרעגן: איז עס גענוג צו בלאָקירן פּאָרטן אין די פיירוואַל, אָדער דאַרף מען אויסדריקלעך דיאַקטיווירן NBT-NS?

אויב איר ווענדט אָן שטרענגע כּללים אויף אייער לאָקאַלער פיירוואַל—סיי אינקומענדיק און סיי אַרויסקומענדיק—וואָס בלאָקירט 137/UDP, 138/UDP, און 139/TCP, רעדוצירט איר שטארק אייער עקספּאָוזשער. אבער, די בעסטע פּראַקטיק אין ענטערפּרייז סביבות איז צו דיאַקטיווירן NetBIOS איבער TCP/IP. אין אינטערפייסעס, צו פאַרהיטן אַנוואָנטעד ענטפֿערס אָדער אַדווערטייזמאַנץ אויב די פיירוואַל פּאָליטיק ענדערט זיך אָדער ווערט מאָדיפיצירט דורך אַן אַפּלאַקיישאַן.

אין ווינדאָוס, איז נישטאָ קיין "פֿאַבריק" GPO אַזוי דירעקט ווי אין LLMNR, אָבער איר קענט עס טאָן דורך WMI אָדער רעגיסטרי. די WMI-באזירטע PowerShell דיסייבאַלז עס אויף אַלע IP-ענייבאַלד אַדאַפּטערז:

Get-WmiObject -Class Win32_NetworkAdapterConfiguration -Filter "IPEnabled=TRUE" | ForEach-Object { $_.SetTcpipNetbios(2) } אויב איר בעפארצוגט פיירוואַל כּללים, גייט ווייטער, אָבער מאַכט זיכער אַז זיי זענען ביידירעקשאַנאַל און פּערסיסטענט. בלאקס 137/UDP, 138/UDP און 139/TCP און מאָניטאָרט אַז עס זענען נישטאָ קיין קאָנפליקטירנדיקע כּללים אין אַנדערע GPOs אָדער EDR/AV לייזונגען וואָס פאַרוואַלטן די פיירוואַל.

וועריפיקאציע: ווי אזוי צו קאנטראלירן אז LLMNR און NBT-NS זענען נישט אין שפיל

פֿאַר LLMNR אויף Windows, קוק אין די רעגיסטרי: HKLM\סאָפטווער\פּאָליטיקעס\מייקראָסאָפֿט\ווינדאָוס NT\DNSClient\EnableMulticast מוז עקזיסטירן און זיין גלייך צו 0. שנעלע טשעק אין פּאָווערשעלל וואָלט:

(Get-ItemProperty -Path "HKLM:\Software\Policies\Microsoft\Windows NT\DNSClient").EnableMulticastאויף דעם טראַפיק לעוועל, איז אַ פּשוטע טעכניק צו דורכפירן אַ זוכן פֿאַר אַ נישט-עקזיסטירנדיקן נאָמען און נוצן וויישארק צו באַמערקן אַז קיין UDP 5355 פּאַקעטן ווערן נישט אַרויסגעגעבן. אויב איר זעט נישט מולטיקאַסט צום לאָקאַלן סעגמענט, דו ביסט אויף די ריכטיגע שפּור.

אויף לינוקס מיט systemd-resolved, טשעקט דעם סטאַטוס מיט resolvectl אדער systemctl: זייט זיכער אז LLMNR איז געשטעלט צו "ניין" אין דער עפעקטיווער קאָנפיגוראַציע און אַז דער סערוויס איז ריסטאַרטעד געוואָרן אָן טעותים.

פֿאַר NBT-NS, באַשטעטיקט אַז אייערע פֿײַרוואָל כּללים בלאָקירן 137/UDP, 138/UDP, און 139/TCP אָדער אַז NetBIOS איז דיסייבאַלד אויף די אַדאַפּטערס. איר קענט אויך שמעקן דעם נעץ פאר א וויילע צו קאָנטראָלירן אַז עס זענען נישטאָ קיין NetBIOS ריקוועסץ אָדער אַדווערטייזמאַנץ אויף דער לופט.

אָפט געשטעלטע פֿראַגעס און נוצלעכע נואַנסן

- וועל איך עפּעס צעברעכן דורך דיאַקטיווירן LLMNR? אין נעטוואָרקס מיט גוט-געהאלטענע DNS, איז דאָס טיפּיש נישט דער פאַל. אין ספּעציעלע אָדער לעגאַסי סביבות, וואַלידירט ערשט אין אַ פּילאָט גרופּע און קאָמוניקירט די ענדערונג צו שטיצע.

- פארוואס ווייזט gpedit "נישט קאנפיגורירט" אפילו ווען Intune זאגט "דורכגעפירט"? ווייל דער לאקאלער רעדאקטאר שפיגלט נישט שטענדיק אפ די צושטאנדן וואס ווערן אויפגעשטעלט דורך MDM אדער CSP. די אמת איז אין רעגיסטרי און די אמתע רעזולטאטן, נישט אין דעם gpedit טעקסט.

- איז עס א חובה צו דיאַקטיווירן NBT-NS אויב איך בלאָקיר NetBIOS אויף דער פיירוואַל? אויב די בלאקירונג איז פולשטענדיג און שטארק, רעדוצירט איר שטארק דעם ריזיקע. דאך, דיסעיבלען נעטביאָס איבער טקפּ/יפּ עלימינירט סטאַק-לעוועל רעספּאָנסעס און פארמיידט איבערראשונגען אויב די כּללים טוישן זיך, אַזוי עס איז די בעסערע אָפּציע.

- זענען דא עפעס סקריפּטן גרייט צו דיאַקטיווירן LLMNR? יא, דורך רעגיסטרי אדער פּאַוערשעל, ווי איר האָט געזען. פֿאַר אינטון, פּאַקעט דעם סקריפּט ווי רעמעדיאַציע און לייגט צו קאָנפאָרמאַנס טשעקינג.

אויסלעשן LLMNR רעדוצירט די ספּופינג ייבערפלאַך אויף דער לאָקאַלער נעץ און סטאַפּט העש-גראַבינג אַטאַקעס מיט מכשירים ווי רעספּאָנדער אין קנאָספּ. אויב איר בלאקירט אדער דיאקטיוויזירט אויך NBT-NS און נעמט קעיר פון אייער DNSאיר וועט האָבן אַ פּשוטן און עפעקטיוון זיכערהייט קאָקטייל: ווייניקער ראַש, ווייניקער ריזיקע, און אַ נעץ וואָס איז פיל בעסער צוגעגרייט פֿאַר טעגלעכן באַנוץ.

עדיטאָר ספּעשאַלייזד אין טעכנאָלאָגיע און אינטערנעט ישוז מיט מער ווי צען יאָר דערפאַרונג אין פאַרשידענע דיגיטאַל מעדיע. איך האָב געארבעט ווי אַ רעדאַקטאָר און אינהאַלט קריייטערז פֿאַר E- האַנדל, קאָמוניקאַציע, אָנליין פֿאַרקויף און גאַנצע קאָמפּאַניעס. איך האָב אויך געשריבן אויף עקאָנאָמיק, פינאַנצן און אנדערע סעקטאָרס וועבסיטעס. מייַן אַרבעט איז אויך מיין לייַדנשאַפט. איצט, דורך מיין אַרטיקלען אין Tecnobits, איך פּרובירן צו ויספאָרשן אַלע די נייַעס און נייַע אַפּערטונאַטיז וואָס די וועלט פון טעכנאָלאָגיע אָפפערס אונדז יעדער טאָג צו פֿאַרבעסערן אונדזער לעבן.