- Perfiles por red y reglas granulares para controlar tráfico por app, IP, puerto y protocolo.

- Gestión fácil desde Seguridad de Windows y consola avanzada para escenarios complejos.

- Mantenerlo activo y no detener el servicio evita fallos y mejora la protección.

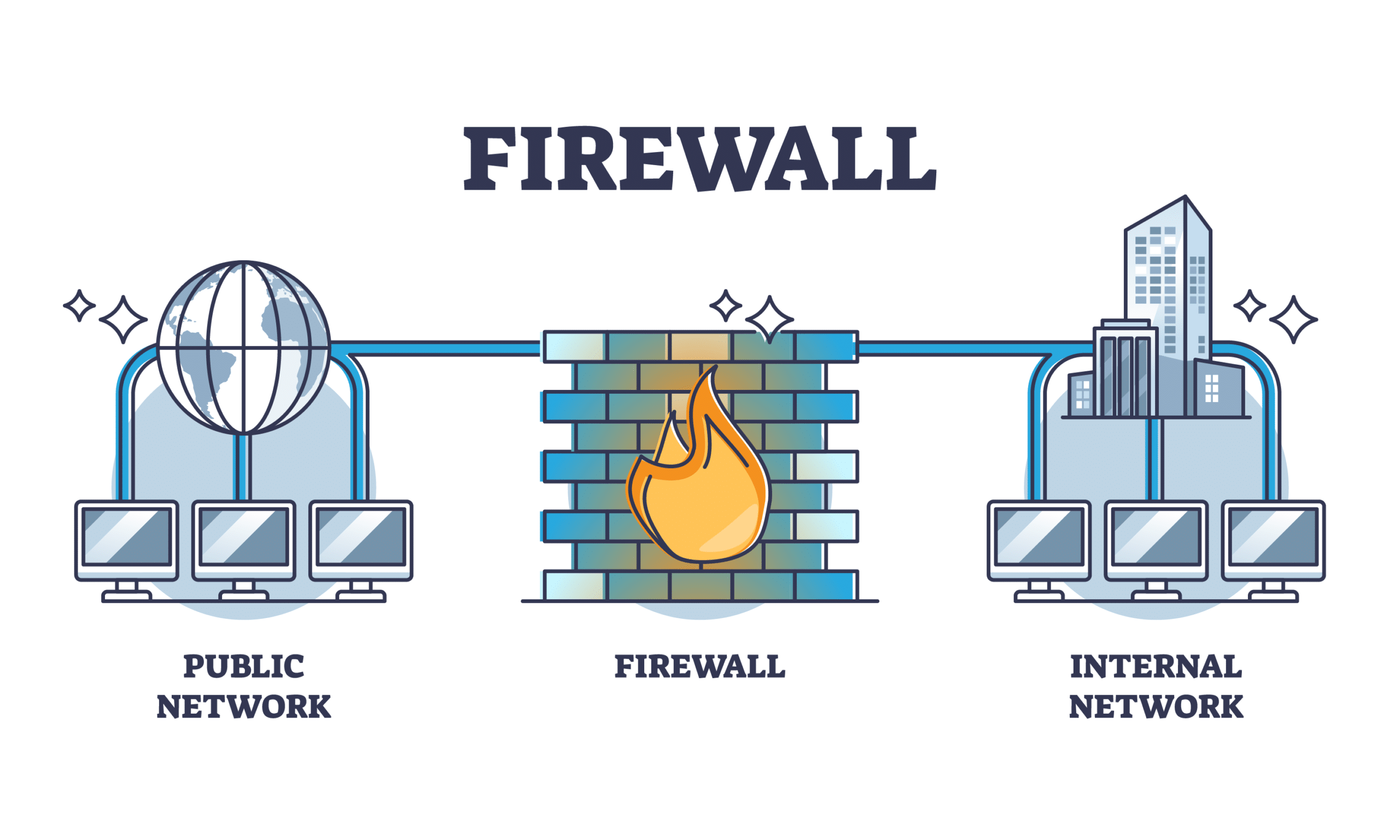

Cuando se habla de seguridad en Windows, el cortafuegos del sistema es uno de esos héroes silenciosos que casi nunca ves, pero que trabaja sin descanso. Con el Firewall de Windows Defender activo, tu equipo filtra conexiones y evita accesos raros, y se complementa con alertas de intrusión en perímetro sin molestar demasiado. La idea es simple: permitir lo que necesitas y bloquear lo sospechoso, reduciendo la superficie expuesta a ataques mientras navegas, trabajas o juegas.

Más allá del nombre, este firewall es una pieza clave del sistema, incluida de serie y preparada para funcionar desde el primer arranque. Se integra con la app Seguridad de Windows, te deja elegir qué redes son de confianza y, si hace falta, puedes aplicar reglas finas por aplicación, IP, puerto o protocolo. No hace falta ser administrador de sistemas para manejar lo básico, pero si quieres profundizar, también hay herramientas avanzadas.

Qué es el Firewall de Windows Defender y por qué importa

Este componente actúa como filtro entre tu equipo y el resto de la red. El Firewall de Windows Defender analiza el tráfico que entra y sale y decide qué permitir o bloquear en función de políticas y reglas. Puede discriminar por dirección IP de origen o destino, por número de puerto, por protocolo o por el propio programa que intenta comunicarse. Gracias a ello, puedes restringir la comunicación únicamente a las aplicaciones y servicios que te interesan.

Es un firewall basado en host, viene integrado en Windows y está habilitado por defecto en todas las ediciones admitidas. Su presencia suma a un enfoque de defensa en profundidad, aportando una capa adicional frente a amenazas de red y mejorando la capacidad de administración en entornos domésticos y corporativos.

Perfiles y tipos de red: dominio, privada y pública

El firewall se adapta al contexto de la red para aplicar políticas más o menos estrictas. Windows usa tres perfiles: dominio, privada y pública, y puedes asignar reglas por perfil para controlar el comportamiento según dónde te conectes.

Red privada y red pública

En una red privada, como la de tu casa, lo normal es que quieras cierta visibilidad entre dispositivos de confianza. Tu PC puede ser visible para compartir archivos o impresoras y las reglas suelen ser menos restrictivas. En cambio, en una red pública, como el Wi-Fi de una cafetería, se prioriza la discreción: el equipo no debe ser visible y el control es mucho más estricto para evitar sustos con dispositivos desconocidos.

Cuando te conectas por primera vez a una red, Windows te pregunta si es privada o pública. Si te equivocas al elegir, puedes cambiarlo desde el Centro de redes y recursos compartidos, entrando en la conexión para ajustar el tipo de red y, por extensión, el perfil de firewall aplicado.

Red de dominio

En entornos empresariales con Active Directory, si el equipo está unido al dominio y detecta un controlador, se aplica el perfil de dominio automáticamente. Este perfil no se establece manualmente; se activa cuando la infraestructura lo determina, alineando las políticas de red con las directivas corporativas.

Gestionar el firewall desde la app Seguridad de Windows

Para el día a día, la ruta más sencilla es abrir Seguridad de Windows y entrar en Firewall y protección de red. Ahí verás de un vistazo el estado de cada perfil y podrás activar o desactivar la protección para la red de dominio, privada o pública, una a una.

Dentro de cada perfil, la opción Microsoft Defender Firewall te permite alternar entre Activado y Desactivado. Desactivar no es buena idea salvo casos puntuales; si una app se queda bloqueada, es más sensato permitirla de forma controlada que bajar la guardia del sistema entero.

Bloqueo total de conexiones entrantes

Existe una casilla específica para endurecer al máximo la protección: bloquear todas las conexiones entrantes, incluso las de la lista de apps permitidas. Al activarla, se ignoran las excepciones y se cierra la puerta a cualquier intento no solicitado. Es útil en redes de riesgo o durante incidencias, aunque puede interrumpir servicios que necesiten entradas desde la red local.

Otras opciones esenciales desde la misma pantalla

- Permitir una app a través del firewall: si algo que necesitas no conecta, añade una excepción para su ejecutable o abre el puerto correspondiente. Antes de hacerlo, valora el riesgo y limita la excepción al perfil de red preciso.

- Solucionador de problemas de red e Internet: herramienta automática para diagnosticar y, con suerte, corregir fallos de conectividad general.

- Configuración de notificaciones: ajusta cuántos avisos quieres recibir cuando el firewall bloquee actividad. Útil para equilibrar seguridad y ruido.

- Configuración avanzada: abre el módulo clásico de Firewall de Windows Defender con seguridad avanzada. Permite crear reglas de entrada y salida, reglas de seguridad de conexión (IPsec) y revisar registros de monitorización. Usarlo sin criterio puede romper servicios, así que mejor con calma.

- Restaurar valores predeterminados: si algo o alguien ha cambiado reglas y nada funciona como debería, puedes volver a la configuración de fábrica. En equipos gestionados, las políticas de la organización se volverán a aplicar tras el reinicio de reglas.

Comportamiento por defecto y conceptos clave

De base, el firewall actúa con lógica conservadora de fuera hacia dentro: bloquea todo el tráfico entrante no solicitado salvo que exista una regla que lo permita. Para el tráfico saliente el planteamiento es el opuesto: se permite salvo que una regla lo niegue.

Qué es una regla de firewall

Las reglas determinan si un tipo de tráfico se permite o se bloquea, y bajo qué condiciones. Se pueden definir por múltiples criterios combinables para identificar con precisión lo que quieres controlar.

- Aplicación o servicio: vincula la regla a un programa o servicio concreto.

- Direcciones IP de origen y destino: admite rangos y máscaras; también valores dinámicos como la puerta de enlace predeterminada, servidores DHCP y DNS o subredes locales.

- Protocolo y puertos: para TCP o UDP, especifica puertos o rangos; para protocolos personalizados, puedes referenciar el número IP del 0 al 255.

- Tipo de interfaz: cable, Wi-Fi, túneles, etc., por si quieres aplicar reglas solo en determinadas conexiones.

- ICMP e ICMPv6: filtra por tipos y códigos concretos de mensajes de control.

Además, cada regla puede limitarse a uno o varios perfiles de red. Así, una app puede hablar en redes privadas pero quedar silenciada en redes públicas, elevando la protección cuando el entorno lo exige.

Ventajas prácticas en casa y en la empresa

- Reduce el riesgo de ataques de red al disminuir la exposición y sumar una barrera más en tu estrategia de defensa.

- Protege datos confidenciales mediante comunicaciones autenticadas y, si se precisa, cifradas de extremo a extremo con IPsec, y puedes aprender a proteger tu PC con Windows.

- Aprovecha lo que ya tienes: es parte de Windows, no requiere hardware ni software extra y se integra con soluciones de terceros a través de API documentadas.

Activar, desactivar y restablecer de forma segura

Para activar el firewall en Windows 10 u 11, entra en Seguridad de Windows, abre Firewall y protección de red, elige el perfil y ponlo en Activado. Si trabajas en una red de empresa, puede haber directivas que limiten cambios, así que tenlo en cuenta si no te deja modificar el estado.

Si necesitas desactivarlo por un motivo concreto, puedes hacerlo desde esa misma pantalla cambiando a Desactivado, o desde el Panel de control en Sistema y seguridad, Firewall de Windows Defender y la opción Activar o desactivar. No es lo recomendado y conviene hacerlo solo de forma temporal, porque te deja más expuesto.

Para restablecer la configuración, ve al Panel de control, entra en Firewall de Windows Defender y elige Restaurar valores predeterminados. Es la vía rápida para limpiar reglas extrañas y volver a un estado conocido cuando la conectividad se comporta de forma rara.

Permitir una aplicación a través del firewall

Si una app legítima no conecta, como Chrome Remote Desktop, no hace falta tirar el firewall abajo. Usa la opción Permitir una aplicación o característica para seleccionar el programa y marcar en qué perfiles de red puede comunicarse, privado y/o público. Si es necesario, pulsa en Cambiar la configuración para habilitar la edición y guarda los cambios.

En versiones anteriores de Windows como 8.1, 8, 7, Vista o incluso XP, el proceso es similar desde el Panel de control. Busca el apartado del firewall, entra en permitir una app a través del firewall, marca la casilla de la aplicación en las columnas de perfiles que correspondan y confirma. Aunque la interfaz cambie un poco, el concepto es el mismo.

Reglas personalizadas con la consola avanzada

Para escenarios más específicos, abre el componente Firewall de Windows Defender con seguridad avanzada. Puedes buscarlo desde el menú Inicio o desde la sección de configuración avanzada dentro de Seguridad de Windows. Ahí verás Reglas de entrada y Reglas de salida para crear, editar o deshabilitar directivas detalladas.

Para crear una regla nueva, el asistente te guiará: elige si es para programa, puerto o personalizada; define el puerto o el ejecutable si procede; selecciona la acción (permitir, permitir si está seguro, o bloquear); limita a los perfiles de red deseados; y ponle un nombre descriptivo. Esta granularidad permite, por ejemplo, permitir solo el puerto requerido por una app en redes privadas, pero bloquear cualquier intento en redes públicas.

También puedes establecer reglas por direcciones IP de destino. Si buscas restringir el acceso a determinados destinos, define rangos o direcciones específicas, teniendo presente que el filtrado es por IP o puerto, no por nombre de dominio de forma nativa.

Buenas prácticas y lo que no debes hacer

La recomendación general de Microsoft es clara: no deshabilites el firewall salvo que tengas una razón muy justificada. Perderías ventajas como las reglas IPsec, la protección ante huellas de ataques de red, el blindaje del servicio y los filtros de arranque temprano.

Especial atención a esto: nunca detengas el servicio del firewall desde la consola de servicios. El servicio se llama MpsSvc y su nombre para mostrar es Firewall de Windows Defender. Microsoft no da soporte a esa práctica y puede causar problemas serios como fallos del menú Inicio, errores al instalar o actualizar apps modernas, fallos en la activación de Windows por teléfono o incompatibilidades con software que depende del firewall.

Si por políticas o pruebas necesitas deshabilitar, hazlo ajustando los perfiles desde la interfaz o mediante línea de comandos sin parar el servicio. Deja el motor en marcha y controla el alcance para evitar efectos colaterales y para poder revertir rápido.

Licencias y ediciones compatibles

El firewall de Windows Defender está disponible en las principales ediciones del sistema. Windows Pro, Enterprise, Pro Education o SE y Education lo incluyen, por lo que no necesitas comprar nada más para usarlo. En términos de derechos de licencia, se contemplan las variantes Windows Pro y Pro Education o SE, Windows Enterprise E3 y E5 y Windows Education A3 y A5.

Atajos y participación

Si quieres enviar sugerencias o reportar problemas sobre el componente, abre el Centro de comentarios con la combinación WIN+F y usa la categoría adecuada en seguridad y privacidad, protección de red. La retroalimentación ayuda a priorizar mejoras y a pulir la experiencia en futuras versiones.

El firewall de Windows Defender es más que un interruptor de encendido y apagado; se trata de un sistema flexible que se adapta al tipo de red, admite reglas por aplicación, IP y protocolo, y se apoya en IPsec para autenticación y cifrado cuando hace falta. Con las opciones de permitir aplicaciones, el módulo avanzado para reglas finas, el restablecimiento rápido y la posibilidad de reforzar perfiles públicos, puedes disponer de una protección robusta sin perder funcionalidad. Mantenerlo activo, evitar detener su servicio y usar las herramientas adecuadas cuando una app se queda bloqueada es la mejor manera de equilibrar seguridad y comodidad en cualquier escenario.

Redactor especializado en temas de tecnología e internet con más de diez años de experiencia en diferentes medios digitales. He trabajado como editor y creador de contenidos para empresas de comercio electrónico, comunicación, marketing online y publicidad. También he escrito en webs de economía, finanzas y otros sectores. Mi trabajo es también mi pasión. Ahora, a través de mis artículos en Tecnobits, intento explorar todas las novedades y nuevas oportunidades que el mundo de la tecnología nos ofrece día a día para mejorar nuestras vidas.