- El Visor de eventos y la auditoría de inicio de sesión son las herramientas más fiables para detectar cuándo y quién ha usado tu PC.

- Historiales de archivos, navegador, programas instalados y procesos activos dan pistas claras sobre la actividad reciente en el equipo.

- Herramientas antimalware, análisis forense y funciones como Tiempo de uso en Mac permiten reconstruir acciones y detectar intrusos avanzados.

- Refuerza la seguridad con contraseñas fuertes, cuentas separadas, bloqueo automático, cifrado y un antivirus bien configurado.

Solo de pensarlo, se te ponen los pelos de punta: que alguien haya encendido tu ordenador y se haya metido en tus cosas sin permiso. Da igual que sea un compañero cotilla, alguien de casa o incluso un intruso remoto; la sensación de haber perdido tu intimidad es de todo menos agradable.

La parte buena es que Windows y otros sistemas dejan muchas más huellas de las que parece. Si sabes dónde mirar, puedes saber si alguien ha usado tu PC, cuándo lo ha hecho y qué ha tocado. Desde el Visor de eventos hasta los archivos recientes, el historial del navegador o herramientas específicas, hay un montón de pistas que puedes aprovechar para salir de dudas y, de paso, reforzar tu seguridad.

Formas básicas de detectar si alguien ha usado tu ordenador

Antes de entrar en herramientas avanzadas, conviene repasar las señales más sencillas. Muchas veces basta con fijarse en pequeños detalles del propio sistema para sospechar que alguien ha estado trasteando tu equipo.

Una primera pista suelen ser cambios que no recuerdas haber hecho: accesos directos reubicados, programas que se abren solos al iniciar, fondo de pantalla distinto o sesiones de aplicaciones abiertas cuando tú las habías cerrado. Son detalles muy básicos, pero si encajan con otros indicios, suman puntos.

También es útil mirar los documentos, carpetas y archivos recientes. Windows mantiene varios listados de lo último que se ha abierto, editado o creado, tanto a nivel del sistema como de programas concretos (por ejemplo, Office). Ahí puedes ver si se ha trabajado con algo que tú no has tocado.

Por último, presta atención al comportamiento general del PC: si va más lento, se calienta sin motivo razonable o el ventilador se dispara cuando solo tienes cuatro ventanas abiertas. A veces es síntoma de malware o de programas espiando en segundo plano, instalados por alguien que ha tenido acceso físico o remoto a tu ordenador.

Uso de antivirus y programas antimalware para detectar intrusos

Una de las primeras capas de defensa para evitar intrusiones es un buen antivirus. Muchos accesos no autorizados se producen gracias a troyanos, gusanos o herramientas de control remoto que se han colado a través de un archivo adjunto, una descarga o una web comprometida.

En Windows 10 y Windows 11 cuentas con Microsoft Defender (antiguo Windows Defender) integrado en el sistema, que para un uso normal suele ser más que suficiente. Lo importante es comprobar que está realmente activo y bien configurado, y complementar, si quieres, con una solución antimalware adicional.

Para revisar Defender en Windows, puedes hacer lo siguiente: abre la Configuración de Windows, entra en “Actualización y seguridad” y luego en “Seguridad de Windows”. Dentro verás apartados como “Protección contra virus y amenazas”, “Protección de cuentas”, “Firewall y protección de red”, “Control de aplicaciones y navegador” o “Seguridad del dispositivo”. Lo ideal es que todas las secciones aparezcan en verde y sin acciones pendientes.

Si quieres ir un paso más allá, puedes instalar herramientas específicas como Malwarebytes u otros detectores de malware, que son muy eficaces cazando troyanos, keyloggers y programas de acceso remoto que abren una “puerta trasera” entre tu PC y el atacante. Estos programas analizan el sistema, detectan procesos sospechosos y, en muchos casos, son capaces de desactivar y eliminar el software malicioso.

Además, existen utilidades de monitorización de red que te permiten ver conexiones extrañas. Pueden revelar que, más que el PC en sí, lo que tienes comprometido es la red: comunicaciones salientes a servidores raros, tráfico constante cuando no estás usando el equipo, etc. Es otra forma de detectar a un posible espía que esté controlando tu ordenador a distancia.

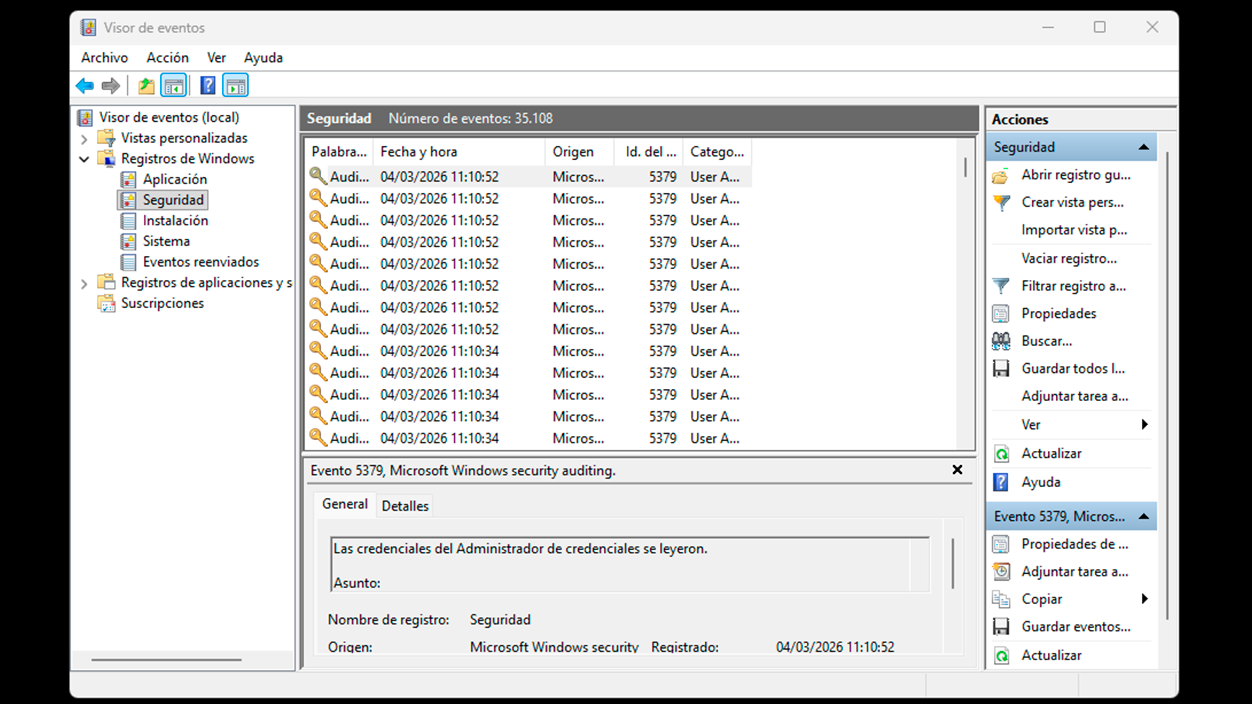

Visor de eventos: la herramienta más potente para ver si han encendido tu PC

Si hay una herramienta clave en Windows para saber si alguien ha usado tu ordenador, ésa es el Visor de eventos (Event Viewer). Es algo así como el cuaderno de bitácora del sistema: registra inicios de sesión, arranques, apagados, errores, instalaciones de programas y un larguísimo etcétera.

Puedes abrirlo de varias formas. Una de las más rápidas es pulsar la tecla Windows, escribir “Visor de eventos” y abrirlo con permisos de administrador. Otra opción es usar Windows + R, escribir eventvwr.msc y pulsar Intro. En cualquier caso, llegarás a una ventana con un panel lateral de categorías y un panel central con la lista de sucesos.

Para comprobar cuándo se ha encendido y apagado el ordenador, lo más práctico es ir a “Registros de Windows > Sistema”. Ahí podrás filtrar por determinados IDs de evento que indican cambios de estado del equipo. Por ejemplo, en algunos artículos se mencionan los IDs 1, 12, 13 y 42 para saber si el PC ha salido de suspensión, se ha iniciado, se ha apagado o ha entrado en suspensión/hibernación.

Otra serie de eventos muy utilizada son 6005 y 6006. El 6005 marca el inicio del servicio de registro de eventos (que suele coincidir con el arranque del sistema) y el 6006 indica su apagado ordenado. Si filtras por esos IDs y revisas fechas y horas, verás exactamente cuándo se ha estado usando la máquina.

El filtro se activa desde el panel derecho, en “Acciones”, escogiendo “Filtrar registro actual…” y escribiendo en “Todos los id. de evento” los números que quieras separar, por ejemplo 6005, 6006 o 1, 12, 13, 42, separados por comas. A partir de ahí tendrás un listado mucho más limpio que te permite comparar con tus horarios: si ves un arranque a las 3 de la madrugada cuando tú estabas durmiendo… ya tienes algo de lo que tirar.

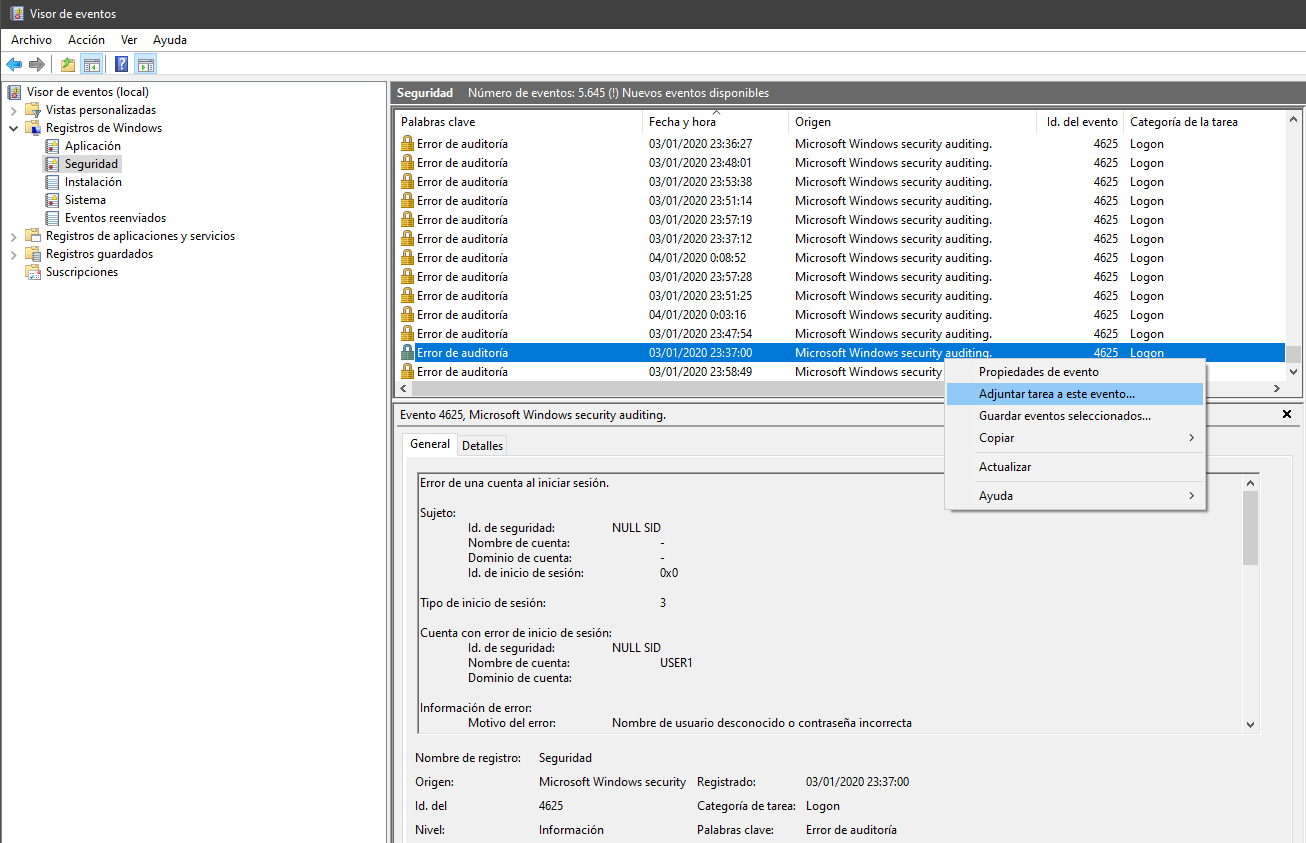

El Visor de eventos también permite hilar más fino. Eventos como los IDs 4624 y 4647 (inicio y cierre de sesión), 4768 y 4771 (relacionados con autenticación Kerberos) te permiten reconstruir periodos de uso, ver qué cuentas han iniciado sesión y si ha habido intentos de acceso con credenciales correctas o incorrectas. Esto ya requiere un poquito más de mano, pero la cantidad de información que ofrece es enorme.

Cómo configurar auditoría de inicios de sesión en Windows

Si quieres seguirle el rastro a cualquier intento de inicio de sesión, sea exitoso o fallido, lo mejor es activar la auditoría de inicios de sesión desde la Política de seguridad local. Así te aseguras de que cada intento deje su correspondiente evento en el registro de seguridad.

En las ediciones de Windows que lo permiten, puedes hacerlo pulsando Win + R, escribiendo secpol.msc y pulsando Enter para abrir la política de seguridad local. Después navega a “Configuración de seguridad > Políticas locales > Política de auditoría” y busca la entrada “Auditar eventos de inicio de sesión”.

Dentro de esa opción puedes marcar las casillas de “Éxito” y “Error” para que el sistema registre tanto los inicios de sesión correctos como los que han fallado. Aplicando los cambios y forzando la actualización de directivas con el comando gpupdate /force en una consola con permisos de administrador, dejas todo listo.

A partir de ese momento, eventos como 4624 (inicio de sesión correcto), 4625 (fallido), 4648 (uso de credenciales explícitas) o 4675 y 4779 se irán registrando en el log de seguridad. Con un poco de práctica podrás ver qué usuario ha intentado entrar, desde qué equipo o dirección, y si está probando contraseñas a lo loco.

En la documentación oficial de Microsoft tienes el listado completo de IDs relacionados con seguridad y autenticación. Si sospechas de un intruso algo avanzado, merece la pena repasar esos logs con calma, porque es difícil borrar absolutamente todas las trazas de este nivel sin dejar rastro.

Revisar documentos, archivos y elementos recientes

Otra forma muy práctica de detectar intrusiones físicas es mirar qué se ha abierto o modificado recientemente. Windows mantiene varios listados de elementos recientes y muchas aplicaciones guardan su propio historial de archivos.

En el caso de documentos de Office (Word, Excel, PowerPoint), puedes usar el historial de versiones para saber si alguien ha editado un archivo. Abre el documento en cuestión, ve a “Archivo > Información” y busca la opción “Historial de versiones”. Ahí verás versiones anteriores con fecha y hora, y podrás comprobar cambios incluso aunque no sepas exactamente quién los ha hecho.

A nivel de sistema, Windows permite activar la lista de archivos abiertos recientemente para que aparezcan en el menú Inicio, barra de tareas y accesos rápidos del Explorador. En Configuración > Personalización > Inicio, tienes una opción que dice algo como “Mostrar elementos abiertos recientemente en Inicio o en la barra de tareas y en el Acceso rápido del Explorador de archivos”. Si la activas, podrás ver de un vistazo qué se ha abierto en las últimas sesiones.

Además, existe un comando muy útil para ver el listado de elementos modificados: solo tienes que abrir el cuadro “Ejecutar” (Win + R), escribir Shell:Recent y pulsar Intro. Se abrirá la carpeta de elementos recientes, con accesos directos a archivos y documentos que han sufrido cambios. Si ves algo que tú no has tocado, mala señal.

Ten en cuenta que todos estos historiales son relativamente fáciles de borrar, de modo que no son una prueba infalible de nada. Pero si la persona que ha usado tu PC no es muy experta o se ha confiado, probablemente deje algo a la vista en estos listados.

Historial del navegador y registro de la red

Si quien ha usado tu ordenador se ha puesto a navegar por Internet, tienes otra fuente de pistas: el historial del navegador y los registros de red. Es cierto que un intruso con un mínimo de cuidado borrará el historial, pero no siempre es así.

En prácticamente cualquier navegador (Chrome, Edge, Firefox…), puedes abrir el historial desde el menú de las tres rayas o tres puntos de la esquina superior derecha o pulsando la combinación de teclas Ctrl + H. Ahí aparecerá, por defecto, el listado de páginas visitadas con fecha y hora.

Si te encuentras sitios web que no te suenan de nada, búsquedas extrañas en Google o páginas de contenido dudoso que tú no has abierto, es bastante probable que alguien haya estado usando tu sesión. De nuevo, si el historial está sorprendentemente limpio y tú sueles navegar bastante, también puede ser sospechoso.

Un escalón más técnico es revisar registros del router y de la DNS. Muchos routers registran qué dispositivos se conectan y en qué franjas horarias. Accediendo a la interfaz de administración de tu router puedes ver si tu PC se ha conectado a horas raras. Por su parte, acceder a un registro de peticiones DNS (según la solución que uses) te permite ver desde qué equipo se han resuelto ciertos dominios.

En conjunto, la combinación de historial de navegador, logs del router y registro DNS ofrece una visión bastante completa de la actividad de navegación que ha salido de tu ordenador, siempre que se haya hecho por los cauces habituales y sin usar herramientas encubridoras.

Comprobar programas instalados, procesos y rendimiento

Otro movimiento típico de un intruso, sobre todo a distancia, es instalar software adicional para mantener el control del equipo o robar información sin ser detectado. Por eso es importante echar un ojo a la lista de programas instalados y a los procesos en ejecución.

En Windows 10 y 11 puedes hacerlo abriendo el menú Inicio, escribiendo “Programas” y entrando en “Agregar o quitar programas”. Verás una lista con todas las aplicaciones instaladas, su espacio ocupado y, en muchos casos, su fecha de instalación. Lo interesante es fijarse en programas que no recuerdas haber añadido, especialmente si han sido instalados recientemente.

No te fíes solo de los iconos, porque hay malware que utiliza nombres e iconos aparentemente inocentes. Dedica un rato a revisar uno por uno los programas y, si algo te huele raro, desinstálalo. Después de hacer limpieza, vuelve al cabo de unas horas o días para ver si el software sospechoso ha reaparecido, lo que podría indicar un componente más profundo que lo reinstala.

En paralelo, conviene repasar el Administrador de tareas. Puedes abrirlo con Ctrl + Shift + Esc. Desde ahí, en la pestaña “Procesos” verás qué aplicaciones y procesos en segundo plano están activos, y cuántos recursos consumen. Si tu PC va lento y ves procesos desconocidos con alto uso de CPU, memoria o red, podrían ser parte de un malware o de una herramienta instalada por un intruso.

No olvides que algunos intrusos usan keyloggers, RATs (herramientas de control remoto) u otro tipo de software oculto. Buen antivirus + revisión manual de procesos y programas es una combinación bastante potente para detectarlos.

Comandos útiles para detectar actividad sospechosa

Además del Visor de eventos, Windows cuenta con varios comandos sencillos que pueden ayudarte a ver quién usa el equipo y qué lo ha despertado. Se ejecutan desde el Símbolo del sistema (CMD) con permisos de administrador.

El comando net user muestra las cuentas de usuario existentes en el sistema. Si ves usuarios que no reconoces o que no deberías tener, algo no cuadra. Es especialmente útil en equipos compartidos en los que alguien podría haber creado una cuenta para entrar sin llamar mucho la atención.

El comando whoami te indica el usuario con el que estás actualmente conectado

En cuanto a encendidos y reactivaciones, puedes utilizar powercfg /lastwake para saber qué ha causado el último “despertar” del equipo. Si aparece un dispositivo o fuente que no encaja con tus hábitos (por ejemplo, un adaptador de red cuando tú no has encendido nada), puede que el ordenador se haya arrancado solo o por alguien a distancia.

Estos comandos no sustituyen al Visor de eventos ni a las auditorías, pero son una forma rápida de obtener información sin tener que bucear tanto en los menús, ideal para una primera comprobación.

Cómo ver las contraseñas que han probado al entrar en tu PC

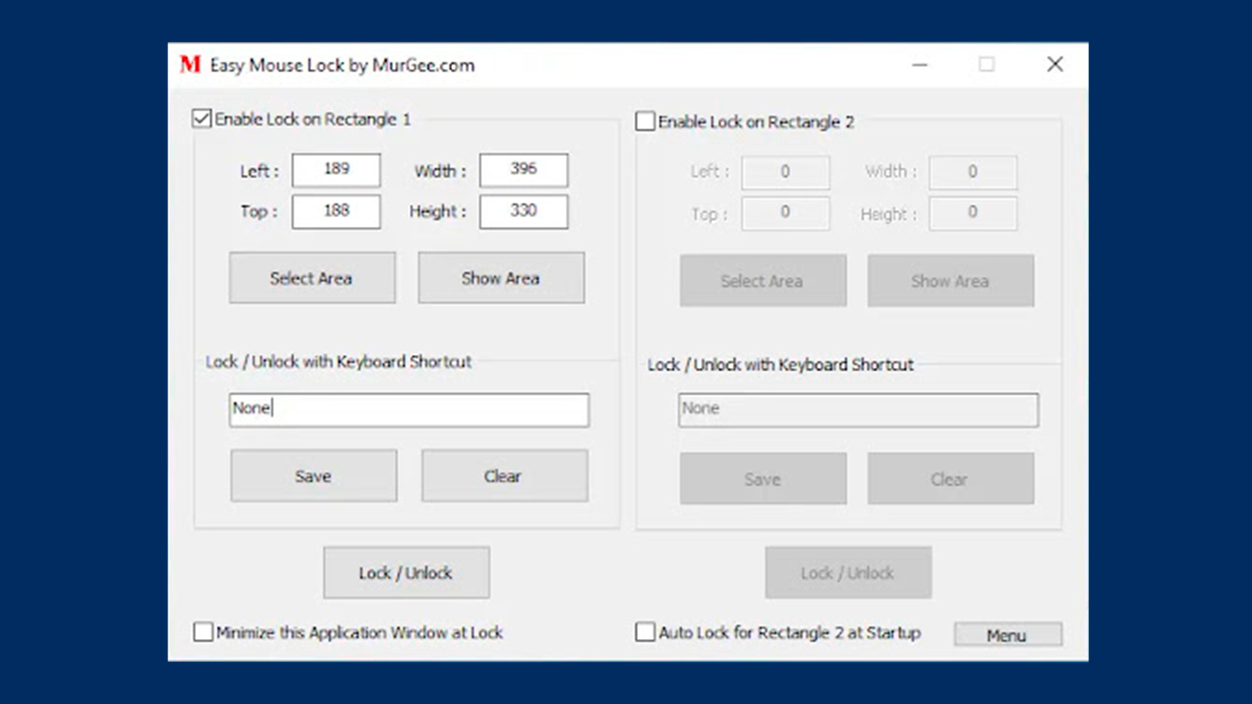

Si sospechas que alguien cercano (un compañero de trabajo, un familiar, un compañero de piso…) está intentando averiguar tu contraseña de Windows, puedes ir un paso más allá y registrar los intentos de desbloqueo con una herramienta externa.

Una opción llamativa es usar un programa como Mouse Lock, una aplicación portátil (no requiere instalación) que añade su propia pantalla de bloqueo encima del escritorio de Windows sin interferir con la pantalla de bloqueo nativa del sistema. De esta forma, cualquier intento de desbloquear tu sesión pasa primero por Mouse Lock.

Cuando configuras la herramienta, eliges una contraseña de desbloqueo y puedes activar opciones extra como forzar que el puntero se quede dentro del cuadro de la contraseña, mantener el ratón en el centro al desbloquear o impedir que se abra el Administrador de tareas para matar el proceso.

La gracia está en que, cuando alguien intenta entrar y falla, Mouse Lock registra las contraseñas que ha ido probando. Al desbloquear tú el equipo correctamente, la aplicación muestra un listado con todas las cadenas introducidas y el número de intentos fallidos. Puedes guardarlo o simplemente usarlo para ver si alguien está a punto de acertar tu clave y conviene cambiarla.

Este tipo de soluciones son especialmente útiles en entornos donde hay confianza relativa pero no total, como pisos compartidos, oficinas abiertas o casas donde varias personas tienen acceso físico al PC. Eso sí, úsalo con cabeza y siempre respetando la legalidad y la privacidad de terceros.

Otros indicios físicos: webcam, enchufe inteligente y más

Más allá de los registros de Windows, también puedes fijarte en señales físicas y herramientas externas que ofrecen información adicional sobre el uso del PC.

Un clásico es la luz de la webcam. Algunos atacantes y curiosos no pueden evitar activar la cámara para ver qué haces. Si notas que el LED de la cámara se enciende cuando tú no has abierto ninguna app de videollamada, o ves que la configuración de permisos de cámara ha cambiado, es motivo de alarma.

También puedes recurrir a un enchufe inteligente dedicado al ordenador. Conectando solo el PC a ese enchufe (sin compartirlo con otros aparatos), la app del fabricante te mostrará en qué momentos se ha consumido energía y durante cuánto tiempo. Si ves consumo eléctrico en horas en las que sabías que no estabas, blanco y en botella: alguien lo ha encendido.

Además de eso, conviene fijarse en comportamientos raros del navegador, como redirecciones a páginas extrañas o de poca credibilidad sin que tú hayas hecho clic en nada. Suele ser indicio de adware o de manipulación de la configuración de red por parte de un software malicioso.

Combinando estos indicios con los registros de Windows y las revisiones de programas, tendrás una visión bastante fiable de si ha habido manos ajenas usando tu ordenador, y en qué momentos ha ocurrido.

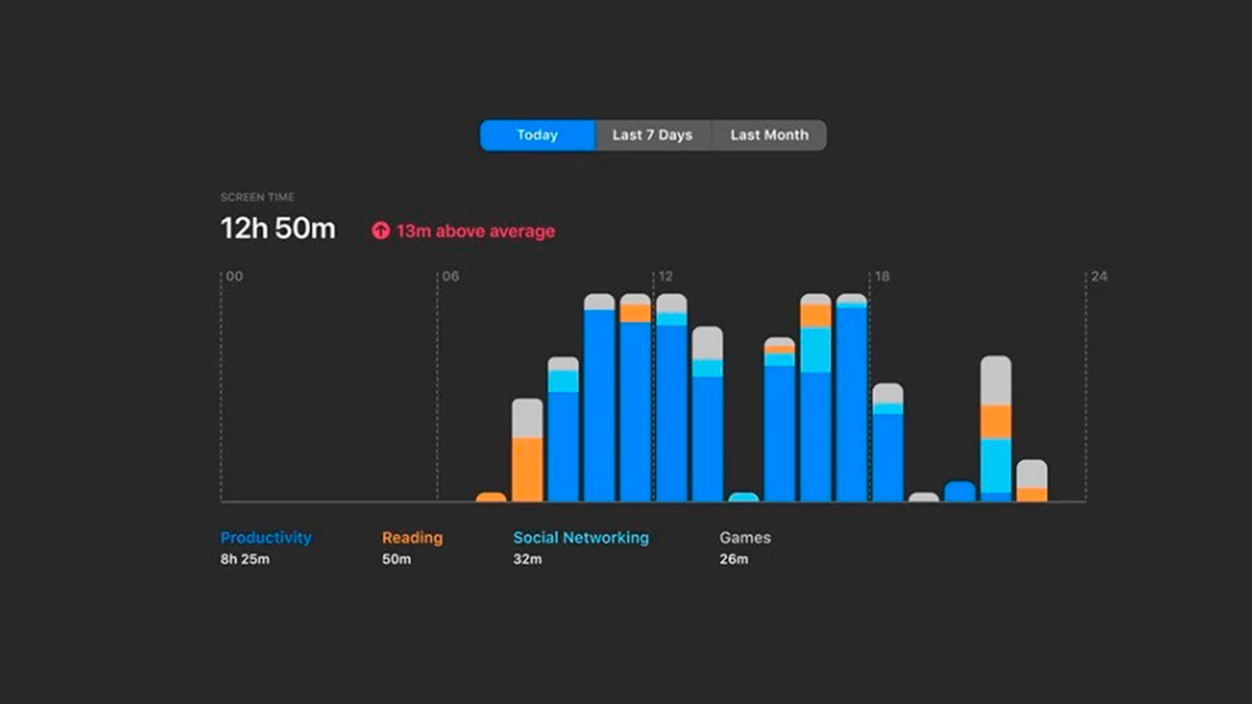

Cómo saber si alguien ha usado tu Mac con “Tiempo de uso”

En el ecosistema Apple lo tienes incluso más fácil. Tanto en Mac como en iPhone o iPad, el sistema operativo incorpora una función llamada “Tiempo de uso” que registra cuánto se ha utilizado el dispositivo, con qué apps y en qué franjas horarias.

En un Mac, puedes acceder a esta sección desde las Preferencias del Sistema (o Ajustes del Sistema, según versión) buscando directamente “Tiempo de uso” en la lupa o en la barra lateral. Una vez dentro, verás gráficos con las horas de uso, el reparto por aplicaciones y el detalle por días.

Lo interesante es que esta función no se puede desactivar de forma puntual y discreta para borrar pistas sin dejar ninguna señal evidente. Eso significa que, si revisas el tiempo de uso y ves actividad en horas en las que tú no estabas frente al Mac, puedes confirmar casi con total seguridad que alguien lo ha estado usando.

Además, podrás consultar qué aplicaciones se han abierto, cuánto han estado en primer plano y otros detalles que te ayudarán a entender qué ha estado haciendo el intruso: revisar correos, navegar, abrir documentos, etc.

Herramientas forenses y recuperación avanzada de actividad

Si lo que necesitas es reconstruir con bastante detalle todo lo que ha hecho un usuario en tu PC (archivos abiertos, copiados o borrados, programas usados, inicios de sesión, procesos en ejecución…), entramos ya en el terreno del análisis forense.

En Windows 11 y versiones anteriores se pueden usar herramientas especializadas como Farbar Recovery Scan Tool (FRST), muy habitual en foros de soporte avanzados. Esta utilidad analiza el sistema en profundidad, incluyendo registros, servicios, controladores, procesos, configuraciones de Internet y más, generando informes extensos (Frst.txt y Addition.txt).

El procedimiento típico consiste en descargar la versión adecuada (32 o 64 bits), ejecutarla desde el escritorio, aceptar el aviso de responsabilidad y marcar casillas como “Registro”, “Servicios”, “Controladores”, “Procesos”, “Internet” y, muy importante, la opción de “Addition.txt”. Al pulsar en “Analizar” se crea un par de logs que puedes revisar tú mismo o compartir con un experto para que te ayude a interpretarlos.

Estos informes no solo sirven para detectar malware; también permiten ver qué programas se han ejecutado, qué cambios se han aplicado en el sistema y otros indicios que, correlacionados con fechas y horas, ayudan a reconstruir la línea temporal de actividad de un usuario concreto.

Más allá de FRST, el mundo del análisis forense incluye soluciones muy potentes (y complejas) capaces de recuperar información de discos, reconstruir archivos borrados, extraer historiales de uso de aplicaciones y mucho más. No son herramientas para cualquiera, pero saber que existen te da una idea de hasta qué punto es difícil ocultar completamente la actividad en un sistema que no ha sido formateado.

Cómo proteger tu PC si confirmas que alguien lo ha usado

Una vez que ya tienes claro que alguien ha usado tu PC sin permiso, lo siguiente es cerrar todas las puertas posibles para que no vuelva a ocurrir. Aquí entran en juego contraseñas, cuentas de usuario, cifrado y algunos buenos hábitos.

Lo primero es revisar las opciones de inicio de sesión de Windows. Ve a Configuración > Cuentas y entra en “Opciones de inicio de sesión”. Verás métodos como Rostro de Windows Hello, Huella digital, PIN, Clave de seguridad y Contraseña. Si hasta ahora entrabas sin contraseña o con una clave ridículamente sencilla, toca ponerse serio.

En la sección de “Contraseña” puedes agregar o cambiar la clave de tu cuenta. Asegúrate de que sea difícil de adivinar (nada de fechas de cumpleaños ni nombres evidentes) y de no compartirla. Si compartes el ordenador con más personas, crea cuentas de usuario separadas para cada uno, cada una con su propia contraseña o método de autenticación.

Muy recomendable también activar el bloqueo automático de pantalla cuando te ausentes unos minutos. En Configuración > Personalización > Pantalla de bloqueo, y en las opciones de ahorro de energía, puedes ajustar el tiempo de inactividad tras el cual el equipo se bloquea y pide credenciales. Así, no dejas tu sesión abierta para que cualquiera se siente y curiosee.

Si manejas información sensible, plantéate usar cifrado de disco con BitLocker (en las ediciones de Windows que lo incluyen). Con el disco cifrado, aunque alguien saque tu disco duro y lo conecte en otro equipo, no podrá leer tus datos sin la clave. Es una barrera muy efectiva ante accesos físicos.

No olvides cambiar las contraseñas de las cuentas importantes (correo, banca online, redes sociales) si sospechas que alguien pudo verlas o registrar lo que tecleabas. Y, por supuesto, mantén el antivirus actualizado y realiza escaneos completos por si la intrusión ha dejado algún regalito en forma de malware.

Preguntas frecuentes sobre intrusos en tu PC

Una duda muy habitual es cuál es el método más fiable para saber si han encendido tu PC en tu ausencia. En entornos Windows, el Visor de eventos sigue siendo la opción más potente y precisa, porque registra tanto los eventos de sistema (arrancadas, apagados, suspensiones) como los inicios de sesión y otros eventos de seguridad.

Otra pregunta recurrente es si un intruso puede borrar todas sus huellas. Un usuario avanzado puede limpiar historiales, archivos recientes, programas instalados y buena parte de los rastros superficiales. Sin embargo, borrar todos los eventos relevantes del Visor de eventos y de los logs de seguridad sin dejar ningún tipo de marca es bastante más complicado, y normalmente requiere conocimientos muy específicos.

En cuanto a qué hacer si confirmas el acceso no autorizado, lo mínimo sería cambiar la contraseña de inicio de sesión, pasar el antivirus, revisar o reinstalar programas sospechosos y reforzar las políticas de seguridad (bloqueo automático, cuentas separadas, etc.). Si crees que el acceso ha sido remoto o malintencionado, podrías plantearte además denunciar, hablar con el departamento de IT de tu empresa (por ejemplo revisar si la herramienta de asistencia rápida se usó) o acudir a un profesional de ciberseguridad.

Con todas estas herramientas y trucos, desde el Visor de eventos hasta los enchufes inteligentes, pasando por historiales, auditorías y utilidades forenses, tienes a tu alcance suficientes recursos para saber si alguien ha usado tu PC, qué ha hecho y cómo reforzar la protección, de manera que la próxima vez que te levantes de la silla puedas dejar el ordenador con algo más de tranquilidad.

Soy un apasionado de la tecnología que ha convertido sus intereses «frikis» en profesión. Llevo más de 10 años de mi vida utilizando tecnología de vanguardia y trasteando todo tipo de programas por pura curiosidad. Ahora me he especializado en tecnología de ordenador y videojuegos. Esto es por que desde hace más de 5 años que trabajo redactando para varias webs en materia de tecnología y videojuegos, creando artículos que buscan darte la información que necesitas con un lenguaje entendible por todos.

Si tienes cualquier pregunta, mis conocimientos van desde todo lo relacionado con el sistema operativo Windows así como Android para móviles. Y es que mi compromiso es contigo, siempre estoy dispuesto a dedicarte unos minutos y ayudarte a resolver cualquier duda que tengas en este mundo de internet.