- Revisar quién tiene permisos de Escritorio remoto y qué usuarios forman parte del grupo de acceso es clave para evitar intrusiones.

- El Visor de eventos, los comandos de CMD/PowerShell y herramientas como Sysinternals permiten ver conexiones remotas activas e históricas.

- Activar auditoría de inicios de sesión, cifrado fuerte y autenticación multifactor refuerza notablemente la seguridad de RDP.

- Limitar el acceso remoto mediante VPN, usuarios mínimos y software actualizado reduce de forma drástica el riesgo de accesos no autorizados.

La sola idea de que alguien pueda manejar tu ordenador a distancia sin que tú lo notes suena a película de hackers, pero en el día a día es mucho más habitual de lo que parece: soporte técnico, administración de servidores, teletrabajo… y también ataques. Por eso, saber si alguien ha activado el Escritorio remoto en tu equipo y cómo vigilar esos accesos es algo básico si quieres tener tu privacidad bajo control.

En este artículo vas a ver, paso a paso, cómo comprobar quién tiene acceso por Escritorio remoto (RDP) a tu PC o servidor, cómo ver quién se conecta, cómo revisar los registros de seguridad y qué hacer si sospechas que alguien entra sin permiso. Lo haremos con un lenguaje claro, usando herramientas de Windows (incluido Windows XP/7/10/11 y Windows Server) y, cuando tenga sentido, comentando soluciones de terceros que amplían las opciones de monitorización.

Qué es exactamente el Escritorio remoto (RDP) y por qué importa tanto controlarlo

El Escritorio remoto de Windows se basa en el Protocolo de Escritorio Remoto (RDP) de Microsoft, un sistema que permite que te conectes a otro equipo a través de la red viendo su escritorio como si estuvieras sentado delante. Este protocolo envía al cliente una interfaz gráfica y recibe de vuelta teclado y ratón.

En la práctica, RDP se usa para que empleados, técnicos de soporte y administradores accedan a equipos y servidores sin moverse de su sitio. Es cómodo, rápido y muy eficiente para gestionar infraestructuras complejas o dar asistencia remota a usuarios menos técnicos.

Las empresas sacan muchísimo partido a esta tecnología: teletrabajo, administración de servidores en centros de datos, resolución de incidencias, colaboración entre equipos y acceso a aplicaciones internas que solo están disponibles en la red corporativa. Incluso muchas herramientas comerciales se montan por encima de RDP o lo usan como base.

El gran punto a favor de RDP es que no necesitas estar físicamente delante de la máquina para controlarla, solo una conexión a Internet (idealmente protegida) y credenciales válidas. Eso es una bendición para la productividad, pero también abre una puerta muy jugosa para cualquiera que quiera colarse en tu sistema.

Por suerte, RDP no es un coladero si lo configuras bien: incluye cifrado, autenticación robusta y puede combinarse con MFA, VPN y políticas de seguridad. El problema viene cuando se deja abierto a Internet, con contraseñas débiles, usuarios de más o sin monitorización de lo que está pasando.

Por qué es crucial saber quién tiene acceso remoto a tu equipo

Cuando activas el Escritorio remoto, estás diciendo básicamente: “permito que este equipo se pueda manejar desde fuera si conoces usuario y contraseña”. Si no controlas quién puede entrar, te expones a una serie de problemas nada agradables.

En primer lugar, está la parte de la seguridad pura y dura: un RDP abierto y mal protegido es una puerta de entrada directa a tu sistema. Los atacantes suelen escanear rangos de IP buscando equipos con RDP activo para probar contraseñas a lo bruto (ataques de fuerza bruta) o aprovechar vulnerabilidades si no está actualizado.

Si alguien consigue entrar, los riesgos son importantes: robo de información sensible, acceso a bases de datos, copia de documentos confidenciales o manipulación de configuraciones. Incluso podrían desplegar ransomware, crear nuevas cuentas de administrador o esconderse en tu red para seguir explorando otros equipos.

No se trata solo de “que no te toque a ti”. Una intrusión por RDP puede implicar tiempos de inactividad, problemas legales por fugas de datos, sanciones regulatorias y un buen bofetón a la reputación de tu empresa. Y si es tu PC personal, el daño puede ir desde pérdida de fotos y documentos a robo de credenciales bancarias.

Por eso es tan importante tener claro qué usuarios forman parte del grupo de “Usuarios de Escritorio remoto”, quién se conecta realmente y qué sesiones hay activas o ha habido en el pasado. Esa visibilidad te permite cortar accesos sobrantes, detectar usuarios sospechosos y actuar a tiempo.

Indicadores de que pueden estar usando tu PC por control remoto sin que lo sepas

Aunque en muchos casos el control remoto pasa bastante desapercibido, hay señales visuales y de comportamiento que pueden delatar que alguien está manejando tu ordenador, ya sea mediante Escritorio remoto de Windows o a través de otros programas de acceso remoto o malware especializado.

Una de las señales más evidentes es ver que el cursor del ratón se mueve solo, hace clics o escribe sin que tú toques nada. Si sabes a ciencia cierta que nadie de soporte está conectado en ese momento, es una bandera roja muy clara.

Otro síntoma típico es que se abran o cierren programas, ventanas del explorador de archivos, configuraciones o consolas de comandos sin tu intervención. A veces son acciones muy rápidas que casi no da tiempo a ver, pero si se repiten, algo pasa.

También conviene fijarse en el rendimiento: si el equipo va mucho más lento de lo habitual sin que tengas aplicaciones pesadas abiertas, puede que en segundo plano alguien esté realizando tareas remotas, transfiriendo ficheros o ejecutando herramientas.

Y, por último, la red: si tu conexión a Internet está enviando y recibiendo datos de forma constante incluso cuando aparentemente no estás usando nada online, es buena idea revisar qué procesos están generando tráfico y comprobar si tu red sufre microcortes invisibles. Un control remoto o un malware suelen mantener conexiones activas todo el tiempo.

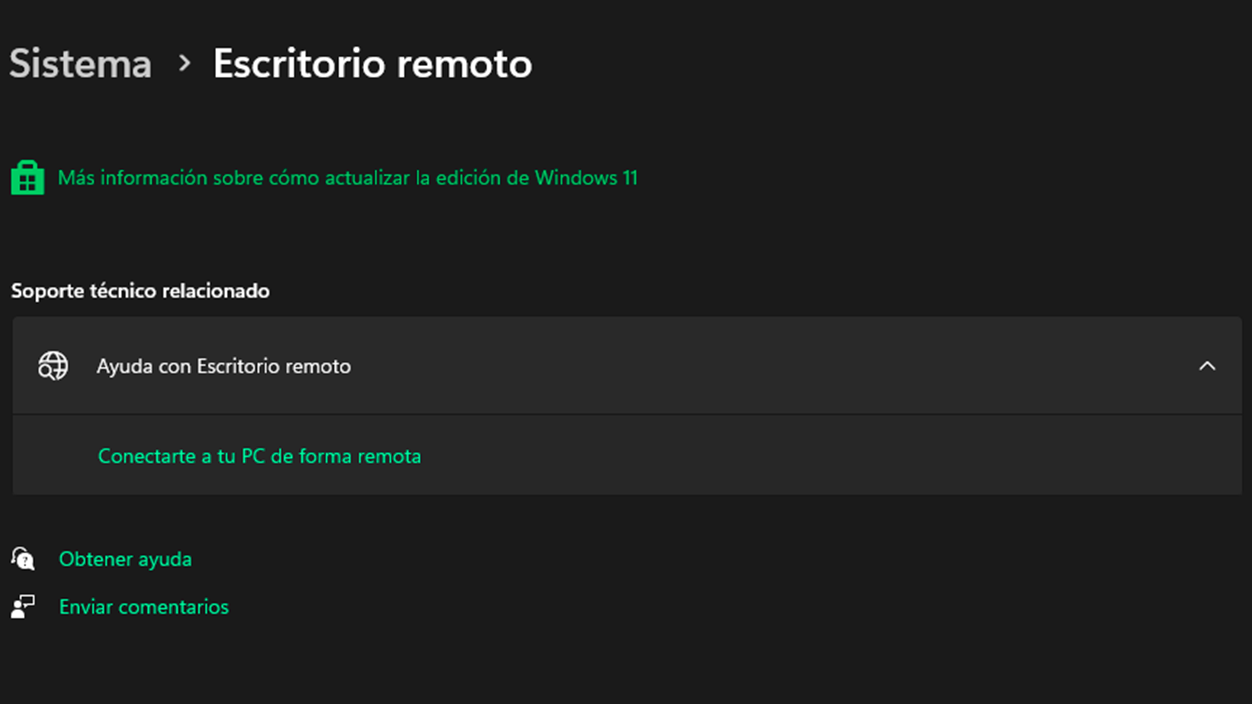

Cómo saber si el Escritorio remoto está activado en Windows

Lo primero, antes de meternos en registros y eventos, es comprobar si en tu equipo el Escritorio remoto está habilitado o no. Si está desactivado, por esa vía concreta no van a entrar (otra cosa es que usen otros programas remotos o troyanos).

En versiones modernas de Windows (10 y 11), puedes hacerlo desde la aplicación de Configuración:

- Pulsa Win + I para abrir Configuración.

- Entra en Sistema > Escritorio remoto.

- Fíjate en el interruptor de “Habilitar Escritorio remoto”. Si está activo y tú no lo recuerdas haber puesto así, puede que alguien lo haya configurado.

Si ves que está activado y no quieres permitir más conexiones, desconéctalo en ese mismo momento. Bastará con mover el interruptor a “Desactivado” y aplicar los cambios.

En equipos más antiguos como Windows XP Profesional o Windows 7, la cosa va por otro menú: Propiedades del sistema > pestaña Remoto, y allí se marca o desmarca la casilla que permite conexiones de Escritorio remoto. No hay una alerta nativa en XP que te avise en tiempo real cuando alguien se conecta, pero sí puedes recurrir a registros y herramientas extra.

Cómo ver quién tiene permiso para conectarse por Escritorio remoto

No basta con saber si RDP está encendido, también es fundamental revisar qué usuarios tienen derechos de conexión remota. Eso se gestiona mediante grupos locales en el sistema.

En Windows Server y en muchas ediciones de escritorio, la forma más clara de verlo es desde la consola de Administración de equipos:

- Abre el menú de inicio y busca “Administración de equipos” (o “Computer Management”).

- En el panel izquierdo, entra en Herramientas del sistema > Usuarios y grupos locales.

- Haz clic en Grupos y localiza el grupo llamado “Usuarios de escritorio remoto”.

- Ábrelo con doble clic y revisa la lista de miembros.

En esa ventana verás todos los usuarios y grupos que tienen derecho a iniciar sesión por RDP. Si detectas cuentas que no te suenen, grupos demasiado amplios o usuarios antiguos que ya no deberían entrar, lo sensato es eliminarlos del grupo.

Ten en cuenta que, en muchos entornos, los administradores también pueden entrar por RDP aunque no estén listados en ese grupo, porque tienen más privilegios. Por eso es crucial tener bajo control quién es administrador local o de dominio, no solo quién aparece en “Usuarios de escritorio remoto”.

Ver conexiones RDP activas y sesiones remotas en tiempo real

Si lo que quieres es saber quién está conectado ahora mismo por Escritorio remoto, tienes varias formas de verlo según el sistema y las herramientas instaladas. Algunas son más visuales y otras pasan por línea de comandos.

En servidores configurados como Host de Sesiones de Escritorio Remoto (RDSH) en Windows Server, una de las opciones clásicas es el Administrador de servicios de Escritorio remoto, que puedes cargar como complemento en la MMC:

- Pulsa Win + R, escribe mmc y acepta.

- Ve a Archivo > Agregar o quitar complemento.

- Selecciona “Administrador de servicios de escritorio remoto” y añádelo.

- Elige si quieres conectar a la máquina local o a otra remota.

- Cuando se cargue, revisa las pestañas “Usuarios” y “Sesiones” para ver quién está dentro, ID de sesión, estado, etc.

En entornos más modernos con Windows Server 2012 y posteriores, tienes además la Consola de administración de acceso remoto, integrada con el rol de Acceso remoto (DirectAccess + VPN). Desde el Administrador del servidor puedes abrir “Administración de acceso remoto”, ir a la sección de informes y, dentro de ella, a “Estado de cliente remoto” para ver usuarios conectados y estadísticas detalladas.

Si prefieres tirar de comandos, PowerShell ofrece el cmdlet Get-RemoteAccessConnectionStatistics, que devuelve estadísticas de conexiones remotas. Puedes filtrar por nombre de usuario, equipo, tipo de conexión (DirectAccess o VPN), direcciones IP, protocolo de túnel usado, servidor de acceso remoto concreto, etc., lo que te da una foto bastante clara de quién está conectado y cómo.

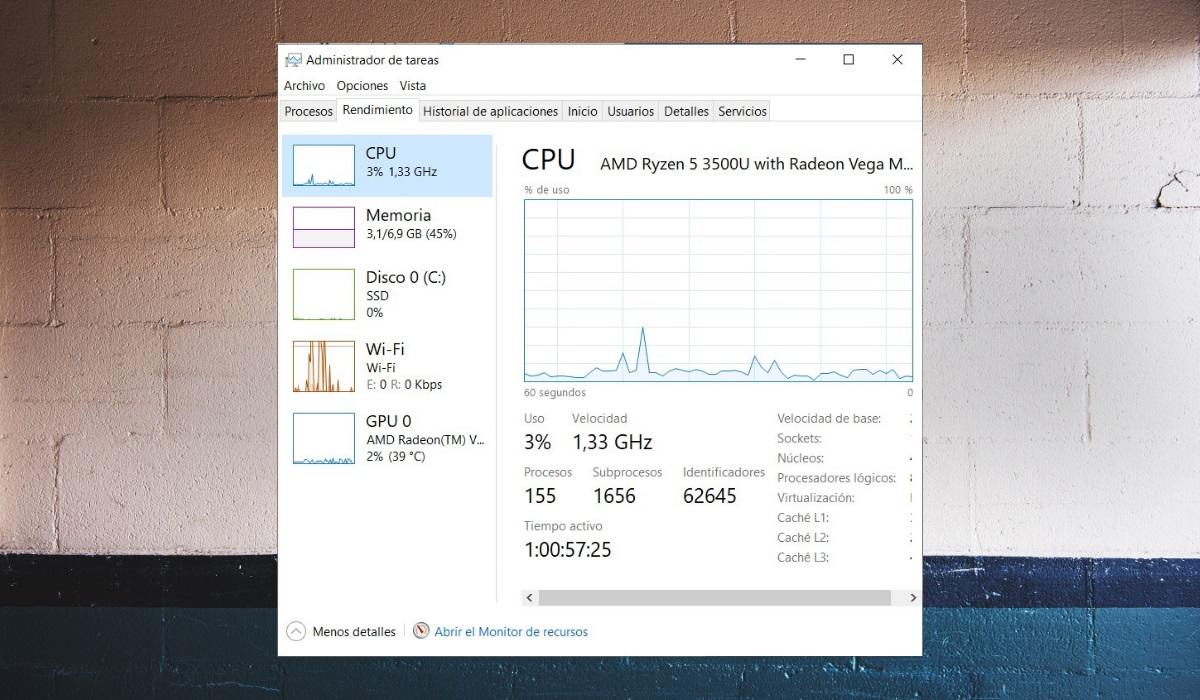

Uso del Administrador de tareas y herramientas básicas para ver usuarios conectados

En máquinas de escritorio o servidores donde no tengas roles RDS configurados, puedes recurrir al Administrador de tareas para ver qué usuarios hay conectados en ese momento, tanto local como remotamente.

Para ello:

- Abre el Administrador de tareas con Ctrl + Shift + Esc o clic derecho en la barra de tareas.

- Ve a la pestaña “Usuarios” (si está disponible en tu versión de Windows).

- Allí verás la lista de cuentas activas, el estado de la sesión y, a menudo, desde dónde están conectados.

No siempre diferencia de forma cristalina entre sesión local y remota, pero si ves varios usuarios conectados simultáneamente, alguno puede estar usando RDP o algún tipo de sesión remota. Es una visión rápida cuando no quieres meterte todavía en registros de eventos.

En Windows XP Profesional las opciones visuales eran más limitadas, y no hay una función nativa que te lance un aviso discreto cuando alguien se conecta. Lo más fiable es apoyarse en el Visor de eventos y, si lo necesitas, en herramientas de terceros que generen notificaciones cuando detectan logins de Escritorio remoto.

Ver quién ha iniciado sesión remotamente usando comandos (CMD y PowerShell)

Si te llevas bien con la consola, CMD y PowerShell permiten ver usuarios conectados y sesiones RDP de forma bastante directa. Esto viene genial si trabajas con varios equipos o si quieres scripts de administración.

En el Símbolo del sistema, puedes usar comandos como quser o query user:

- Abre CMD (Win + R, escribe cmd y pulsa Intro).

- Ejecuta quser /server:NombreEquipoRemoto o query user /server:NombreEquipoRemoto.

- Verás una tabla con los usuarios conectados, sus sesiones, estado y tiempo de inactividad.

Si quieres consultar varios equipos a la vez, puedes encadenar comandos, por ejemplo: quser /server:equipo1 & quser /server:equipo2 & quser /server:equipo3. Así obtienes una panorámica de distintas máquinas en una sola tirada.

En PowerShell tienes también opciones interesantes. Por ejemplo, Get-CimInstance -ClassName Win32_ComputerSystem -ComputerName NombreEquipo | Select -ExpandProperty UserName te devuelve qué usuario está iniciado en la consola de un equipo remoto (equivalente moderno a Get-WmiObject). Ojo con esto: si el usuario solo está conectado por RDP y no en la sesión local, puede que el resultado venga vacío, así que tómalo como dato complementario, no como prueba definitiva.

Comandos NBTSTAT y herramientas Sysinternals para usuarios remotos

Otro recurso algo más “clásico” es usar el comando nbtstat para consultar nombres NetBIOS de un equipo remoto, lo que puede darte pistas de qué usuarios han accedido a recursos compartidos.

El procedimiento sería:

- Abre CMD con permisos suficientes.

- Ejecuta nbtstat -a NombreEquipo si conoces el nombre NetBIOS, o nbtstat -A DirecciónIP si solo tienes la IP (fíjate en la diferencia entre -a minúscula y -A mayúscula).

- Analiza la tabla de nombres NetBIOS que devuelve el comando.

Esto puede mostrar nombres de usuario asociados a recursos compartidos y sesiones de red, pero tiene varias limitaciones importantes: se basa en tecnología heredada, no siempre refleja el usuario actual y no diferencia específicamente sesiones RDP, sino accesos a recursos compartidos. Así que úsalo como herramienta auxiliar, no como fuente principal.

Mucho más potente es la Suite Sysinternals de Microsoft, que incluye una utilidad llamada PsLoggedOn. Con ella puedes ver quién está conectado en un sistema local o remoto:

- Instala Sysinternals Suite (por ejemplo, con winget install sysinternals –accept-package-agreements en Windows 10 y posteriores, o descargándola desde la web oficial).

- Abre CMD o PowerShell.

- Ejecuta PsLoggedOn \\NombreEquipoRemoto.

- El programa te mostrará los usuarios conectados al sistema indicado.

Esta herramienta puede resultar muy útil para auditar rápidamente qué cuentas están en uso en un momento dado, tanto localmente como en equipos remotos de la red.

Cómo usar el Visor de eventos para vigilar inicios de sesión remotos

Si quieres ir a fondo y ver el histórico de accesos (quién ha entrado, cuándo y desde dónde), el Visor de eventos de Windows es tu aliado. Ahí se registran, entre otras cosas, los eventos de seguridad relacionados con inicios de sesión.

Para revisar estos registros en un equipo moderno:

- Pulsa la tecla de Windows y escribe “Visor de eventos”.

- En el árbol de la izquierda, entra en Registros de Windows > Seguridad.

- Busca eventos con el ID 4624, que indican inicios de sesión correctos; en ellos verás detalles como usuario, dominio, tipo de inicio de sesión y equipo de origen.

Al examinar esos eventos, puedes detectar horarios o equipos de origen que no encajen con tu uso normal, lo que sirve para descubrir accesos remotos sospechosos. En servidores RDP, estos registros son fundamentales para auditoría y para reconstruir qué ha pasado en caso de incidente.

Eso sí, para que toda esta información quede guardada, en muchos casos hay que tener activada la auditoría de inicios de sesión. Si no, Windows no registrará estos eventos en el Log de seguridad y te quedarás sin historial.

La activación se hace desde el Editor de directivas de grupo local (gpedit.msc):

- Abre gpedit.msc desde el menú inicio o el cuadro Ejecutar.

- Ve a Configuración del equipo > Configuración de Windows > Configuración de seguridad > Directivas locales > Directiva de auditoría.

- Abre “Auditar eventos de inicio de sesión” y marca las casillas de Éxito y Error.

- Aplica los cambios para que Windows empiece a registrar tanto logins correctos como fallidos.

En versiones más antiguas como Windows XP, el camino es similar a nivel conceptual (Visor de sucesos, registro de Seguridad), aunque la nomenclatura y los IDs de eventos varían. En cualquier caso, revisar estos registros te permite ver todos los logueos, tanto locales como de Escritorio remoto, con el detalle de qué usuario se ha autenticado.

Monitorización de acceso remoto en Windows Server y redes corporativas

En entornos de servidor la cosa se complica un poco más, pero a cambio tienes herramientas de administración centralizada para ver el estado y actividad de los clientes remotos, ya sea por DirectAccess, VPN o RDP.

En Windows Server 2012 y versiones posteriores, el rol de Acceso remoto unifica DirectAccess y RAS (VPN). Desde el Administrador del servidor puedes ir a Herramientas > Administración de acceso remoto y abrir la consola correspondiente.

Dentro de esta consola hay una sección de Informes de acceso remoto. Desde ahí puedes acceder a la interfaz de “Estado de cliente remoto”, donde se muestra una lista con todos los usuarios que están conectados al servidor de acceso remoto y estadísticas detalladas de cada conexión.

Al seleccionar una fila (un usuario concreto), en el panel de vista previa puedes ver información sobre la actividad del usuario, direcciones IP, tipo de túnel, servidor al que se ha conectado en caso de clúster, recursos accedidos, etc. Es una herramienta muy potente para supervisar en tiempo real quién está dentro de tu red corporativa y cómo.

Si te gusta más la automatización, puedes tirar de PowerShell con el cmdlet Get-RemoteAccessConnectionStatistics, que ofrece las mismas estadísticas en formato de objeto. Puedes filtrar por nombre de usuario, equipo, tipo de conexión (DirectAccess o VPN), IP del ISP, IP internas del túnel, tecnología de transición (Teredo, 6to4, IP-HTTPS) o protocolo de VPN (PPTP, L2TP, SSTP, IKEv2) y hasta por recursos concretos a los que han accedido.

Qué hacer si sospechas que alguien accede remotamente a tu PC sin permiso

Si al revisar todo esto te da la impresión de que alguien se ha conectado (o se conecta) a tu equipo sin tu autorización, toca actuar con rapidez y cabeza fría. Cuanto antes cortes el acceso, mejor.

Lo primero es aislar el equipo: desconéctalo de Internet inmediatamente, ya sea quitando el cable de red o desactivando el Wi‑Fi. Así, aunque el intruso siga autenticado, dejará de poder enviar órdenes ni recibir datos.

A continuación, es esencial pasar un análisis completo con tu antivirus y, si puedes, con alguna herramienta antimalware especializada como Malwarebytes. También revisa el estado de SmartScreen de Windows Defender. Muchas veces el acceso remoto está facilitado por un troyano o por una herramienta RAT disfrazada de programa legítimo.

Luego revisa con calma los programas instalados recientemente y las aplicaciones que se inician con Windows. Desde el Administrador de tareas, pestaña “Inicio”, puedes ver qué se carga al arrancar el sistema y desactivar lo que no reconozcas, y desde el Panel de control (o Configuración > Aplicaciones) puedes desinstalar software sospechoso.

Si tras todo esto sigues viendo comportamientos raros o no acabas de fiarte, la opción más contundente es reinstalar Windows desde cero. Es un paso drástico, sí, pero garantiza que eliminas cualquier rastro de acceso persistente, puertas traseras o configuraciones alteradas. Eso sí, haz copia de tus datos importantes antes, y no restaures configuraciones o programas dudosos.

Mejorar la seguridad del Escritorio remoto y del acceso remoto en general

Más allá de detectar quién entra, lo ideal es reforzar al máximo la configuración de RDP y del acceso remoto para reducir las posibilidades de intrusión. Aquí entran en juego tanto las medidas que da Windows de serie como herramientas de terceros.

Por un lado, es fundamental que el tráfico viaje cifrado de forma robusta. El cifrado de extremo a extremo garantiza que los datos que van entre cliente y servidor no se puedan leer fácilmente si alguien los intercepta. Algunas soluciones comerciales de acceso remoto añaden sus propias capas de cifrado y túneles seguros para aumentar la protección.

La otra gran pieza es la autenticación: activar la autenticación multifactor (MFA) siempre que sea posible multiplica la seguridad. Aunque alguien consiga la contraseña, todavía necesitará un segundo factor (app de autenticación, SMS, llave física, etc.), lo que complica muchísimo los accesos no autorizados.

Además, conviene aplicar unas cuantas buenas prácticas básicas: mantener siempre el sistema operativo y el software actualizados con los últimos parches, usar contraseñas fuertes y únicas para todas las cuentas de acceso remoto, y restringir al máximo qué usuarios pueden conectar por RDP (principio de mínimo privilegio).

En redes corporativas, también es muy recomendable limitar el acceso RDP únicamente a través de una VPN o a rangos de IP concretos, en lugar de exponer el puerto 3389 directamente a Internet. Monitorizar intentos de inicio de sesión, configurar alertas ante actividades sospechosas y usar soluciones centralizadas de monitorización ayudan a adelantarse a los problemas.

Hay suites comerciales de administración remota que ofrecen paneles con sesiones activas, alertas en tiempo real, registro detallado de conexiones, límites de acceso y gestión avanzada de usuarios. Son especialmente útiles en empresas que gestionan muchos equipos o servidores remotos.

En definitiva, si combinas control de quién tiene permiso, monitorización de quién se conecta, revisión regular de registros y medidas sólidas de seguridad (cifrado, MFA, VPN, contraseñas fuertes y software actualizado), tendrás mucho más difícil que alguien active el Escritorio remoto en tu PC y se pasee por él sin que te enteres. Y, si en algún momento algo huele raro, contar con estos mecanismos te permitirá reaccionar a tiempo y con información suficiente para saber qué ha pasado.

Soy un apasionado de la tecnología que ha convertido sus intereses «frikis» en profesión. Llevo más de 10 años de mi vida utilizando tecnología de vanguardia y trasteando todo tipo de programas por pura curiosidad. Ahora me he especializado en tecnología de ordenador y videojuegos. Esto es por que desde hace más de 5 años que trabajo redactando para varias webs en materia de tecnología y videojuegos, creando artículos que buscan darte la información que necesitas con un lenguaje entendible por todos.

Si tienes cualquier pregunta, mis conocimientos van desde todo lo relacionado con el sistema operativo Windows así como Android para móviles. Y es que mi compromiso es contigo, siempre estoy dispuesto a dedicarte unos minutos y ayudarte a resolver cualquier duda que tengas en este mundo de internet.