- CSRSS.exe es un proceso crítico de Windows que debe encontrarse en C:\Windows\System32 y consumir pocos recursos.

- Los troyanos se camuflan usando nombres similares a CSRSS.exe para robar datos, minar criptomonedas o integrar el PC en botnets.

- Comprobar ruta, firma digital, usuario SYSTEM y consumo de recursos permite distinguir el proceso legítimo del malware.

- Un buen antivirus, software actualizado y hábitos de navegación seguros reducen al mínimo el riesgo de infecciones CSRSS.exe falsas.

El proceso CSRSS.exe es un gran desconocido para la mayoría de usuarios. Y los rumores que circulan por Internet no ayudan: desde quien asegura que es peligroso siempre, hasta quien afirma que da igual lo que haga, que es inofensivo.

La realidad es que CSRSS.exe es un proceso crítico de Windows y forma parte de los procesos del sistema, pero los ciberdelincuentes han aprendido a camuflar malware usando el mismo nombre (o uno casi idéntico). Entender qué es realmente, cómo funciona, qué riesgos implica cuando se disfraza de virus y cómo comprobar si el tuyo es legítimo o malicioso es clave para mantener el equipo a salvo.

Qué es CSRSS.exe y por qué es tan importante

El archivo csrss.exe corresponde al Client Server Runtime Process (Proceso en tiempo de ejecución del cliente-servidor) y forma parte del corazón del sistema operativo Windows desde hace años. Se encarga de tareas relacionadas con la consola, el arranque y el apagado del sistema y, en versiones antiguas de Windows, tenía todavía más peso en la parte gráfica.

En los sistemas modernos (Windows 7, 8, 10 y 11), CSRSS.exe sigue siendo un proceso esencial, aunque ya no maneja toda la interfaz gráfica como en Windows NT 4.0. Aun así, participa en la gestión de ventanas de consola, creación de procesos e hilos y algunas tareas de apagado seguro del sistema.

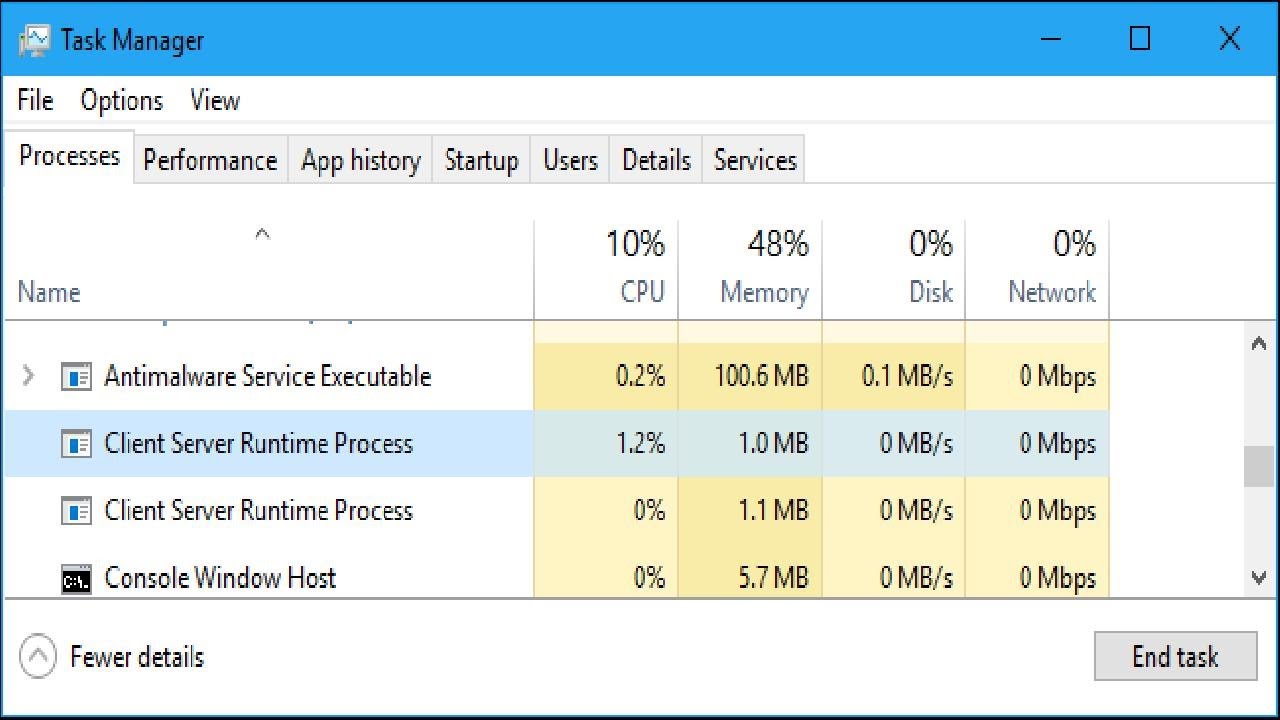

Es completamente normal que veas una o dos instancias de CSRSS.exe ejecutándose en segundo plano cuando abres el Administrador de tareas. Esto está relacionado con las sesiones que maneja Windows: puede haber más de una sesión de sistema activa, y para cada una de ellas CSRSS tiene su propio proceso.

Otra pista de legitimidad es el tamaño y el tipo de archivo: el ejecutable real de csrss.exe es pequeño (unos pocos kilobytes) y aparece como proceso del sistema, no como una aplicación de usuario cualquiera.

Características del CSRSS.exe auténtico

Para diferenciar el archivo verdadero del falso, conviene fijarse en varias características técnicas. El CSRSS.exe legítimo siempre se encuentra en la ruta C:\Windows\System32\ en sistemas de 64 y 32 bits, y puede haber otra copia relacionada en SysWOW64 en entornos de 64 bits.

Si abres el Administrador de tareas y haces clic derecho sobre el proceso «Client Server Runtime Process» y eliges «Abrir ubicación del archivo», deberías acabar sí o sí en C:\Windows\System32. Si te lleva a cualquier otra carpeta (por ejemplo, una ruta dentro de AppData, Temp o algún directorio extraño), eso es señal de alarma.

Otro punto clave es el consumo de recursos: el CSRSS legítimo apenas usa CPU, RAM, disco ni red. Es un proceso estable, discreto y que normalmente pasa completamente desapercibido durante el uso cotidiano del ordenador. Si ves que CSRSS.exe está disparado en consumo de CPU o GPU durante mucho tiempo, algo huele mal.

Además, el proceso auténtico siempre se ejecuta bajo la cuenta de usuario SYSTEM. Si en la pestaña «Detalles» del Administrador de tareas ves que CSRSS.exe aparece con otro usuario (por ejemplo, tu propia cuenta o un nombre raro), es muy probable que estés ante un troyano camuflado.

Un último detalle técnico: los procesos del sistema de Windows, incluido CSRSS, están firmados digitalmente por Microsoft. Si vas a las propiedades del archivo, a la pestaña «Firmas digitales», deberías ver algo como «Microsoft Windows Publisher» o similar. Cualquier ausencia de firma, firma desconocida o certificados extraños es una señal de posible infección.

Cómo se camufla el malware como CSRSS.exe

Los desarrolladores de malware llevan tiempo aprovechando que CSRSS.exe es un nombre muy técnico y poco conocido para esconder sus virus. En lugar de inventar un nombre extraño que pueda llamar la atención, usan el de un proceso de sistema real, o uno prácticamente igual, para mezclarse entre los procesos legítimos.

Una táctica muy común es crear ejecutables con nombres casi idénticos: «Csrss.exe» con mayúscula inicial, «csrrs.exe», «csrsr.exe» o variantes con letras cambiadas o de más. A simple vista, el usuario puede confundirlo fácilmente con el original, sobre todo si no mira la ruta de instalación.

En otros casos, el propio archivo malicioso se llama exactamente csrss.exe pero se encuentra en una carpeta distinta a System32. Ahí está la trampa: el nombre es idéntico, pero la ubicación y el comportamiento lo delatan. El malware puede incluso intentar reemplazar el archivo legítimo o soltarse en directorios del usuario para arrancar al inicio.

Estos troyanos CSRSS suelen aprovecharse para robar información (incluyendo bancos y contraseñas), descargar otros virus, integrar el equipo en una red de bots (botnet), hacer minería de criptomonedas usando tu GPU/CPU o abrir puertas traseras para que un atacante pueda controlar el sistema en remoto.

Como complicación añadida, algunos motores antivirus pueden detectar el propio CSRSS legítimo como sospechoso si el malware se inyecta en ese proceso o usa su nombre, generando falsos positivos que confunden al usuario. Por eso es tan importante verificar ubicación, firma digital y comportamiento antes de borrar nada crítico.

Señales de un posible troyano CSRSS.exe

Los troyanos están diseñados para pasar lo más desapercibidos posible. No muestran ventanitas raras ni pantallazos evidentes: se quedan en segundo plano, trabajando silenciosamente. Aun así, hay varios indicios que pueden hacerte sospechar que ese CSRSS.exe no es trigo limpio.

Una de las primeras pistas suele ser el uso excesivo de CPU, GPU o RAM asociado a CSRSS.exe. Si el ventilador del equipo se vuelve loco sin motivo aparente, o ves picos constantes en el Administrador de tareas donde CSRSS consume muchos recursos, puede estar minando criptomonedas, gestionando ataques DDoS u otras tareas maliciosas.

También pueden aparecer fallos visuales y problemas gráficos, ya que el proceso está relacionado con la interfaz del sistema. Pantallas que parpadean, ventanas que no se dibujan bien, bloqueos al abrir o cerrar sesiones o apagados raros son síntomas que, sumados a un CSRSS sospechoso, apuntan claramente a una infección.

En segundo plano, este tipo de troyanos puede estar capturando credenciales, datos bancarios o información personal mientras navegas, usas tu banca online o te conectas a servicios corporativos. Esto abre la puerta a robos de identidad, pérdidas económicas y acceso no autorizado a cuentas críticas.

Otro detalle a vigilar es que aparezcan más de dos procesos CSRSS.exe simultáneos. Lo normal es ver uno o dos, pero si empiezas a contar tres, cuatro o más instancias, especialmente con rutas o usuarios distintos, conviene ponerse en modo investigación completa y pasar un buen antivirus.

Cómo comprobar si tu CSRSS.exe es legítimo

Si sospechas que algo no va bien, puedes seguir una serie de pasos muy concretos para verificar si el proceso CSRSS.exe de tu equipo es real o malicioso. No hace falta ser técnico avanzado, solo ir con cuidado y revisar los puntos clave.

- Lo primero es abrir el Administrador de tareas con CTRL + SHIFT + ESC. En la pestaña «Procesos» (o «Detalles» en versiones más recientes), localiza «Client Server Runtime Process» o directamente «csrss.exe». Deberías ver, como mucho, un par de entradas.

- A continuación, haz clic derecho en cada una y selecciona «Abrir ubicación del archivo». Comprueba que el ejecutable se encuentra en

C:\Windows\System32(y, en su caso, SysWOW64) y en ninguna otra parte. Si te lleva a rutas raras, es un candidato clarísimo a malware. - Después, revisa la firma digital: en las propiedades del archivo, pestaña «Firmas digitales», debe aparecer Microsoft como editor. Desde ahí puedes abrir los detalles del certificado para comprobar que todo cuadra y que no hay nada modificado o sin firmar.

- Por último, mira el consumo de recursos y el usuario asociado: en «Detalles», el CSRSS auténtico debe ejecutar como USUARIO SYSTEM, con consumo muy bajo en CPU, memoria y disco. Cualquier comportamiento fuera de este patrón merece, como mínimo, un análisis profundo con una buena herramienta antimalware.

Cómo se introduce el troyano CSRSS.exe en el sistema

Detrás de un CSRSS.exe malicioso suele haber una cadena de infección bastante típica. Los atacantes rara vez entran «por arte de magia»; casi siempre hay un clic desafortunado, una descarga dudosa o una configuración insegura que abre la puerta.

Una de las vías más frecuentes son las campañas de correo electrónico malicioso (spam). Llegan mensajes con adjuntos (facturas falsas, supuestos currículums, avisos de mensajería, etc.) o con enlaces a webs infectadas. En cuanto el usuario abre el archivo o descarga el contenido, se ejecuta el código que instala el troyano.

Otro punto delicado son los programas pirata, cracks, keygens y software descargado desde páginas no oficiales. Muchos de estos ejecutables traen «regalo»: un troyano que se hace pasar por algún componente necesario o que se instala en segundo plano sin pedir permiso claro.

También son habituales los falsos actualizadores de software: supuestas herramientas que te prometen actualizar Java, Chrome, controladores o plugins, pero que en realidad aprovechan vulnerabilidades o simplemente instalan malware en lugar de actualizaciones legítimas.

No hay que olvidar las vulnerabilidades en programas desactualizados y contraseñas débiles en servicios como RDP (Escritorio remoto). Los atacantes escanean Internet en busca de equipos mal protegidos para entrar, colocar su carga maliciosa y, entre otras cosas, lanzar procesos que se camuflan como csrss.exe o procesos similares.

Riesgos y daños habituales del troyano CSRSS.exe

Cuando un troyano se hace pasar por CSRSS.exe, no se limita a molestar: puede comprometer seriamente la seguridad del sistema y de tus datos. Los daños van mucho más allá de notar el PC lento o que algún programa se cuelga.

- En primer lugar, este tipo de malware está muy orientado al robo de información confidencial: credenciales de acceso, datos bancarios, correos, redes sociales, cuentas corporativas, etc. Toda esa información puede ser vendida, usada para vaciar cuentas o para intentar acceder a otros servicios donde reutilices contraseñas.

- En segundo lugar, tu PC puede formar parte de una botnet utilizada para ataques DDoS (saturar webs o servicios) o para enviar spam y propagar más malware. Desde tu punto de vista, quizá solo notes que la conexión va mal o que el procesador está siempre al 100%.

- Además, algunos ejemplares aprovechan los recursos del equipo para minar criptomonedas en segundo plano, fundiendo GPU y CPU durante horas. Esto reduce notablemente el rendimiento, dispara el consumo eléctrico y acorta la vida útil del hardware.

- Por último, este troyano puede funcionar como puerta de entrada para otras infecciones: ransomware, spyware más avanzado, keyloggers o incluso herramientas que permiten a un atacante controlar el equipo remotamente. Es decir, un CSRSS.exe malicioso rara vez viene solo.

Pasos básicos para eliminar un troyano CSRSS.exe

Si tras las comprobaciones anteriores sospechas que tu CSRSS.exe es fraudulento, lo importante es actuar rápido pero sin borrar a lo loco archivos del sistema. La eliminación manual directa del ejecutable suele ser mala idea si no tienes muy claro qué estás haciendo.

- Para empezar hay que revisar los programas instalados en el sistema. Desde Panel de control > Programas > Programas y características, busca aplicaciones desconocidas, instaladas recientemente o de editores sospechosos. Si identificas algo raro que pueda haber llegado junto al troyano, desinstálalo siguiendo el asistente.

- Después, es buena idea revisar los navegadores web para quitar extensiones y ajustes manipulados. En Chrome, por ejemplo, puedes ir a Ajustes > Restablecer y limpiar > Restaurar la configuración a sus valores originales. En Firefox, Edge, Opera o Safari existen opciones similares para volver a la configuración por defecto.

- Una vez hecho esto, toca pasar a la detección y eliminación con herramientas antivirus y antimalware fiables. Puedes usar soluciones reconocidas (Malwarebytes, Windows Defender configurado en un análisis completo, u otros productos de confianza) y ejecutar un escaneo exhaustivo del sistema, incluyendo todas las unidades.

En infecciones más sofisticadas, suele recomendarse iniciar el equipo en Modo seguro con funciones de red antes de escanear. Así se reduce la actividad de procesos maliciosos que podrían bloquear o esconderse del antivirus. Desde ahí, un análisis completo aumenta las probabilidades de detección y limpieza.

Herramientas avanzadas y recuperación tras la infección

En algunos casos, los troyanos que se camuflan como CSRSS.exe dejan el sistema hecho un desastre: archivos corruptos, errores en Windows (revisa el archivo memory.dmp), sectores dañados o fallos al arrancar. Una vez eliminado el malware, todavía queda «reparar los destrozos».

Para comprobar y restaurar archivos del sistema dañados, puedes usar la herramienta integrada SFC (System File Checker). Abre el Símbolo del sistema como administrador y ejecuta sfc /scannow. Este comando revisará componentes críticos de Windows y los reemplazará si encuentra versiones corruptas.

Después, es recomendable lanzar CHKDSK para examinar el disco duro y marcar sectores defectuosos. En la misma ventana de CMD, escribe chkdsk /f /r y acepta que el análisis se haga en el próximo reinicio. El proceso puede tardar, pero es importante para recuperar estabilidad.

Si el troyano ha provocado pérdida de archivos importantes (documentos, fotos, proyectos de trabajo, etc.), puedes recurrir a herramientas de recuperación de datos especializadas. Aplicaciones como Wondershare Recoverit están diseñadas para escanear discos dañados o formateados, localizar archivos eliminados y permitirte restaurarlos en otra unidad segura.

En estos programas, normalmente seleccionas la unidad afectada, inicias un escaneo profundo con filtros por tipo de archivo y luego vas previsualizando lo que se puede recuperar antes de proceder al guardado. Conviene no escribir nada nuevo en el disco afectado para maximizar las probabilidades de éxito.

Con todo esto en mente, queda claro que CSRSS.exe no es «el malo de la película» por sí mismo: es un proceso esencial sin el que Windows ni siquiera puede funcionar con normalidad. El problema aparece cuando un troyano se disfraza con su nombre o intenta manipularlo para esconderse. Aprender a comprobar su ubicación, firma, consumo de recursos y comportamiento, usar buenos antivirus y mantener hábitos de navegación prudentes marca la diferencia entre tener un sistema estable y seguro o acabar lidiando con pérdida de datos, robos de credenciales y un PC convertido en marioneta de terceros.

Redactor especializado en temas de tecnología e internet con más de diez años de experiencia en diferentes medios digitales. He trabajado como editor y creador de contenidos para empresas de comercio electrónico, comunicación, marketing online y publicidad. También he escrito en webs de economía, finanzas y otros sectores. Mi trabajo es también mi pasión. Ahora, a través de mis artículos en Tecnobits, intento explorar todas las novedades y nuevas oportunidades que el mundo de la tecnología nos ofrece día a día para mejorar nuestras vidas.