- AdGuard Home filtrerer annoncering og sporing på DNS-niveau for hele dit netværk.

- Du kan installere det på Raspberry Pi, Proxmox, ældre computere eller en VPS ved hjælp af Docker.

- Ved at konfigurere routeren til at bruge dens IP som DNS, går alle enheder gennem AdGuard.

- Lister som Hagezis og firewallregler hjælper med at blokere DoH/DoT og forhindre DNS-hopping.

¿Hvordan konfigurerer man AdGuard Home uden teknisk viden? Hvis du er træt af det Hver hjemmeside du besøger bliver en reklamefestivalMed trackere og pop op-vinduer, og hvis du også har mobiltelefoner, tablets, smart-tv'er og forskellige andre enheder forbundet til Wi-Fi derhjemme, har du sikkert overvejet at blokere annoncer på tværs af hele dit netværk. Den gode nyhed er, at det kan gøres, og du behøver ikke at være netværksingeniør for at gøre det.

I denne artikel vil du se hvordan Opsæt AdGuard Home uden teknisk videnVed hjælp af eksempler fra den virkelige verden dækker vi alt fra at installere det på en Raspberry Pi eller Proxmox til at sætte det op på en VPS med Docker til annonceblokering, selv når du er væk hjemmefra. Vi vil også se på, hvordan man forhindrer visse enheder i at omgå DNS, hvad DoH/DoT er, og hvordan det relaterer sig til Hagezi-lister, og gennemgå avancerede AdGuard-funktioner på Windows for at hjælpe dig med bedre at forstå hele økosystemet.

Hvad er AdGuard Home, og hvorfor er det mere end bare en simpel annonceblokering?

AdGuard Home er en En filtrerende DNS-server, som du installerer på dit eget netværkI stedet for kun at blokere annoncer i browseren, som typiske udvidelser gør, opfanger den alle DNS-anmodninger fra enheder, før de når internettet, så enhver enhed, der er tilsluttet dit WiFi (mobil, bærbar computer, Smart TV, konsol, smarthøjttalere osv.), drager fordel af filtreringen, uden at du behøver at installere noget på hver enkelt.

I praksis fungerer AdGuard Home som en slags "Callcenter" for domænenavneNår en enhed anmoder om IP-adressen på et websted eller en annonceserver, beslutter AdGuards DNS-server, om anmodningen skal tillades eller blokeres, ved hjælp af filterlister, der ligner dem fra uBlock Origin eller Pi-hole. Dette giver dig mulighed for at blokere annoncer, trackere, ondsindede domæner, indhold for voksne eller endda hele sociale netværk, hvis du ønsker det.

En anden stærke side er dens En meget poleret og letforståelig webgrænsefladeDen indeholder statistik over alt, der er løst (og blokeret), detaljer pr. klient, blokeringslister, brugerdefinerede filtre, forældrekontrol og endda en integreret DHCP-server. Det bedste er, at på trods af at der er mange avancerede muligheder, kan du til grundlæggende brug lade næsten alt være i standardindstillingerne, og det fungerer perfekt.

Sammenlignet med lignende løsninger som Pi-hole, er AdGuard Home generelt populær pga. Den leveres med mange "fabriks"-funktionerUnderstøttelse af krypteret DNS (DNS-over-HTTPS og DNS-over-TLS), indbygget DHCP-server, blokering af malware og phishing, sikker søgning, forældrekontrol osv. uden behov for at installere yderligere software eller rode med mærkelige konfigurationsfiler.

Hvordan og hvor installerer man AdGuard Home uden at blive skør

For at konfigurere AdGuard Home skal du bruge en enhed, der fungerer som server på 24/7Der kræves intet kraftfuldt; noget meget beskedent er mere end nok. Der er flere almindelige muligheder, der gentages i mange konfigurationer i den virkelige verden.

En af de mest populære er at bruge en Raspberry Pi med Raspberry Pi OS LiteEn bruger rapporterede, at de købte en Raspberry Pi 5, installerede operativsystemet, konfigurerede AdGuard Home med den grundlæggende konfiguration og ændrede routerens DNS til at pege på Raspberry Pi'ens IP-adresse. Resultatet: De begyndte at se trafik fra næsten alle deres enheder på dashboardet, selvom nogle Amazon-enheder forsøgte at omgå routerens DNS, et emne vi vil diskutere senere.

Hvis du har en Proxmox-server derhjemme, er et andet meget praktisk alternativ Installer AdGuard Home i en LXC-container Brug af Proxmox VE Helper-Scripts fra fællesskabet. Fra datacenteret går du ind i noden, åbner Shell'en og kører et script, der installerer AdGuard Home næsten automatisk med en simpel installationsguide, der spørger, om du ønsker standardværdierne, en detaljeret installation med bekræftelser, avancerede indstillinger, brug af din egen konfigurationsfil, diagnostiske muligheder og installationsprogrammets output.

Kommando til at starte installationsprogrammet: bash -c "$(curl -fsSL https://raw.githubusercontent.com/community-scripts/ProxmoxVE/main/ct/adguard.sh)"

Den kan også monteres på en gammel pc eller en VPS ved hjælp af DockerMange brugere gør det på denne måde: de opretter forbindelse via SSH til deres VPS eller Linux-maskine, installerer Docker og Docker Compose og opretter en docker-compose.yml En simpel opsætning, hvor containeren eksponerer port 53 til DNS, port 3000 til den indledende guide og nogle ekstra porte til webgrænsefladen (f.eks. tilknytning af intern port 80 til ekstern port 8181), og tjenesten startes med en docker komponer op -dAdGuard Homes funktion og brugerflade er identisk med en "normal" installation.

Nøglen i alle scenarier er, at den enhed, der kører AdGuard Home, har en fast og stabil IP-adresse på dit lokale netværk (i tilfælde af en Raspberry Pi eller en hjemmeserver) eller, hvis du bruger en VPS, skal du sørge for at vide, hvordan du åbner DNS- og administrationsportene i systemets og cloududbyderens firewall, og være meget omhyggelig med sikkerheden.

Installer AdGuard Home på Proxmox trin for trin (uden komplikationer)

I Proxmox er en meget effektiv måde at implementere AdGuard Home ved at trække Proxmox VE Hjælpescripts, nogle community-scripts, der automatiserer oprettelsen af containere og virtuelle maskiner med forskellige præbyggede applikationer.

Den grundlæggende proces involverer at gå til Proxmox Datacenter, vælg din node og åbn muligheden for at SkalDerfra kører du AdGuard Home-scriptet, for eksempel:

Når du kører guiden, vil du se muligheder som: instalación con configuración por defecto, modo verbose, configuración avanzada, usar archivo de configuración propio, opciones de diagnóstico

Når guiden starter, vil du se flere muligheder: installation med standardkonfigurationDet samme, men i "udførlig" tilstand, så den spørger dig, før du anvender hver justering, en tilstand af avancerede indstillinger hvor du vælger alle parametrene manuelt, muligheden for at bruge en brugerdefineret konfigurationsfilDiagnostiske indstillinger og selvfølgelig afslutningsmuligheden. For en person uden megen erfaring er det mest fornuftige at vælge standardindstillingerne.

Så spørger assistenten dig, hvor du skal hen Gem LXC-containerskabelonen, hvilket lager containeren skal hostes i, og så snart konfigurationen er færdig, fortæller den dig, at du nu kan få adgang til AdGuard Home via den tildelte IP og den oprindelige konfigurationsport (normalt 3000).

Fra det øjeblik åbner du en browser på en computer på dit netværk, du indtaster URL med containerens IP-adresse og port 3000 AdGuard Home-webguiden starter derefter. Du skal blot klikke på "Kom i gang" og følge trinnene:

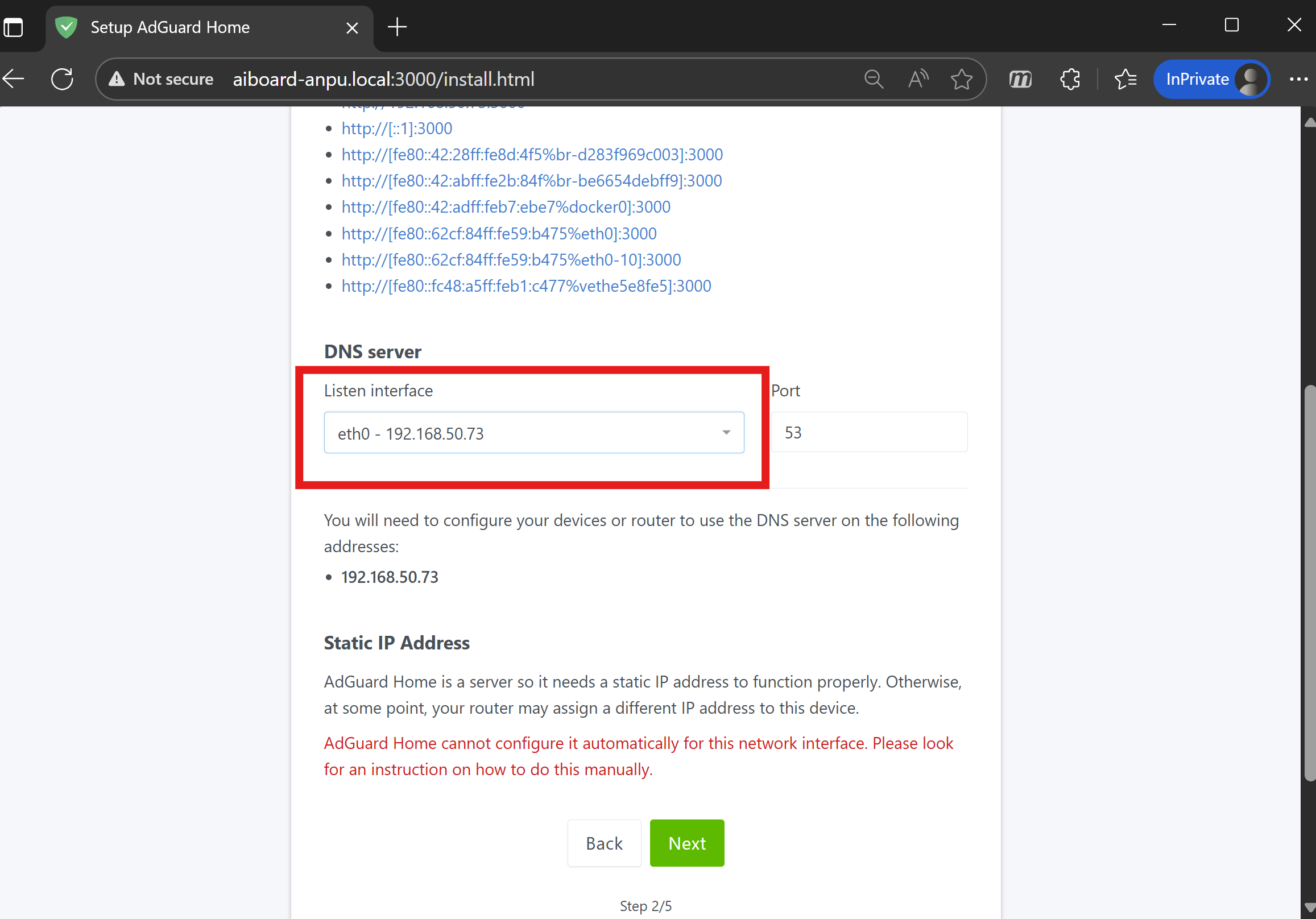

- Vælg administrationsgrænseflade og port for webpanelet (typisk port 80, selvom du kan ændre den).

- Konfigurer IP-adresse og port på DNS-serveren (standard 53).

- Opret en administrator brugernavn og adgangskode med en vis sikkerhed.

- Se en kort oversigt over, hvordan du kan pege dine enheder mod denne nye DNS.

Når guiden er færdig, kan du Log ind på AdGuard Home-dashboardet og udforsk alle dens sektioner: DNS-indstillinger, indbygget DHCP, blokeringslister, brugerdefinerede filtre, statistik, forældrekontrol, blokering af specifikke tjenester og meget mere.

Konfigurer enhederne til at bruge AdGuard Home som DNS

Når den er installeret, er den virkelig vigtige del tilbage: Få enhederne på dit netværk til at bruge AdGuard Home som en DNS-serverDette kan gøres midlertidigt, ved kun at berøre én enhed, eller permanent på routerniveau, så alle går igennem det uden at bemærke det.

Hvis du vil udføre hurtige tests på en GNU/Linux-maskine, kan du ændre filen /etc/resolv.conf så den peger på AdGuard-serveren. Med superbrugerrettigheder skal du redigere den og tilføje en linje som denne:

Eksempel på indtastning i resolv.conf: nameserver IP_ADGUARD

Bemærk venligst, at denne fil normalt er regenerer når netværket eller systemet genstartesSå det er en nyttig midlertidig ændring for at teste, om serveren reagerer godt, eller om filterlisterne gør, hvad du forventer, før du rører ved noget på routeren.

Den anbefalede langsigtede konfiguration er at ændre DNS direkte på routeren fra dit hjem. På denne måde vil enhver enhed, der henter sin konfiguration via DHCP (det sædvanlige tilfælde: mobiltelefoner, computere, konsoller osv.), automatisk modtage AdGuard Home IP-adressen som sin DNS-server, uden at du behøver at konfigurere dem én efter én.

For at gøre dette skal du tilgå routerens webgrænseflade (typiske IP-adresser er normalt 192.168.1.1 eller 192.168.0.1), logger du ind med din administratorbruger og kigger i menuen efter et afsnit af lokalnetværk (LAN) eller DHCPPå en Xiaomi AX3200-router går du for eksempel til "Indstillinger - Netværksindstillinger - Netværksindstillinger" og vælger indstillingen "Konfigurer DNS manuelt".

I DNS1-feltet indtaster vi AdGuard Home-serverens lokale IP-adresse (Raspberry Pi, LXC-containeren, den fysiske server osv.). En sekundær DNS (DNS2) er ofte tilladt: du kan lade den være tom, så intet undslipper filteret, eller indstille en backup af en offentlig DNS som 1.1.1.1, vel vidende at denne rute kan bruges, hvis den primære fejler.

Efter at ændringerne er gemt og routeren om nødvendigt genstartet, begynder netværket at Send DNS-forespørgsler til AdGuard HomeDu skal muligvis afbryde og tilslutte nogle enheder til Wi-Fi-forbindelsen igen, for at de kan hente de nye indstillinger.

Hvad sker der, når nogle enheder forsøger at omgå DNS (DoH, DoT og andre)?

Et problem, der bliver mere og mere almindeligt, er, at Visse enheder eller applikationer ignorerer den DNS, der er konfigureret på routeren. De opretter direkte forbindelse til krypterede DNS-tjenester (DoH eller DoT), såsom dem fra Google, Cloudflare eller enhedsproducenten. En bruger kommenterede, at deres Amazon-enheder syntes at "prøve" at bruge routerens DNS, stødte på nogle blokeringer og derefter ændrede ruter for at omgå restriktionerne.

Denne adfærd er mulig fordi Mange systemer giver dig mulighed for at konfigurere din egen DNS. på systemniveau eller endda i en specifik app. Derudover bevæger DNS-over-HTTPS (DoH) og DNS-over-TLS (DoT) sig gennem krypterede porte (typisk 443 for DoH og 853 for DoT), hvilket gør dem vanskeligere at opfange, hvis du ikke kontrollerer netværkets firewall.

For at undgå dette, lister som dem fra Hagezi De foreslår en klar strategi: sørg for, at din lokale DNS-server er "boot"-serveren på dit netværk. Dette involverer to ting: omdirigere eller blokere al udgående standard DNS-trafik (TCP/UDP 53) at det ikke går gennem din server, og desuden bloker udgående DNS-trafik via TLS (TCP 853) eksternt, så de ikke kan bruge krypterede tredjepartsservere uden din kontrol.

I praksis opnås dette ved at konfigurere regler i routerens firewall eller den firewall, du bruger På dit netværk: al udgående trafik til port 53 blokeres undtagen fra din egen AdGuard Home-server, og forbindelser til port 853 afbrydes også. For DNS-over-HTTPS inkluderer mange filterlister kendte DoH-domæner, så AdGuard Home selv kan blokere dem, som om de var et hvilket som helst andet uønsket domæne.

Med disse foranstaltninger vil den direkte forbindelse til eksterne servere blive blokeret, selvom en enhed har en anden DNS konfigureret, hvilket tvinger den Al DNS-trafik skal passere gennem AdGuard Home.hvor du kan filtrere, optage og kontrollere, hvad der virkelig sker.

Brug af AdGuard på enheder: apps, hjemmetilstand og væktilstand

Ud over AdGuard Home er der AdGuard-apps til Windows, Android og iOSsom fungerer som blokkere på enhedsniveau. Mange brugere kombinerer begge dele: derhjemme bruger enhederne AdGuard Homes DNS; når de går offline, bruger apps AdGuard Private DNS (AdGuards administrerede tjeneste) eller filtre på systemniveau.

Det almindelige spørgsmål er, om mobiltelefoner og bærbare computere kan skift automatisk til AdGuard Private DNS når de ikke er på hjemmenetværket. I praksis er mange profiler konfigureret således: Når enheder opretter forbindelse til hjemme-WiFi, bruger de AdGuard Homes lokale DNS; når de er på eksterne netværk, bruger apps den private cloud-tjeneste, der er knyttet til din konto (i nogle betalte abonnementer, gyldig i flere år).

Derudover løsninger som f.eks. Haleskala Dette giver dig mulighed for at fortsætte med at bruge AdGuard Home som din DNS-server, selv når du er væk hjemmefra, fordi din enhed praktisk talt opretter forbindelse til dit private netværk. Nogle brugere har det konfigureret på denne måde: de blokerer annoncer for hele familien derhjemme, og når de rejser eller er på upålidelig offentlig Wi-Fi, sender de DNS'en via Tailscale til deres AdGuard Home-server på deres hjemmekontor.

Alt dette kombineres med Avancerede indstillinger for AdGuard-applikationer på WindowsDisse muligheder giver mulighed for meget finere filtrering. Selvom disse muligheder er designet til mere tekniske brugere, er det nyttigt at forstå, hvad der gemmer sig "under" dem, hvis du nogensinde får brug for at gå ud over grundlæggende brug.

Avancerede AdGuard-indstillinger på Windows: hvad du behøver at vide

I AdGuard til Windows er der en sektion til Avancerede indstillinger tidligere kendt som lavniveaukonfiguration. Du behøver ikke at røre ved noget i daglig brug, men det giver en masse finjustering af, hvordan trafik, DNS og sikkerhed håndteres, og mange af disse indsigter hjælper dig med bedre at forstå, hvad AdGuard Home gør på netværksniveau.

For eksempel er der mulighed for at Bloker TCP Hurtig åbning i EdgeDette tvinger browseren til at bruge mere standardadfærd, hvilket nogle gange hjælper med at omgå problemer med proxyer eller filtreringssystemer. Du kan også aktivere brugen af Krypteret klient Hello (ECH), en teknologi, der krypterer den første del af TLS-forbindelsen, hvor navnet på den server, du opretter forbindelse til, står, hvilket yderligere reducerer mængden af information, der lækkes i almindelig tekst.

Hvad angår certifikater, kan AdGuard verificere certifikaternes gennemsigtighed I henhold til Chromes politik kan du vælge ikke at filtrere certifikatet, hvis det ikke opfylder disse krav til gennemsigtighed, så browseren selv blokerer det. På samme måde er det muligt Aktivér bekræftelse af tilbagekaldelse af SSL/TLS-certifikat gennem baggrunds-OCSP-forespørgsler, så hvis et certifikat registreres som tilbagekaldt, afbryder AdGuard aktive og fremtidige forbindelser til det pågældende domæne.

Andre praktiske funktioner inkluderer muligheden for at Udeluk applikationer fra filtrering ved at angive deres fulde sti., aktivere kontrollerede pop op-notifikationer, automatisk opfange filtrering af abonnements-URL'er (f.eks. links, der starter med abp:subscribe), filtrer HTTP/3-trafik, når browseren og systemet understøtter det, eller vælg mellem filtrering ved hjælp af en driveromdirigeringstilstand eller en tilstand, hvor systemet ser AdGuard som det eneste program, der er forbundet til internettet.

Du kan også beslutte, om filtrer localhost-forbindelser (noget essentielt, hvis du bruger AdGuard VPN, da mange forbindelser dirigeres gennem det), udelukke specifikke IP-områder fra at blive filtreret, aktivere HAR-filskrivning til fejlfinding (pas på, dette kan gøre browsing langsommere), eller endda ændre den måde, AdGuard danner HTTP-anmodninger på, tilføje ekstra mellemrum eller fragmentere TLS- og HTTP-pakker for at undgå dybe pakkeinspektioner (DPI) på meget restriktive netværk.

I afsnittet om netværksydelse er der muligheder for Aktivér og juster TCP-keepaliveDette giver dig mulighed for at definere intervaller og timeouts for at holde inaktive forbindelser i gang og dermed omgå aggressiv NAT fra nogle udbydere. Du kan også helt blokere Java-plugins af sikkerhedsmæssige årsager, så JavaScript ikke påvirkes.

Den avancerede DNS-sektion i AdGuard til Windows giver dig mulighed for at indstille Ventetider på DNS-serverenAktiver HTTP/3 i DNS-over-HTTPS upstreams, hvis serveren understøtter det, brug alternative upstreams, når de primære fejler, forespørg flere upstream DNS-servere parallelt for at få den første til at svare (hvilket øger følelsen af hastighed), og beslut, om der altid skal svares med en SERVFAIL-fejl, når alle upstreams og alternativer fejler.

Du kan også Aktivér filtrering af sikre DNS-anmodningerDet vil sige, at omdirigere DoH/DoT-anmodninger til den lokale DNS-proxy, så de gennemgår de samme kontroller som resten. Derudover kan du definere låsetilstand for værtstype- eller adblock-stilregler (svar med "Afvist", "NxDomain" eller en brugerdefineret IP) og konfigurer brugerdefinerede IPv4- og IPv6-adresser for blokerede svar.

Med hensyn til redundans giver konfigurationen dig mulighed for at angive reserveservere systemstandarder eller brugerdefinerede indstillinger, samt en liste over Bootstrap DNS Disse fungerer som indledende oversættere, når der bruges krypterede upstreams, der er defineret af navn i stedet for IP-adresse. Der er også inkluderet et afsnit til undtagelser: domæner, der skal fortolkes ved hjælp af systemets DNS uden at anvende blokeringsregler, eller Wi-Fi SSID'er, der ikke skal gennemgå DNS-filtrering, fordi de for eksempel allerede er beskyttet af AdGuard Home eller et andet filtreringssystem.

Hele denne række avancerede muligheder er ikke obligatoriske for at AdGuard Home kan fungere, men det hjælper at forstå AdGuards generelle filosofi ved håndtering af DNS, certifikater og krypteret trafik, og det giver dig et fingerpeg om, hvor langt du kan gå, hvis du en dag har brug for meget fin kontrol over dit netværk.

Med alt ovenstående er det klart, at selvom det måske lyder teknisk i starten, Opsætning og konfiguration af AdGuard Home uden omfattende viden er fuldt ud overskuelig. Hvis du følger den grundlæggende idé om at: have en lille server kørende, installere AdGuard Home (enten med et script i Proxmox, på en Raspberry Pi eller med Docker), pege din routers DNS mod den server, og, hvis du vil gå et skridt videre, bruge firewalls og lister som Hagezi for at forhindre de mest oprørske enheder i at omgå dine regler; derfra har du et meget visuelt panel, hvor du kan se, hvad der er blokeret, justere filtre, aktivere sikkerhedsfunktioner og udvide den beskyttelse, selv når du forlader hjemmet takket være AdGuard-apps eller løsninger som Tailscale.

- AdGuard Hjem fungerer som en filtrerende DNS-server der beskytter alle enheder på netværket uden at installere noget på hver enkelt.

- Kan Nem installation på Raspberry Pi, Proxmox, pc'er eller VPS og du skal bare pege routeren mod dens IP-adresse for at bruge den.

- Brugen af blokeringslister, firewall og DoH/DoT-kontrol Det forhindrer visse enheder i at omgå AdGuards DNS.

- De AdGuards avancerede muligheder De giver dig mulighed for at finjustere certifikater, DNS, HTTP/3 og udelukkelser for at få et mere sikkert netværk.

Har været passioneret omkring teknologi siden han var lille. Jeg elsker at være up to date i sektoren og frem for alt at formidle det. Derfor har jeg været dedikeret til kommunikation på teknologi og videospils hjemmesider i mange år. Du kan finde mig skrive om Android, Windows, MacOS, iOS, Nintendo eller et hvilket som helst andet relateret emne, som du tænker på.