- La clave de recuperación de BitLocker es un código de 48 dígitos que permite desbloquear unidades cifradas cuando el sistema no puede hacerlo automáticamente.

- Windows suele guardar la clave al activar BitLocker en tu cuenta de Microsoft, en un archivo, en un USB, en papel o en servicios corporativos como Active Directory.

- Es posible comprobar si BitLocker está activado y gestionar las copias de la clave desde “Administrar BitLocker” o con el comando manage-bde en el Símbolo del sistema.

- Conviene tener varias copias de la clave en lugares seguros para evitar perder el acceso a los datos tras cambios de hardware, BIOS o fallos del sistema.

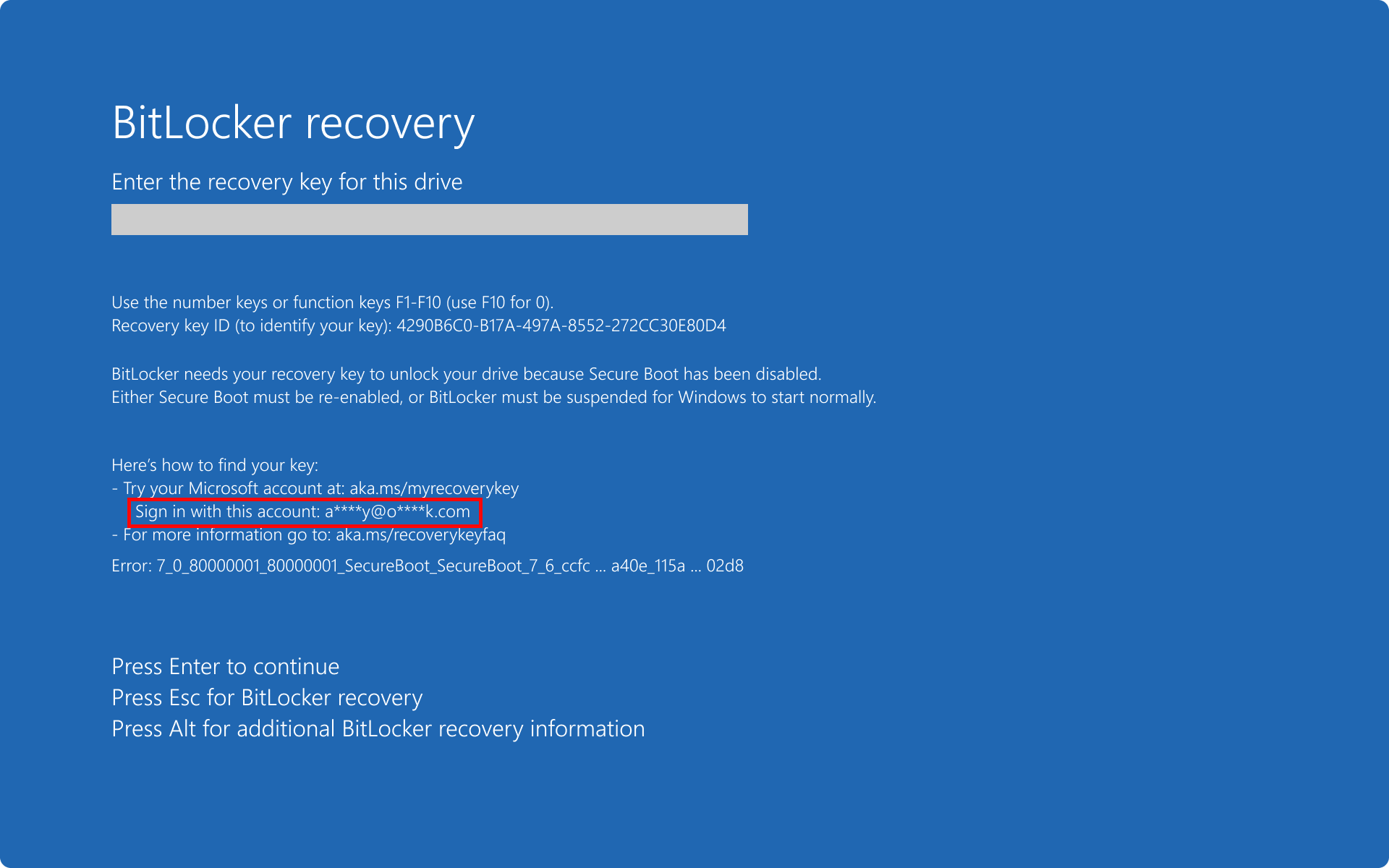

Si usas BitLocker para cifrar tu disco en Windows, tarde o temprano te vas a hacer la misma pregunta: ¿dónde narices se guarda la clave de recuperación de BitLocker y cómo puedo encontrarla si la pierdo? Esta clave de 48 dígitos es la que te permite recuperar el acceso al equipo cuando el sistema no puede desbloquear la unidad automáticamente, por ejemplo tras un cambio de hardware o de BIOS.

Perderla puede ser un auténtico quebradero de cabeza, sobre todo si tienes datos importantes en el ordenador. La parte buena es que Windows y Microsoft ofrecen varios métodos para localizar, guardar y hacer copias de seguridad de la clave de recuperación de BitLocker, tanto en equipos domésticos como en ordenadores de empresa. Vamos a ver, paso a paso y con todo lujo de detalles, dónde se guarda, cómo comprobar si la tienes y qué opciones tienes para no quedarte tirado.

Qué es exactamente la clave de recuperación de BitLocker

La famosa clave de recuperación de BitLocker es, básicamente, un código numérico de 48 dígitos que sirve como “llave maestra” para desbloquear una unidad cifrada cuando el procedimiento automático de BitLocker falla o no está disponible. Sin esa clave, el cifrado hace su trabajo: la información del disco se vuelve inaccesible.

BitLocker viene integrado de forma nativa en Windows 11 Pro, muchas ediciones de Windows 10 y en equipos profesionales de marcas como Dell, Alienware, Inspiron, OptiPlex, Vostro, XPS, Latitude o diferentes gamas Dell Pro y Workstation. En todos estos equipos, cuando se activa BitLocker por primera vez, el sistema suele obligarte a elegir dónde guardar la clave de recuperación para que no la pierdas a la primera de cambio.

En el propio texto de la clave suelen aparecer dos datos importantes: un identificador de clave (ID de clave) y la clave de recuperación asociada. El identificador te ayuda a saber qué clave corresponde a qué unidad, algo útil si tienes varias claves guardadas en diferentes sitios o si un administrador tiene que buscarla entre muchas.

La clave se puede haber guardado automáticamente en varios sitios posibles: tu cuenta de Microsoft, un archivo, un USB, una copia impresa, servicios corporativos como Active Directory, o herramientas de administración en la nube. Todo depende de cómo se configuró BitLocker en su día y de si el equipo es personal o de empresa.

Dónde se guarda la clave de recuperación de BitLocker por defecto

En la mayoría de los casos, Windows hace una copia de seguridad automática de la clave la primera vez que se activa BitLocker, siempre que el administrador o el usuario no deshabiliten esa opción. Estos son los destinos más habituales donde se almacena.

1. Cuenta de Microsoft personal

Si inicias sesión en Windows con tu cuenta de Microsoft (correo @outlook.com, @hotmail.com, etc.), lo más probable es que la clave de recuperación se haya guardado online asociada a esa cuenta. Microsoft mantiene una “biblioteca de claves de recuperación” donde se almacenan las claves de BitLocker de los dispositivos vinculados a tu cuenta.

Para consultarla, basta con que entres desde cualquier navegador a la página de claves de recuperación de BitLocker de Microsoft, inicies sesión con tu cuenta de Microsoft, y se mostrará una lista con los equipos y las claves asociadas. En esa página deberías ver el nombre del dispositivo y, para cada uno, el identificador de clave y la clave numérica de 48 dígitos. Si no aparece nada, es que nunca se guardó ahí o se utilizó otro método.

2. Cuenta profesional o educativa (dispositivo de empresa o centro educativo)

Si el equipo lo gestiona tu trabajo o centro de estudios, es muy habitual que la clave de recuperación de BitLocker se guarde en una cuenta de organización o en sistemas internos de administración. En estos casos, suele haber una copia automática en:

- Active Directory (AD), si la empresa usa este servicio clásico de Microsoft.

- Soluciones de administración en la nube como Microsoft Intune, Azure AD u otras herramientas corporativas.

En este tipo de entornos, la política habitual es que el departamento de TI tenga siempre acceso a las claves de recuperación para poder ayudarte si el equipo se bloquea, cambia la placa base, falla el TPM o se corrompe el arranque. Si tu ordenador forma parte de un dominio, lo correcto es que consultes con IT antes de tocar nada.

3. Copia en papel o impresión física

Al configurar BitLocker, una de las opciones que ofrece el asistente es imprimir la clave de recuperación en papel. En estas copias impresas se ven claramente el ID de la clave y la cadena de 48 dígitos. Si en su día aceptaste esta opción, es posible que tengas por ahí:

- Hojas impresas con el título “Clave de recuperación de BitLocker”.

- Documentos archivados con otros papeles del equipo, garantía, factura, etc.

En muchas guías de fabricantes como Dell se recomienda encarecidamente guardar esa copia impresa junto con otros documentos importantes del ordenador, por ejemplo en una carpeta de documentación técnica, en una caja fuerte o con tus papeles de garantía.

4. Archivo de texto guardado en el equipo o en otra unidad

Otra alternativa muy común al activar BitLocker es guardar la clave en un archivo de texto sin formato (TXT). El asistente no permite guardarlo en la misma unidad cifrada por motivos de seguridad, así que esa copia suele terminar en:

- Otra partición o disco no cifrado del mismo ordenador.

- Un disco externo o NAS.

- Una carpeta local que uses para documentos importantes.

Ese archivo de texto puede llamarse de muchas maneras, pero a menudo lleva en el nombre algo como “Clave de recuperación de BitLocker” seguido del nombre del equipo o un identificador. Lo abres con el Bloc de notas y ahí aparece la clave.

5. Unidad flash USB (pendrive)

BitLocker también permite copiar la clave a una memoria USB. En ese caso, la clave se guarda como un archivo de texto muy ligero (apenas ocupa unos kilobytes), que puedes llevar en un llavero USB o tenerlo guardado en un cajón. Si en algún momento el sistema pide la clave de recuperación, puedes:

- Insertar ese pendrive cuando el equipo arranque y muestre la pantalla de BitLocker.

- Seleccionar la opción para recuperar desde unidad flash, si está disponible.

El USB no tiene que ser grande, cualquier pendrive viejo sirve, ya que la clave apenas ocupa espacio. Eso sí, conviene etiquetarlo o anotar que ahí está la clave de BitLocker para no formatearlo por accidente.

Cómo comprobar si BitLocker está activado y si tienes clave de recuperación

Mucha gente se encuentra con el mensaje de “deshabilita BitLocker antes de actualizar la BIOS” o algo similar, pero no tiene claro ni siquiera si BitLocker está activado en su disco. Antes de buscar la clave de recuperación a lo loco, es buena idea comprobarlo.

Comprobar desde el Panel de control

En versiones de Windows que aún incluyen el Panel de control clásico, puedes hacer lo siguiente:

- Ve a Inicio y escribe “BitLocker”.

- Haz clic en Administrar BitLocker en los resultados.

- Se abrirá la ventana de BitLocker, donde verás cada unidad y su estado.

Si al lado de la unidad del sistema aparece que el cifrado está activado y tienes opciones como “Hacer copia de seguridad de la clave de recuperación” o “Desactivar BitLocker”, entonces está en uso. Si no ves BitLocker activo en ninguna unidad, puede que el mensaje de la BIOS sea genérico o que el cifrado esté gestionado de otra forma (por ejemplo, cifrado de dispositivo automático en algunos equipos).

Comprobar con el Símbolo del sistema

Otra forma más “técnica” pero muy fiable es usar el comando manage-bde:

- Busca “Símbolo del sistema” en el menú Inicio.

- Haz clic derecho y elige Ejecutar como administrador.

- En la ventana que se abre, ejecuta un comando como:

manage-bde -status

Este comando te mostrará, para cada unidad, si el cifrado está activado, el tipo de protección y otros detalles. Si quieres ver específicamente los protectores y la clave de recuperación de una unidad concreta, puedes usar:

manage-bde -protectors H: -get

cambiando H: por la letra de la unidad que quieras consultar (por ejemplo, C: para el disco del sistema). Este comando mostrará la información de los protectores de BitLocker de esa unidad, incluyendo los identificadores y, en algunos casos, los datos relacionados con la clave de recuperación. Es una forma bastante directa de comprobar si hay protector de recuperación configurado.

Situación típica: quieres actualizar la BIOS y te piden la clave

Es muy común que, al entrar en la BIOS de una placa base moderna (por ejemplo, una AsRock X570 Phantom Gaming 4 u otras similares), te aparezca un aviso recomendando desactivar BitLocker antes de cambiar la BIOS o ciertas opciones de arranque. El motivo es sencillo: al tocar parámetros sensibles o actualizar firmware, el chip TPM o el sistema de arranque puede considerar que la máquina “ha cambiado” y, por seguridad, BitLocker pedirá la clave de recuperación en el siguiente arranque.

Si aún tienes acceso normal a Windows (es decir, el sistema arranca sin problemas), es el momento perfecto para:

- Comprobar si BitLocker realmente está activado en la unidad de sistema, como hemos visto.

- Hacer una o varias copias de seguridad de la clave de recuperación desde Windows, antes de tocar nada en la BIOS.

De esta forma, aunque después de actualizar la BIOS el PC te pida esa clave, la tendrás localizada y podrás introducirla sin dramas. Lo peligroso es actualizar sin comprobar nada y descubrir luego que la clave no está a mano.

Cómo hacer copia de seguridad de la clave de recuperación de BitLocker

Windows ofrece un asistente bastante claro para crear nuevas copias de la clave de recuperación en varios formatos. Es muy recomendable tener al menos dos copias en lugares distintos, por si una de ellas se pierde, se estropea el USB o tiras la hoja de papel sin querer.

Paso 1: abrir la administración de BitLocker

Desde Windows, sigue estos pasos:

- Haz clic en el botón Inicio y escribe “BitLocker”.

- Selecciona Administrar BitLocker en la lista de resultados.

Se abrirá la ventana donde se muestran las unidades y su estado. Al lado de la unidad cifrada que te interese, verás la opción “Hacer una copia de seguridad de la clave de recuperación”.

Paso 2: elegir la opción “Hacer copia de seguridad de la clave de recuperación”

Pulsa en Hacer una copia de seguridad de la clave de recuperación junto a la unidad correspondiente. Se abrirá un asistente que te ofrece varios destinos posibles para guardar la clave. Puedes usar uno o varios, según prefieras.

Paso 3: seleccionar dónde guardar la clave

El asistente te propondrá diferentes alternativas:

- Guardar en tu cuenta de Microsoft: si escoges esta opción, la clave se enviará a la “biblioteca de claves de recuperación” asociada a tu cuenta de Microsoft. Esto te permite consultarla en línea desde cualquier navegador, iniciando sesión con esa misma cuenta.

- Guardar en una unidad flash USB: si tienes un pendrive a mano, puedes grabar ahí la clave. En el futuro, si el dispositivo te pide la clave de recuperación, basta con conectar esa memoria USB y seguir las instrucciones que se muestren en pantalla. La clave apenas ocupa unos kilobytes, así que la unidad puede ser muy pequeña.

- Guardar en un archivo: permite almacenar la clave como archivo de texto en cualquier ubicación que no sea la unidad cifrada con BitLocker. Puedes guardarla en otro disco interno sin cifrar, en un disco duro externo, en un NAS, etc. Más adelante, si la necesitas, solo tendrás que abrir el archivo con el Bloc de notas u otro editor de texto para ver los 48 dígitos.

- Imprimir la clave de recuperación: ideal si quieres tener una copia física, separada del equipo, por ejemplo en una carpeta de documentación, archivador, caja fuerte o similar.

Por motivos de seguridad, no se permite guardar el archivo de clave en la misma unidad que está cifrada, porque si esa unidad se hace inaccesible perderías también la copia de la clave. Por eso, si solo tienes un disco, muchas veces la opción más práctica es usar un USB temporal.

Paso 4: finalizar y repetir si quieres más copias

Una vez elegido el método (o métodos), sigue las indicaciones y pulsa en Finalizar. Windows completará el proceso y la nueva copia de seguridad quedará lista. No hay límite: puedes crear tantas copias de la clave de recuperación como consideres oportunas, por ejemplo una en tu cuenta de Microsoft, otra en un USB guardado en casa y una copia impresa en tu oficina.

Tener varias copias en sitios distintos es una forma sencilla de evitar sustos en el futuro, especialmente cuando vas a actualizar BIOS, cambiar hardware o usar el equipo en entornos críticos donde no te puedes permitir perder el acceso.

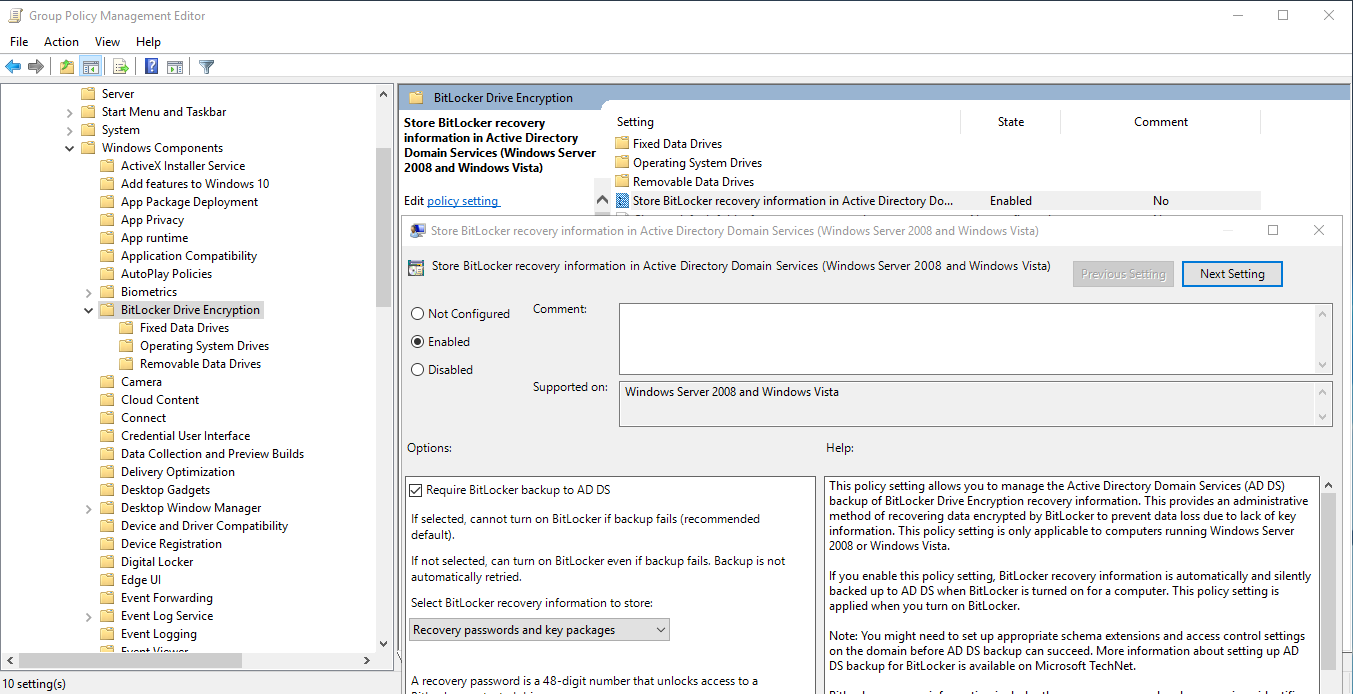

BitLocker en entornos corporativos: Active Directory y TI

En equipos gestionados profesionalmente (portátiles de empresa, sobremesas de oficina, estaciones de trabajo certificadas, etc.), es muy frecuente que la clave de recuperación de BitLocker no dependa solo del usuario, sino de políticas centralizadas. Fabricantes como Dell, con gamas Alienware, Inspiron, Vostro, OptiPlex, XPS, Latitude y diversas series Dell Pro y Workstation, suelen entregar equipos preparados para este tipo de configuración.

En este contexto, la clave de recuperación suele almacenarse en servicios de infraestructura como Active Directory, que es una base de datos central donde se guarda información sobre equipos, usuarios y políticas de seguridad en redes corporativas. BitLocker puede configurarse para que, cuando se activa en un equipo en dominio, envíe automáticamente la clave de recuperación al controlador de dominio.

Además de Active Directory clásico, muchas organizaciones usan soluciones modernas como:

- Azure Active Directory o Microsoft Entra ID, donde se pueden registrar dispositivos y sus claves.

- Microsoft Intune u otras plataformas MDM (Mobile Device Management) que guardan y gestionan claves de BitLocker de forma centralizada.

La ventaja principal es obvia: si el usuario pierde la clave o el equipo queda bloqueado, el departamento de TI puede recuperar la clave de BitLocker desde estos sistemas y facilitarla al usuario siguiendo los procedimientos internos. Por eso, si tu ordenador pertenece a una empresa o centro educativo, lo normal es:

- No intentar desactivar BitLocker por tu cuenta sin consultarlo.

- Contactar con el soporte técnico interno y pedir ayuda para localizar la clave de recuperación.

Muchas políticas de seguridad corporativas, de hecho, obligan a que la clave de recuperación esté almacenada en estos repositorios antes de permitir el cifrado, precisamente para evitar que un portátil de trabajo se convierta en un ladrillo inaccesible si algo sale mal.

En resumen, si tu dispositivo está unido a un dominio o gestionado por tu organización, es muy probable que la clave de recuperación esté guardada en Active Directory u otro sistema similar y solo el equipo de TI pueda acceder a ella. Lo más recomendable es seguir siempre sus indicaciones y no improvisar.

Al final, la clave de recuperación de BitLocker es la última barrera que separa tus datos de cualquier intento de acceso no autorizado, pero también es tu salvavidas si algo se tuerce; saber dónde puede estar guardada (cuenta de Microsoft, archivo, USB, papel, sistemas corporativos), cómo comprobar si BitLocker está activado y cómo crear varias copias de seguridad marca la diferencia entre un simple susto y perder por completo el acceso a tu información cifrada.

Redactor especializado en temas de tecnología e internet con más de diez años de experiencia en diferentes medios digitales. He trabajado como editor y creador de contenidos para empresas de comercio electrónico, comunicación, marketing online y publicidad. También he escrito en webs de economía, finanzas y otros sectores. Mi trabajo es también mi pasión. Ahora, a través de mis artículos en Tecnobits, intento explorar todas las novedades y nuevas oportunidades que el mundo de la tecnología nos ofrece día a día para mejorar nuestras vidas.