- Le système de positionnement Wi-Fi utilise le BSSID de votre routeur pour l'associer à des coordonnées et ainsi accélérer la géolocalisation, même sans votre participation active.

- Pour réduire ce suivi, vous pouvez renommer votre réseau avec le suffixe _nomap et, si votre matériel le permet, activer la randomisation du BSSID ou utiliser un firmware avancé.

- Combiner un VPN fiable, le protocole HTTPS, un DNS plus privé et des paramètres stricts sur les navigateurs et les applications limite ce que votre opérateur et les sites web savent de votre localisation.

- Tout appareil connecté peut être une source de données ; centraliser la protection sur le routeur à l'aide d'un VPN et de bonnes pratiques permet donc d'améliorer considérablement votre confidentialité.

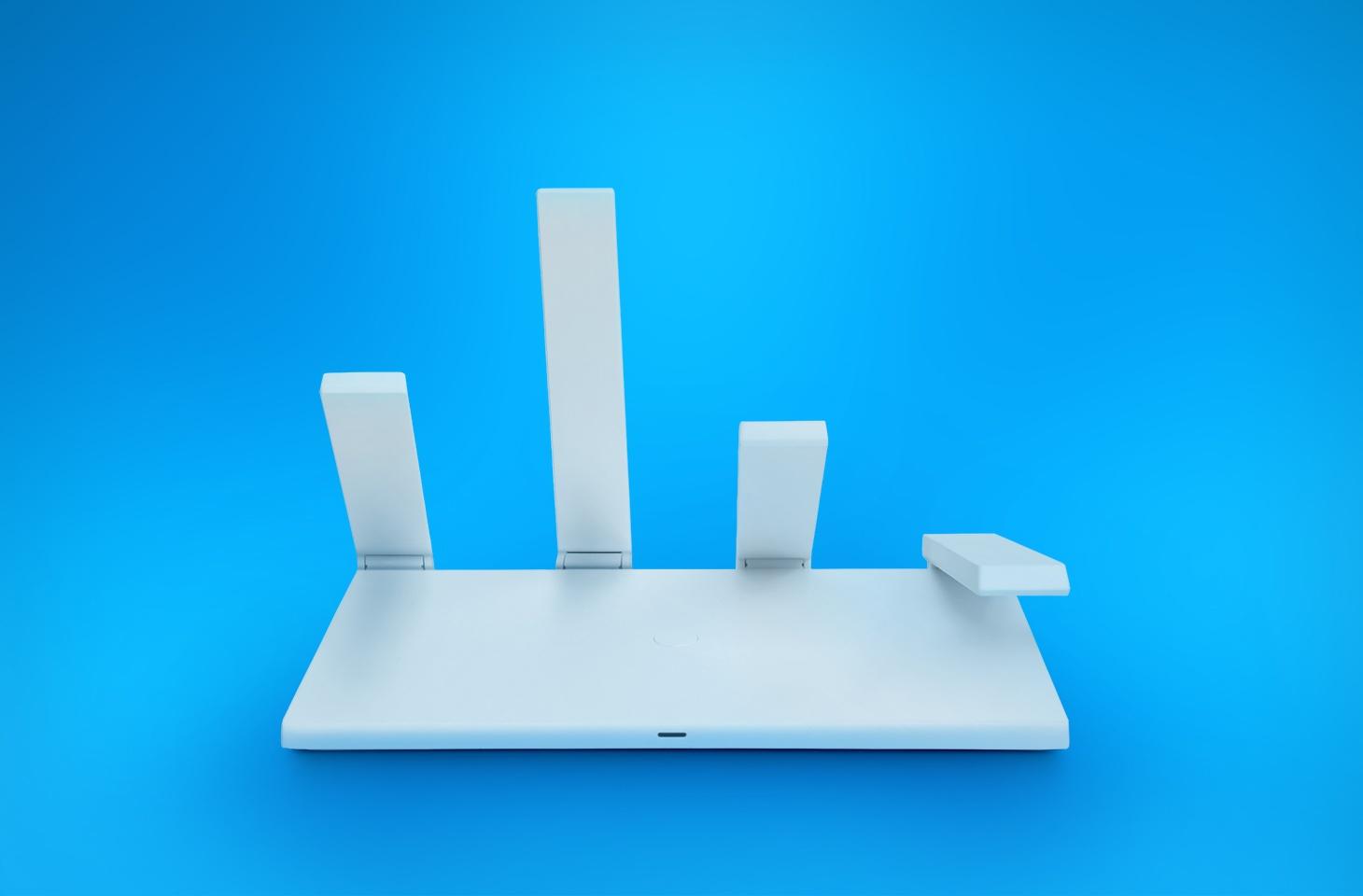

¿Comment empêcher votre routeur de divulguer votre position à votre insu ? Nous vivons collés à nos téléphones, avec le GPS et Wi-Fi activés presque toute la journéeEt nous nous arrêtons rarement pour réfléchir aux informations partagées en arrière-plan, ni à la manière de les utiliser. Applications pour bloquer les traqueurs sur AndroidL'une des informations les plus sensibles est votre position géographique, et pas seulement celle de votre téléphone : mais aussi celle de votre… routeur ou point d'accès Wi-Fiqui peuvent se retrouver dans des bases de données mondiales sans que vous ayez absolument rien à faire.

Derrière la facilité d'ouvrir Google Maps et de voir sa position s'afficher presque instantanément se cache un système massif de collecte de données. Votre routeur peut être enregistré auprès des services d'Apple, de Google ou d'autres entreprises, et de plus, votre fournisseur d'accès Internet et une multitude de sites Web et d'applications Ils tentent également de savoir où vous vous trouvez et ce que vous faites en ligne. Dans cet article, nous examinerons en détail comment tout cela fonctionne et ce que vous pouvez faire pour vous en protéger. Empêchez votre routeur de divulguer votre position à votre insu. et réduire le suivi en général.

Comment fonctionne le système de positionnement Wi-Fi (WPS) et pourquoi il affecte votre routeur

Derrière la géolocalisation rapide que vous voyez dans les applications de cartographie se cache une machine imposante appelée Système de positionnement Wi-Fi (WPS)Cela n'a rien à voir avec le bouton WPS du routeur permettant de connecter des appareils, mais avec d'énormes bases de données qui stockent des informations. coordonnées approximatives de millions de points d'accès Wi-Fi dispersés à travers le monde.

Chaque fois que quelqu'un avec un smartphone avec GPS et services de localisation activés Si votre appareil passe à proximité de votre routeur, il peut analyser les réseaux environnants, envoyer cette liste (avec les identifiants des points d'accès) aux serveurs d'Apple, de Google ou d'autres entreprises et, en échange, obtenir rapidement un classement. Au cours de ce processus, BSSID et emplacement approximatif de votre routeur Ils peuvent se retrouver associés dans leurs bases de données, même si vous n'avez pas de téléphone portable ou si vous n'avez jamais installé leurs applications.

Ce système permet au téléphone de fonctionner automatiquement lorsque vous ouvrez une application de cartographie, sans avoir à attendre que les satellites GPS fournissent une position stable, ce qui peut prendre plusieurs minutes. Le téléphone… comparer les réseaux Wi-Fi à proximité Grâce à cette immense base de données, on obtient une localisation quasi instantanée. On peut ensuite la combiner avec les données GPS, celles du réseau mobile et celles d'autres capteurs pour affiner le résultat.

Mais ce n'est pas tout. Même appareils sans GPS, tels que les ordinateurs portables ou certaines tablettesIls peuvent utiliser ces mêmes informations. Il leur suffit d'envoyer la liste des réseaux Wi-Fi visibles à un service de géolocalisation, qui leur fournira ensuite des coordonnées approximatives ; c'est pourquoi il est important de le savoir. Détectez si votre téléphone Android contient des logiciels espions. et empêcher les applications suspectes d'envoyer des données sans votre autorisation. Des recherches, comme celles menées par l'Université du Maryland (UMD), ont montré qu'avec peu de restrictions, c'est possible. créer des cartes de routage détaillées et extraire des schémas de mobilité, des habitudes, voire effectuer des tâches pour suivre les personnes.

L'identifiant clé utilisé pour tout cela est le BSSID du point d'accèsCela correspond généralement à l'adresse MAC de l'interface Wi-Fi du routeur (ou à une adresse très proche). Ces informations sont transmises en clair par les balises Wi-Fi, permettant ainsi à tout appareil à proximité de les capter sans avoir à se connecter au réseau.

Risques liés à la localisation de votre routeur

À première vue, il peut sembler que emplacement approximatif d'un routeur Ce n'est pas une question excessivement sensible : après tout, quiconque passe dans votre rue sait déjà plus ou moins où vous habitez. Mais il existe des situations où la localisation d'un point d'accès devient une information hautement sensible, ou du moins très utile à des tiers ayant des intérêts divers.

Un premier exemple clair en est le terminaux Internet par satellite, tels que StarlinkCes appareils créent généralement un réseau Wi-Fi local auquel les utilisateurs peuvent se connecter. Si l'appareil peut être localisé à l'aide de WPS, il est possible, en pratique, de… suivre la localisation de l'utilisateur Même si ces terminaux se trouvent dans une zone isolée, une zone de conflit militaire ou lors d'une opération d'urgence, connaître leur emplacement exact peut avoir des conséquences très graves en matière de sécurité.

Un autre scénario délicat est celui du points d'accès mobiles utilisés dans les voyages et les affairesNombreuses sont les personnes qui partagent leur connexion internet, via un routeur 4G/5G de poche ou leur téléphone portable, avec leur ordinateur portable et d'autres appareils. Ce « routeur nomade » peut vous accompagner jusqu'à… réunions, hôtels, salons professionnels et voyagespermettre à une personne collectant des données WPS de déduire vos habitudes de déplacement, la fréquence de vos déplacements et les lieux que vous visitez.

Il faut également prendre en compte les camping-cars, les bateaux, les yachts et tous types de véhicules équipés de véhicules motorisés. points d'accès Wi-Fi permanentsLe suivi de la localisation de ces routeurs au fil du temps permet de révéler non seulement les itinéraires habituels, mais aussi les périodes passées dans un même port, les zones de stationnement fréquentes, etc. Même sans connaître initialement l'identité du propriétaire, ces informations peuvent être recoupées avec d'autres données.

Un troisième scénario, particulièrement délicat, est celui du les personnes qui déménagent à une autre adresseIl est assez courant d'emporter son routeur ou son point d'accès dans son nouveau logement. Si quelqu'un s'est connecté à votre réseau, même une seule fois, dans votre ancien domicile (un voisin, un visiteur, un ex-conjoint…), cet appareil peut toujours détecter le même BSSID et, grâce aux services de géolocalisation, Découvrez où vous êtes allé vivrePour la plupart, ce ne sera rien de plus qu'une curiosité, mais pour les victimes de harcèlement, de violence sexiste ou de menaces, cela peut représenter un risque énorme ; c'est pourquoi il est important d'apprendre comment faire. Détecter les logiciels espions sur Android ou iPhone si vous soupçonnez que quelqu'un vous suit.

Limites réelles du suivi WPS

Malgré tout ce qui précède, il est important de remettre les choses dans leur contexte : Le suivi via WPS n'est ni la méthode la plus rapide ni la plus précise. de surveillance. En réalité, elle présente plusieurs limites qui réduisent considérablement son danger pratique dans de nombreuses situations quotidiennes.

Tout d'abord, l'inscription d'un routeur dans les bases de données WPS n'est pas immédiate. Des études de l'UMD ont montré qu'un La mise en place d'un nouveau point d'accès peut prendre entre deux et sept jours. Pour apparaître dans les systèmes Apple ou Google, à condition qu'il diffuse constamment depuis le même emplacement. Si vous emportez un routeur mobile avec vous lors d'un séjour de quelques heures ou quelques jours seulement, il est fort possible que… ce mouvement ne se reflétera jamais sur la carte du monde.

De plus, pour qu'un routeur soit considéré comme un « candidat » à l'inclusion dans la base de données, il doit être Détecté par plusieurs smartphones dotés d'une géolocalisation active.Un seul scan isolé est généralement inefficace. Dans les zones peu peuplées, sur les routes secondaires ou en zone rurale, un point d'accès peut facilement passer inaperçu pendant des mois, voire indéfiniment.

Il convient également de noter que le WPS est basé sur le BSSID, et le Les normes Wi-Fi permettent la randomisation de cet identifiantSi le routeur prend en charge cette fonctionnalité et qu'elle est activée, le BSSID change périodiquement sans perturber le fonctionnement normal des appareils connectés (le point d'accès gère lui-même la transition). Ce procédé rend extrêmement difficile la réidentification d'un routeur spécifique au fil du temps.

Cette idée est similaire à celle de Adresse MAC privée sur Android, iOS et WindowsCela a pour effet de modifier l'identité de votre appareil mobile lors de la recherche de réseaux Wi-Fi, ce qui complique votre traçage. Dans le cas des points d'accès, la randomisation du BSSID réduit considérablement la capacité à établir des itinéraires précis au fil du temps à partir de cet identifiant.

Par conséquent, bien que le WPS présente des risques, il convient de rappeler qu'il est généralement moins directes et moins raffinées que d'autres méthodes la surveillance et le suivi, tels que le suivi via les réseaux mobiles, les applications disposant d'autorisations excessives, les cookies tiers, les empreintes digitales du navigateur, ou même les données provenant de l'opérateur lui-même.

Comment empêcher votre routeur d'être ajouté aux bases de données d'Apple et de Google

La bonne nouvelle est qu'Apple et Google proposent tous deux une méthode peu connue mais très efficace pour Exclure un point d'accès Wi-Fi de vos bases de données de géolocalisationVous n'avez besoin d'appeler personne ni de remplir de formulaire : il vous suffit de changer le nom de votre réseau.

L'astuce consiste à ajouter le suffixe _nomap à la fin du SSID (le nom du réseau Wi-Fi). Si votre réseau s'appelle actuellement, par exemple, Le WiFi à la maisonIl faudrait le renommer en quelque chose comme Le WiFi à la maison_sans carteCe suffixe indique aux services WPS que Ils ne doivent ni stocker ni utiliser votre point d'accès pour leurs calculs de localisation.

Cette solution fonctionne aussi bien pour les routeurs domestiques que pour les routeurs domestiques. points d'accès pour bureaux ou petites entreprisesC'est l'une des mesures les plus simples et les plus directes que vous puissiez prendre si vous craignez que la localisation de votre routeur ne se retrouve sur une carte mondiale gérée par des tiers.

Si vous n'aimez pas la sonorité du nom, vous pouvez le combiner avec d'autres mots (par exemple, une blague privée, un pseudonyme…), mais le suffixe doit rester exactement le même. _nomap à la fin du SSID pour que la modification soit prise en compte. Changer le nom n'affecte pas la sécurité (clé, chiffrement, etc.), mais cela nécessitera que Veuillez saisir à nouveau le mot de passe sur tous vos appareils.Il est donc judicieux d'en informer les personnes concernées, à la maison ou au bureau, avant de le faire.

À titre de mesure supplémentaire pour ceux qui changent fréquemment d'adresse, une option intéressante est Louez le routeur auprès de l'opérateur au lieu de l'acheter.Ainsi, lors d'un déménagement, vous renvoyez l'appareil (et son BSSID associé à votre ancienne adresse) et en recevez un nouveau à votre nouvelle adresse. Ce n'est pas une protection absolue, mais cela réduit les traces historiques physiquement liées à l'appareil.

Utilisation de routeurs avec des BSSID aléatoires et un firmware avancé

Si vous souhaitez renforcer encore davantage votre confidentialité, au-delà de _nomap, vous pourriez envisager d'utiliser un routeur permettant la randomisation du BSSIDCertains fabricants et projets de matériel open source, tels que certains routeurs Supernetworks, implémentent cette fonctionnalité par défaut en combinaison avec un firmware open source.

Des firmwares alternatifs tels que DD-WRT Ils intègrent également l'option d'un BSSID aléatoire, si le matériel du routeur le prend en charge. Grâce à cette technique, l'identifiant vu par les appareils à proximité change périodiquement, ce qui complique l'identification du routeur par les services de géolocalisation ou les tiers. créer une « ligne de vie » pour le routeur et de savoir s'il s'agit de la même personne qui se trouvait dans une autre maison ou dans un autre pays il y a quelques mois.

Cette stratégie est particulièrement intéressante pour points d'accès mobiles, routeurs dans les véhicules, les bateaux ou les camping-carslà où le mouvement est constant. Même si le WPS a une latence de plusieurs jours, l'instabilité du BSSID complique davantage le suivi.

Dans le cas des smartphones utilisés comme point d'accès Wi-Fi, il est conseillé de vérifier attentivement les paramètres. Sur les iPhones, par exemple, Il n'existe pas de paramètre direct pour activer l'aléatoire du BSSID pour les points d'accès personnels.Cependant, Apple associe ce comportement à l'utilisation de l'option « Adresse Wi-Fi privée » sur les réseaux auxquels le téléphone se connecte. Si vous activez cette fonction pour certains réseaux (Réglages → Wi-Fi → appuyez sur le réseau → activez « Adresse Wi-Fi privée »), le téléphone commencera à… Randomiser le BSSID lors du partage d'Internet comme point d'accès.

Sur Android, la situation varie selon le fabricant et la version du système. Certains systèmes incluent des paramètres directement dédiés à… point d'accès Wi-Fi avec adresse MAC aléatoire ou BSSID dynamiqueDans certains cas, vous devrez utiliser l'interface du fabricant ou des applications/micrologiciels tiers. Il est conseillé d'explorer les menus « Point d'accès Wi-Fi / Partage de connexion Internet » ou de consulter la documentation de votre modèle.

Les terminaux Starlink et les solutions similaires commencent également à se développer. recevoir des mises à jour logicielles qui activent par défaut la randomisation du BSSID, du moins d'après ce que l'entreprise a communiqué depuis début 2023. C'est une mesure logique dans un contexte où ces appareils peuvent fonctionner dans des zones particulièrement sensibles.

Comment empêcher votre opérateur et votre navigateur de révéler votre localisation

Au-delà du WPS, il existe un autre front clé : le données collectées par votre opérateur, votre navigateur et les applications que vous utilisez quotidiennement. De nombreux services « gratuits », réseaux sociaux ou applications prospèrent précisément en exploitant les informations que vous fournissez, notamment votre localisation, vos habitudes de navigation, vos horaires, vos centres d'intérêt ou vos habitudes de consommation.

Des plateformes géantes comme Facebook, WhatsApp et de nombreux autres réseaux Ils tirent profit du profilage extrême des utilisateurs. Les conditions d'utilisation et les politiques de confidentialité, que presque personne ne lit, autorisent généralement l'accès à une grande partie des informations sur votre appareilDe la localisation aux contacts, en passant par le type de connexion, le modèle de téléphone et bien plus encore ; si vous soupçonnez d’être surveillé, il est utile de savoir comment Découvrez si votre iPhone est espionné..

Nous ne devons pas non plus oublier le rôle du opérateurs de télécommunicationsIls ont la capacité de savoir à quelles heures vous vous connectez, combien de données vous consommez, quel type de services vous utilisez et même, selon la réglementation du pays, Quels domaines ou adresses IP consultez-vous ?Dans certains endroits, ces entreprises ont été autorisées, voire aidées, à vendre ces données à des tiers.

La valeur de ces informations sur le marché noir est très élevée. Sur le Dark Web, on estime qu'elles comprennent notamment des documents d'identité, des numéros de compte, l'accès aux courriels et aux réseaux sociaux, Le « paquet de données » d'une seule personne peut atteindre des chiffres très élevés.Des données comme votre numéro d'identification peuvent valoir des dizaines, voire des centaines d'euros, et les identifiants bancaires multiplient cette valeur. Une fuite de ce type d'informations peut compromettre vos finances et votre sécurité personnelle.

Bien que de nombreuses cyberattaques soient liées à erreurs de l'utilisateur (hameçonnage, faux formulaires, courriels usurpant l'identité de votre banque…), il est important de ne pas oublier qu'il existe un suivi beaucoup plus constant et silencieux ; c'est pourquoi il est utile de connaître des outils comme Autoruns permet de supprimer les programmes qui se lancent automatiquement sans autorisation. et réduire la surface d'attaque. Par conséquent, si vous souhaitez que votre routeur cesse de divulguer votre localisation et que vous minimisiez les informations que votre fournisseur d'accès et les sites web possèdent à votre sujet, il est judicieux de renforcer plusieurs mesures de sécurité.

VPN : l’outil indispensable pour masquer votre trafic et votre localisation.

L'un des moyens les plus efficaces de réduire la consommation de données de votre opérateur mobile et de nombreux sites web est d'utiliser un Service VPN (réseau privé virtuel)Bien qu'elles aient été créées pour établir des réseaux locaux virtuels entre des appareils géographiquement dispersés, elles constituent aujourd'hui un outil fondamental pour ceux qui recherchent davantage d'anonymat et de liberté sur Internet.

Lorsque vous vous connectez sans VPN, votre appareil Communiquez directement avec chaque site web via votre fournisseur d'accès internet.L'opérateur peut voir à quels serveurs vous vous connectez (domaines, adresses IP), la quantité de données téléchargées sur vos appareils, le temps passé en ligne, etc. Avec un VPN, tout votre trafic transite d'abord par un VPN. serveur intermédiaire cryptéet de là, il est acheminé vers le réseau avec une autre adresse IP, généralement d'un autre pays ou d'une autre région.

Pour le site web que vous consultez, c'est l'adresse IP du VPN qui se connecte, et non la vôtre. Et pour votre fournisseur d'accès à Internet, les détails de votre navigation sont encapsulés dans un… tunnel cryptéVous verrez que vous communiquez avec un serveur VPN et la quantité de trafic que vous consommez, mais pas le contenu ni les services spécifiques avec lesquels vous interagissez.

Tous les VPN ne se valent pas. De nombreuses solutions gratuites, très populaires pour contourner les restrictions géographiques, sont Déconseillé si vous recherchez une véritable intimité.Certains fournisseurs d'accès Internet conservent des journaux d'activité détaillés, incluant votre adresse IP, la durée de votre connexion et votre consommation de bande passante. Ces données peuvent être vendues ou communiquées en réponse à des demandes légales.

Pour minimiser les risques, il est conseillé d'opter pour VPN payant réputéDes politiques claires de non-conservation des journaux et des conditions d'utilisation transparentes sont essentielles. Idéalement, les sites web ne devraient collecter que les données strictement nécessaires à la gestion de votre compte et de vos paiements, en évitant d'enregistrer votre adresse IP, les heures de connexion détaillées ou toute autre métadonnée. Si le site propose également le paiement en cryptomonnaie ou d'autres moyens de paiement anonymes, le niveau de confidentialité est encore plus élevé.

Si vous souhaitez essayer quelque chose de simple sans compliquer les choses, les extensions de navigateur comme TunnelBear ou similaire Ils permettent d'activer un tunnel VPN léger depuis Chrome, Firefox ou Opera. Ils sont utiles dans certains cas (comme la connexion à un réseau Wi-Fi public), mais si vous devez protéger tout le trafic de votre système, il est préférable d'installer le client VPN sur votre appareil ou même de le configurer directement sur votre routeur.

Proxy, DNS et HTTPS : des couches supplémentaires de confidentialité et de sécurité

Outre le VPN, il existe d'autres outils qui peuvent être utiles pour limiter ce que l'on sait de vous et de vos déplacementsCependant, aucune n'est aussi complète qu'un bon réseau privé virtuel bien configuré.

Le services de proxy Ils servent d'intermédiaires entre votre appareil et les sites web que vous consultez. Au lieu de vous connecter directement, vous demandez au proxy de le faire pour vous et de transmettre la réponse. Cela peut masquer votre véritable adresse IP au site web de destination, mais les proxys ne chiffrent pas toujours la connexion et n'offrent pas le même niveau de protection qu'un VPN. Ils sont utiles pour certaines tâches ou configurations de navigateur, mais… Ils ne remplacent pas un tunnel crypté complet.

Le Serveurs DNS Les systèmes de noms de domaine (DNS) sont un autre élément clé parfois négligé. Ils sont responsables de la traduction de noms comme «tecnobitsLes adresses IP numériques se terminent par « .com ». Normalement, vous utilisez les serveurs DNS de votre FAI, ce qui signifie que ce dernier peut voir toutes vos requêtes. Changer vos serveurs DNS pour d'autres serveurs publics (OpenDNS, Cloudflare, Comodo, Google DNS, etc.) peut vous aider. contourner les blocages et la censureet même ajouter une certaine protection contre les attaques.

Cependant, le DNS traditionnel n'est pas chiffré ; par conséquent, votre FAI et le VPN lui-même pourraient voir ces requêtes si vous n'utilisez pas d'alternatives comme le DNS sur HTTPS (DoH) ou des outils comme DNSCryptqui chiffrent spécifiquement ce trafic. Dans tous les cas, la modification du DNS doit être considérée comme une couche complémentaire Pour des raisons de sécurité, et non comme solution définitive pour masquer la navigation ou la localisation.

D'autre part, l'utilisation de HTTPS Il est devenu pratiquement la norme. C'est la version chiffrée de l'ancien protocole HTTP, à laquelle il ajoute une couche SSL/TLS qui protège l'intégrité et la confidentialité de la connexion. Lorsque vous voyez un cadenas dans la barre d'adresse de votre navigateur, cela signifie que la communication entre votre ordinateur et le site web est sécurisée. crypté dans les deux sensce qui rend difficile pour quelqu'un de « cliquer » au milieu pour lire ou manipuler ce qui est envoyé.

Cela n'empêche pas l'opérateur de voir le domaine auquel vous vous connectez (l'adresse IP reste visible), mais cela l'empêche de lire le contenu de vos échanges (formulaires, mots de passe, messages, etc.). C'est une mesure de base : essayez toujours de privilégier les sites web HTTPS et méfiez-vous de ceux qui demandent des données sensibles sans cette protection.

Navigateurs et Tor : réduire les traces que vous laissez sur le web

Le navigateur constitue une autre méthode de suivi évidente. Grâce aux cookies, aux scripts, à l'empreinte numérique du navigateur et aux autorisations telles que l'accès à la localisation, les sites web peuvent constituer un système de suivi performant. Profil très détaillé de votre activitéOutre ce que nous avons déjà mentionné concernant la localisation : de nombreux sites demandent une autorisation explicite pour la connaître, et une grande partie des utilisateurs acceptent sans lire.

Dans les navigateurs comme Mozilla Firefox Vous pouvez renforcer vos paramètres de confidentialité. Activer la « Protection contre le suivi dans les fenêtres de navigation privée » et sélectionner « Toujours appliquer l’option Ne pas me suivre » contribue à réduire le suivi par certains sites web et réseaux publicitaires, même si cette solution n’est pas exhaustive. Dans Internet Explorer (pour ceux qui l’utilisent encore), vous pouvez sélectionner « Ne jamais autoriser les sites web à demander votre position géographique » dans les paramètres de confidentialité.

En Google ChromeLe paramètre de localisation se trouve dans Paramètres → Avancé → Paramètres de contenu → Localisation, où vous pouvez sélectionner « Ne pas autoriser les sites à suivre ma position géographique ». Les navigateurs comme Opera proposent des options similaires pour désactiver la géolocalisation et, dans certains cas, Ils incluent même un VPN intégré qui peut être activée en un clic pour chiffrer une partie de votre trafic. Si vous préférez un navigateur axé sur la confidentialité, vous pouvez Configurez Brave pour une confidentialité maximale et réduire le nombre de traqueurs actifs.

Si vous recherchez une approche beaucoup plus agressive contre le suivi, une option consiste à utiliser Navigateur TorIl s'agit d'une version modifiée de Firefox qui se connecte au réseau Tor et dont de nombreuses fonctionnalités sont désactivées ou renforcées. minimiser son empreinte numériqueIl bloque les plugins comme Flash, ActiveX ou QuickTime, gère les cookies de manière très stricte et vous permet de changer facilement votre « identité ».

Avec Tor, votre trafic est acheminé via de multiples nœuds répartis dans le monde entier, ce qui rend très difficile l'association de votre véritable adresse IP au site web de destination. Il vous permet également d'accéder aux sites du Web profond/dark Web (domaines .onion) qui ne sont pas indexés par les moteurs de recherche traditionnels. Pour une protection optimale, il est recommandé de… N'utilisez Tor que lorsqu'il est ouvert. et éviter que d'autres navigateurs ne fonctionnent en parallèle, ce qui pourrait entraîner des fuites de données.

Outre Tor, vous pouvez également envisager d'utiliser des navigateurs alternatifs conçus pour la protection de la vie privée, ou de renforcer la sécurité de Chrome/Firefox avec des extensions qui bloquent les traqueurs, les scripts tiers et les cookies intrusifs. Cependant, toutes ces mesures seront bien plus efficaces si vous les combinez avec… Bonnes pratiques en matière de géolocalisation et d'utilisation des VPN.

Tout appareil connecté peut être suivi.

Il est important de rappeler que ce ne sont pas seulement votre ordinateur ou votre téléphone portable qui sont «exposés» à ce type de suivi. Tout appareil connecté à Internet Cela peut devenir une source d'informations vous concernant : téléviseurs intelligents, consoles de jeux, enceintes à assistant vocal, caméras IP, montres connectées, etc.

Votre opérateur, ou toute personne ayant accès aux données appropriées, peut en déduire, par exemple, Quel type de contenu regardez-vous sur votre smart TV ?On peut déterminer vos habitudes de connexion (heures, plateformes de streaming, dates de vacances, etc.) en observant votre trafic Wi-Fi. Si vous utilisez toujours le même réseau Wi-Fi domestique, cette empreinte devient stable au fil du temps.

Une façon de rehausser le niveau est d'installer un VPN directement sur le routeurAinsi, tous les appareils se connectant à Internet via ce réseau emprunteront le tunnel chiffré, sans qu'il soit nécessaire de les configurer individuellement. C'est une solution pratique si vous avez de nombreux appareils connectés et que vous ne souhaitez pas les configurer un par un.

Si vous vous connectez fréquemment aux réseaux d'autres personnes (Wi-Fi public, bureaux, maisons d'amis, etc.), il pourrait être plus pratique d'utiliser un VPN au niveau de l'appareil ou du navigateurAinsi, il vous accompagne où que vous vous connectiez. Cela réduit le risque que des tiers présents sur ce réseau (propriétaire du routeur, autres utilisateurs, pirates informatiques) puissent espionner votre trafic à votre insu.

Il est également important de garder à l'esprit que même si vous utilisez un VPN, un proxy et d'autres outils, votre opérateur le saura quand même. que vous utilisez le réseau et la quantité de données que vous consommezLe mythe selon lequel un VPN permet de « ne pas consommer » ses données mobiles est totalement faux : le trafic transite toujours par votre opérateur, il est simplement crypté et masque les détails des services spécifiques auxquels vous vous connectez.

Enfin, n'oubliez pas que certains services (plateformes de streaming, sites de paris, jeux en ligne, etc.) Ils peuvent bloquer ou limiter l'utilisation des VPN.Si vous êtes constamment connecté à un serveur situé dans un autre pays, vous risquez de rencontrer des restrictions, des suspensions temporaires ou des erreurs de connexion. Il est conseillé de consulter ces politiques et de déconnecter le tunnel si nécessaire, ou de choisir des serveurs compatibles.

Compte tenu de tout ce qui précède, si vous souhaitez que votre routeur ne révèle pas votre position et, en même temps, réduise l'énorme quantité de données que vous générez sans en être pleinement conscient, la solution gagnante consiste à combiner plusieurs couchesRenommez votre réseau avec _nomap pour éviter les bases de données WPS, envisagez la randomisation de BSSID L'utilisation d'un firmware avancé sur les routeurs compatibles, le recours à un VPN fiable (idéalement configuré au niveau du routeur pour une protection optimale de tous vos appareils), le renforcement des paramètres de confidentialité de votre navigateur et de votre appareil mobile (notamment en matière de géolocalisation), la priorité absolue donnée aux connexions HTTPS et aux serveurs DNS les plus sécurisés, et la vigilance face aux autorisations et courriels suspects sont autant de mesures qui, sans tomber dans la paranoïa, vous permettent de garantir la sécurité de votre routeur et de votre empreinte numérique. beaucoup moins visibles et exploitables pour les tiers.

Passionné de technologie depuis qu'il est petit. J'aime être à jour dans le secteur et surtout le communiquer. C'est pourquoi je me consacre à la communication sur les sites de technologie et de jeux vidéo depuis de nombreuses années. Vous pouvez me trouver en train d'écrire sur Android, Windows, MacOS, iOS, Nintendo ou tout autre sujet connexe qui me vient à l'esprit.