- Architecture simple et cryptage moderne : clés par pair et adresses IP autorisées pour le routage.

- Installation rapide sur Linux et applications officielles pour ordinateur de bureau et mobile.

- Performances supérieures à IPsec/OpenVPN, avec itinérance et faible latence.

Si vous recherchez un VPN qui est rapide, sécurisé et facile à déployer, WireGuard C'est la meilleure solution disponible aujourd'hui. Avec son design minimaliste et sa cryptographie moderne, elle est idéale pour les particuliers, les professionnels et les entreprises, aussi bien sur ordinateur que sur appareils mobiles et routeurs.

Dans ce guide pratique, vous trouverez tout, des bases aux paramètres avancés: Installation sur Linux (Ubuntu/Debian/CentOS), clés, fichiers serveur et client, redirection IP, NAT/Firewall, applications sur Windows/macOS/Android/iOS, tunnelage fractionné, performances, dépannage et compatibilité avec des plateformes telles que OPNsense, pfSense, QNAP, Mikrotik ou Teltonika.

Qu'est-ce que WireGuard et pourquoi le choisir ?

WireGuard est un protocole VPN open source et un logiciel conçu pour créer Tunnels cryptés L3 sur UDPIl se distingue d'OpenVPN ou d'IPsec par sa simplicité, ses performances et sa faible latence, s'appuyant sur des algorithmes modernes tels que Curve25519, ChaCha20-Poly1305, BLAKE2, SipHash24 et HKDF.

Sa base de code est très petite (environ des milliers de lignes), ce qui facilite les audits, réduit la surface d'attaque et améliore la maintenance. Il est également intégré au noyau Linux, permettant taux de transfert élevés et une réponse agile même sur du matériel modeste.

Il est multiplateforme : il existe des applications officielles pour Windows, macOS, Linux, Android et iOS, et prend en charge les systèmes orientés routeur/pare-feu comme OPNsense. Il est également disponible pour des environnements comme FreeBSD, OpenBSD, ainsi que pour les plateformes NAS et de virtualisation.

Comment ça fonctionne à l'intérieur

WireGuard établit un tunnel crypté entre les pairs (pairs) identifiés par des clés. Chaque appareil génère une paire de clés (privée/publique) et ne partage que ses clé publique avec l’autre extrémité ; à partir de là, tout le trafic est crypté et authentifié.

La directive Adresses IP autorisées Définit à la fois le routage sortant (le trafic devant transiter par le tunnel) et la liste des sources valides que le pair distant acceptera après avoir déchiffré un paquet. Cette approche est appelée Routage de clés cryptographiques et simplifie grandement la politique de circulation.

WireGuard est excellent avec le itinérance- Si l'adresse IP de votre client change (par exemple, si vous passez du Wi-Fi à la 4G/5G), la session est rétablie de manière transparente et très rapide. Il prend également en charge coupe-circuit pour bloquer le trafic sortant du tunnel si le VPN tombe en panne.

Installation sur Linux : Ubuntu/Debian/CentOS

Sur Ubuntu, WireGuard est disponible dans les dépôts officiels. Mettez à jour les paquets, puis installez le logiciel pour obtenir le module et les outils. wg et wg-quick.

apt update && apt upgrade -y

apt install wireguard -y

modprobe wireguardDans Debian stable, vous pouvez compter sur les dépôts de branches instables si vous en avez besoin, en suivant la méthode recommandée et avec soins en production:

sudo sh -c 'echo deb https://deb.debian.org/debian/ unstable main > /etc/apt/sources.list.d/unstable.list'

sudo sh -c 'printf "Package: *\nPin: release a=unstable\nPin-Priority: 90\n" > /etc/apt/preferences.d/limit-unstable'

sudo apt update

sudo apt install wireguardDans CentOS 8.3, le flux est similaire : vous activez les dépôts EPEL/ElRepo si nécessaire, puis vous installez le package WireGuard et les modules correspondants.

Génération de clés

Chaque pair doit avoir son propre paire de clés privée/publique. Appliquez umask pour restreindre les autorisations et générer des clés pour le serveur et les clients.

umask 077

wg genkey | tee privatekey | wg pubkey > publickeyRépétez sur chaque appareil. Ne partagez jamais le clé privée et enregistrez-les tous les deux en toute sécurité. Si vous préférez, créez des fichiers portant des noms différents, par exemple serveur de clés privées y clé de serveur public.

Configuration du serveur

Créez le fichier principal dans /etc/wireguard/wg0.conf. Attribuez un sous-réseau VPN (non utilisé sur votre vrai LAN), le port UDP et ajoutez un bloc [Pair] par client autorisé.

[Interface]

Address = 10.0.0.1/24

ListenPort = 51820

PrivateKey = <clave_privada_servidor>

# Cliente 1

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 10.0.0.2/32Vous pouvez également utiliser un autre sous-réseau, par exemple 192.168.2.0/24et évoluer avec plusieurs pairs. Pour des déploiements rapides, il est courant d'utiliser wg-quick avec les fichiers wgN.conf.

Configuration du client

Sur le client, créez un fichier, par exemple wg0-client.conf, avec sa clé privée, son adresse de tunnel, son DNS facultatif et le pair du serveur avec son point de terminaison public et son port.

[Interface]

PrivateKey = <clave_privada_cliente>

Address = 10.0.0.2/24

DNS = 8.8.8.8

[Peer]

PublicKey = <clave_publica_servidor>

Endpoint = <ip_publica_servidor>:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25Si vous mettez Adresses IP autorisées = 0.0.0.0/0 Tout le trafic passera par le VPN ; si vous souhaitez uniquement atteindre des réseaux de serveurs spécifiques, limitez-le aux sous-réseaux nécessaires et vous réduirez latence et la consommation.

Redirection IP et NAT sur le serveur

Activez la redirection pour que les clients puissent accéder à Internet via le serveur. Appliquez les modifications à la volée avec sysctl.

echo 'net.ipv4.ip_forward=1' >> /etc/sysctl.conf

echo 'net.ipv6.conf.all.forwarding=1' >> /etc/sysctl.conf

sysctl -pConfigurez NAT avec iptables pour le sous-réseau VPN, en définissant l'interface WAN (par exemple, eth0):

iptables -t nat -A POSTROUTING -s 10.0.0.0/24 -o eth0 -j MASQUERADERendez-le persistant avec les packages appropriés et les règles de sauvegarde à appliquer au redémarrage du système.

apt install -y iptables-persistent netfilter-persistent

netfilter-persistent saveDémarrage et vérification

Ouvrez l'interface et activez le service pour qu'il démarre avec le système. Cette étape crée l'interface virtuelle et ajoute itinéraires nécessaire.

systemctl start wg-quick@wg0

systemctl enable wg-quick@wg0

wgAvec wg Vous verrez les homologues, les clés, les transferts et l'heure de la dernière négociation. Si votre politique de pare-feu est restrictive, autorisez l'accès via l'interface. wg0 et le port UDP du service :

iptables -I INPUT 1 -i wg0 -j ACCEPT

Applications officielles : Windows, macOS, Android et iOS

Sur le bureau, vous pouvez importer un fichier .conf. Sur les appareils mobiles, l'application permet de créer l'interface à partir d'un code QR contenant la configuration ; c'est très pratique pour les clients non techniques.

Si votre objectif est d'exposer des services auto-hébergés tels que Plex/Radar/Sonarr Grâce à votre VPN, attribuez simplement des IP dans le sous-réseau WireGuard et ajustez AllowedIPs afin que le client puisse atteindre ce réseau ; vous n'avez pas besoin d'ouvrir des ports supplémentaires vers l'extérieur si tout l'accès se fait via le tunnel.

Avantages et inconvénients

WireGuard est très rapide et simple, mais il est important de prendre en compte ses limites et spécificités selon le cas d'utilisation. Voici un aperçu équilibré des fonctionnalités les plus courantes. pertinent.

| Avantages | Inconvénients |

|---|---|

| Configuration claire et courte, idéale pour l'automatisation | N'intègre pas l'obfuscation du trafic natif |

| Hautes performances et faible latence même en téléphones portables | Dans certains environnements hérités, il existe moins d'options avancées |

| Cryptographie moderne et petit code qui facilite les choses audit | Confidentialité : l'association IP/clé publique peut être sensible en fonction des politiques |

| Itinérance transparente et kill switch disponibles sur les clients | La compatibilité avec les tiers n’est pas toujours homogène |

Tunneling fractionné : diriger uniquement ce qui est nécessaire

Le tunneling fractionné vous permet d'envoyer uniquement le trafic dont vous avez besoin via le VPN. Adresses IP autorisées Vous décidez d'effectuer une redirection complète ou sélective vers un ou plusieurs sous-réseaux.

# Redirección completa de Internet

[Peer]

AllowedIPs = 0.0.0.0/0# Solo acceder a recursos de la LAN 192.168.1.0/24 por la VPN

[Peer]

AllowedIPs = 192.168.1.0/24Il existe des variantes telles que le tunneling inversé, filtré par URL ou par application (via des extensions/clients spécifiques), bien que la base native de WireGuard soit le contrôle par IP et préfixes.

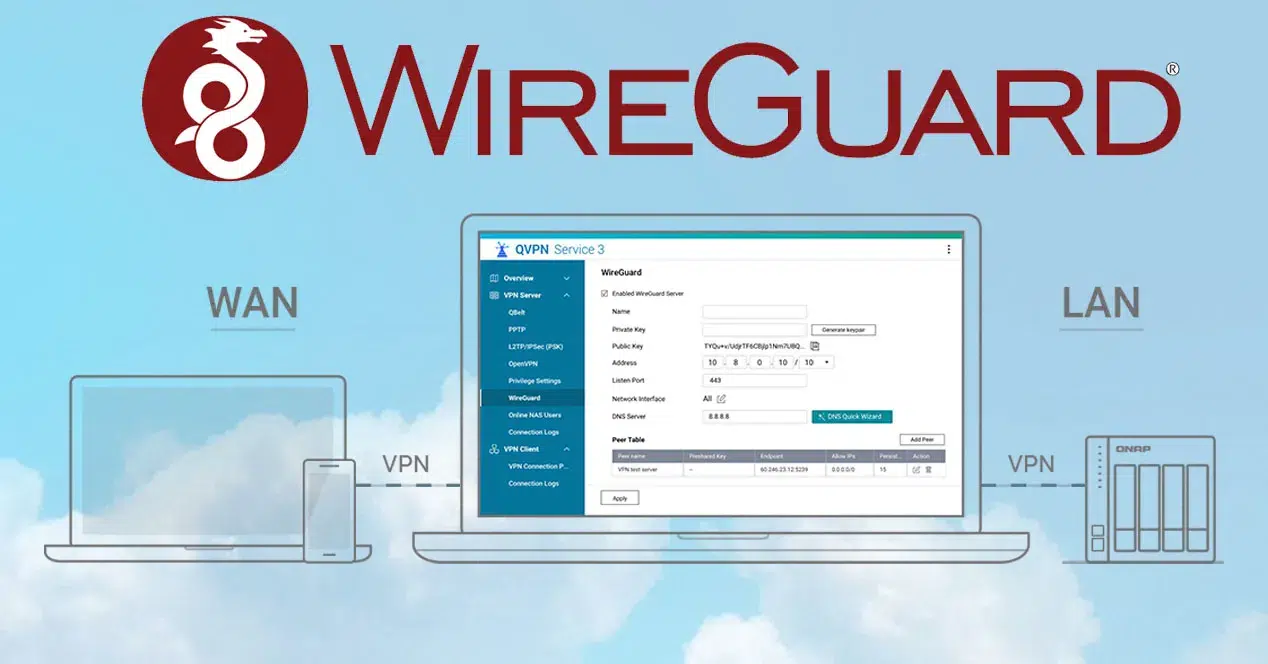

Compatibilité et écosystème

WireGuard est né pour le noyau Linux, mais aujourd'hui il est multiplateformeOPNsense l'intègre nativement ; pfSense a été temporairement abandonné pour les audits, et il a ensuite été proposé comme package optionnel en fonction de la version.

Sur un NAS comme QNAP, vous pouvez le monter via QVPN ou des machines virtuelles, en profitant des cartes réseau 10GbE pour vitesses élevéesLes cartes de routeur MikroTik intègrent le support WireGuard depuis RouterOS 7.x ; dans ses premières itérations, il était en version bêta et n'était pas recommandé pour la production, mais il permet les tunnels P2P entre les appareils et même les clients finaux.

Les fabricants comme Teltonika proposent un package pour ajouter WireGuard à leurs routeurs ; si vous avez besoin d'équipement, vous pouvez les acheter sur boutique.davantel.com et suivez les directives du fabricant pour l'installation colis supplémentaire.

Performances et latence

Grâce à sa conception minimaliste et au choix d'algorithmes efficaces, WireGuard atteint des vitesses très élevées et faibles latences, généralement supérieur à L2TP/IPsec et OpenVPN. Lors de tests locaux avec du matériel puissant, le débit réel est souvent le double de celui des alternatives, ce qui le rend idéal pour streaming, jeux ou VoIP.

Implantation en entreprise et télétravail

Dans l'entreprise, WireGuard est adapté à la création de tunnels entre les bureaux, à l'accès des employés à distance et aux connexions sécurisées entre DPC et cloud (par exemple, pour les sauvegardes). Sa syntaxe concise facilite le contrôle de version et l'automatisation.

Il s'intègre aux annuaires tels que LDAP/AD grâce à des solutions intermédiaires et peut coexister avec les plateformes IDS/IPS ou NAC. Une option courante est PacketFence (open source), qui permet de vérifier l'état des équipements avant d'accorder l'accès et de contrôler le BYOD.

Windows/macOS : Notes et conseils

L'application Windows officielle fonctionne généralement sans problème, mais dans certaines versions de Windows 10, des problèmes sont survenus lors de son utilisation. Adresses IP autorisées = 0.0.0.0/0 En raison de conflits de routage, certains utilisateurs optent temporairement pour des clients WireGuard comme TunSafe ou limitent les adresses IP autorisées à des sous-réseaux spécifiques.

Guide de démarrage rapide de Debian avec exemples de clés

Générer des clés pour le serveur et le client dans /etc/wireguard/ et créez l'interface wg0. Assurez-vous que les adresses IP du VPN ne correspondent à aucune autre adresse IP de votre réseau local ou de vos clients.

cd /etc/wireguard/

wg genkey | tee claveprivadaservidor | wg pubkey > clavepublicaservidor

wg genkey | tee claveprivadacliente1 | wg pubkey > clavepublicacliente1Serveur wg0.conf avec sous-réseau 192.168.2.0/24 et port 51820. Activez PostUp/PostDown si vous souhaitez automatiser NAT avec iptables lors de la mise en marche/arrêt de l'interface.

[Interface]

Address = 192.168.2.1/24

PrivateKey = <clave_privada_servidor>

ListenPort = 51820

#PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

#PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 0.0.0.0/0Client avec l'adresse 192.168.2.2, pointant vers le point de terminaison public du serveur et avec garder en vie facultatif s'il existe un NAT intermédiaire.

[Interface]

PrivateKey = <clave_privada_cliente1>

Address = 192.168.2.2/32

[Peer]

PublicKey = <clave_publica_servidor>

AllowedIPs = 0.0.0.0/0

Endpoint = <ip_publica_servidor>:51820

#PersistentKeepalive = 25Ouvrez l'interface et observez le MTU, les marquages d'itinéraire et fwmark et les règles de politique de routage. Consultez la sortie et l'état de wg-quick avec spectacle wg.

Mikrotik : tunnel entre RouterOS 7.x

MikroTik prend en charge WireGuard depuis RouterOS 7.x. Créez une interface WireGuard sur chaque routeur, appliquez-la et elle sera générée automatiquement. clés. Attribuez des adresses IP à Ether2 comme WAN et à wireguard1 comme interface de tunnel.

Configurez les pairs en croisant la clé publique du serveur côté client et vice versa, définissez les adresses autorisées/les adresses IP autorisées (par exemple 0.0.0.0/0 (si vous souhaitez autoriser n'importe quelle source/destination à travers le tunnel) et définissez le point de terminaison distant avec son port. Un ping vers l'adresse IP du tunnel distant confirmera poignée de main.

Si vous connectez des téléphones portables ou des ordinateurs au tunnel Mikrotik, ajustez les réseaux autorisés afin de ne pas en ouvrir plus que nécessaire ; WireGuard décide du flux de paquets en fonction de votre Routage de clés cryptographiques, il est donc important de faire correspondre les origines et les destinations.

Cryptographie utilisée

WireGuard utilise un ensemble moderne de : Bruit en tant que cadre, Curve25519 pour ECDH, ChaCha20 pour le chiffrement symétrique authentifié avec Poly1305, BLAKE2 pour le hachage, SipHash24 pour les tables de hachage et HKDF pour la dérivation de clésSi un algorithme est obsolète, le protocole peut être versionné pour migrer de manière transparente.

Avantages et inconvénients sur mobile

Son utilisation sur les smartphones vous permet de naviguer en toute sécurité sur Wi-Fi public, masquez le trafic de votre FAI et connectez-vous à votre réseau domestique pour accéder au NAS, à la domotique ou aux jeux. Sur iOS/Android, changer de réseau ne supprime pas le tunnel, ce qui améliore l'expérience.

En revanche, vous subissez une perte de vitesse et une latence plus importante par rapport à la sortie directe, et vous dépendez du fait que le serveur soit toujours disponible. Cependant, comparé à IPsec/OpenVPN, la pénalité est généralement plus faible.

WireGuard allie simplicité, rapidité et sécurité réelle avec une prise en main aisée : installez-le, générez des clés, définissez les adresses IP autorisées et c'est parti ! Ajoutez la redirection IP, une NAT performante, des applications officielles avec QR codes et la compatibilité avec des écosystèmes comme OPNsense, Mikrotik ou Teltonika. un VPN moderne pour presque tous les scénarios, de la sécurisation des réseaux publics à la connexion du siège social et à l'accès à vos services à domicile sans maux de tête.

Rédacteur spécialisé dans les problématiques technologiques et Internet avec plus de dix ans d'expérience dans différents médias numériques. J'ai travaillé comme éditeur et créateur de contenu pour des sociétés de commerce électronique, de communication, de marketing en ligne et de publicité. J'ai également écrit sur des sites Web d'économie, de finance et d'autres secteurs. Mon travail est aussi ma passion. Maintenant, à travers mes articles dans Tecnobits, j'essaie d'explorer toutes les actualités et les nouvelles opportunités que le monde de la technologie nous offre chaque jour pour améliorer nos vies.