- Las cuentas de usuario centralizan seguridad, datos y control de dispositivos, pero generan verificaciones constantes y posibles molestias.

- Los permisos de las apps (SMS, cámara, micrófono, contactos, ubicación, etc.) pueden ser clave para la funcionalidad o puertas a fraudes y pérdida de privacidad.

- Los sistemas modernos permiten revisar, limitar y revocar permisos, así como pausar apps inactivas y restringir sensores sensibles.

- Usar o no una cuenta de Google en el móvil implica un equilibrio entre comodidad, sincronización y mayor exposición de datos personales.

¿Por qué cada vez necesitas una cuenta para usar cualquier dispositivo? Vivimos rodeados de pantallas y aparatos conectados, y casi sin darnos cuenta cada nuevo dispositivo nos exige crear o iniciar sesión con una cuenta: móvil, tablet, smart TV, consola, reloj inteligente, altavoz con asistente de voz… Da igual lo que compres, porque antes de poder usarlo a pleno rendimiento, aparece el temido mensaje de “inicia sesión” o “crea tu cuenta”.

Esta tendencia no es casualidad ni simple capricho de las marcas. Detrás hay una mezcla de motivos de seguridad, control, personalización, negocio y recopilación de datos que muchas veces no se explican con claridad. Y, además, se cruza con otros temas igual de importantes: autenticación en dos pasos, permisos de apps, dispositivos de confianza o el dilema de si realmente necesitamos una cuenta de Google (o de cualquier otro gigante) para usar el móvil con seguridad.

Por qué ahora casi todo exige una cuenta de usuario

El primer motivo que suelen argumentar las empresas tecnológicas es la seguridad de la cuenta y del dispositivo. Cuando todo gira alrededor de un perfil único (tu cuenta), el proveedor puede centralizar la gestión de accesos, detectar inicios de sesión sospechosos, ofrecer recuperación de contraseña y, en teoría, poner más barreras a los atacantes.

Sin embargo, esta seguridad tiene un peaje: sesiones constantes de verificación, avisos de inicio de sesión y dispositivos “no reconocidos” que a veces resultan muy pesados. Usuarios de Google, por ejemplo, cuentan cómo cada vez que entran en Gmail, Google Voice o Google Alerts, se les redirige al panel de seguridad para confirmar que “sí, soy yo”, incluso usando siempre el mismo ordenador y la misma IP. Aunque no tengan activada la verificación en dos pasos, el sistema se empeña en pedir confirmaciones una y otra vez.

Lo mismo pasa con redes sociales como Facebook, que de vez en cuando parecen “olvidar” un dispositivo en el que ya se ha iniciado sesión decenas de veces. De pronto, desde un portátil que se usa habitualmente, el sistema exige comprobar un código enviado a otro dispositivo (por ejemplo, el PC de casa), sin dar apenas alternativas. Y aunque el usuario sepa la contraseña, tenga acceso al correo y al número de teléfono vinculado, la única salida práctica es ir a ese otro equipo o pasar por un proceso absurdo de recuperación de cuenta.

Detrás de este comportamiento hay un enfoque hiperrestrictivo: si el sistema detecta algo mínimamente distinto (navegador, ubicación, hora, patrón de uso), salta una alarma y se trata el inicio de sesión como potencialmente peligroso. Desde el punto de vista de la empresa es comprensible, pero desde el punto de vista del usuario puede llegar a ser frustrante, sobre todo cuando el único método aceptado para “probar” que eres tú es un dispositivo antiguo o poco accesible.

Seguridad, paranoia y autenticación: ¿hasta dónde es razonable?

Un caso típico ilustra muy bien el choque entre seguridad y usabilidad: un usuario no puede iniciar sesión desde un portátil porque Facebook insiste en que debe confirmar el intento de acceso desde un ordenador de sobremesa antiguo, al que no tiene acceso en ese momento. No ofrece una opción clara de “usa otro método”, ni permite pasar directamente a la autenticación en dos pasos vía SMS o app.

Tras insistir varias veces, la única vía que encuentra es usar la opción de “he olvidado mi contraseña”, aunque en realidad la recuerda perfectamente. Facebook le envía un enlace o código de recuperación al correo, permite establecer una contraseña nueva y, una vez dentro, la persona vuelve a poner exactamente la misma contraseña de antes. El resultado: ha podido entrar sin problemas sin necesidad de ese supuesto dispositivo “de confianza” que le exigían al principio.

La ironía es clara: si un atacante consigue acceso a tu correo electrónico, podría restablecer la contraseña de tu cuenta sin conocer la clave original. En otras palabras, el punto realmente crítico y débil acaba siendo el email, no tanto el ordenador concreto con el que te conectas. La propia red social vende la idea de que es imprescindible un dispositivo previamente autorizado, pero luego, en la práctica, el sistema de recuperación abre la puerta con solo controlar tu bandeja de entrada.

Incluso después de este proceso, algunos usuarios intentan ajustar la configuración de seguridad y se encuentran con mensajes como: “No puedes hacer este cambio ahora porque estás usando un dispositivo que no sueles utilizar”. Es decir, puedes cambiar la contraseña cuando quieras usando el correo, pero no puedes modificar ciertas opciones de seguridad hasta que pase un tiempo usando ese dispositivo nuevo. El equilibrio entre seguridad real y medidas que solo entorpecen al usuario legítimo no siempre está bien ajustado.

Todo esto muestra que, aunque las compañías hablen de autenticación fuerte, 2FA y dispositivos de confianza, muchas veces el eslabón clave sigue siendo el correo electrónico y los métodos clásicos de recuperación de cuenta. Si alguien entra en tu email, tiene medio trabajo hecho para hacerse con tus perfiles en otras plataformas.

Permisos de las aplicaciones: el otro lado de la cuenta

Más allá de iniciar sesión, la otra cara de la moneda son los permisos que concedemos a las aplicaciones en nuestros dispositivos. Cada vez que instalas una app en tu móvil, tablet o incluso en algunos sistemas de escritorio, aparece una serie de solicitudes: acceso a la cámara, al micrófono, a los contactos, a los SMS, a la ubicación, a los archivos… y si quieres seguir adelante, tienes que decidir si aceptas o no.

En teoría, estos permisos existen para que la aplicación pueda realizar las funciones para las que fue diseñada. Una app de mensajería necesita acceder a tus contactos para mostrar quién está disponible, una app de mapas requiere la ubicación, una app de fotos necesita la cámara. Sin embargo, también hay muchas situaciones en las que las apps piden más de lo que estrictamente necesitan, ya sea para recopilar datos de uso, perfilarte con fines publicitarios o, en el peor de los casos, llevar a cabo actividades maliciosas.

Un ejemplo muy ilustrativo es el de una aplicación de música aparentemente inocente que promete escuchar canciones ilimitadas gratis y sin anuncios. Un usuario decide instalarla desde su móvil y, durante el proceso, acepta sin pensárselo demasiado permisos como: acceso al almacenamiento, a los mensajes SMS y a la lista de contactos. Está deseando usar la app y no repara en las implicaciones.

Semanas después, se encuentra con una factura del móvil de más de 100 euros, mucho más de lo habitual. Al revisar el detalle, descubre varias suscripciones a servicios “premium” de tarificación especial que él nunca recuerda haber activado. Al investigar, llega a la conclusión de que, al conceder a la app acceso a los SMS, los desarrolladores han podido enviar mensajes a números de pago o aceptar suscripciones carísimas sin su consentimiento consciente.

Con los permisos de almacenamiento, la aplicación puede leer y escribir archivos, y con el acceso a contactos puede obtener nombres, números de teléfono y otras cuentas vinculadas. Todo ello, en manos de una app fraudulenta, se convierte en una herramienta perfecta para estafas, spam o incluso chantajes, por ejemplo cifrando documentos importantes y pidiendo un rescate para devolver el acceso.

Tipos de permisos que piden las apps y riesgos asociados

En los móviles modernos, especialmente en Android, los permisos se agrupan por categorías que describen qué tipo de información o funciones pueden usar las aplicaciones. Entenderlos es clave para no dar más de la cuenta y proteger mejor tu privacidad y tu bolsillo.

Entre los permisos más habituales están los relacionados con el teléfono y las comunicaciones. Si una app obtiene permiso para gestionar llamadas, puede leer el estado de la red, conocer tu número, ver el historial de llamadas, iniciarlas, colgarlas o desviarlas a otros números. En teoría, esto es útil para apps de llamadas VoIP o gestores de llamadas, pero en malas manos puede suponer redirecciones a números de tarificación especial o control no autorizado de tus comunicaciones.

El permiso de almacenamiento o memoria permite a la app leer y escribir en la memoria interna o en la tarjeta SD. Muchas apps legítimas lo usan para guardar fotos, descargar archivos o almacenar datos de la propia aplicación. Sin embargo, también habilita a que una app maliciosa busque documentos sensibles, los cifre con ransomware o copie información personal.

Los permisos de mensajes SMS o MMS permiten a una aplicación enviar y leer mensajes, así como recibir nuevos. Aquí es donde se producen muchos abusos relacionados con suscripciones invisibles a servicios premium, verificación silenciosa de cuentas de terceros o incluso interceptación de códigos de autenticación en dos pasos, lo que abre la puerta al robo de cuentas.

Otros permisos sensibles son los relacionados con tu calendario (permiten leer, crear y modificar eventos), que pueden revelar reuniones, citas médicas o viajes; el de cámara, que autoriza a una app a tomar fotos y grabar vídeos; el de micrófono, que posibilita grabar audio en cualquier momento; el de contactos, con acceso a nombres, teléfonos y correos de tu agenda; y el de ubicación, que muestra dónde estás en tiempo real o dónde has estado.

No hay que olvidar tampoco permisos específicos como los de dispositivos cercanos, que permiten buscar y conectarse a otros aparatos vía Bluetooth u otras tecnologías; los de notificaciones, que sirven para enviarte avisos; los de actividad física y sensores corporales, vinculados a pulseras y relojes inteligentes; o los que permiten acceder a fotos, vídeos, música y otros archivos multimedia almacenados en el teléfono.

Cómo controlar y revisar los permisos en tu dispositivo

La buena noticia es que los sistemas operativos móviles han ido introduciendo herramientas más claras para gestionar los permisos que tiene cada app. En Android, por ejemplo, puedes entrar en la aplicación Ajustes, ir a la sección de Aplicaciones, seleccionar una app concreta y ver qué permisos tiene concedidos. Desde ahí, puedes permitirlos o denegarlos de forma individual.

En muchos casos, no solo se trata de un “sí” o “no”. Para permisos especialmente sensibles como la ubicación, la cámara o el micrófono, se ofrecen opciones intermedias: permitir siempre, permitir solo mientras la app está en uso, preguntar cada vez que se abre la app, o directamente denegar. Esta flexibilidad permite que una aplicación funcione solo cuando realmente la necesitas sin tener acceso permanente en segundo plano.

Otra herramienta muy útil es el gestor de permisos por categoría. En lugar de mirar app por app, puedes ver todas las aplicaciones que tienen acceso a, por ejemplo, tu calendario, tu ubicación o tu micrófono. Esto te permite detectar rápidamente si hay alguna que no reconoces o que no debería necesitar ese nivel de acceso para su función principal.

Android también incorpora opciones para revocar automáticamente los permisos de apps que no se usan. En Ajustes, dentro de cada aplicación, suele aparecer la posibilidad de pausar su actividad si lleva mucho tiempo sin abrirse. De esta forma, si tienes apps olvidadas, no seguirán manteniendo acceso ilimitado a tus datos.

Incluso es posible desactivar por completo el acceso global a la cámara o al micrófono desde los ajustes de seguridad y privacidad. Así, aunque una app tenga permiso concedido, el sistema bloqueará el uso de estos sensores hasta que vuelvas a activarlos. Es una buena medida si, por ejemplo, quieres evitar escuchas o grabaciones furtivas en momentos concretos.

Buen uso de apps y cuentas: pautas para no meterse en líos

Para evitar sustos como el del usuario que acabó con una factura desorbitada por una app de música fraudulenta, conviene adoptar algunos hábitos básicos antes de instalar aplicaciones o vincularlas a cuentas importantes.

Lo primero es centrarse en fuentes fiables. Siempre que puedas, descarga las apps desde tiendas oficiales como Google Play o la App Store de Apple, y desconfía de enlaces raros que circulan por mensajería, foros o webs de descargas dudosas. Aunque no es infalible, este filtro reduce bastante la probabilidad de toparte con malware.

También es importante ver quién es el desarrollador real de la app. Muchas aplicaciones maliciosas intentan imitar a las originales cambiando ligeramente el nombre o usando iconos parecidos. Si sabes que Fortnite es de Epic Games o que Netflix es de Netflix, Inc., desconfía de versiones que aparezcan como publicadas por terceros con nombres extraños.

El número de descargas y las valoraciones también son un indicador útil. Una app muy conocida con pocas descargas o reseñas sospechosamente perfectas puede ser una copia falsa. Leer algunos comentarios reales de usuarios ayuda a detectar problemas recurrentes o comportamientos sospechosos.

Pero, sobre todo, hay que prestar atención a los permisos que pide la app antes de instalarla o al primer uso. Si una linterna necesita tus contactos y tus SMS, algo no cuadra. Si una app de ejercicio quiere acceso a las llamadas o a la cámara sin motivo aparente, más vale buscar una alternativa. Muchas veces aceptamos por inercia, pero conviene pararse cinco segundos a pensar si realmente tiene sentido.

Otro consejo práctico es limitarte a instalar solo las apps que realmente vayas a usar y hacer limpieza periódica. Cuantas más aplicaciones tengas instaladas, más puertas potenciales de entrada hay para problemas de privacidad y seguridad. Además, pedir a tu operador que bloquee servicios premium o de tarificación especial es una buena barrera adicional frente a estafas vía SMS o llamadas.

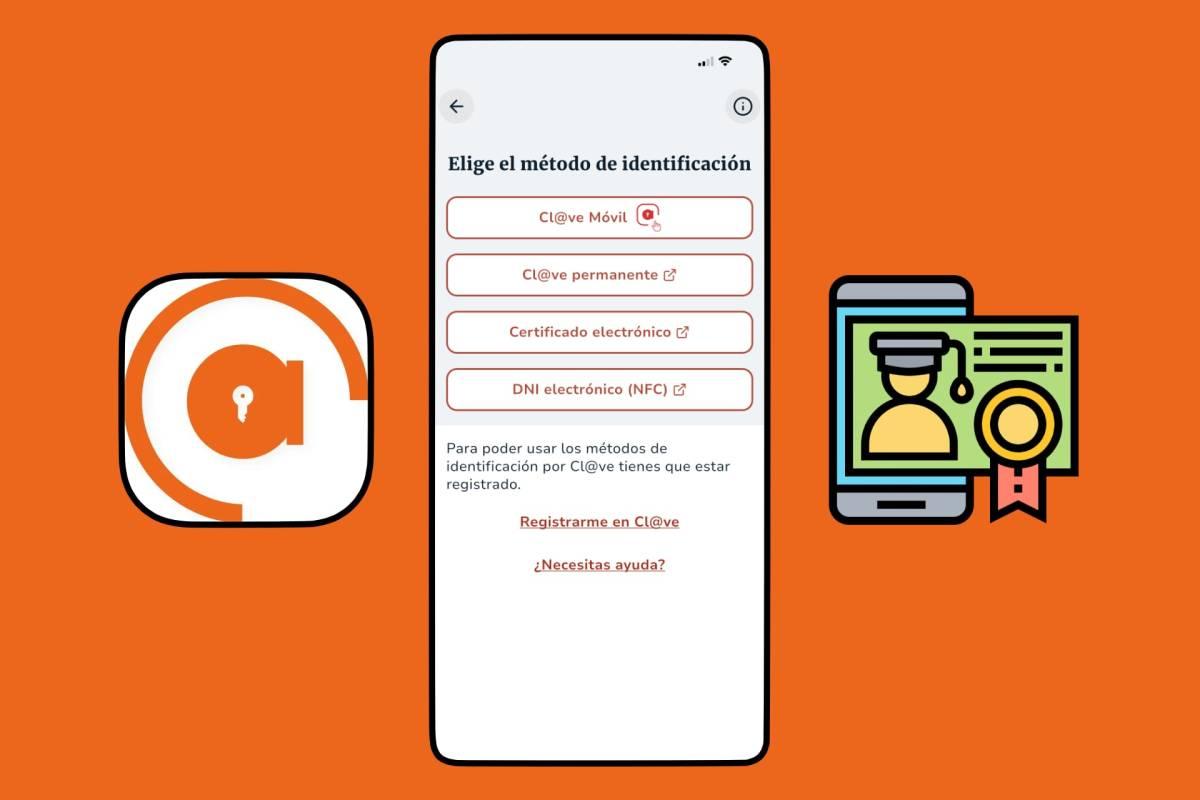

¿Necesitas de verdad una cuenta de Google (o de otro gigante) en tu móvil?

Una duda bastante frecuente hoy en día es qué pasa si decides prescindir de la cuenta de Google en un móvil Android. Hay quien usa alternativas como NewPipe para ver vídeos de YouTube sin iniciar sesión, no utiliza Gmail ni otros servicios de Google y se plantea borrar completamente su cuenta del teléfono para ganar privacidad.

Desde el punto de vista técnico, un móvil Android puede funcionar sin una cuenta de Google vinculada, pero pierdes varias capas de integración, copias de seguridad y ciertas protecciones asociadas a ese ecosistema. No tendrás acceso a Google Play (salvo que uses tiendas alternativas), no se sincronizarán datos como contactos o calendario con los servidores de Google, y algunas funciones de seguridad, como el bloqueo remoto del dispositivo o la localización en caso de robo, se verán afectadas o requerirán soluciones de terceros.

Sin embargo, eliminar la cuenta de Google del teléfono no significa que el móvil pase automáticamente a ser más fácil de hackear. La seguridad del dispositivo depende en gran medida de otros factores: si mantienes el sistema y las apps actualizadas, si descargas solo desde fuentes confiables, si usas contraseñas robustas, si tienes bloqueada la pantalla con PIN, huella o patrón, y si no concedes permisos a lo loco.

Lo que sí cambia notablemente es el equilibrio entre privacidad y comodidad. Con una cuenta de Google, el sistema recopila una enorme cantidad de datos sobre tu actividad, ubicación, historial de apps, búsquedas y uso general del dispositivo. A cambio, te ofrece sincronización en la nube, restauración sencilla al cambiar de móvil, detección de inicios de sesión sospechosos y un sistema bastante pulido para gestionar dispositivos de confianza.

Sin esa cuenta, ganas cierto margen de privacidad frente a Google, pero pasas a depender más de soluciones alternativas para instalar apps, hacer copias de seguridad y recuperar el móvil si lo pierdes. Es una decisión personal que conviene tomar con información completa: no hay una respuesta universal de “es más seguro” o “es menos seguro”, depende de cómo uses el dispositivo y de qué medidas adicionales adoptes.

En todo caso, conviene entender que, tanto con una cuenta vinculada como sin ella, el núcleo de tu seguridad sigue estando en mantener el control de tu correo principal, tus contraseñas y tus permisos de apps. Si alguien controla tu email y tu SIM, podrá restablecer claves en muchos servicios, tengas o no Google vinculado al móvil.

Al final, la realidad es que cada vez que enciendes un nuevo aparato te empujan a crear y usar una cuenta, a vincular tu identidad digital y a aceptar condiciones y permisos que no siempre leemos. Comprender por qué ocurre esto, cómo funcionan los sistemas de verificación y qué implicaciones tienen los permisos de las apps te permite tomar decisiones más conscientes, minimizar los sustos de seguridad, evitar facturas inesperadas y reducir el exceso de control que las grandes plataformas pueden ejercer sobre tu vida digital.

Apasionado de la tecnología desde pequeñito. Me encanta estar a la última en el sector y sobre todo, comunicarlo. Por eso me dedico a la comunicación en webs de tecnología y videojuegos desde hace ya muchos años. Podrás encontrarme escribiendo sobre Android, Windows, MacOS, iOS, Nintendo o cualquier otro tema relacionado que se te pase por la cabeza.