- TrustedInstaller es el servicio Windows Modules Installer que protege y actualiza archivos críticos del sistema operativo.

- Solo TrustedInstaller y algunos grupos de servicio pueden modificar componentes como Windows Defender o binarios del core.

- Cambiar propietarios y permisos gestionados por TrustedInstaller reduce la seguridad y puede dañar Windows.

- Antes de tocar archivos protegidos conviene usar herramientas como SFC, DISM y soluciones antimalware específicas.

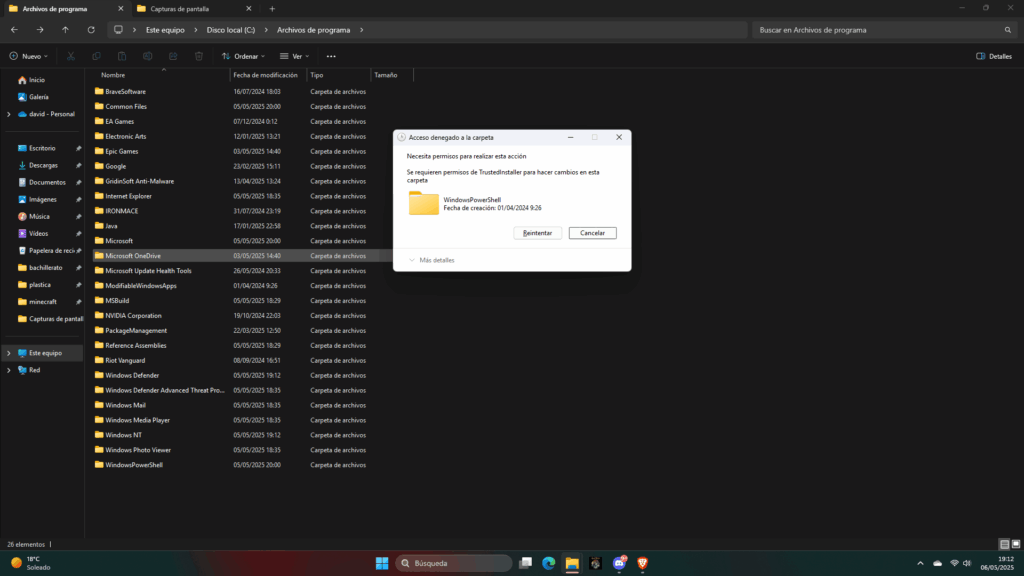

Si alguna vez has intentado borrar o modificar un archivo de Windows y te ha salido un mensaje diciendo que necesitas permisos de TrustedInstaller, no eres el único. Este componente de Windows genera muchas dudas porque parece “bloquearlo todo”, pero en realidad es una pieza clave para proteger el sistema.

Al mismo tiempo, hay usuarios que notan que su PC va más lento, ven que TrustedInstaller.exe consume mucha memoria o CPU, o descubren carpetas con ese propietario al investigar un posible malware. También los profesionales de seguridad y pentesters se encuentran con TrustedInstaller cuando quieren parar servicios como Windows Defender o modificar binarios del sistema para pruebas de intrusión.

Qué es el proceso TrustedInstaller y para qué sirve

TrustedInstaller.exe es el ejecutable del servicio Windows Modules Installer, un componente oficial de Microsoft que forma parte de lo que se conoce como Windows Resource Protection (WRP). Este mecanismo se encarga de proteger archivos esenciales del sistema, claves de registro y otros recursos críticos para que no puedan modificarse a la ligera.

Su misión principal es gestionar la instalación, modificación y eliminación de componentes de Windows: actualizaciones de Windows, nuevas características del sistema, parches, archivos .dll, .sys, .exe del núcleo, etc. Cuando Windows necesita actualizar uno de esos elementos protegidos, arranca el servicio TrustedInstaller, hace los cambios necesarios y luego suele detenerlo.

Si miras las propiedades de muchos archivos del sistema, como por ejemplo la calculadora clásica en versiones antiguas de Windows, verás que el propietario del archivo es TrustedInstaller. Aunque seas administrador o incluso tengas acceso como SYSTEM, no podrás borrar o reemplazar esos ficheros sin pasar primero por la protección que impone este servicio.

TrustedInstaller actúa también como un “grupo de servicio” especial del sistema. Internamente, Windows usa la funcionalidad Service Security Identifier (Service SID) desde Windows Vista para asociar a cada servicio un identificador de seguridad tipo “NT SERVICE\NombreServicio”. En el caso concreto de TrustedInstaller, el grupo se ve como «NT SERVICE\TrustedInstaller» cuando consultas permisos o ACLs con herramientas como PowerShell y Get-Acl.

Gracias a esos grupos sintéticos, cada servicio puede recibir permisos muy finos sobre archivos, claves de registro, pipes y otros objetos securizables sin necesidad de usar siempre las cuentas genéricas del sistema. TrustedInstaller tiene privilegios incluso superiores a SYSTEM sobre los recursos que controla, precisamente para poder actualizar o reparar el sistema sin restricciones.

Relación de TrustedInstaller con Windows Update y Windows Defender

En la práctica, TrustedInstaller entra en juego sobre todo cuando el sistema necesita instalar actualizaciones de Windows o modificar componentes protegidos. Normalmente lo verás activo mientras funciona Windows Update, al agregar o quitar características de Windows o durante determinadas operaciones de reparación del sistema.

Un ejemplo muy claro es su interacción con Windows Defender (servicio WinDefend y proceso MsMpEng.exe). Defender es el antivirus integrado de Microsoft y tiene su propio servicio con su grupo de servicio «NT SERVICE\WinDefend». Para que el antivirus pueda actualizarse, en ocasiones hay que detener temporalmente su servicio y reemplazar archivos de motor como mpengine.dll.

Si examinas las listas de control de acceso (DACL) del servicio de Windows Defender, verás que solo el propio servicio y TrustedInstaller tienen control total para pararlo y modificarlo. Ni el grupo Administradores ni la cuenta SYSTEM pueden detener WinDefend directamente mediante permisos estándar; esto se hace así para endurecer la seguridad del sistema frente a malware que intente matar el antivirus.

Para los profesionales de seguridad ofensiva, esto se convierte en un desafío interesante. Muchos pentesters se encuentran con que, aunque tengan privilegios de administrador o incluso de SYSTEM, no pueden parar MsMpEng.exe porque es un proceso protegido tipo PPL (Protected Process Light). No es posible abrir su token fácilmente ni con privilegios de depuración (SeDebugPrivilege), lo que complica el robo de su contexto de seguridad.

En cambio, el proceso TrustedInstaller.exe, aun siendo crítico, no está protegido como PPL en muchas versiones de Windows. Esto se considera una “feature” más que un fallo, porque facilita que otros componentes del sistema trabajen con él usando ciertas APIs siempre que tengan los privilegios adecuados (por ejemplo SeDebugPrivilege) para abrir el proceso y operar con sus tokens.

Token, grupos y elevación de privilegios relacionados con TrustedInstaller

Dentro de la seguridad de Windows, un Token de acceso es el objeto que identifica a un proceso o hilo cuando quiere interactuar con recursos protegidos. Es el equivalente a enseñar tu DNI en la puerta de la discoteca: ahí se indica quién eres, de qué grupo formas parte, qué privilegios tienes y tu nivel de integridad (Low, Medium, High, System, etc.).

En ese token se almacenan datos como el usuario propietario, los grupos a los que pertenece el proceso, la lista de privilegios y el nivel de integridad. Cuando un proceso intenta acceder a un archivo o servicio, el sistema compara la información de su token con las listas de control de acceso (DACL) del objeto para decidir si se permite o no la acción.

Un detalle clave para los ataques de elevación de privilegios es que un proceso con permisos suficientes puede impersonar o duplicar el token de otro. Si logras abrir el proceso objetivo con derechos como PROCESS_QUERY_INFORMATION o similares, y tu cuenta tiene privilegios como SeDebugPrivilege, puedes obtener un manejador de su token y usarlo para que tu proceso actúe con la identidad del otro (impersonation o DuplicateToken).

El problema para el atacante es cómo llegar a ese punto. Si intentas abrir el token primario del proceso TrustedInstaller siendo solo administrador, verás que no es suficiente: las ACL de ese token no te dan permisos para leerlo ni impersonarlo. Únicamente si operas como SYSTEM podrás acceder adecuadamente al token de TI y usarlo.

Por eso, muchos enfoques de escalada consisten en dar primero el salto de Administrador a SYSTEM. Una técnica clásica es abusar de procesos como Winlogon.exe, que se ejecuta con cuenta SYSTEM en la misma sesión del usuario interactivo y presenta ACL relativamente permisivas sobre su token. Si eres administrador, puedes abrir el token de Winlogon con permiso de impersonación y escalar a SYSTEM.

Una vez en SYSTEM, y habilitando privilegios como SeDebugPrivilege, es posible abrir el proceso TrustedInstaller (si está arrancado) con derechos suficientes (por ejemplo PROCESS_QUERY_INFORMATION o incluso PROCESS_ALL_ACCESS) y, desde ahí, obtener un token con el grupo TrustedInstaller. Con ese token ya puedes detener servicios como WinDefend programáticamente, que es precisamente lo que muestran publicaciones de seguridad con pruebas de concepto accesibles en repositorios públicos.

Hay otras variantes más complejas, como forjar tokens que incluyan el grupo TrustedInstaller sin robárselos directamente al proceso TrustedInstaller.exe o apoyarse en diferentes cadenas para conseguir SYSTEM, pero la idea general siempre gira en torno a manipular tokens y ACLs para obtener ese nivel de acceso tan privilegiado.

Por qué no debes deshabilitar TrustedInstaller ni tocar sus permisos a la ligera

Desde el punto de vista de un usuario doméstico o incluso de un técnico de soporte, lo más importante es entender que TrustedInstaller es fundamental para la estabilidad y seguridad de Windows. Quitarle permisos o deshabilitar el servicio porque “molesta” puede dejar el sistema inservible o, como mínimo, sin capacidad de actualizarse correctamente.

Si cambias el propietario de archivos del sistema desde TrustedInstaller a Administradores, o si modificas acl y otorgas control total a tu usuario sobre recursos críticos, estás debilitando la barrera que impide que malware y programas malintencionados sustituyan ficheros clave. Además, si borras por error una .dll o un .sys protegido, puedes provocar pantallazos azules, errores de arranque o fallos extraños al iniciar programas.

Hay que tener en cuenta también que TrustedInstaller forma parte de la protección de recursos de Windows (WRP), que evita modificaciones innecesarias a binarios firmados y componentes del core. Desactivarlo impide que el sistema se autorrepare correctamente cuando detecta corrupciones o cambios no autorizados en esos archivos.

En el ámbito del pentesting se aprovechan estas características para demostrar debilidades reales, pero se hace dentro de un marco controlado, en entornos de laboratorio o con permisos explícitos del cliente. En un PC personal o de trabajo no es buena idea replicar técnicas ofensivas sin entender a fondo qué haces y sin disponer de copias de seguridad completas para poder restaurar el sistema.

Incluso en escenarios de malware, como cuando detectas que una carpeta aparentemente maliciosa aparece con TrustedInstaller como propietario, suele ser más sensato investigar el proceso que la recrea y usar herramientas antimalware especializadas que intentar “matar” TrustedInstaller o quitarle el control a todo lo que toca.

TrustedInstaller, consumo de recursos y lentitud del sistema

Otra duda muy habitual es por qué el proceso TrustedInstaller.exe aparece de repente en el Administrador de tareas consumiendo mucha CPU o RAM y haciendo que el equipo vaya muy lento durante un rato. Esto suele coincidir con el momento en que Windows está buscando, descargando o instalando actualizaciones.

En la mayoría de los casos, ese pico de consumo es temporal: TrustedInstaller trabaja intensamente mientras aplica cambios en los módulos de Windows, y una vez termina, el uso de recursos vuelve a niveles normales. Si tu máquina tiene poca memoria o un disco duro mecánico muy fragmentado, la sensación de lentitud se hace más acusada durante esos procesos.

Si tu navegador o aplicaciones van muy lentas y ves que TrustedInstaller está activo, conviene que revises también el estado general del sistema: fragmentación del disco, procesos en segundo plano, programas de inicio automático y posibles infecciones. Muchas aplicaciones de terceros escriben en el registro y en el disco, generando entradas inválidas y fragmentación, lo que puede sumarse al trabajo de TrustedInstaller y dar la sensación de que todo está saturado.

Para comprobar qué está pasando, puedes abrir el Administrador de tareas con Ctrl + Mayúsculas + Esc y mirar las pestañas de CPU, memoria, disco y red. Si el proceso Windows Modules Installer está consumiendo recursos, seguramente esté ocupado aplicando actualizaciones o reparando componentes.

Mientras no haya errores constantes ni el consumo se mantenga elevado durante horas sin motivo aparente, lo normal es dejar que el proceso termine su trabajo. Interrumpir actualizaciones de Windows a mitad puede causar más problemas que los que intenta arreglar.

Cómo tratar archivos protegidos por TrustedInstaller de forma segura

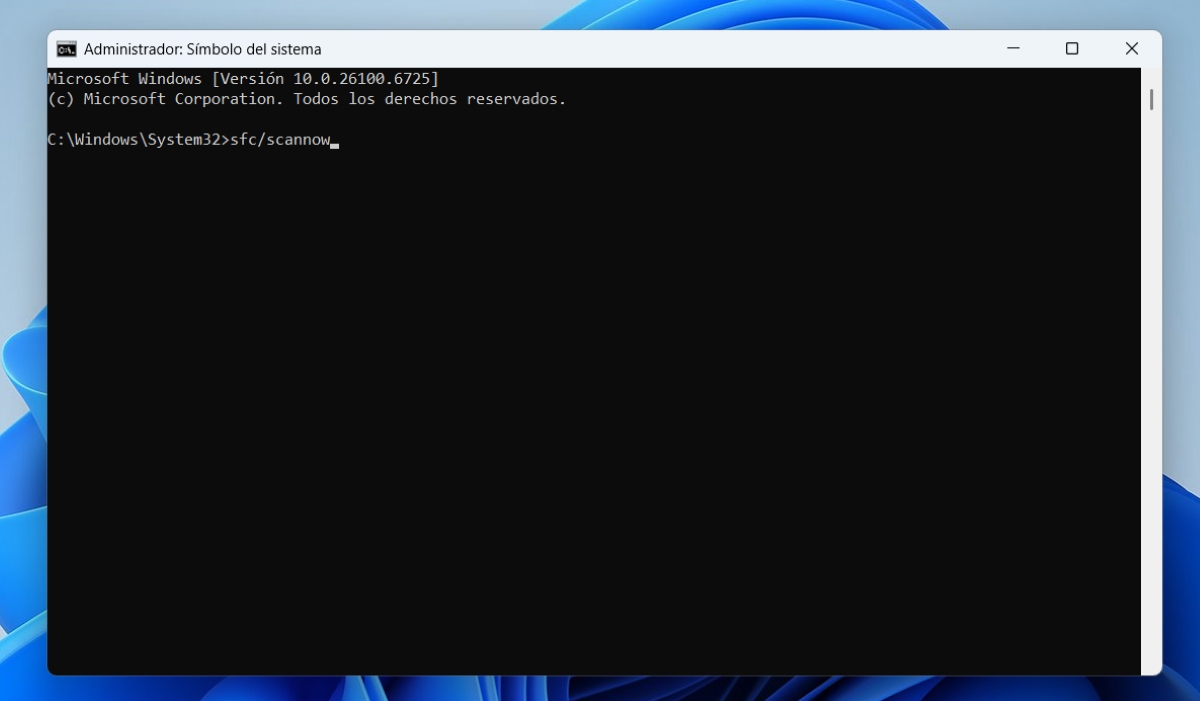

A veces te verás obligado a tocar ficheros protegidos por TrustedInstaller, por ejemplo porque necesitas reemplazar una .dll dañada, limpiar restos de un programa que ha dejado archivos bloqueados o seguir indicaciones específicas de soporte técnico. En esos casos, lo prudente es intentar siempre primero las herramientas de reparación integradas antes de tomar posesión manual.

Una de las primeras opciones es ejecutar el Comprobador de archivos de sistema (SFC). Para ello:

1) Abre un símbolo del sistema con privilegios de administrador: pulsa en Inicio, escribe CMD en la búsqueda, haz clic derecho sobre cmd.exe y elige “Ejecutar como administrador”. Si tu Windows es una versión precargada de fábrica y no tienes a mano el disco, el propio sistema intentará localizar los archivos de origen necesarios.

2) Ejecuta el comando SFC /SCANNOW y pulsa Enter. El análisis puede tardar bastante, sobre todo si hay muchos archivos que comprobar, así que conviene tener paciencia. Windows revisará los componentes protegidos y reparará cualquier archivo crítico dañado o faltante utilizando la copia almacenada en el disco de instalación o en la unidad de recuperación del fabricante.

Al terminar el proceso, reinicia el equipo y verifica si el error persiste. En muchos casos, este simple paso soluciona incidencias con archivos bloqueados, corrupciones leves y problemas al intentar modificar elementos del sistema.

Solo cuando las herramientas estándar (SFC, DISM, restauración del sistema, etc.) no funcionan y sabes exactamente lo que estás haciendo, tiene sentido tomar posesión manual de un archivo o carpeta protegidos y cambiar permisos para poder renombrar, reemplazar o borrar.

Cambiar propietario de TrustedInstaller a Administradores: pasos y riesgos

Si te encuentras con el mensaje de que necesitas permisos de TrustedInstaller al borrar o modificar un archivo, puedes cambiar el propietario a Administradores para poder operar sobre él. El procedimiento típico en Windows es el siguiente, siempre asumiendo que entiendes los riesgos:

1) Cierra el aviso de falta de permisos que indique que necesitas permisos de TrustedInstaller aunque estés usando una cuenta de administrador. Después, localiza el archivo o carpeta que quieres modificar.

2) Haz clic derecho sobre el archivo o carpeta y elige “Propiedades”. En la ventana que se abre, ve a la pestaña “Seguridad” de la parte superior y pulsa el botón “Opciones avanzadas” que encontrarás en la parte inferior derecha.

3) En las opciones avanzadas de seguridad, entra en la pestaña “Propietario”. Verás que el propietario actual es TrustedInstaller. Pulsa el botón “Editar” y, en la lista de posibles nuevos propietarios, selecciona “Administradores”.

Si vas a trabajar con una carpeta entera y no solo con un archivo suelto, aparecerá una casilla que permite “Reemplazar propietario en subcontenedores y objetos”. Si quieres que todos los archivos y subcarpetas pasen a tener como propietario a Administradores, marca esa casilla y acepta los cambios.

Tras pulsar Aceptar, confirma la advertencia que aparecerá. A partir de ese momento, el propietario actual será el grupo Administradores en lugar de TrustedInstaller. Cierra la ventana volviendo a pulsar Aceptar y regresa a la pantalla inicial de propiedades del archivo o carpeta.

Ahora vuelve a la pestaña Seguridad y pulsa el botón “Editar” para cambiar permisos. Selecciona el grupo Administradores en la lista de nombres de grupos o usuarios y, en el área inferior de permisos, marca la casilla “Control total” bajo la columna “Permitir”. Aplica los cambios y confirma la advertencia de seguridad que pueda aparecer.

A partir de ese momento deberías poder borrar, renombrar o modificar el archivo o carpeta que antes estaba protegido por TrustedInstaller. Sin embargo, es crucial recordar que cada cambio de este tipo reduce la seguridad del sistema y puede dejarlo expuesto o inestable, así que solo debería hacerse sobre elementos muy concretos y con pleno conocimiento.

TrustedInstaller y malware: casos típicos y precauciones

En ocasiones, el usuario detecta procesos sospechosos en el Administrador de tareas, como TextInputHost.exe u otros nombres que, al investigar, parecen estar relacionados con malware o software no deseado. Al intentar borrar las carpetas de origen, descubre que están protegidas por TrustedInstaller y, tras cambiar permisos y eliminarlas, vuelven a aparecer tras un reinicio.

Que una carpeta tenga TrustedInstaller como propietario no significa que sea legítima, pero tampoco implica automáticamente que puedes deshabilitar TI sin más. Lo razonable es intentar averiguar qué proceso o servicio vuelve a crear esos archivos, revisar tareas programadas, servicios de inicio y posibles ganchos persistentes que estén usando identidades del sistema o abusando de componentes confiables.

Si herramientas integradas como Windows Defender, un escaneo completo del sistema, SFC /scannow o DISM /online /cleanup-image no encuentran nada, puede ser necesario utilizar otros antimalware especializados o herramientas para analizar un USB o acudir a soporte profesional. Desactivar TrustedInstaller o intentar bloquear sistemáticamente todo lo que tenga su firma puede acabar empeorando la situación y romper partes sanas del sistema operativo.

En cualquier caso, lo que conviene evitar es deshabilitar por completo el servicio TrustedInstaller como “solución rápida” al ver que un archivo sospechoso está vinculado a él. Mejor centrarse en el origen concreto del malware, en sus mecanismos de persistencia y en limpiar el sistema con herramientas adecuadas que tocar el corazón de la protección de recursos de Windows.

Entender el papel que juega TrustedInstaller en la arquitectura de seguridad de Windows ayuda mucho a interpretar por qué ciertos archivos parecen intocables, por qué algunos servicios solo pueden ser detenidos por él y por qué Microsoft ha diseñado estos componentes de forma tan restrictiva. Aunque en entornos de prueba los investigadores jueguen a saltarse estas barreras, en un equipo de uso diario lo más sensato suele ser respetarlas y apoyarse en los mecanismos de reparación oficiales antes de tomar atajos peligrosos.

Redactor especializado en temas de tecnología e internet con más de diez años de experiencia en diferentes medios digitales. He trabajado como editor y creador de contenidos para empresas de comercio electrónico, comunicación, marketing online y publicidad. También he escrito en webs de economía, finanzas y otros sectores. Mi trabajo es también mi pasión. Ahora, a través de mis artículos en Tecnobits, intento explorar todas las novedades y nuevas oportunidades que el mundo de la tecnología nos ofrece día a día para mejorar nuestras vidas.