- DoH, DNS sorgularını HTTPS (port 443) kullanarak şifreler, böylece gizliliği artırır ve kurcalamayı önler.

- Yönlendiriciye bağlı kalmadan tarayıcılarda ve sistemlerde (Windows Server 2022 dahil) etkinleştirilebilir.

- Klasik DNS'e benzer performans; yanıtları doğrulamak için DNSSEC ile desteklenir.

- Popüler DoH sunucuları (Cloudflare, Google, Quad9) ve kendi çözücünüzü ekleme veya kurma olanağı.

¿HTTPS üzerinden DNS kullanarak yönlendiricinize dokunmadan DNS'inizi nasıl şifreleyebilirsiniz? Hangi web sitelerine bağlandığınızı kimlerin görebileceği konusunda endişeleriniz varsa, Etki Alanı Adı Sistemi sorgularını HTTPS üzerinden DNS ile şifreleyin Yönlendiricinizle uğraşmadan gizliliğinizi artırmanın en kolay yollarından biridir. DoH sayesinde, alan adlarını IP adreslerine dönüştüren çevirici, açıkta dolaşmayı bırakıp bir HTTPS tüneli üzerinden geçer.

Bu kılavuzda, doğrudan bir dille ve çok fazla jargon kullanmadan şunları bulacaksınız: DoH tam olarak nedir ve DoT gibi diğer seçeneklerden nasıl farklıdır?, tarayıcılarda ve işletim sistemlerinde (Windows Server 2022 dahil) nasıl etkinleştirileceği, gerçekten çalıştığının nasıl doğrulanacağı, desteklenen sunucular ve hatta cesur hissediyorsanız kendi DoH çözücünüzün nasıl kurulacağı. Her şey, yönlendiriciye dokunmadan…MikroTik üzerinde yapılandırmak isteyenler için isteğe bağlı bir bölüm hariç.

HTTPS üzerinden DNS (DoH) nedir ve neden önemseyebilirsiniz?

Bir alan adı yazdığınızda (örneğin, Xataka.com) bilgisayar bir DNS çözümleyicisine IP adresinin ne olduğunu sorar; Bu süreç genellikle düz metin halindedir Ağınızdaki herhangi biri, internet sağlayıcınız veya aracı cihazlar onu gözetleyebilir veya manipüle edebilir. Klasik DNS'in özü budur: hızlı, her yerde mevcut... ve üçüncü taraflar için şeffaf.

İşte tam bu noktada DoH devreye giriyor: Bu DNS sorularını ve cevaplarını güvenli web tarafından kullanılan aynı şifreli kanala (HTTPS, 443 portu) taşırSonuç olarak, artık "açıkta" seyahat etmiyorlar ve bu da casusluk, sorgu ele geçirme ve belirli aracı saldırı olasılıklarını azaltıyor. Ayrıca, birçok testte gecikme belirgin bir şekilde kötüleşmiyor ve hatta ulaşım optimizasyonları sayesinde daha da iyileştirilebilir.

Önemli bir avantaj şudur ki; DoH, uygulama veya sistem düzeyinde etkinleştirilebilir, böylece herhangi bir şeyi etkinleştirmek için operatörünüze veya yönlendiricinize güvenmek zorunda kalmazsınız. Yani, herhangi bir ağ ekipmanına dokunmadan "tarayıcıdan dışarıya" kendinizi koruyabilirsiniz.

DoH'u DoT'tan (DNS over TLS) ayırmak önemlidir: DoT, DNS'i 853 numaralı bağlantı noktasında şifreler doğrudan TLS üzerinden, DoH ise bunu HTTP(S)'ye entegre eder. DoT teoride daha basittir, ancak Güvenlik duvarları tarafından engellenme olasılığı daha yüksektir nadir görülen portları kesen; DoH, 443'ü kullanarak bu kısıtlamaları daha iyi aşar ve şifrelenmemiş DNS'e yönelik zorunlu "geri itme" saldırılarını önler.

Gizlilik hakkında: HTTPS kullanımı DoH'ta çerez veya izleme anlamına gelmez; standartlar açıkça kullanımına karşı tavsiyede bulunmaktadır Bu bağlamda, TLS 1.3 oturumları yeniden başlatma ihtiyacını da azaltarak korelasyonları en aza indirir. Performans konusunda endişeleriniz varsa, QUIC üzerinden HTTP/3, sorguları engellemeden çoklayarak ek iyileştirmeler sağlayabilir.

DNS nasıl çalışır, yaygın riskler ve DoH'un rolü

İşletim sistemi normalde hangi çözücünün kullanılacağını DHCP aracılığıyla öğrenir; Evde genellikle İSS'nin, ofiste, kurumsal ağda. Bu iletişim şifrelenmemiş olduğunda (UDP/TCP 53), Wi-Fi'nizdeki veya rotanızdaki herkes sorgulanan alan adlarını görebilir, sahte yanıtlar ekleyebilir veya bazı operatörlerin yaptığı gibi, alan adı mevcut olmadığında sizi aramalara yönlendirebilir.

Tipik bir trafik analizi, portları, kaynak/hedef IP'leri ve çözümlenen alanın kendisini ortaya çıkarır; Bu sadece tarama alışkanlıklarını açığa çıkarmakla kalmıyorAyrıca, örneğin Twitter adresleri veya benzerleriyle sonraki bağlantıları ilişkilendirmeyi ve tam olarak hangi sayfaları ziyaret ettiğinizi çıkarmayı kolaylaştırır.

DoT ile DNS mesajı TLS'nin içine 853 numaralı porttan gider; DoH ile DNS sorgusu standart bir HTTPS isteğinde kapsüllenmiştirAyrıca tarayıcı API'leri aracılığıyla web uygulamaları tarafından da kullanılmasını sağlar. Her iki mekanizma da aynı temeli paylaşır: sertifika ile sunucu kimlik doğrulaması ve uçtan uca şifreli bir kanal.

Yeni limanların sorunu, bunun yaygın olmasıdır. bazı ağlar 853'ü engelliyorYazılımın şifrelenmemiş DNS'e "geri dönmesini" teşvik eder. DoH, web için yaygın olan 443'ü kullanarak bu durumu hafifletir. DNS/QUIC de umut vadeden bir seçenek olarak mevcuttur, ancak açık UDP gerektirir ve her zaman kullanılabilir değildir.

Taşımayı şifrelerken bile bir nüansa dikkat edin: Çözücü yalan söylerse şifre bunu düzeltmez.Bu amaçla, yanıt bütünlüğünün doğrulanmasına olanak tanıyan DNSSEC mevcuttur, ancak yaygın olarak benimsenmemektedir ve bazı aracılar işlevselliğini bozmaktadır. Buna rağmen, DoH, üçüncü tarafların sorgularınızı dinlemesini veya değiştirmesini engeller.

Yönlendiriciye dokunmadan etkinleştirin: tarayıcılar ve sistemler

Başlamanın en kolay yolu tarayıcınızda veya işletim sisteminizde DoH'u etkinleştirmektir. Ekibinizden gelen sorguları bu şekilde koruyabilirsiniz yönlendirici yazılımına bağlı kalmadan.

Google Chrome

Güncel sürümlerde şuraya gidebilirsiniz: chrome://settings/security ve "Güvenli DNS kullan" altında, seçeneği etkinleştirin ve sağlayıcıyı seçin (DoH'u destekliyorsa mevcut sağlayıcınız veya Cloudflare veya Google DNS gibi Google'ın listesinden bir sağlayıcı).

Önceki sürümlerde Chrome deneysel bir geçiş sunuyordu: tür chrome://flags/#dns-over-https, “Güvenli DNS aramaları”nı arayın ve Varsayılan'dan Etkin'e değiştirinDeğişikliklerin uygulanması için tarayıcınızı yeniden başlatın.

Microsoft Edge (Krom)

Chromium tabanlı Edge de benzer bir seçenek sunuyor. İhtiyacınız varsa şuraya gidin: edge://flags/#dns-over-https, "Güvenli DNS aramaları"nı bulun ve Etkinleştirildi'de etkinleştirinModern versiyonlarda aktivasyon gizlilik ayarlarınızda da mevcuttur.

Mozilla Firefox

Menüyü açın (sağ üst) > Ayarlar > Genel > "Ağ Ayarları"na gidin, üzerine dokunun yapılandırma ve "işaretle"Etkin DNS sobre HTTPS”. Cloudflare veya NextDNS gibi sağlayıcılardan birini seçebilirsiniz.

Eğer hassas kontrolü tercih ediyorsanız, about:config ayarlanabileceğinden network.trr.mode: 2 (fırsatçı) DoH'u kullanır ve geri dönüş yapar eğer mevcut değilse; 3 (katı) yetki Sağlık Bakanlığı ve destek yoksa başarısız olur. Sıkı modda, bir önyükleme çözücüsü şu şekilde tanımlayın: network.trr.bootstrapAddress=1.1.1.1.

Opera

Sürüm 65'ten bu yana Opera, şu seçeneği içerir: DoH'u 1.1.1.1 ile etkinleştirinVarsayılan olarak devre dışıdır ve fırsatçı modda çalışır: 1.1.1.1:443 yanıt verirse, DoH'u kullanır; aksi takdirde şifrelenmemiş çözümleyiciye geri döner.

Windows 10/11: Otomatik Algılama (AutoDoH) ve Kayıt Defteri

Windows, belirli bilinen çözücülerle DoH'u otomatik olarak etkinleştirebilir. Eski sürümlerde, davranışı zorlayabilirsiniz Kayıt Defterinden: çalıştır regedit Ve git HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters.

DWORD (32-bit) adında bir değer oluşturun EnableAutoDoh cesaretle 2 y bilgisayarı yeniden başlatBu, DoH'u destekleyen DNS sunucuları kullanıyorsanız işe yarar.

Windows Server 2022: Yerel DoH'lu DNS istemcisi

Windows Server 2022'deki yerleşik DNS istemcisi DoH'u destekler. DoH'u yalnızca "Bilinen DoH" listesinde bulunan sunucularla kullanabilirsiniz. veya kendiniz ekleyebilirsiniz. Grafiksel arayüzden yapılandırmak için:

- Windows Ayarlarını açın > Ağ ve Internet.

- Gir Ethernet ve arayüzünüzü seçin.

- Ağ ekranında aşağı kaydırın DNS yapılandırması ve bas düzenlemek.

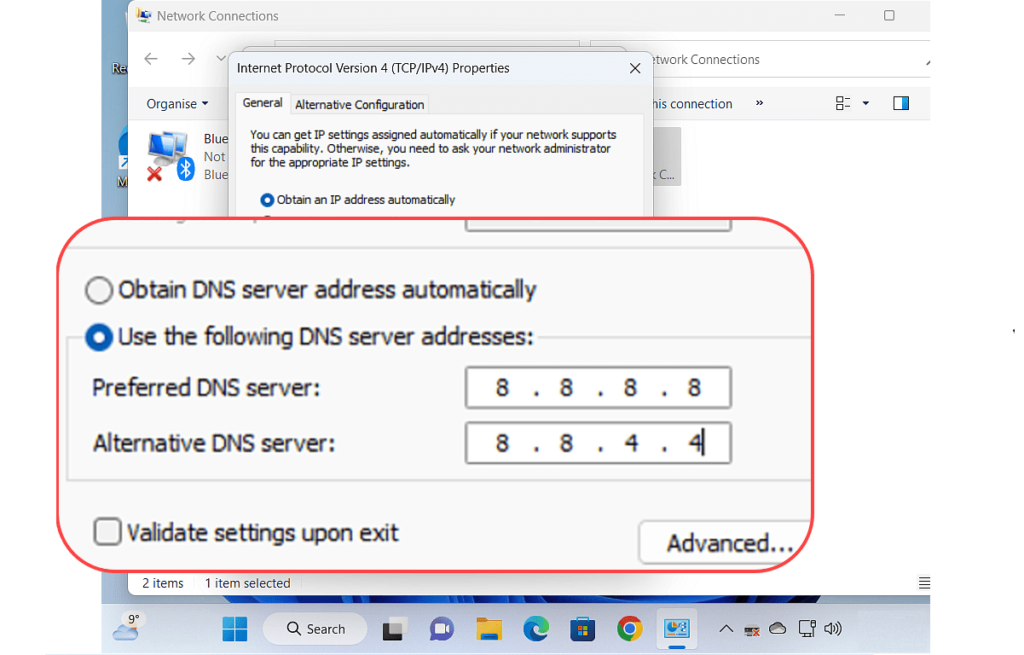

- Tercih edilen ve alternatif sunucuları tanımlamak için “Manuel” seçeneğini seçin.

- Bu adresler bilinen DoH listesindeyse etkinleştirilecektir "Tercih Edilen DNS Şifrelemesi" üç seçenekle:

- Yalnızca şifreleme (HTTPS üzerinden DNS): DoH'u zorla; eğer sunucu DoH'u desteklemiyorsa çözüm olmayacaktır.

- Şifrelemeyi tercih edin, şifrelenmemiş olana izin verin: DoH'u dener ve başarısız olursa şifrelenmemiş klasik DNS'e geri döner.

- Sadece şifrelenmemiş: Geleneksel düz metin DNS'ini kullanır.

- Değişiklikleri uygulamak için kaydedin.

PowerShell'i kullanarak bilinen DoH çözücülerinin listesini sorgulayabilir ve genişletebilirsiniz. Güncel listeyi görmek için:

Get-DNSClientDohServerAddressŞablonunuzla birlikte yeni bir bilinen DoH sunucusunu kaydetmek için şunu kullanın:

Add-DnsClientDohServerAddress -ServerAddress "<IP-del-resolutor>" -DohTemplate "<URL-plantilla-DoH>" -AllowFallbackToUdp $False -AutoUpgrade $TrueCmdlet'in şu şekilde olduğunu unutmayın: Set-DNSClientServerAddress kendini kontrol etmiyor DoH kullanımı; şifreleme, bu adreslerin bilinen DoH sunucuları tablosunda olup olmadığına bağlıdır. Şu anda Windows Server 2022 DNS istemcisi için DoH'u Windows Yönetim Merkezi'nden veya sconfig.cmd.

Windows Server 2022'de Grup İlkesi

Adı geçen bir direktif var "HTTPS üzerinden DNS'yi yapılandırın (DoH)" en Configuración del equipo\Directivas\Plantillas administrativas\Red\Cliente DNSEtkinleştirildiğinde şunları seçebilirsiniz:

- DoH'a izin ver: Sunucu destekliyorsa DoH kullanın; aksi takdirde sorguyu şifresiz yapın.

- DoH'u yasakla: DoH'u asla kullanmaz.

- DoH Gerektirir: DoH'u zorlar; destek yoksa çözüm başarısız olur.

Önemli: Etki alanına katılmış bilgisayarlarda "DoH Gerektir" seçeneğini etkinleştirmeyinActive Directory, DNS'e dayanır ve Windows Server DNS Sunucusu rolü DoH sorgularını desteklemez. Bir AD ortamında DNS trafiğini güvence altına almanız gerekiyorsa, şunları kullanmayı düşünün: IPsec kuralları müşteriler ve dahili çözücüler arasında.

Belirli etki alanlarını belirli çözücülere yönlendirmekle ilgileniyorsanız, şunu kullanabilirsiniz: NRPT (İsim Çözümleme Politikası Tablosu)Hedef sunucu bilinen DoH listesindeyse, bu istişareler DoH'tan geçecek.

Android, iOS ve Linux

Android 9 ve üzeri sürümlerde seçenek Özel DNS DoT'a (DoH'a değil) iki modda izin verir: "Otomatik" (fırsatçı, ağ çözücüsünü alır) ve "Sıkı" (sertifika tarafından doğrulanan bir ana bilgisayar adı belirtmelisiniz; doğrudan IP'ler desteklenmez).

iOS ve Android'de uygulama 1.1.1.1 Cloudflare, şifrelenmemiş istekleri engellemek için VPN API'sini kullanarak katı modda DoH veya DoT'yi etkinleştirir ve bunları güvenli bir kanaldan iletin.

Linux'ta, sistem çözüldü systemd 239'dan beri DoT'u destekler. Varsayılan olarak devre dışıdır; sertifikaları doğrulamadan fırsatçı mod ve CA doğrulamasıyla ancak SNI veya ad doğrulaması olmadan sıkı mod (243'ten beri) sunar; güven modelini zayıflatır Yoldaki saldırganlara karşı.

Linux, macOS veya Windows'ta, aşağıdaki gibi sıkı modlu bir DoH istemcisi seçebilirsiniz: cloudflared proxy-dns (varsayılan olarak 1.1.1.1 kullanır, ancak yukarı akışları tanımlayabilirsiniz (alternatifler).

Bilinen DoH Sunucuları (Windows) ve daha fazlasının nasıl ekleneceği

Windows Server, DoH'u desteklediği bilinen çözümleyicilerin bir listesini içerir. PowerShell ile kontrol edebilirsiniz ve ihtiyacınız varsa yeni girdiler ekleyebilirsiniz.

Estos oğul los bilinen DoH sunucuları kullanıma hazır:

| Sunucu Sahibi | DNS sunucusu IP adresleri |

|---|---|

| Cloudflare | 1.1.1.1 1.0.0.1 2606: 4700: 4700 :: 1111 2606: 4700: 4700 :: 1001 |

| 8.8.8.8 8.8.4.4 2001: 4860: 4860 :: 8888 2001: 4860: 4860 :: 8844 |

|

| Quad9 | 9.9.9.9 149.112.112.112 2620: fe :: fe 2620: fe :: fe: 9 |

Daha listeye bakın, Çalıştırmak:

Get-DNSClientDohServerAddressDaha şablonuyla birlikte yeni bir DoH çözücüsü ekleyin, şunu kullanır:

Add-DnsClientDohServerAddress -ServerAddress "<IP-del-resolutor>" -DohTemplate "<URL-plantilla-DoH>" -AllowFallbackToUdp $False -AutoUpgrade $TrueBirden fazla ad alanını yönetiyorsanız, NRPT size şunları yapma olanağı tanır: belirli alanları yönetin DoH'u destekleyen belirli bir çözücüye.

DoH'un aktif olup olmadığı nasıl kontrol edilir

Tarayıcılarda ziyaret edin https://1.1.1.1/help; orada göreceksin trafiğiniz DoH kullanıyor 1.1.1.1 ile mi, değil mi? Hangi durumda olduğunuzu görmek için hızlı bir test.

Windows 10'da (sürüm 2004), klasik DNS trafiğini (port 53) şu şekilde izleyebilirsiniz: pktmon ayrıcalıklı bir konsoldan:

pktmon filter add -p 53

pktmon start --etw -m real-time53'te sürekli bir paket akışı görünüyorsa, büyük olasılıkla hala şifrelenmemiş DNS kullanıyorsunuzUnutmayın: parametre --etw -m real-time 2004 gerektirir; önceki sürümlerde “bilinmeyen parametre” hatası görürsünüz.

İsteğe bağlı: Yönlendiricide (MikroTik) yapılandırın

Şifrelemeyi yönlendiricide merkezileştirmeyi tercih ediyorsanız, MikroTik cihazlarınızda DoH'u kolayca etkinleştirebilirsiniz. İlk olarak kök CA'yı içe aktarın Bağlanacağınız sunucu tarafından imzalanacaktır. Cloudflare için indirebilirsiniz DigiCertGlobalRootCA.crt.pem.

Dosyayı yönlendiriciye yükleyin (Dosyalar'a sürükleyerek) ve şuraya gidin: Sistem > Sertifikalar > İçe Aktar Bunu dahil etmek için. Ardından, yönlendiricinin DNS'ini şu şekilde yapılandırın: Cloudflare DoH URL'leriEtkinleştirildiğinde, yönlendirici varsayılan şifrelenmemiş DNS yerine şifrelenmiş bağlantıya öncelik verecektir.

Her şeyin yolunda olduğunu doğrulamak için şu adresi ziyaret edin: 1.1.1.1/yardım yönlendiricinin arkasındaki bir bilgisayardan. Ayrıca her şeyi terminal üzerinden de yapabilirsiniz Eğer tercih ederseniz RouterOS'ta.

Performans, ek gizlilik ve yaklaşımın sınırları

Hız söz konusu olduğunda iki ölçüm önemlidir: çözüm süresi ve gerçek sayfa yükleme süresi. Bağımsız testler (SamKnows gibi) DoH ile klasik DNS (Do53) arasındaki farkın her iki tarafta da çok az olduğu sonucuna varıyorlar; pratikte herhangi bir yavaşlık fark etmemelisiniz.

DoH, “DNS sorgusunu” şifreler, ancak ağda daha fazla sinyal vardır. DNS'i gizleseniz bile, bir İSS bazı şeyleri çıkarabilir TLS bağlantıları (örneğin, bazı eski senaryolarda SNI) veya diğer izler aracılığıyla. Gizliliği artırmak için DoT, DNSCrypt, DNSCurve veya meta verileri en aza indiren istemcileri inceleyebilirsiniz.

Henüz tüm ekosistemler DoH'u desteklemiyor. Birçok eski çözümleyici bunu sunmaz., kamu kaynaklarına (Cloudflare, Google, Quad9, vb.) bağımlılığı zorunlu kılar. Bu, merkezileşme tartışmasını başlatır: sorguları birkaç aktöre yoğunlaştırmak, gizlilik ve güven maliyetleri doğurur.

Kurumsal ortamlarda DoH, aşağıdakilere dayalı güvenlik politikalarıyla çakışabilir: DNS izleme veya filtreleme (kötü amaçlı yazılım, ebeveyn denetimleri, yasal uyumluluk). Çözümler arasında, bir DoH/DoT çözücüsünü katı moda ayarlamak için MDM/Grup Politikası veya alan tabanlı engellemeden daha hassas olan uygulama düzeyindeki denetimlerle birleştirme yer alır.

DNSSEC, DoH'u tamamlar: DoH, taşımayı korur; DNSSEC yanıtı doğrularBenimseme eşitsiz ve bazı ara cihazlar bunu bozuyor, ancak eğilim olumlu. Çözücüler ve yetkili sunucular arasındaki yol boyunca, DNS geleneksel olarak şifrelenmemiş kalır; büyük operatörler arasında (örneğin, Facebook'un yetkili sunucularında 1.1.1.1) korumayı artırmak için DoT kullanan deneyler zaten mevcut.

Ara bir alternatif, yalnızca arasında şifreleme yapmaktır yönlendirici ve çözücü, cihazlar ile yönlendirici arasındaki bağlantıyı şifrelenmemiş halde bırakır. Güvenli kablolu ağlarda kullanışlıdır, ancak açık Wi-Fi ağlarında önerilmez: diğer kullanıcılar LAN içindeki bu sorguları gözetleyebilir veya değiştirebilir.

Kendi DoH çözücünüzü yapın

Eğer tam bağımsızlık istiyorsanız kendi çözümleyicinizi dağıtabilirsiniz. Sınırsız + Redis (L2 önbelleği) + Nginx DoH URL'lerini sunmak ve otomatik olarak güncellenebilir listelerle alan adlarını filtrelemek için popüler bir kombinasyondur.

Bu yığın, mütevazı bir VPS'de (örneğin, tek çekirdek/2 kablo (bir aile için). Bu depoda olduğu gibi kullanıma hazır talimatlar içeren kılavuzlar mevcuttur: github.com/ousatov-ua/dns-filtering. Bazı VPS sağlayıcıları hoş geldin kredisi sunar Yeni kullanıcılar için, düşük maliyetle deneme sürümü kurabilirsiniz.

Özel çözümleyicinizle filtreleme kaynaklarınızı seçebilir, saklama politikalarına karar verebilir ve sorgularınızı merkezileştirmekten kaçının Üçüncü taraflara. Karşılığında siz de güvenliği, bakımı ve yüksek erişilebilirliği yönetirsiniz.

Kapatmadan önce bir geçerlilik notu: İnternette seçenekler, menüler ve isimler sıklıkla değişiyor; bazı eski rehberler güncelliğini yitirmiştir (Örneğin, Chrome'daki "bayrakları" incelemek artık son sürümlerde gerekli değildir.) Her zaman tarayıcınızı veya sistem dokümanlarınızı kontrol edin.

Buraya kadar geldiyseniz, DoH'un ne yaptığını, DoT ve DNSSEC ile bulmacanın nasıl bir parçası olduğunu ve en önemlisi, hemen cihazınızda nasıl etkinleştirilir DNS'in şifresiz dolaşmasını önlemek için. Tarayıcınızda birkaç tıklama veya Windows'ta (Server 2022'de politika düzeyinde bile) ayarlamalar yaparak şifrelenmiş sorgulara sahip olabilirsiniz; bir sonraki seviyeye geçmek istiyorsanız, şifrelemeyi MikroTik yönlendiriciye taşıyabilir veya kendi çözümleyicinizi oluşturabilirsiniz. Önemli olan şu ki, Yönlendiricinize dokunmadan, günümüz trafiğinizin en çok dedikodusu yapılan kısımlarından birini koruyabilirsiniz..

Küçüklüğünden beri teknolojiye meraklı. Sektörde güncel olmayı ve her şeyden önemlisi iletişim kurmayı seviyorum. Bu yüzden uzun yıllardır teknoloji ve video oyunu web sitelerinde iletişime adadım. Beni Android, Windows, MacOS, iOS, Nintendo veya aklınıza gelen diğer ilgili konular hakkında yazarken bulabilirsiniz.