- Basit mimari ve modern şifreleme: yönlendirme için eş başına anahtarlar ve İzin Verilen IP'ler.

- Linux'ta hızlı kurulum ve masaüstü ve mobil için resmi uygulamalar.

- IPsec/OpenVPN'e göre üstün performans, dolaşım ve düşük gecikme.

Eğer birini arıyorsan VPN hızlı, güvenli ve dağıtımı kolay olan, WireGuard Bugün kullanabileceğiniz en iyi çözüm. Minimalist tasarımı ve modern şifreleme teknolojisiyle, hem bilgisayarlarda hem de mobil cihazlarda ve yönlendiricilerde ev kullanıcıları, profesyoneller ve kurumsal ortamlar için idealdir.

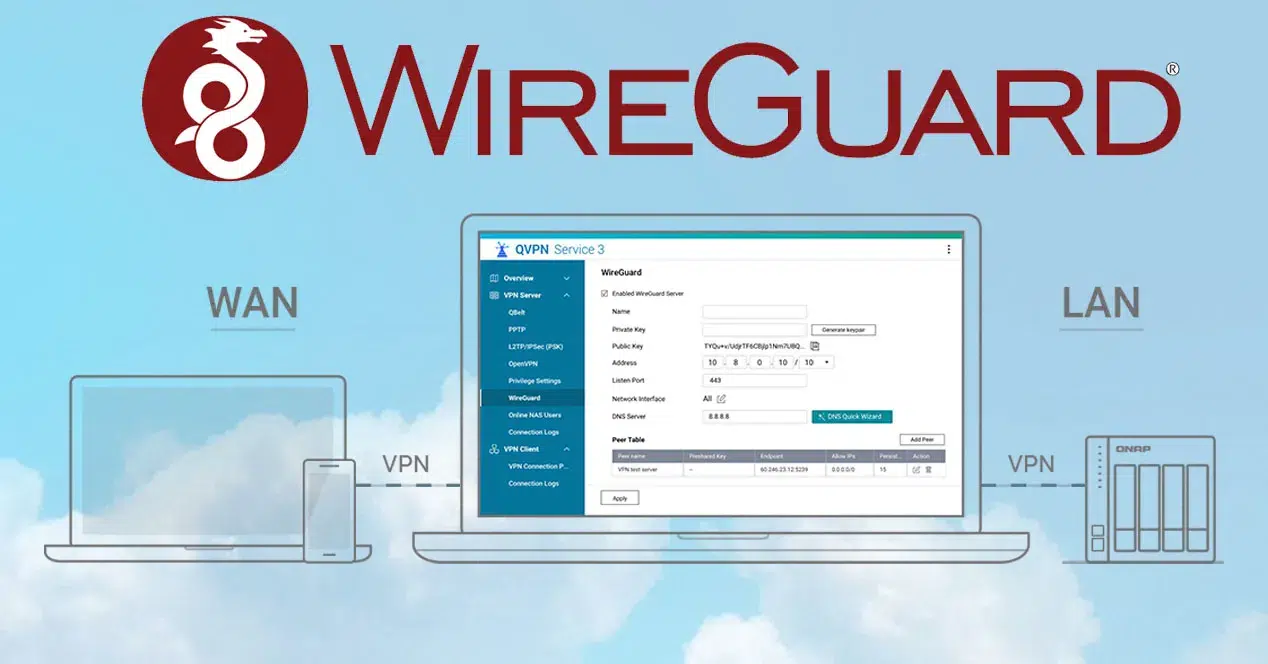

Bu pratik rehberde temel bilgilerden en son bilgilere kadar her şeyi bulacaksınız. Gelişmiş yapılandırma: Linux (Ubuntu/Debian/CentOS) üzerine kurulum, anahtarlar, sunucu ve istemci dosyaları, IP yönlendirme, NAT/Güvenlik Duvarı, Windows/macOS/Android/iOS üzerinde uygulamalar, bölünmüş tünel açma, performans, sorun giderme ve OPNsense, pfSense, QNAP, Mikrotik veya Teltonika gibi platformlarla uyumluluk.

WireGuard nedir ve neden seçmelisiniz?

WireGuard açık kaynaklı bir VPN protokolü ve yazılımıdır ve UDP üzerinden L3 şifreli tüneller. Basitliği, performansı ve düşük gecikme süresi nedeniyle OpenVPN veya IPsec ile karşılaştırıldığında öne çıkıyor ve modern algoritmalara dayanıyor. Curve25519, ChaCha20-Poly1305, BLAKE2, SipHash24 ve HKDF.

Kod tabanı çok küçüktür (yaklaşık binlerce satır), denetimleri kolaylaştırır, saldırı yüzeyini azaltır ve bakımı iyileştirir. Ayrıca Linux çekirdeğine entegre edilmiştir ve bu da yüksek transfer oranları ve mütevazı donanımlarda bile çevik yanıt.

Çok platformludur: resmi uygulamaları vardır Windows, macOS, Linux, Android ve iOSve OPNsense gibi yönlendirici/güvenlik duvarı odaklı sistemler için destek. Ayrıca FreeBSD, OpenBSD ve NAS gibi ortamlar ve sanallaştırma platformları için de mevcuttur.

İçeride nasıl çalışır?

WireGuard, eşler arasında şifreli bir tünel oluşturur (akranlar) anahtarlarla tanımlanır. Her cihaz bir anahtar çifti (özel/genel) oluşturur ve yalnızca kendi anahtarını paylaşır. ortak anahtar diğer uçla; oradan tüm trafik şifrelenir ve doğrulanır.

Direktif İzin verilen IP'ler Hem giden yönlendirmeyi (tünelden geçmesi gereken trafiği) hem de uzak eşin bir paketi başarıyla şifresini çözdükten sonra kabul edeceği geçerli kaynakların listesini tanımlar. Bu yaklaşım şu şekilde bilinir: Kripto Anahtar Yönlendirme ve trafik politikasını büyük ölçüde basitleştirir.

WireGuard, şu konuda mükemmeldir: Dolaşım- İstemcinizin IP'si değişirse (örneğin, Wi-Fi'den 4G/5G'ye geçerseniz), oturum şeffaf ve çok hızlı bir şekilde yeniden kurulur. Ayrıca şunları da destekler: öldürme anahtarı VPN bağlantısı kesilirse tünelden çıkan trafiği engellemek için.

Linux'a Kurulum: Ubuntu/Debian/CentOS

Ubuntu'da WireGuard resmi depolarda mevcuttur. Paketleri güncelleyin ve ardından modülü ve araçları edinmek için yazılımı yükleyin. wg ve wg-quick.

apt update && apt upgrade -y

apt install wireguard -y

modprobe wireguardDebian stable'da, önerilen yöntemi izleyerek ve aşağıdakilerle birlikte, ihtiyacınız olduğunda kararsız şube depolarına güvenebilirsiniz: üretimde özen:

sudo sh -c 'echo deb https://deb.debian.org/debian/ unstable main > /etc/apt/sources.list.d/unstable.list'

sudo sh -c 'printf "Package: *\nPin: release a=unstable\nPin-Priority: 90\n" > /etc/apt/preferences.d/limit-unstable'

sudo apt update

sudo apt install wireguardCentOS 8.3'te akış benzerdir: Gerekirse EPEL/ElRepo depolarını etkinleştirirsiniz ve ardından paketi yüklersiniz WireGuard ve karşılık gelen modüller.

Anahtar üretimi

Her akran kendi özel/genel anahtar çifti. Sunucu ve istemciler için izinleri kısıtlamak ve anahtarlar oluşturmak için umask'ı uygulayın.

umask 077

wg genkey | tee privatekey | wg pubkey > publickeyHer cihazda tekrarlayın. Asla paylaşmayın. Özel anahtar ve her ikisini de güvenli bir şekilde kaydedin. İsterseniz, örneğin farklı adlara sahip dosyalar oluşturun. özel anahtar sunucusu y publicserverkey.

Sunucu yapılandırması

Ana dosyayı oluşturun /etc/wireguard/wg0.confGerçek LAN'ınızda kullanılmayan bir VPN alt ağı, UDP bağlantı noktası atayın ve bir blok ekleyin [Eş] Yetkili müşteri başına.

[Interface]

Address = 10.0.0.1/24

ListenPort = 51820

PrivateKey = <clave_privada_servidor>

# Cliente 1

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 10.0.0.2/32Örneğin başka bir alt ağ da kullanabilirsiniz 192.168.2.0/24ve birden fazla akranla birlikte büyür. Hızlı dağıtımlar için, hızlı wgN.conf dosyalarıyla.

İstemci yapılandırması

İstemcide örneğin bir dosya oluşturun wg0-client.conf, özel anahtarı, tünel adresi, isteğe bağlı DNS'i ve sunucunun eşinin genel uç noktası ve portu ile.

[Interface]

PrivateKey = <clave_privada_cliente>

Address = 10.0.0.2/24

DNS = 8.8.8.8

[Peer]

PublicKey = <clave_publica_servidor>

Endpoint = <ip_publica_servidor>:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25Eğer koyarsan İzin Verilen IP'ler = 0.0.0.0/0 Tüm trafik VPN üzerinden gidecektir; yalnızca belirli sunucu ağlarına ulaşmak istiyorsanız, bunu gerekli alt ağlarla sınırlayın ve azaltın gecikme ve tüketim.

Sunucuda IP Yönlendirme ve NAT

İstemcilerin sunucu üzerinden İnternet'e erişebilmesi için yönlendirmeyi etkinleştirin. Değişiklikleri anında uygulayın sysctl.

echo 'net.ipv4.ip_forward=1' >> /etc/sysctl.conf

echo 'net.ipv6.conf.all.forwarding=1' >> /etc/sysctl.conf

sysctl -pVPN alt ağı için iptables ile NAT'ı yapılandırın, WAN arayüzünü ayarlayın (örneğin, eth0):

iptables -t nat -A POSTROUTING -s 10.0.0.0/24 -o eth0 -j MASQUERADEKalıcı hale getirin Uygun paketler ve sistem yeniden başlatıldığında uygulanacak kuralları kaydedin.

apt install -y iptables-persistent netfilter-persistent

netfilter-persistent saveBaşlatma ve doğrulama

Arayüzü açın ve hizmetin sistemle birlikte başlamasını sağlayın. Bu adım, sanal arayüzü oluşturur ve ekler. rutas gerekli.

systemctl start wg-quick@wg0

systemctl enable wg-quick@wg0

wgile wg Eşleri, anahtarları, transferleri ve son el sıkışma zamanlarını göreceksiniz. Güvenlik duvarı politikanız kısıtlayıcıysa, arayüz üzerinden girişe izin verin. wg0 ve servisin UDP portu:

iptables -I INPUT 1 -i wg0 -j ACCEPT

Resmi uygulamalar: Windows, macOS, Android ve iOS

Masaüstünde bir tane içe aktarabilirsiniz .conf dosyasıMobil cihazlarda uygulama, arayüzü bir arayüzden oluşturmanıza olanak tanır. QR kodu yapılandırmayı içerir; teknik olmayan müşteriler için oldukça kullanışlıdır.

Amacınız, kendi kendine barındırılan hizmetleri ortaya çıkarmaksa, örneğin: Plex/Radarr/Sonarr VPN'iniz aracılığıyla, WireGuard alt ağında IP'leri atayın ve istemcinin bu ağa erişebilmesi için İzin Verilen IP'leri ayarlayın; tüm erişim VPN üzerinden sağlanıyorsa, dışarıya ek bağlantı noktaları açmanıza gerek kalmaz. tünel.

Avantajları ve dezavantajları

WireGuard çok hızlı ve basittir, ancak kullanım durumuna bağlı olarak sınırlamalarını ve özelliklerini göz önünde bulundurmak önemlidir. İşte en iyilerinin dengeli bir genel bakışı: uygun.

| Avantaj | Dezavantajları |

|---|---|

| Otomasyon için ideal, net ve kısa yapılandırma | Yerel trafik karartmasını içermez |

| Yüksek performans ve düşük gecikme süresi seyyar | Bazı eski ortamlarda daha az gelişmiş seçenek vardır |

| Modern kriptografi ve bunu kolaylaştıran küçük kod denetim | Gizlilik: IP/genel anahtar ilişkisi politikalara bağlı olarak hassas olabilir |

| İstemcilerde kesintisiz dolaşım ve kill switch özelliği mevcuttur | Üçüncü taraf uyumluluğu her zaman homojen değildir |

Bölünmüş tünelleme: yalnızca gerekli olanı yönlendirme

Bölünmüş tünelleme, yalnızca ihtiyacınız olan trafiği VPN üzerinden göndermenize olanak tanır. İzin verilen IP'ler Bir veya daha fazla alt ağa tam veya seçici yönlendirme yapıp yapmayacağınıza siz karar verirsiniz.

# Redirección completa de Internet

[Peer]

AllowedIPs = 0.0.0.0/0# Solo acceder a recursos de la LAN 192.168.1.0/24 por la VPN

[Peer]

AllowedIPs = 192.168.1.0/24Ters bölünmüş tünelleme, filtreleme gibi varyantlar mevcuttur URL veya uygulama yoluyla (belirli uzantılar/istemciler aracılığıyla), WireGuard'daki yerel temel IP ve öneklerle kontrol olmasına rağmen.

Uyumluluk ve ekosistem

WireGuard, Linux çekirdeği için doğmuştu, ancak bugün çokluOPNsense bunu doğal olarak entegre eder; pfSense denetimler için geçici olarak kullanımdan kaldırıldı ve daha sonra sürüme bağlı olarak isteğe bağlı bir paket olarak sunuldu.

QNAP gibi NAS'larda, 10GbE NIC'lerden yararlanarak QVPN veya sanal makineler aracılığıyla bağlayabilirsiniz. yüksek hızlarMikroTik yönlendirici kartları RouterOS 7.x'ten bu yana WireGuard desteğini bünyesinde barındırıyor; ilk sürümlerinde beta aşamasındaydı ve üretime önerilmiyordu, ancak cihazlar ve hatta son istemciler arasında P2P tünellerine izin veriyor.

Teltonika gibi üreticilerin, yönlendiricilerine WireGuard eklemek için bir paketi var; eğer ekipmana ihtiyacınız varsa, bunları şu adresten satın alabilirsiniz: shop.davantel.com ve kurulum için üreticinin talimatlarını izleyin paketler ekstra.

Performans ve gecikme

Minimalist tasarımı ve verimli algoritma seçimi sayesinde WireGuard çok yüksek hızlara ulaşır ve düşük gecikmeler, genellikle L2TP/IPsec ve OpenVPN'den daha üstündür. Güçlü donanımla yapılan yerel testlerde, gerçek hız genellikle alternatiflerin iki katıdır ve bu da onu ideal kılar. yayın, oyun veya VoIP.

Kurumsal uygulama ve uzaktan çalışma

İşletmelerde WireGuard, ofisler arasında tüneller oluşturmak, uzaktan çalışan erişimi sağlamak ve ofisler arasında güvenli bağlantılar kurmak için uygundur. CPD ve bulut (örneğin yedeklemeler için). Özlü sözdizimi sürümlemeyi ve otomasyonu kolaylaştırır.

LDAP/AD gibi dizinlerle ara çözümler kullanarak entegre olur ve IDS/IPS veya NAC platformlarıyla birlikte çalışabilir. Popüler bir seçenek ise PaketÇit (açık kaynak), BYOD'a erişim ve kontrol vermeden önce ekipmanın durumunu doğrulamanıza olanak tanır.

Windows/macOS: Notlar ve İpuçları

Resmi Windows uygulaması genellikle sorunsuz çalışır, ancak Windows 10'un bazı sürümlerinde kullanırken sorunlar yaşanmıştır. İzin Verilen IP'ler = 0.0.0.0/0 Rota çakışmaları nedeniyle. Bazı kullanıcılar geçici bir alternatif olarak TunSafe gibi WireGuard tabanlı istemcileri tercih ediyor veya AllowedIP'leri belirli alt ağlarla sınırlandırıyor.

Örnek Tuşlarla Debian Hızlı Başlangıç Kılavuzu

Sunucu ve istemci için anahtarlar oluşturun /etc/wireguard/ ve wg0 arayüzünü oluşturun. VPN IP'lerinin yerel ağınızdaki veya istemcilerinizdeki diğer IP'lerle eşleşmediğinden emin olun.

cd /etc/wireguard/

wg genkey | tee claveprivadaservidor | wg pubkey > clavepublicaservidor

wg genkey | tee claveprivadacliente1 | wg pubkey > clavepublicacliente1192.168.2.0/24 alt ağ ve 51820 bağlantı noktasına sahip wg0.conf sunucusu. Otomatikleştirmek istiyorsanız PostUp/PostDown'ı etkinleştirin NAT arayüzü açarken/kapatırken iptables ile.

[Interface]

Address = 192.168.2.1/24

PrivateKey = <clave_privada_servidor>

ListenPort = 51820

#PostUp = iptables -A FORWARD -i %i -j ACCEPT; iptables -A FORWARD -o %i -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

#PostDown = iptables -D FORWARD -i %i -j ACCEPT; iptables -D FORWARD -o %i -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

[Peer]

PublicKey = <clave_publica_cliente1>

AllowedIPs = 0.0.0.0/0Sunucunun genel uç noktasına işaret eden 192.168.2.2 adresli istemci ve hayatta kal ara NAT varsa isteğe bağlı.

[Interface]

PrivateKey = <clave_privada_cliente1>

Address = 192.168.2.2/32

[Peer]

PublicKey = <clave_publica_servidor>

AllowedIPs = 0.0.0.0/0

Endpoint = <ip_publica_servidor>:51820

#PersistentKeepalive = 25Arayüzü açın ve MTU'yu, rota işaretlerini ve fw işareti ve yönlendirme politikası kurallarını inceleyin. wg-quick çıktısını ve durumunu inceleyin wg gösterisi.

Mikrotik: RouterOS 7.x arasındaki tünel

MikroTik, RouterOS 7.x sürümünden beri WireGuard'ı desteklemektedir. Her yönlendiricide bir WireGuard arayüzü oluşturun, uygulayın, otomatik olarak oluşturulacaktır. claves. IP'leri WAN olarak Ether2'ye ve tünel arayüzü olarak wireguard1'e atayın.

Sunucunun genel anahtarını istemci tarafına geçirerek eşleri yapılandırın ve tam tersini yapın, İzin Verilen Adres/İzin Verilen IP'leri tanımlayın (örneğin 0.0.0.0/0 (Tünel üzerinden herhangi bir kaynak/hedefe izin vermek istiyorsanız) ve uzak uç noktayı bağlantı noktasıyla ayarlayın. Uzak tünel IP'sine bir ping, tokalaşma.

Mikrotik tüneline cep telefonu veya bilgisayar bağlarsanız, gerekenden fazlasını açmamak için izin verilen ağları ince ayarlayın; WireGuard, paket akışına sizin verilerinize göre karar verir. Kripto Anahtar YönlendirmeBu nedenle, menşe ve varış noktalarını eşleştirmek önemlidir.

Kullanılan kriptografi

WireGuard modern bir dizi şunları kullanır: Gürültü bir çerçeve olarak, ECDH için Curve25519, Poly1305 ile kimliği doğrulanmış simetrik şifreleme için ChaCha20, karma için BLAKE2, karma tabloları için SipHash24 ve türetme için HKDF clavesBir algoritma kullanımdan kaldırılırsa, protokolün sorunsuz bir şekilde geçiş yapması için sürüm kontrolü yapılabilir.

Mobil cihazlarda artılar ve eksiler

Akıllı telefonlarda kullanılması, internette güvenli bir şekilde gezinmenizi sağlar Genel Wi-Fi, trafiği İSS'nizden gizleyin ve NAS, ev otomasyonu veya oyun oynama özelliklerine erişmek için ev ağınıza bağlanın. iOS/Android'de, ağ değiştirmek tüneli devre dışı bırakmaz, bu da deneyimi iyileştirir.

Eksileri olarak, doğrudan çıkışa kıyasla bir miktar hız kaybı ve daha fazla gecikme yaşarsınız ve sunucunun her zaman açık olmasına bağımlı kalırsınız mevcutAncak IPsec/OpenVPN ile karşılaştırıldığında ceza genellikle daha düşüktür.

WireGuard, basitliği, hızı ve gerçek güvenliği kolay bir öğrenme süreciyle bir araya getiriyor: kurun, anahtarlar oluşturun, İzin Verilen IP'leri tanımlayın ve kullanmaya başlayın. IP yönlendirme, iyi uygulanmış NAT, QR kodlu resmi uygulamalar ve OPNsense, Mikrotik veya Teltonika gibi ekosistemlerle uyumluluk ekleyin. modern bir VPN kamu ağlarının güvenliğini sağlamaktan, genel merkezleri birbirine bağlamaya ve evinizdeki hizmetlere baş ağrısı olmadan erişmeye kadar hemen hemen her senaryo için.

Farklı dijital mecralarda on yıldan fazla deneyime sahip, teknoloji ve internet konularında uzmanlaşmış editör. E-ticaret, iletişim, online pazarlama ve reklam şirketlerinde editör ve içerik yaratıcısı olarak çalıştım. Ekonomi, finans ve diğer sektörlerin internet sitelerinde de yazılar yazdım. İşim aynı zamanda tutkumdur. Artık makalelerim aracılığıyla Tecnobits, Hayatlarımızı iyileştirmek için teknoloji dünyasının bize her gün sunduğu tüm haberleri ve yeni fırsatları keşfetmeye çalışıyorum.