- Un ingeniero descubrió por casualidad acceso remoto a casi 7.000 aspiradoras inteligentes con cámara y micrófono.

- El fallo en el backend y permisos MQTT permitía ver cámaras, activar micrófonos y obtener mapas de viviendas.

- Las herramientas de inteligencia artificial facilitaron el análisis técnico y la detección de la brecha.

- El caso pone en cuestión la seguridad y diseño de las aspiradoras 7000 y de todo el ecosistema de hogar inteligente.

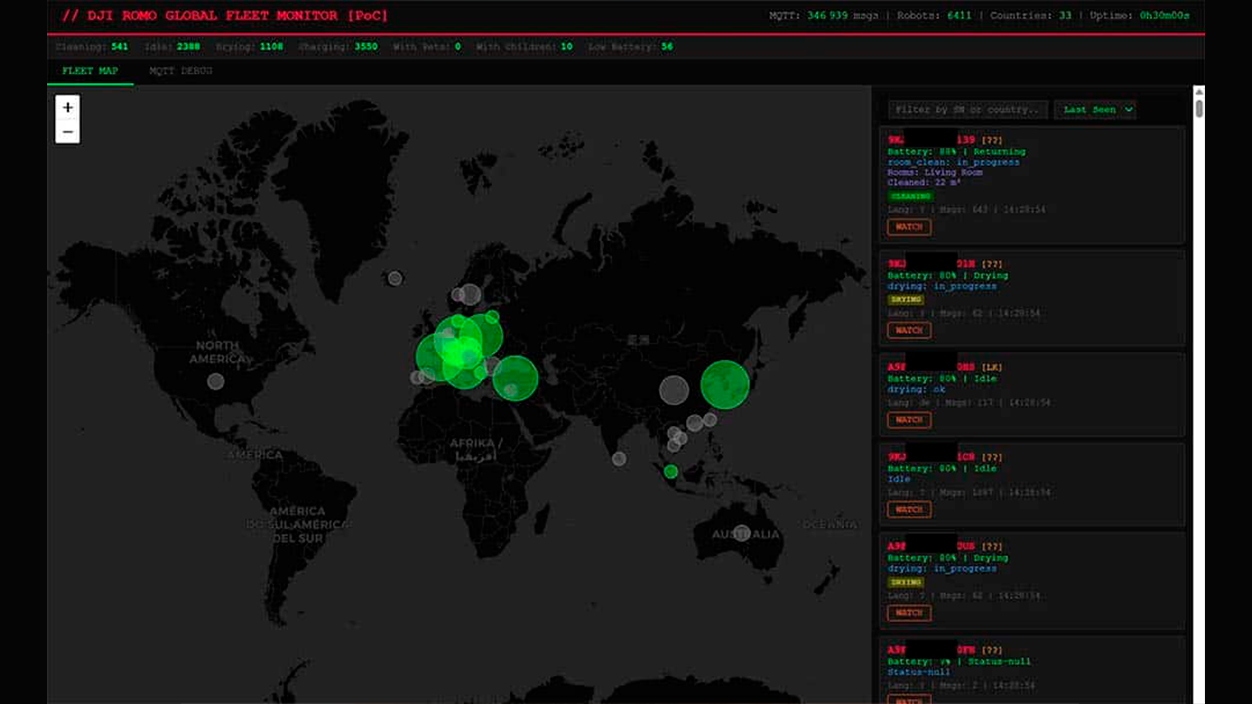

Lo que empezó como un experimento casero con un robot aspirador conectado a internet terminó convirtiéndose en uno de los fallos de seguridad más llamativos de los últimos años en dispositivos domésticos inteligentes. Un ingeniero de software, aficionado a la robótica y residente en Barcelona, descubrió que podía interactuar no sólo con su propio DJI Romo, sino con miles de unidades similares en diferentes países, debido a un error de implementación en la infraestructura en la nube de este modelo.

El DJI Romo, un robot aspirador con conexión permanente a servidores remotos y capacidades de mapeo del hogar, está diseñado para integrarse en ecosistemas domóticos a través de aplicaciones móviles. Sin embargo, al analizar cómo se gestionaba la comunicación entre dispositivo y nube —incluyendo autenticación y autorización de sesiones— el investigador constató que la segmentación entre usuarios era insuficiente.

De hobby a fallo de seguridad global

El caso comenzó de forma bastante inocente: el ingeniero estaba intentando controlar su DJI Romo con un mando de PlayStation 5, con el objetivo de explorar nuevas formas de interacción para robots domésticos. Con experiencia en ingeniería inversa y análisis de protocolos de red, utilizó herramientas de diagnóstico y, en algunos casos, apoyo de IA para examinar la lógica de comunicación entre la app del robot y los servicios remotos.

Lo que empezó como simples consultas de estado y comandos de movimiento terminó en un hallazgo inquietante: al suscribirse a ciertos flujos de datos, empezó a recibir información que no se limitaba a su propia unidad, sino que provenía de múltiples robots DJI Romo distribuidos en diferentes países. Esto sugería que la lógica de control de acceso en la nube no estaba aplicando correctamente restricciones por usuario o credenciales.

¿Qué datos estaban expuestos?

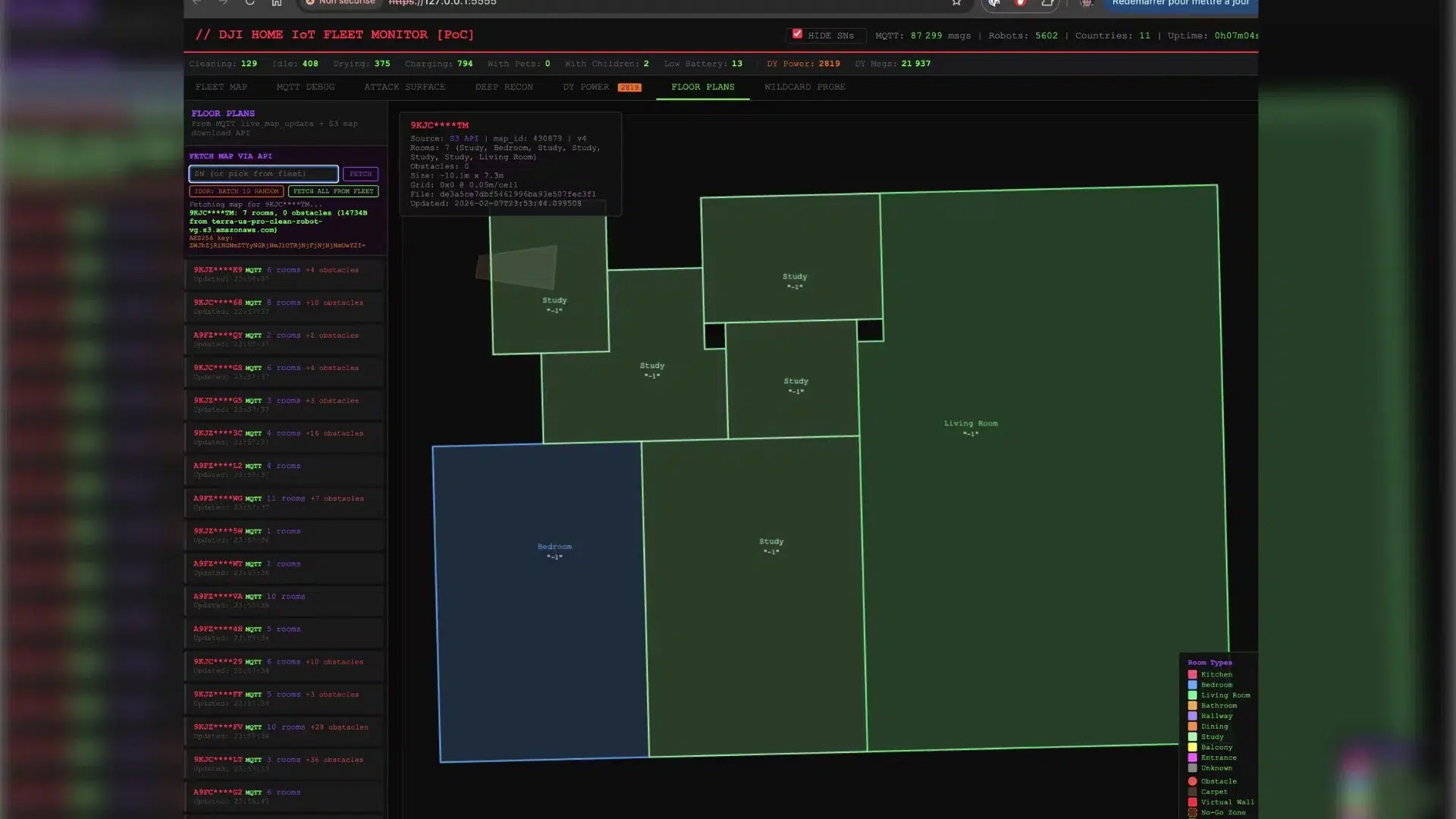

Más allá del número de unidades potencialmente afectadas, lo que preocupó a la comunidad de ciberseguridad fue el tipo de información que estos dispositivos manejan. Los robots aspiradores como el DJI Romo generan mapas detallados del interior de las viviendas para optimizar rutas de limpieza, lo que en teoría es un dato altamente sensible desde la perspectiva de la privacidad doméstica.

En algunos modelos, además, existen sensores adicionales —como cámaras o micrófonos pensados originalmente para funciones de navegación o detección de obstáculos— que podrían representar un riesgo mayor si un atacante accede a ellos sin las protecciones adecuadas.

¿Cómo se originó el fallo?

Según el propio investigador, el fallo no residía en la encriptación de las comunicaciones ya que estas podrían estar cifradas durante el tránsito, sino en la lógica de autorización de la plataforma: una vez dentro de la infraestructura, no existían mecanismos suficientes para garantizar que un token o sesión autenticada sólo tuviera acceso a los datos del robot de un usuario específico.

Esto permitió, en un entorno de laboratorio controlado por el analista, suscribirse a flujos de datos de múltiples unidades y recibir eventos de estado de robots no registrados por él.

¿Qué implica para los hogares conectados?

Tras confirmar el fallo, el ingeniero optó por no automatizar ni explotar la vulnerabilidad de forma masiva y siguió los principios de divulgación responsable: contactar primero con el fabricante y dar tiempo razonable para que se elaborara una solución antes de hacer público el problema de forma general.

Según declaraciones y publicaciones posteriores del propio investigador, la compañía reconoció la existencia de un problema en las validaciones de acceso y aseguró haber desplegado correcciones en su backend para fortalecer la separación de permisos entre usuarios y limitar la exposición de datos ajenos.

No hay evidencia pública de que el fallo haya sido explotado de forma maliciosa por terceros, aunque el simple hecho de que fuera detectable con relativa facilidad ha generado preocupación en la comunidad de seguridad doméstica.

Este incidente es un recordatorio de que, en un mercado en plena expansión de dispositivos conectados (desde aspiradoras hasta cámaras y asistentes domésticos), la seguridad y la privacidad deben estar incorporadas desde el diseño. Los mapas detallados de una vivienda, por ejemplo, pueden revelar más de lo que parece: desde la distribución de habitaciones hasta hábitos de uso del espacio.

Además, el caso ilustra cómo las herramientas modernas de análisis, incluidas las basadas en inteligencia artificial, pueden acelerar la identificación de fallos. Ese mismo potencial que ayuda a mejorar el desarrollo de software también puede servir a actores malintencionados si no se adoptan diseños robustos y auditorías independientes.

En un contexto europeo con estrictas normativas de protección de datos como el RGPD, este tipo de incidentes refuerza la necesidad de auditorías y controles más rigurosos, así como de una mayor transparencia por parte de fabricantes y proveedores de servicios en la nube.

Soy un apasionado de la tecnología que ha convertido sus intereses «frikis» en profesión. Llevo más de 10 años de mi vida utilizando tecnología de vanguardia y trasteando todo tipo de programas por pura curiosidad. Ahora me he especializado en tecnología de ordenador y videojuegos. Esto es por que desde hace más de 5 años que trabajo redactando para varias webs en materia de tecnología y videojuegos, creando artículos que buscan darte la información que necesitas con un lenguaje entendible por todos.

Si tienes cualquier pregunta, mis conocimientos van desde todo lo relacionado con el sistema operativo Windows así como Android para móviles. Y es que mi compromiso es contigo, siempre estoy dispuesto a dedicarte unos minutos y ayudarte a resolver cualquier duda que tengas en este mundo de internet.