- 微軟的易受攻擊的驅動程式阻止清單可防禦不安全或惡意的驅動程式。

- 此功能內建於 Windows 10、11 和 Server 中,可由 Microsoft 管理和更新。

- 它的啟動是抵禦 BYOVD 攻擊和勒索軟體的關鍵,可降低系統核心的風險。

今天, 計算機安全 這是任何使用者或系統管理員優先關注的問題之一。新的威脅不斷出現,試圖利用漏洞。這就是 Microsoft 易受攻擊的驅動程式封鎖列表 o Microsoft 易受攻擊的驅動程式封鎖清單。該功能在現代版本的 Windows 中具有特殊的意義。

Windows 安全性中最脆弱的領域之一是 控制器或驅動程序。這個雖小但至關重要的軟體容易受到各種 襲擊,例如可怕的 BYOVD(「自帶易受攻擊的駕駛員」)。 在本文中,我們將解釋您需要了解的有關此封鎖清單的知識以及它的工作原理。

什麼是 Microsoft 易受攻擊驅動程式阻止清單?

Microsoft 易受攻擊的驅動程式封鎖清單是 Windows 內建的安全功能 以及其主要的保護解決方案,例如 微軟Defender。其目的是防止在作業系統中載入和執行危險的驅動程式。這些驅動程式通常由第三方而不是微軟自己開發,可能存在安全漏洞,甚至是惡意設計的,這使它們成為高級攻擊的理想網關。

該列表的工作原理如下 一種“黑名單” 其中包括滿足以下一個或多個特徵的控制器:

- 已識別的漏洞:驅動程式的弱點可被利用來提升 Windows 核心中的權限或繞過保護。

- 惡意行為:包含可能造成損害、安裝惡意軟體的程式碼或使用與惡意軟體相關的憑證進行簽署的驅動程式。

- 違反 Windows 安全性模型:驅動程式不一定是惡意的,但可以繞過作業系統的安全限制。

簡而言之,微軟的黑名單充當 防止潛在危險駕駛駕駛的防護罩,即使他們有數位簽名和有效認證。這加強了 Windows 保護的最關鍵層之一——內核,並大大增加了網路犯罪分子的工作難度。

黑名單的工作原理:它如何保護您的計算機

La Microsoft 易受攻擊的驅動程式封鎖列表 它不是一個靜態元素,而是 一個不斷更新的生命機制。 微軟與硬體製造商 (IHV) 和 OEM 合作,主動監控驅動程式生態系統,以識別和阻止構成威脅的元件。

當驅動程式被識別為易受攻擊、惡意或與 Windows 安全標準不相容時,它會被添加到清單中,並自動阻止在阻止清單處於活動狀態的電腦上載入。根據系統的版本和配置,可以透過以下幾種方式完成:

- 記憶體完整性(HVCI 或 受虛擬機器管理程式保護的程式碼完整性):如果啟用(許多新的 Windows 11 PC 上預設為啟用),阻止清單將透過阻止其中包含的驅動程式生效。

- 安全模式:在 S 模式下運行的 Windows 裝置擁有更可控、更安全的環境,並且預設啟用了黑名單。

- Windows Defender 中的應用程式控制(商業應用程式控制):允許管理員透過自己的安全性策略套用推薦清單。

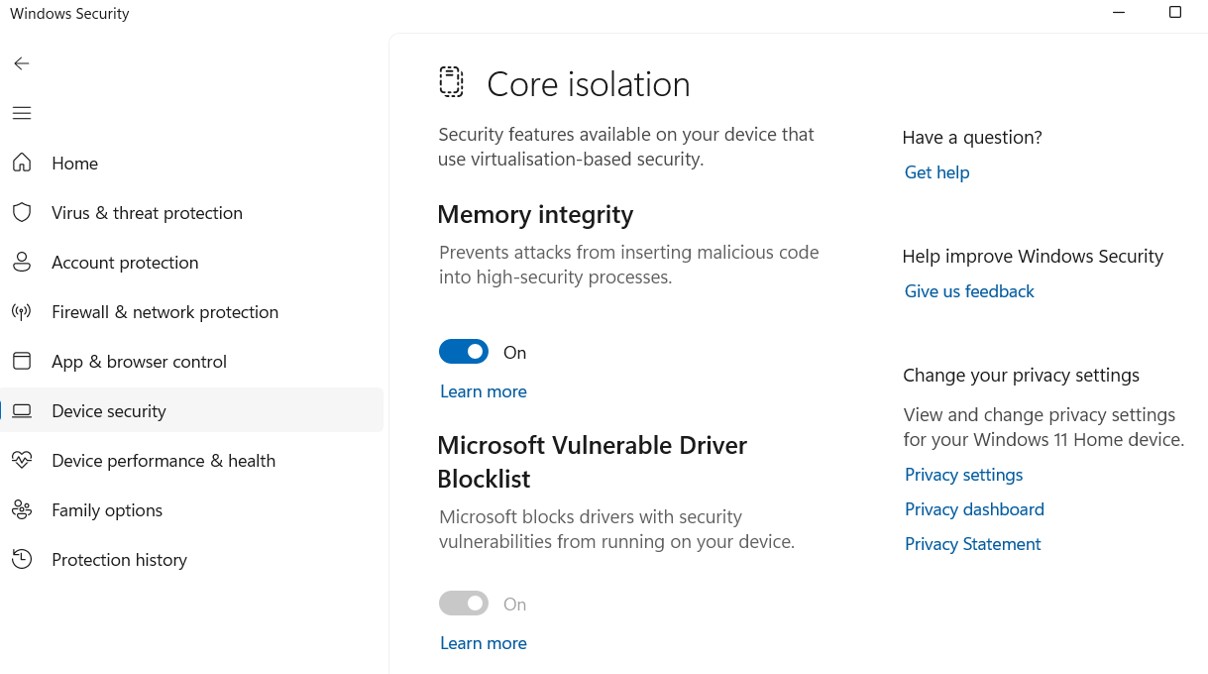

- Windows 安全性中心(系統應用):自 Windows 11 22H2 起,此功能預設為啟用,可從裝置安全性 > 核心隔離介面進行管理。

阻止清單到底阻止了哪些驅動程式?

並非所有驅動程式都受阻止清單約束,只有那些 符合某些客觀標準而構成潛在危險的物質。 將駕駛員添加到此列表中的最常見原因包括:

- 存在安全漏洞 已知且有據可查。

- 在主動攻擊中偵測到了它的使用,包括勒索軟體、惡意軟體或進階持續性威脅的利用。

- 使用與惡意活動相關的證書 用於您的數位簽名。

- 允許繞過 Windows 安全模型的行為,儘管它不是經典的惡意軟體。

清單中可能還包括磁碟實用程式的舊驅動程式、進階硬體管理程式、虛擬化軟體,甚至是某些安全性已受到損害的周邊設備的驅動程式。

黑名單更新和支持

Microsoft 易受攻擊驅動程式封鎖清單的一大優勢在於 這是一個動態列表,會隨著時間的推移而不斷維護。 微軟會隨著 Windows 的每個新主要版本更新它(通常每年一次或兩次重大更新)。此外,如果出現新的威脅,您可以透過 Windows 更新或手動下載發布特定修補程式。

雖然黑名單提供了非常高的防禦級別, 它的啟動可能會對硬體或軟體的相容性和操作產生一定的副作用。 例如,如果某個特定裝置的必要驅動程式被阻止,它可能會停止正常工作,在極少數情況下甚至會導致藍屏死機 (BSOD)。

因此, 微軟建議先在審核模式下驗證策略,並在強制永久阻止之前檢查阻止事件。 在企業環境中,這是透過應用程式控制和相應的策略來完成的,讓您可以監控哪些驅動程式會被阻止並根據具體情況做出決定。

作為一般規則,黑名單足夠完善,以最大限度地減少誤報和 平衡保護以避免潛在的相容性問題。 然而,在具有非常特殊的硬體或較舊的軟體的系統上可能會發生意外的衝突。在這種情況下,最好透過 Microsoft 管道回報該問題,以便我們討論刪除或更新受影響的驅動程式。

如何啟用或停用 Microsoft 易受攻擊驅動程式封鎖列表

根據 Windows 版本和裝置設置, 可以預設啟用或停用封鎖清單。 自 Windows 11 版本 22H2 發布以來,該功能已在所有裝置上啟用,但仍可手動管理。

那裡 控制黑名單狀態的兩種主要方法:

- 從 Windows 安全性介面:

- 開啟 Windows 安全應用程式(在開始功能表中搜尋)。

- 轉到“設備安全性”部分,然後轉到“核心隔離”。

- 在該畫面上,根據需要啟用或停用「Microsoft 易受攻擊的驅動程式封鎖清單」選項。

- 在舊版(Windows 10 或 11 21H2)中,該選項可能不會出現或可能需要您先啟用 HVCI。

- 使用 Windows 登錄:

- 開啟註冊表編輯器(regedit.exe)。

- 導覽至 HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\CI\Config。

- 編輯或建立 DWORD 值“VulnerableDriverBlocklist”,分配 1 以啟用該功能,或指派 0 以停用該功能。

更改後建議重新啟動電腦以使設定生效。

給使用者和公司的建議

為了最大限度地利用 Microsoft 易受攻擊驅動程式阻止清單提供的保護,家庭使用者和系統管理員都應遵循幾個簡單的步驟: 良好做法:

- 始終保持作業系統完全更新因為新版本通常會對黑名單和 Windows 核心保護進行重大改進。

- 定期檢查黑名單是否有效 從 Windows 安全應用程式(尤其是在重大系統更新或設定變更之後)。

- 在企業環境中,部署適用於企業的應用程式控制策略 確保所有設備都繼承清單的最新版本,並在永久性封鎖實施之前監視潛在問題。

- 首先在審核模式下驗證策略,以盡量減少相容性衝突並解決可能出現的誤報。

- 請繼續關注 Microsoft 安全公告 和硬體製造商了解可能受影響的新驅動程式。

- 向 Microsoft 提交可疑驅動程式 使用官方工具和門戶,為全球保護的不斷改進做出貢獻。

Microsoft 易受攻擊驅動程式封鎖清單的高階管理:下載和手動應用

對於高級用戶和企業,Microsoft 提供了 從您的下載入口網站下載二進位或 XML 格式的最新版本的封鎖清單。 這在需要最大程度控制的情況下,或者出於安全或合規性原因,您不想僅依賴自動更新的情況下很有用。

通常的程序如下:

- 下載政策更新工具 應用程式控制.

- 取得並提取易受攻擊的驅動程式阻止清單二進位檔案。

- 選擇適當的文件(稽核或應用版本)並將其重新命名為 SiPolicy.p7b。

- 將 SiPolicy.p7b 複製到 %windir%\system32\CodeIntegrity 位置。

- 執行更新工具來啟動並更新所有應用程式控制策略。

重新啟動電腦後,您可以透過查看 Windows 事件檢視器中 CodeIntegrity 日誌下的 3099 事件來驗證該政策是否已正確套用。

對使用者體驗的影響和已知問題

儘管有這些優勢,但並非一切都是光明的。 黑名單管理可能會給最終用戶帶來一些不便,尤其是在具有高度客製化需求的系統中。 最常見的問題通常包括:

- 與舊硬體或舊程式不相容 其開發已經停止,其驅動程式尚未更新以滿足新的安全標準。

- 可能出現誤報 這會阻止完全合法但不常見的驅動程序,從而導致設備無法運作。

- 藍色畫面死機(BSOD)案例 如果一個重要的啟動元素被錯誤地阻止。

為什麼黑名單在今天至關重要

BYOVD 攻擊、對被遺忘驅動程式的利用以及惡意軟體的複雜性使得 系統核心的保護 比以往任何時候都更重要。網路犯罪分子已經證明他們可以利用任何漏洞,而易受攻擊的驅動程式代表著最危險的後門之一,其運作水平非常低,以至於他們可以禁用或操縱幾乎任何其他安全措施。

微軟維護與供應商和安全社群相連的集中式動態黑名單的策略是 對影響個人用戶和大型組織的威脅的最佳回應。

保持 Microsoft 易受攻擊驅動程式阻止清單處於活動狀態並更新是加強 Windows 安全性並使網路犯罪分子更難攻擊的最簡單、最有效的方法之一。建議管理員將其與其他保護策略結合使用,並建議家庭使用者定期檢查 Windows 安全性中的設定;這大大提高了您的資料和系統的保護和安心。

專門研究技術和互聯網問題的編輯,在不同數位媒體領域擁有十多年的經驗。我曾在電子商務、通訊、線上行銷和廣告公司擔任編輯和內容創作者。我還在經濟、金融和其他領域的網站上撰寫過文章。我的工作也是我的熱情所在。現在,透過我的文章 Tecnobits,我嘗試探索科技世界每天為我們提供的所有新聞和新機會,以改善我們的生活。