- Wireshark 是免費的(GPL v2),由 Wireshark 基金會維護,並且是跨平台的。

- 包含 GUI、TShark 以及 dumpcap、editcap、mergecap 和 text2pcap 等實用程式。

- libwireshark、libwiretap 和 libwsutil 函式庫支援剖析和多種格式。

- 透過 dumpcap、強大的過濾器和廣泛的自動化選項進行安全捕獲。

如果您從事網路、安全或開發工作,並且想了解您的線纜和 Wi-Fi 網路中正在發生的事情,那麼與以下人員合作將對您有所幫助: Wireshark的 這是必不可少的要素。 開源軟體包分析器 經過數十年的發展,現在可以以外科手術般的精準度在資料包層級捕獲、剖析和研究流量。

本文將對其進行深入分析:從其許可證和贊助商到其在 GNU/Linux 中的軟體包,包括控制台實用程式、支援的格式、編譯要求、捕獲權限以及真正完整的歷史和功能概述。

Wireshark是什麼?現在它有哪些用途?

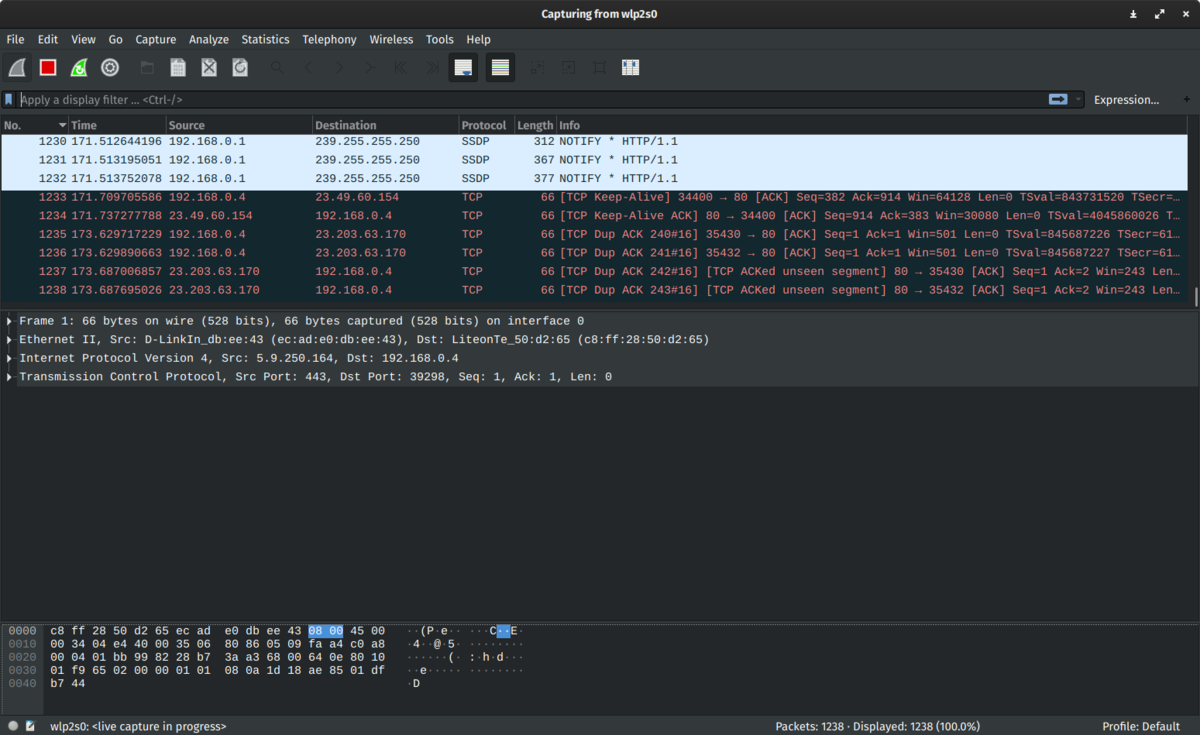

本質上,Wireshark 是一種 協定分析器和流量捕獲設備 這樣一來,您可以將介面置於混雜模式或監聽模式(如果系統支援),查看不會發送到您的 Mac 的幀,分析對話,重建流程,根據規則為資料包著色,並應用極具表現力的顯示濾鏡。此外, 包含 TShark(終端機版本) 以及一套用於重新排序、拆分、合併和轉換螢幕截圖等任務的實用程式。

雖然它的使用方式與 tcpdump 類似,但它提供了一個基於 Qt 的現代化圖形介面。 過濾、排序和深度剖析 適用於數千種協議。如果您使用的是交換機,請記住混雜模式並不能保證您能看到所有流量:要實現完整的流量監控,您需要連接埠鏡像或網路分路器,相關文件也將其列為最佳實務。

授權、基金會和開發模式

Wireshark 的分發依據是 GNU GPL v2 在許多地方,該軟體標明“GPL v2 或更高版本”。原始程式碼中的一些實用程式採用不同但相容的許可證,例如採用 GPLv3+ 的 pidl 工具,但這不會影響分析器產生的二進位檔案。本軟體不提供任何明示或暗示的保證;使用風險自負,這與所有自由軟體的使用方式相同。

La Wireshark基金會 它負責協調開發和分發工作,並依靠基於 Wireshark 的個人和組織的捐贈來維持營運。該計畫擁有數千名註冊作者,其最傑出的支持者包括傑拉爾德·庫姆斯、吉爾伯特·拉米雷斯和蓋伊·哈里斯等歷史人物。

Wireshark 可在 Linux、Windows、macOS 和其他類 Unix 系統(BSD、Solaris 等)上運作。 Windows 和 macOS 均有官方軟體包,在 GNU/Linux 系統中,它通常作為標準軟體包或附加軟體包包含在 Debian、Ubuntu、Fedora、CentOS、RHEL、Arch、Gentoo、openSUSE、FreeBSD、DragonFly BSD、NetBSD 和 OpenBSD 等發行版中。它也可在第三方系統上使用,例如… Homebrew、MacPorts、pkgsrc 或 OpenCSW.

要從程式碼編譯,您需要 Python 3;AsciiDoctor 用於產生文件;以及 Perl 和 GNU flex 等工具(經典的 lex 無法使用)。使用 CMake 進行配置可以啟用或停用特定支持,例如壓縮庫。 -DENABLE_ZLIB=OFF、-DENABLE_LZ4=OFF 或 -DENABLE_ZSTD=OFF或者,如果您不想載入 MIB,可以使用 -DENABLE_SMI=OFF 來啟用 libsmi 支援。

Debian 系統中的軟體套件和函式庫

在 Debian/Ubuntu 及其衍生環境中,Wireshark 生態系統被分為以下幾類: 多個包裹以下列出了各項功能、大致大小和依賴關係。這些軟體包提供從完整的圖形使用者介面到各種庫和開發工具,方便您將解剖功能整合到自己的應用程式中。

Wireshark的

使用 Qt 介面的圖形化應用程序,用於擷取和分析交通流量。 預計大小:10.59 MB。 設施: sudo apt install wireshark

關鍵依賴項

- libc6、libgcc-s1、libstdc++6

- libgcrypt20,libglib2.0-0t64

- libpcap0.8t64

- Qt 6(核心、GUI、控制、多媒體、SVG、列印支援和 QPA 外掛程式)

- libwireshark18、libwiretap15、libwsutil16

- libnl-3-200, libnl-genl-3-200, libnl-route-3-200

- libminizip1t64、libspeexdsp1、wireshark-common

在其啟動選項中,您可以找到用於選擇介面的參數(-i),捕獲過濾器(-f),快照限制,監控模式,連結類型列表,顯示過濾器(-Y)、「解碼為」和首選項,以及檔案輸出格式和擷取註解。該應用程式還允許 配置分析和統計 介面上的進階功能。

沙克

用於命令列捕獲和分析的控制台版本。 預計大小:429 KB。 設施: sudo apt install tshark

關鍵依賴項

- libc6,libglib2.0-0t64

- libnl-3-200,libnl-route-3-200

- libpcap0.8t64

- libwireshark18、libwiretap15、libwsutil16

- wireshark-common

它允許您選擇介面、套用擷取和顯示篩選器、定義停止條件(時間、大小、封包數量)、使用循環緩衝區、列印詳細資訊、產生十六進位和 JSON 轉儲,以及匯出 TLS 物件和金鑰。它還可以在相容的終端中對輸出進行著色。 調整日誌記錄 按域和詳細程度劃分。如果在核心層級啟用 BPF JIT,建議謹慎操作,因為這可能存在安全隱患。

wireshark-common

wireshark 和 tshark 的常用檔案(例如字典、設定和命令列工具)。 預計大小:1.62 MB。 設施: sudo apt install wireshark-common

關鍵依賴項

- debconf(或 debconf-2.0)、libc6

- libcap2 和 libcap2-bin

- libgcrypt20,libglib2.0-0t64

- libpcap0.8t64, libpcre2-8-0

- libnl-3-200, libnl-genl-3-200, libnl-route-3-200

- libspeexdsp1、libssh-4、libsystemd0

- libmaxminddb0

- libwireshark18、libwiretap15、libwsutil16

- zlib1g

此軟體包包含諸如以下實用程式: 資本資訊 (擷取檔案資訊:類型、封裝、持續時間、速率、大小、雜湊值和註解) 帽型 (識別文件類型) 傾銷蓋 (使用 pcapng/pcap 格式,具有自動停止和循環緩衝區的輕量級採集設備) 編輯上限 (編輯/分割/轉換截圖,調整時間戳,刪除重複項,新增註解或密碼) 合併資本 (合併或連接多個捕獲結果), mmdbresolve (利用MMDB資料庫解析IP地理位置) 隨機包 (多協定合成資料包產生器) 生鯊 (粗略解剖及現場輸出) 重新訂購預算 (按時間戳重新排序) 鯊魚 (帶有 API 的守護進程,用於處理捕獲的資料) text2pcap (將十六進位轉儲或結構化文字轉換為有效的捕獲)。

libwireshark18 和 libwireshark-data

中央資料包剖析庫。提供 Wireshark/TShark 使用的協定分析器。 庫大小約為:126.13 MB。 設施: sudo apt install libwireshark18 y sudo apt install libwireshark-data

重要部門

- libc6,libglib2.0-0t64

- libgcrypt20,libgnutls30t64

- liblua5.4-0

- libpcre2-8-0

- libxml2-16

- zlib1g、libzstd1、liblz4-1、libsnappy1v5

- libnghttp2-14、libnghttp3-9

- libbrotli1

- libopus0、libsbc1、libspandsp2t64、libbcg729-0

- libcares2

- libk5crypto3,libkrb5-3

- libopencore-amrnb0

- libwiretap15,libwsutil16

- libwireshark-數據

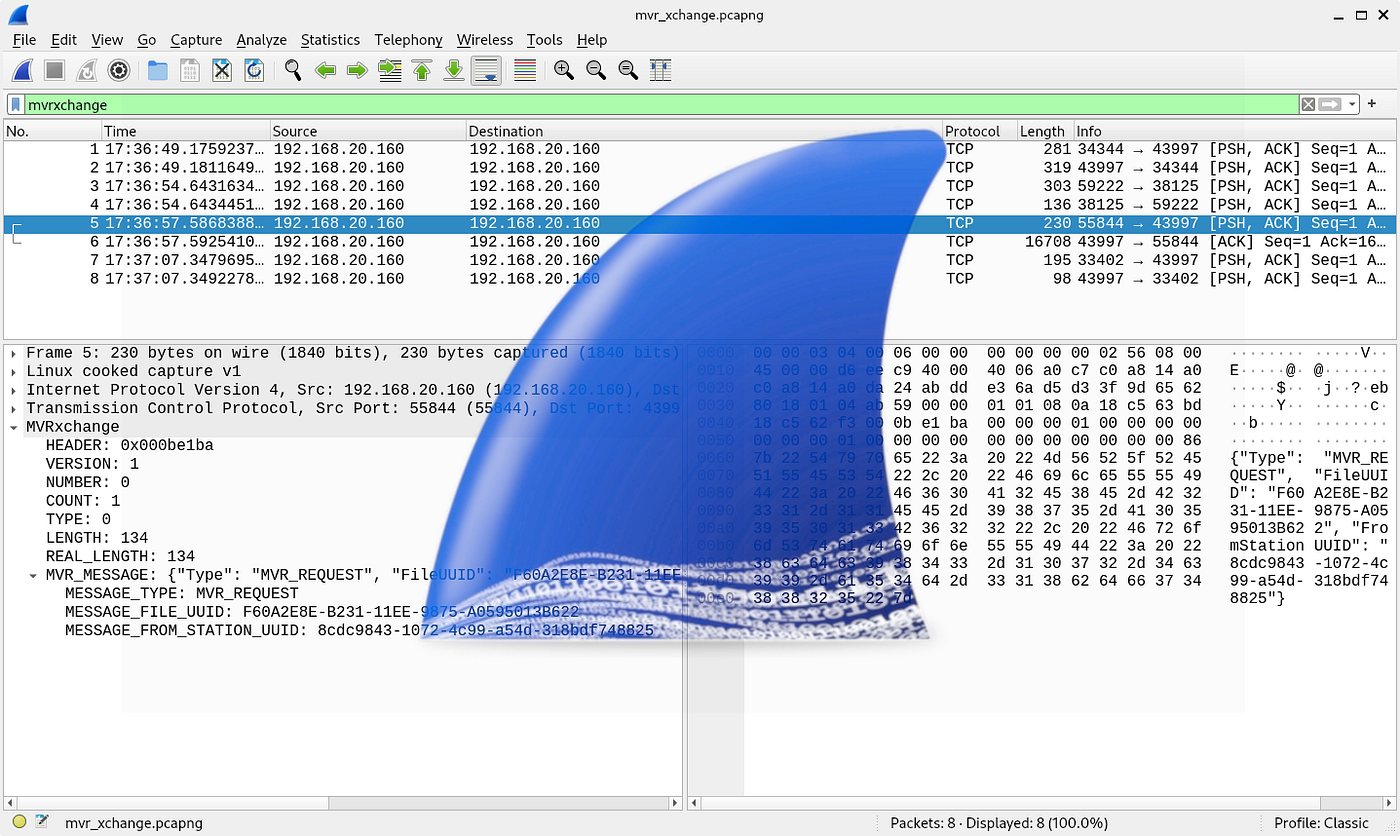

它支援大量的協定和選項,例如透過介面或命令列啟用或停用特定的解剖、啟發式方法和「解碼為」;因此,您可以進行自訂。 真實交通狀況剖析 您的環境。

libwiretap15 和 libwiretap-dev

Wiretap 是一個用於讀寫多種擷取檔案格式的函式庫。它的優勢在於支援多種格式;其局限性在於: 它不進行過濾或直接捕獲。。 設施: sudo apt install libwiretap15 y sudo apt install libwiretap-dev

支援的格式(選擇)

- libpcap的

- 嗅探器/Windows Sniffer Pro 和 NetXRay

- LANalyzer

- 網絡監控器

- 窺探

- AIX iptrace

- RADCOM 廣域網/區域網

- 光輝/昇華

- HP-UX nettl

- 東芝ISDN路由器

- ISDN4BSD i4btrace

- Cisco Secure IDS IP日誌記錄

- 日誌 pppd(pppdump)

- VMS TCPTRACE

- DBS Etherwatch(文字)

- Catapult DCT2000(.out)

libwiretap15 依賴項

- libc6,libglib2.0-0t64

- liblz4-1、libzstd1、zlib1g

- libwsutil16

-dev 版本提供靜態函式庫和 C 頭文件,用於將讀取/寫入操作整合到您的工具中。這使您可以開發用於操作資料的實用程式。 pcap、pcapng 和其他容器 作為我們自身管道的一部分。

libwsutil16 和 libwsutil-dev

Wireshark及其相關庫共享的一組實用程式:用於字串操作、緩衝、加密等的輔助函數。安裝: sudo apt install libwsutil16 y sudo apt install libwsutil-dev

libwsutil16 依賴項

- 庫6

- libgcrypt20

- libglib2.0-0t64

- libgnutls30t64

- libpcre2-8-0

- zlib1g

-dev 軟體包包含頭檔和靜態函式庫,以便外部應用程式可以連結常用工具而無需重新實作 wheel 包。它是基礎。 多個共享功能 使用 Wireshark 和 TShark。

wireshark-dev

用於建立新“解剖器”的工具和文件。它提供諸如 idl2wrs 之類的腳本,以及用於編譯和測試的依賴項。 預計大小:621 KB。 設施: sudo apt install wireshark-dev

依存關係

- esnacc

- 庫6

- libglib2.0-0t64

- libpcap0.8-dev

- libwireshark-dev

- libwiretap-dev

- libwsutil16

- omiidl

- python3 和 python3-ply

它包括諸如以下的實用程序 asn2deb (根據 ASN.1 產生用於 BER 監測的 Debian 軟體包) idl2deb (CORBA軟體包)。而且,最重要的是, idl2wrs該工具將 CORBA IDL 檔案轉換為用於解析 GIOP/IIOP 流量的 C 插件框架。此工作流程依賴 Python 腳本(wireshark_be.py 和 wireshark_gen.py),並預設支援啟發式解析。該工具會在以下位置搜尋其模組: PYTHONPATH/site-packages 或者在當前目錄中,並接受檔案重定向以產生程式碼。

wireshark-doc

使用者文件、開髮指南和 Lua 參考文件。 預計大小:13.40 MB。 設施: sudo apt install wireshark-doc

如果您打算深入研究,強烈推薦。 擴充功能、腳本和 API官方網站上的線上文件會隨著每個穩定版本的發布而更新。

捕獲和安全許可

在許多系統中,直接捕獲資料包需要更高的權限。因此,Wireshark 和 TShark 將封包擷取委託給第三方服務。 傾銷蓋此二進位檔案設計為以特權(set-UID 或 capabilities)運行,以最大限度地減少攻擊面。以 root 使用者身分執行整個 GUI 並非最佳實踐;最好使用 dumpcap 或 tcpdump 等工具擷取封包,並在不使用特權的情況下進行分析,以降低風險。

該專案的歷史包括多年來分析器中發生的安全事件,一些平台(例如 OpenBSD)因此棄用了舊的 Ethereal 實例。在目前的模型中,隔離捕獲和持續更新改善了情況,但始終建議… 請遵循安全說明 而且,如果您發現可疑活動,請知道如何應對 阻止可疑的網路連接 避免在未事先審查的情況下開啟未經信任的螢幕截圖。

文件格式、壓縮和特殊字體

Wireshark 可以讀取和寫入 pcap 和 pcapng 文件,以及其他分析器(例如 Snoop、Network General Sniffer、Microsoft Network Monitor 和 Wiretap 上文列出的許多其他分析器)產生的文件格式。如果壓縮檔案編譯時使用了 pcapng 函式庫,Wireshark 也可以開啟這些檔案。 GZIP、LZ4 和 ZSTD特別是,具有獨立區塊的 GZIP 和 LZ4 可以實現快速跳轉,從而提高大型捕獲中的 GUI 性能。

本專案文件介紹了 AIX iptrace 的一些特性(例如,向守護程序發出 HUP 指令後可以正常關閉)、對 Lucent/Ascend 追蹤、東芝 ISDN 或 CoSine L2 的支持,並說明瞭如何將文字輸出擷取到文件中(例如,使用…)。 telnet <equipo> | tee salida.txt 或使用該工具 腳本)以便稍後使用 text2pcap 導入。這些路徑會將您帶出… “傳統”捕獲 當您使用不會直接傾倒 pcap 的裝置。

套件實用程式和選項類別

除了 Wireshark 和 TShark 之外,該發行版還包括 有些工具涵蓋了非常具體的任務這裡不逐字複製幫助文本,而是按類別整理了一份摘要,以便您了解每個類別的功能和選項:

- 傾銷蓋:純粹而簡單的 pcap/pcapng 擷取、介面選擇、BPF 濾波器、緩衝區大小、按時間/大小/檔案輪換、建立環形緩衝區、擷取註解和輸出格式 機器可讀它警告不要啟用 BPF 的 JIT,因為有潛在風險。

- 資本資訊它顯示檔案類型、封裝方式、介面和元資料;封包數量、檔案大小、總長度、快照限制、時間順序(首尾相連)、平均速率(bps/Bps/pps)、平均封包大小、雜湊值和註解。它支援表格或詳細輸出,並支援機器可讀格式。

- 帽型:為一個或多個條目指定捕獲文件的類型,並提供幫助和版本選項。

- 編輯上限它能夠選擇/刪除資料包範圍、截取/剪切資料包、調整時間戳記(包括嚴格順序)、使用可配置視窗刪除重複項、為每個幀添加註釋、按編號或時間拆分輸出、更改容器和封裝方式、處理解密金鑰以及壓縮輸出。它是用於「清理」捕獲資料的全能工具。

- 合併資本:將多個擷取合併為一個,可以透過線性連接或基於時間戳記的混合,控制 snaplen,定義輸出類型、IDB 合併模式和最終壓縮。

- 重新訂購預算:按時間戳重新排序文件,產生乾淨的輸出,如果文件已經排序,則可以避免寫入結果以節省 I/O。

- text2pcap:將十六進位轉儲或具有正規表示式的文字轉換為有效的擷取;識別各種資料庫中的偏移量,識別 strptime 格式的時間戳記(包括小數精確度),偵測附加的 ASCII 字元(如果適用),並可新增「虛擬」標頭(乙太網路、IPv4/IPv6、UDP/TCP/SCTP)。 連接埠、位址和標籤 表明的。

- 生鯊:面向欄位的「原始」讀取器;允許您設定封裝或解剖協定、停用名稱解析、設定讀取/顯示過濾器並決定欄位輸出格式,對與其他工具的流程很有用。

- 隨機包產生包含隨機資料包的文件,資料包類型包括 ARP、BGP、DNS、乙太網路、IPv4/IPv6、ICMP、TCP/UDP、SCTP、Syslog、USB-Linux 等,並可指定帳戶、最大大小和容器。非常適合用於 測試和演示.

- mmdbresolve:查詢 MaxMind 資料庫 (MMDB) 以顯示 IPv4/IPv6 位址的地理位置,指定一個或多個資料庫檔案。

- 鯊魚:一個守護進程,公開 API(模式“gold”)或經典套接字(模式“classic”);支援配置配置文件,並由客戶端控制,用於伺服器端分析和搜索,在自動化和服務中很有用。

架構、特性和局限性

Wireshark 依賴 libpcap/Npcap 進行封包捕獲,並依賴一系列函式庫(libwireshark、libwiretap、libwsutil)來分離封包解析、格式轉換和實用工具。它支援 VoIP 通話偵測、支援多種音訊編碼的音訊播放、原始 USB 流量擷取以及 Wi-Fi 網路流量過濾(如果流量經過受監控的乙太網路)。 新協定的插件 它使用 C 或 Lua 編寫。它還可以接收來自另一台機器的封裝遠端流量(例如 TZSP),以便進行即時分析。

它並非入侵偵測系統 (IDS),也不會發出警報;它的角色是被動的:它負責檢查、測量和顯示。即便如此,輔助工具仍可提供統計數據和工作流程,並且培訓資料也唾手可得(包括面向 2025 年的教育應用程序,這些應用程序教授過濾器、嗅探、基本操作系統指紋識別、實時分析、自動化、加密流量以及與 DevOps 實踐的集成)。這種教育功能是核心功能的補充。 診斷和故障排除.

相容性和生態系統

建造和測試平台包括 Linux(Ubuntu)、Windows 和 macOS該專案還提到與更多類 Unix 系統具有廣泛的兼容性,並可透過第三方管理器進行分發。在某些情況下,較舊的作業系統版本需要使用先前的版本分支(例如,Windows XP 1.10 或更早版本)。通常情況下,在大多數環境下,您可以從官方軟體倉庫或二進位檔案進行安裝,不會遇到重大問題。

它們可以與網路模擬器(ns、OPNET Modeler)集成,並且可以使用第三方工具(例如用於 802.11 的 Aircrack)產生 Wireshark 可以輕鬆開啟的擷取檔案。代表 嚴格的法律和道德規範請記住,只能在獲得明確授權的網路和場景下進行捕獲。

名稱、官方網站和控制數據

官方網站是 wireshark.org下載內容位於其 /download 子目錄中,並為使用者和開發者提供線上文件。還有一些頁面… 權力控制 (例如 GND)以及指向程式碼庫、錯誤追蹤器和專案部落格的連結列表,方便了解最新消息和報告問題。

在開始抓包之前,請先確認系統的權限和功能,確定是否使用 dumpcap/tcpdump 將封包轉儲到磁碟並在無權限的情況下進行分析,並根據目標準備合適的抓包和顯示過濾器。只要方法得當,Wireshark 就能化繁為簡,為您提供精準的資訊。 您需要的可見性 對任何規模的網路進行診斷、學習或審計。

專門研究技術和互聯網問題的編輯,在不同數位媒體領域擁有十多年的經驗。我曾在電子商務、通訊、線上行銷和廣告公司擔任編輯和內容創作者。我還在經濟、金融和其他領域的網站上撰寫過文章。我的工作也是我的熱情所在。現在,透過我的文章 Tecnobits,我嘗試探索科技世界每天為我們提供的所有新聞和新機會,以改善我們的生活。